企業の情報化が進化を続ける中、各種のインスタントメッセージツール、コラボレーションプラットフォーム、クラウドサービスが次々と登場しています。しかし、電子メールは依然として企業の中核的な業務プロセスに長期的に組み込まれています。対外コミュニケーション、正式な資料の提出、組織をまたぐ情報交換など、メールは安定的かつ標準化されたデータ伝達手段として重要な役割を担っています。

データ利用の観点から見ると、メールには大きく二つの特性があります。第一に利用範囲が広く、ほぼすべての従業員が利用すること。第二に扱う内容が多様で、本文の情報だけでなく、各種の添付ファイルも含まれることです。このため、メールは運用上、企業データが「社内の境界を越えて外部へ出ていく」主要な出口の一つになりやすいと言えます。

一方で、メール送信は多くの場合、セキュリティイベントではなく日常業務として扱われます。従業員が慣れ親しんだメールクライアントで添付を追加し、宛先を入力して送信ボタンを押す――この一連の流れには、追加のリスク警告や管理上の制約がほとんど存在しないケースが少なくありません。いったんファイルが送信されると、企業がそのファイルをコントロールできる範囲は直ちに大きく低下します。

こうした背景から、メール外部送信は「通信の問題」ではなく「データ利用の管理問題」へと位置づけが変わり、データ漏えい対策(DLP)において避けて通れない基本シーンとなっています。

メール外部送信に内在する不確実性

システムアクセスや権限管理と異なり、メール外部送信のリスクは単一の技術的脆弱性に起因するものではありません。複数の不確実要素が重なり合うことで、たとえ適正な利用であってもリスクイベントへ発展し得ます。

まず、メール送信は頻度が高く、業務の繁忙期に集中しがちです。従業員は時間的プレッシャーの中で操作するため、添付ファイルの選択ミスや宛先の入力ミスが起こりやすくなります。次に、添付ファイルは柔軟性が高く、同じファイル形式でも含まれる情報の機密度は大きく異なります。そのため、表面的な特徴だけで機密性を判断することは困難です。

さらに、外部の宛先は多様で、長期的な取引先である場合もあれば、一時的な連絡先である場合もあります。明確な承認境界や記録の仕組みが不足していると、外部送信が社内の管理要件に適合しているかを継続的に判断することは難しくなります。

実運用では、メール外部送信リスクは主に以下に集約されます。

-

明確な承認がないまま、ファイルが外部メールアドレスへ送信される

-

同一ファイルが繰り返し外部送信され、業務合理性を超える

-

外部送信の記録が統一されず、事後検証が困難

これらは従業員の意図的な規程違反というより、管理メカニズムの不備がもたらす結果であるケースが多いと言えます。

従来のメール管理の限界

メール外部送信リスクを認識した企業は、制度面またはメールシステム側での管理を試みることが多い一方、実運用では明確な限界に直面します。

一つは、制度に基づく管理が従業員の自律に大きく依存する点です。たとえば外部送信前の申請・承認を求めても、高頻度な業務環境では運用が継続しにくく、技術的に検証できる仕組みも不足しがちです。もう一つは、メールシステムの管理範囲が主として通信レイヤー(送受信ポリシーやドメイン制限など)にとどまり、端末上のローカルファイル利用プロセスまで踏み込めない点です。

結果として、以下のような課題が発生します。

-

メールシステムのログと端末のファイル操作が分断され、全体の連鎖を追えない

-

ポリシーが粗く、「送れるか否か」しか制御できず、「何を送るか」を区別できない

-

メール外部送信と他の外部送信経路が分離し、監査の視点が統一されない

-

過度なブロック施策が通常の業務コミュニケーションを阻害する

-

事故発生後の証跡収集・分析コストが高い

このため、メール外部送信管理は「短期的には強化されるが、長期的には弱まる」状態になりやすく、安定した運用能力として定着しにくいのが実情です。

Ping32 のメール外部送信管理アプローチ

Ping32 はメール外部送信を、孤立した通信イベントではなく、端末側で発生するデータ利用行為として捉えます。端末管理の観点から、ユーザーの身元情報、ファイルオブジェクト、メール送信アクションを関連付け、メール外部送信の完全な行動チェーンを構築します。

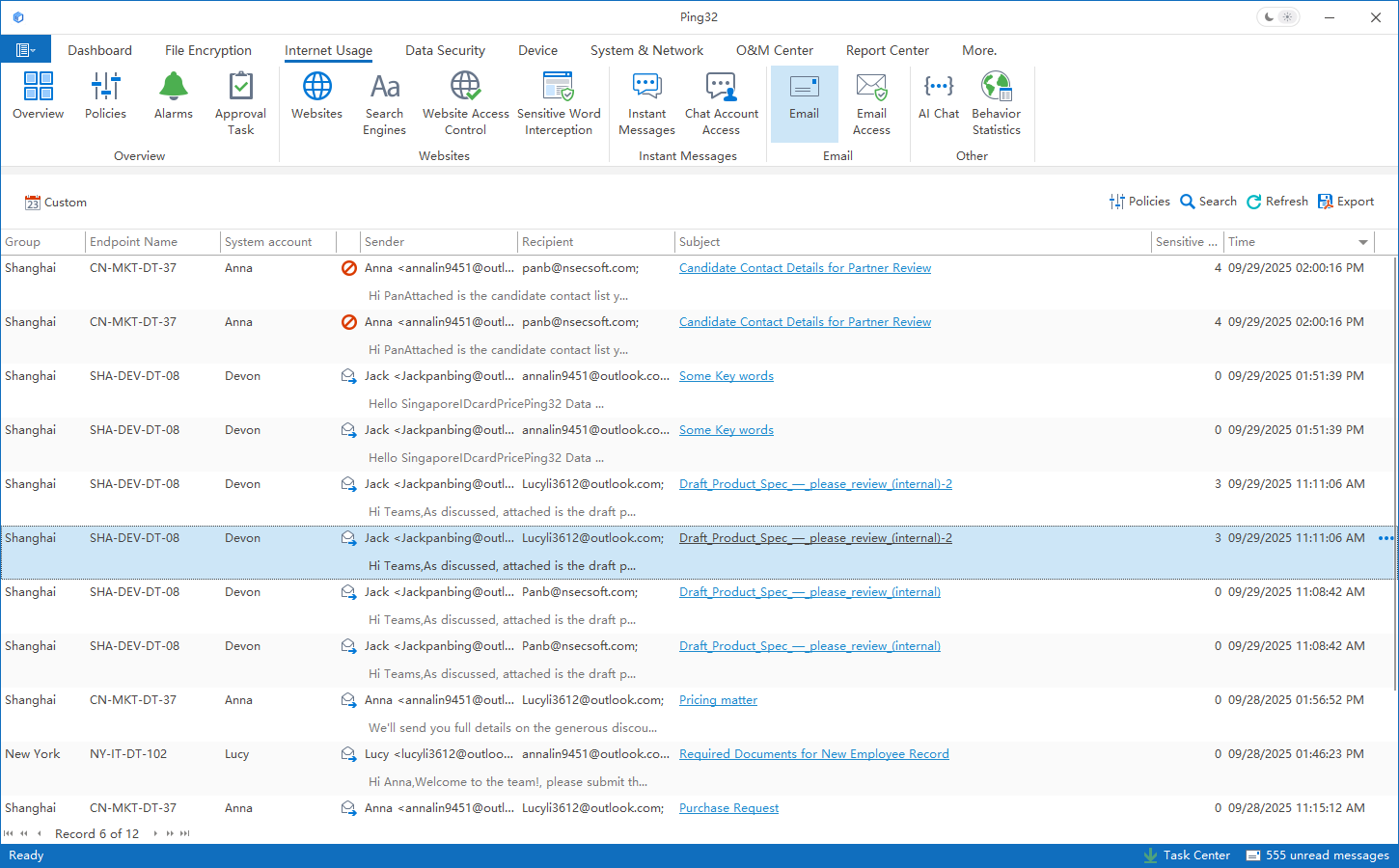

端末上でユーザーがメールクライアントから送信する際、標準プロトコルのメールであっても、HTTPS/SSL など暗号化プロトコルのメールであっても、送受信行為を監視・記録できます。記録対象には件名、送信者、宛先、本文、添付ファイルが含まれます。添付の外部送信ではさらに、ファイルの出所、属性、外部送信そのもののアクションを記録し、検索可能な監査証跡として残します。

これにより、メール外部送信は単なる「送信の成否」ではなく、継続的に観測・分析できるプロセスとなります。企業は「どのファイルが」「誰によって」「どの程度の頻度で」メール送信されたかを明確に把握でき、実態に基づく検証可能なデータを得られます。

また、監査機能に加え、Ping32 は機微情報分析エンジンと連携し、本文や添付内の機微情報を識別します。ルールに該当した場合、ポリシーに基づき記録・アラート・ブロックを実行でき、単一条件ではなく、内容と行動文脈に基づく管理が可能になります。

運用面では、従業員は従来どおりのメールクライアントを使用でき、利用習慣を変えたり追加ツールを学習したりする必要がありません。そのため、導入および運用コストを抑えられます。

管理と業務効率の両立

メール外部送信管理の要点は、ブロック機能の有無ではなく、ポリシーが業務実態に適合しているかどうかです。Ping32 は、複雑な外部送信シーンを単純化して扱うのではなく、差別化され調整可能なポリシー設計を重視します。

すべての添付ファイルに同じ強度の管理が必要なわけではありません。通常の業務資料は監査と証跡を中心に、機微情報を含む、または異常特性を持つファイルはより明確な制御手段を適用できます。ポリシーは宛先・送信者・ファイル種別・ファイルサイズなどで柔軟に設定でき、メールアドレスやドメインだけに依存しません。

ファイル外部送信管理を有効にした場合、承認フローで特定ファイルを管理できます。端末から外部送信申請を行い、承認されて初めて送信可能になります。さらに、承認者がファイルを閲覧したかどうか、閲覧時間などの状態も記録でき、承認プロセスの透明性と責任追跡性を高めます。

同時に、Ping32 は漏えい追跡機能と組み合わせ、メールで外部送信されたファイルを統一的に記録・バックアップし、外部送信行動のリスクレベルを評価できます。時間幅や数量閾値などで異常操作を検知し、機微情報を含むファイルには監査・アラート・警告などを適用可能です。

このように、メール外部送信管理は単純な「許可/禁止」から、行動識別・内容分析・ポリシー制御・リスク追跡を軸とする精緻な管理プロセスへ進化し、リスクを抑えつつ日常業務の継続性を確保できます。

段階的な導入アプローチ

メール外部送信管理機能の導入において、Ping32 は段階的な推進が適しています。既存の業務環境に自然に溶け込ませながら、管理能力を強化していく考え方です。

-

メール外部送信の監査:実際の送信状況を記録し、基礎データを整備

-

異常・高リスクパターンの特定:頻度やファイル特性の分析に基づく

-

重点シーンへのポリシー適用:提示や承認などの手段を導入

-

継続的な評価と最適化:監査結果に基づき管理境界を調整

一度にすべてのリスクを覆うのではなく、段階的に強化する点が特徴です。

メール外部送信を「継続運用できる管理」へ

メールは長年使われてきた業務ツールであり、その価値は安定性と汎用性にあります。だからこそ、メール外部送信管理は一時的な対策に依存すべきではありません。メール外部送信を日常の端末管理および DLP の枠組みに組み込み、継続的に運用できる能力として定着させることが重要です。

Ping32 は端末側のメール外部送信監査・制御を通じて、従業員の利用習慣を変えることなく、データ利用境界を段階的に明確化することを支援します。すべてを一度に網羅するのではなく、長期的に実行可能で継続的に改善できる運用を重視します。

FAQ

-

メール外部送信管理は、従業員の既存のメール利用方法を変えますか?

変えません。端末側の管理方式は、メールクライアントの操作フローを変更せずに運用できます。 -

メール外部送信の監査では、どのような内容が記録されますか?

通常、送信時刻、端末、ユーザー、添付ファイル、およびそれに対応する外部送信行為が記録されます。 -

一部の添付ファイルにのみポリシーを適用できますか?

可能です。ファイル種別、属性、利用シーンに応じてポリシーを設定できます。 -

外部送信記録は、事後監査や責任追跡に利用できますか?

利用できます。監査証跡により外部送信プロセスを復元でき、後続の確認や責任所在の特定を支援します。 -

メール外部送信管理は、対外送信のみが対象ですか?

対外送信に限りません。部門間・組織間のメールのやり取りも統一的な管理視点に組み込むことで、データ流通の境界を明確化できます。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

4 min

4 min