Fournis par

Ping32

Prévenir les fuites de données dans les environnements d'entreprise.

Répondre aux normes logicielles d'entreprise.

Prévenir les fuites de données et le piratage logiciel.

Améliorer l'efficacité des opérations informatiques.

Tout-en-un, une solution innovante et intégrée pour la sécurité des terminaux et la prévention des pertes de données.

Certification internationale ISO 9001 & ISO 27001 double.

Plus de 50 millions de terminaux en ligne dans le monde.

Préféré par plus de 2 000 clients d'entreprise à l'échelle mondiale.

Solution de prévention des pertes de données Ping32

Solution

Solution

Ping32 offre une plateforme de sécurité des données unifiée avec chiffrement intelligent, DLP et détection des menaces en temps réel,

permettant une protection à l'échelle de l'entreprise pour réduire les risques et les problèmes de conformité.

permettant une protection à l'échelle de l'entreprise pour réduire les risques et les problèmes de conformité.

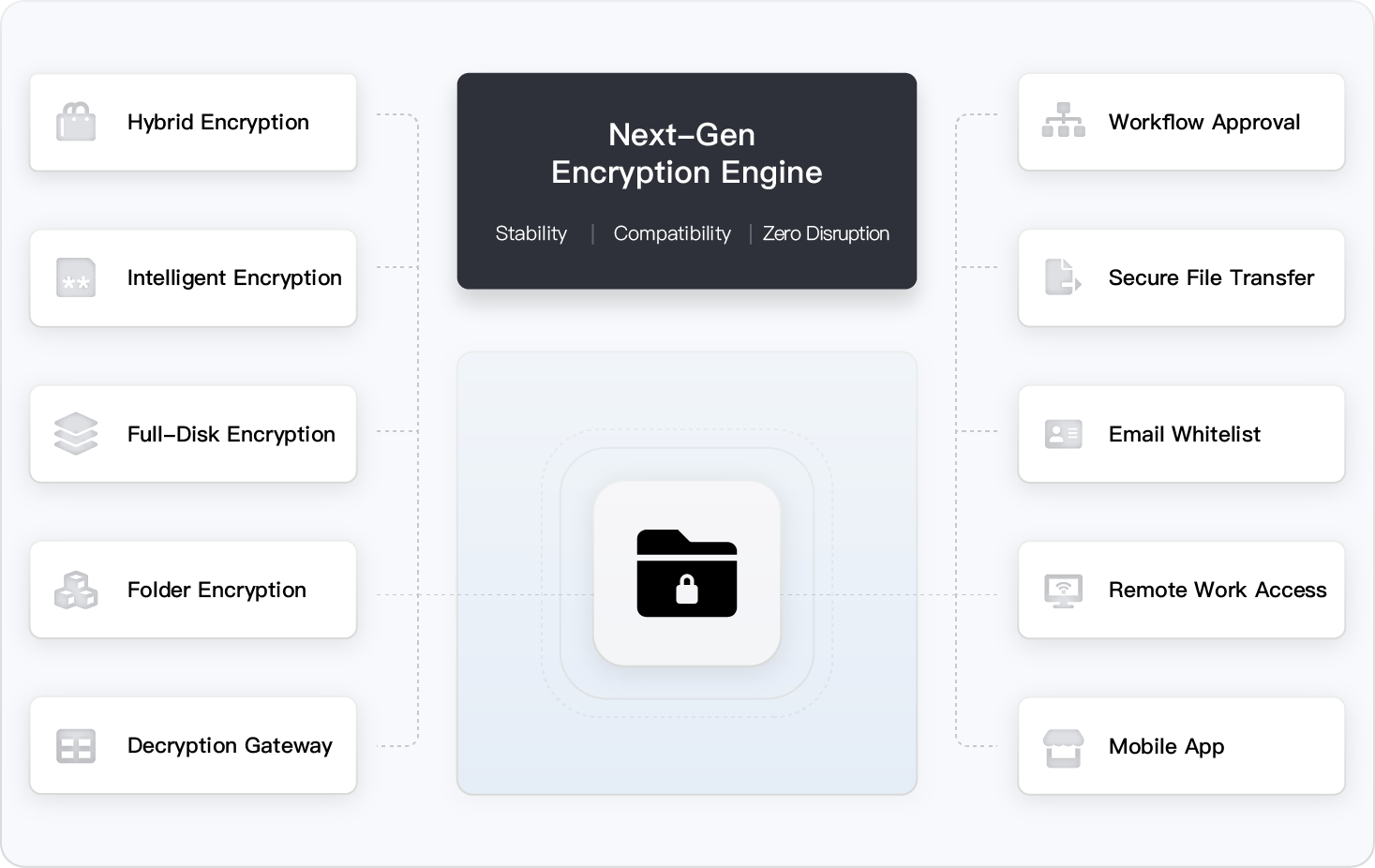

Chiffrement des données

Prévention des pertes de données

Analytique du comportement des utilisateurs

Chiffrement des fichiers

Protection forte des données confidentielles

En chiffrant et sécurisant les documents électroniques, de nombreux risques de fuite associés au stockage des données de base de l'entreprise en texte brut pendant la production sont atténués.

Explorer maintenant

Chiffrement des documents

Grâce à l'algorithme de chiffrement, les fichiers créés par l'utilisateur via le programme contrôlé spécifié sont chiffrés en temps réel sans prise de conscience.

Processus d'approbation

Ping32 améliore l'efficacité en gérant les demandes de déchiffrement et de transfert sortant des fichiers des utilisateurs via des processus d'approbation rationalisés.

Transmission sécurisée des fichiers

Chiffrer et contrôler les documents qui doivent être envoyés, et spécifier l'autorisation d'utilisation pour empêcher la fuite des documents.

Prévention des pertes de données

Une plateforme centrée sur les données pour une protection complète du spectre.

Identifier les fichiers sensibles

Identifier les fichiers sensibles Repérer et protéger les données à forte valeur.

Transfert de fichiers

Transfert de fichiers Appliquer des contrôles stricts pour empêcher les fuites de documents.

Suivi des fuites

Suivi des fuitesReconstruire les fuites ; alerter et tracer les sources.

Gestion des périphériques amovibles

Gestion des périphériques amoviblesBloquer les périphériques non autorisés ; sécuriser l'accès externe.

Moteur de reconnaissance de contenu intelligent

Moteur de reconnaissance de contenu intelligent

Architecture native IA avec numérisation de contenu alimentée par ML suit

les activités des données d'entreprise.

les activités des données d'entreprise.

Explorer maintenant

Classification intelligente des données

Classe les données dynamiques et statiques par type et sensibilité pour prendre en charge le chiffrement, le masquage et l'audit dans tous les scénarios.

Application des politiques et protection en direct

Applique des politiques en temps réel pour le partage de données, l'impression et la capture d'écran pour empêcher l'accès non autorisé et les fuites de données.

Journalisation d'audit complète

Capture le cycle de vie complet de l'activité des données, permettant la traçabilité post-incident et la responsabilité pour assurer que les violations sont bien documentées et auditées.

Analytique du comportement des utilisateurs

Surveillance du comportement et audit des risques

L'analytique du comportement des utilisateurs et des entités (UEBA) utilise l'analytique et l'apprentissage automatique pour détecter les anomalies, fournir des informations de sécurité et améliorer la prévention des pertes de données.

Explorer maintenant

Analyse des risques et alertes

Analyse le comportement des utilisateurs dans les dimensions de conformité, de fuite de données et d'audit, avec des alertes multi-canaux comme les notifications par e-mail.

Audit d'activité complet

Couvre les journaux de terminaux complets et les traces réseau dans les scénarios de fuite de données, permettant des capacités d'audit granulaires.

Traçage rapide des incidents

Tire parti de la corrélation des journaux à grande échelle pour la recherche en temps réel et l'analyse des causes profondes visualisée des événements de sécurité.

Gestion unifiée des terminaux Ping32

Fournit une sécurité des terminaux de pointe dans l'industrie qui protège de manière exhaustive votre entreprise.

Contrôle des applications

Gestion des appareils

Activité Web

Centre O&M

Sécurité réseau

Contrôle d'accès réseau

Solution de prévention des pertes de données

Ping32 fournit une plateforme de sécurité intelligente avec chiffrement, DLP et détection des menaces pour maintenir les entreprises protégées et conformes.

Chiffrement des fichiers

En chiffrant et sécurisant les documents électroniques, de nombreux risques de fuite associés au stockage des données de base de l'entreprise en texte brut pendant la production sont atténués.

Explorer maintenant

Prévention des pertes de données

Une plateforme tout-en-un pour la prévention, le contrôle et l'audit, protégeant les données sensibles sur les appareils, les e-mails et les utilisateurs en temps réel.

Explorer maintenant

Analytique du comportement des utilisateurs

L'analytique du comportement des utilisateurs et des entités (UEBA) utilise l'analytique et l'apprentissage automatique pour détecter les anomalies, fournir des informations de sécurité et améliorer la prévention des pertes de données.

Explorer maintenant

Gestion unifiée des terminaux Ping32

Fournit une sécurité des terminaux de pointe dans l'industrie qui protège de manière exhaustive votre entreprise.

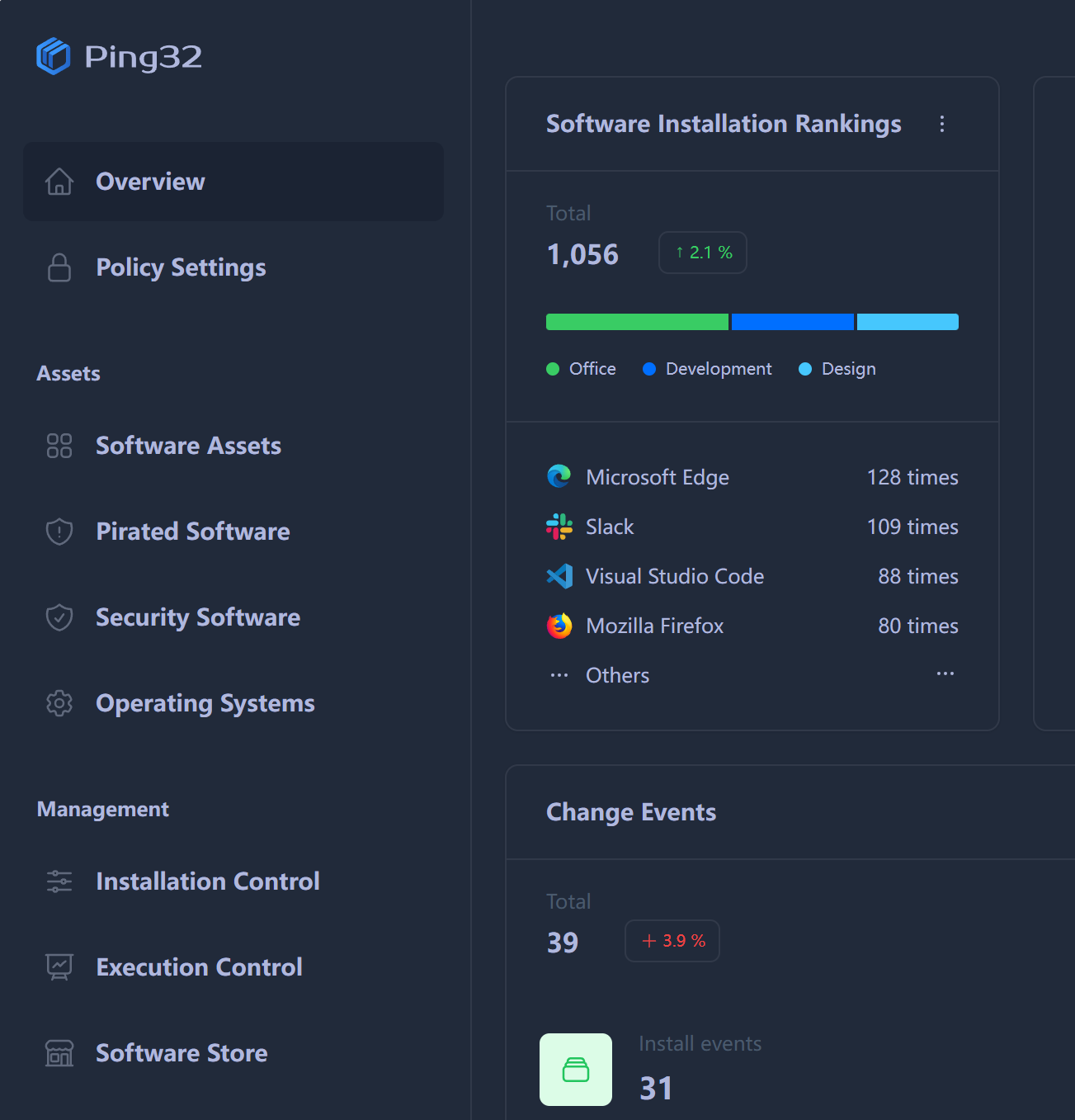

Vérification de la conformité des logiciels

Inventaire automatisé, détection intelligente du piratage, contrôle complet des logiciels—assurant la conformité et réduisant les risques.

Contrôle des périphériques

Autorise automatiquement les clés USB avec des droits de lecture/écriture correspondants ; bloque les ports et enregistre des alertes pour les appareils non autorisés.

Gestion du comportement réseau

Gérer efficacement les activités Internet des employés pour minimiser les risques, protéger les données sensibles et améliorer la productivité globale.

Centre O&M

Le support à distance intégré garantit des paramètres OS, réseau et sécurité cohérents, réduisant les risques et garantissant la conformité.

Sécurité réseau

Analyse le trafic réseau pour détecter les anomalies, bloquer les connexions externes non autorisées et prévenir les fuites de données.

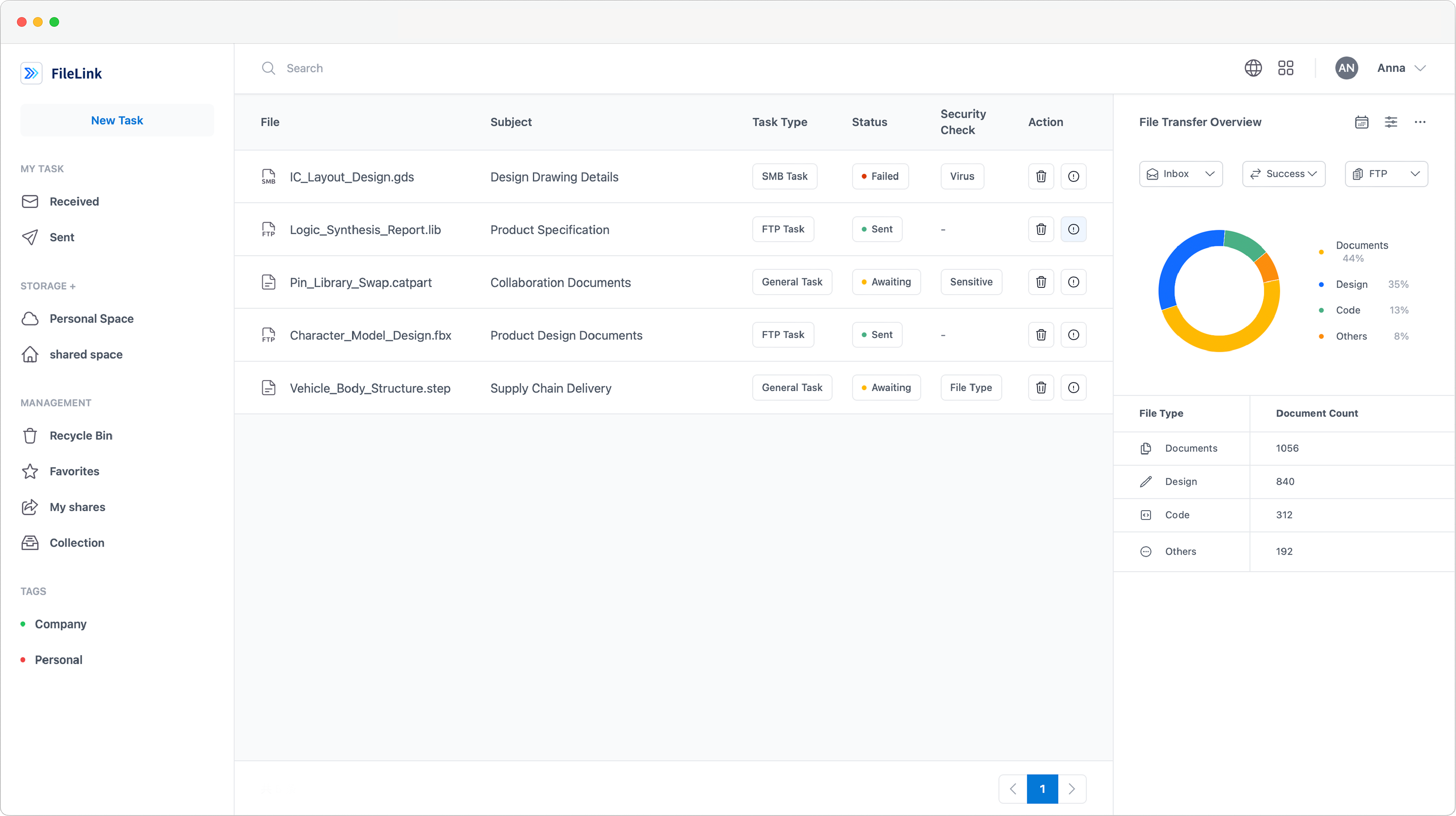

FileLink Transfert de fichiers géré

FileLink permet aux entreprises d'établir un canal de transmission de données efficace, sécurisé, stable, contrôlable et traçable, permettant l'échange de fichiers inter-réseaux à haute vitesse et fiable.

Améliorer la collaboration de fichiers inter-réseaux

Permet aux entreprises de transférer des fichiers de façon sécurisée et conforme entre des réseaux isolés. Assure la traçabilité des échanges et réduit efficacement les risques de fuite de données.

Explorer maintenant

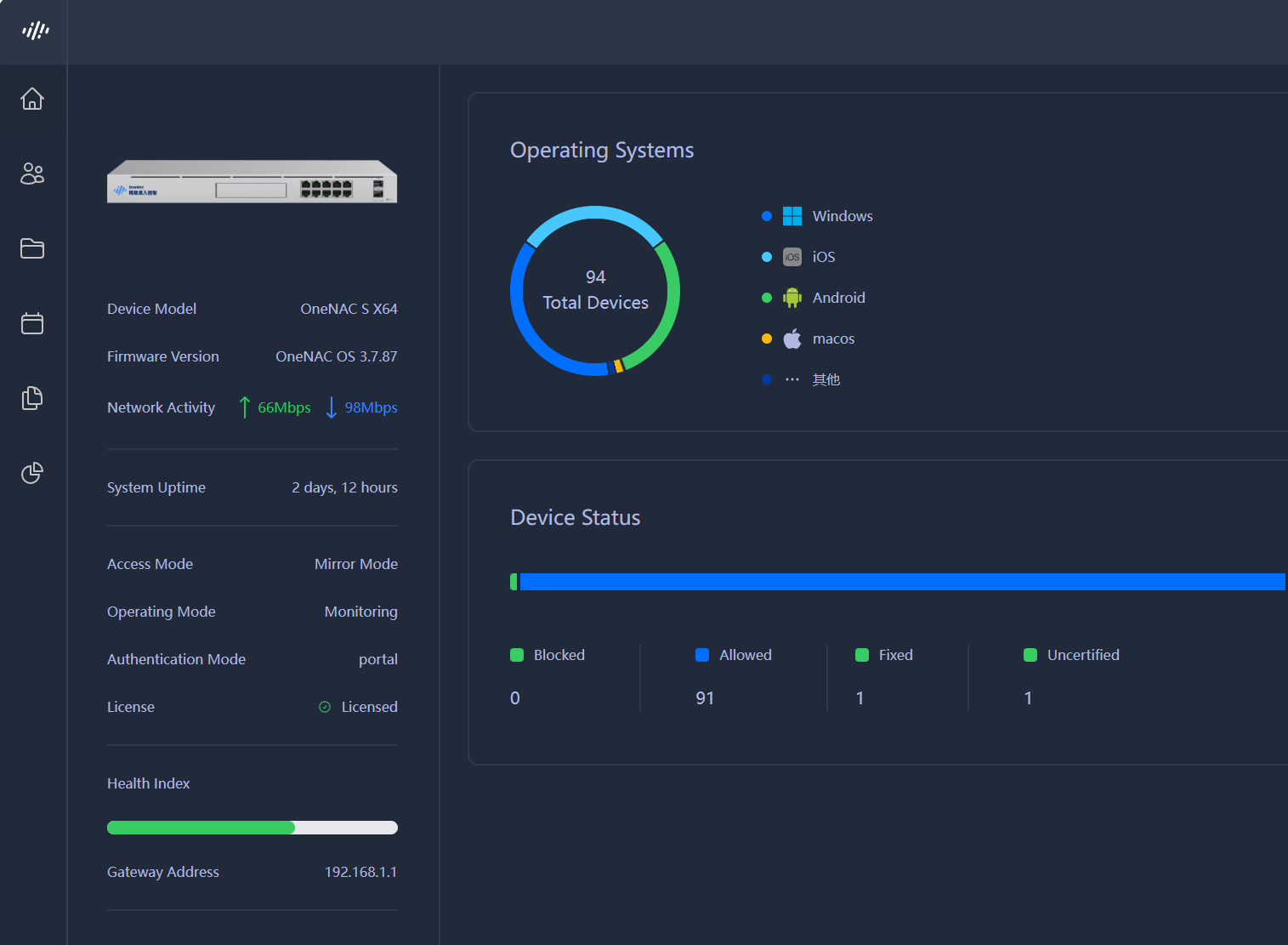

OneNAC Contrôle d'accès réseau

Implémente un contrôle d'accès précis au port pour bloquer les appareils non autorisés et appliquer le principe du moindre privilège.

Explorer maintenant

Authentification et autorisation des appareils

Utilisant 802.1X et l'authentification multi-facteurs, applique un contrôle précis des ports pour bloquer les appareils non autorisés sur le réseau.

Vérification de la conformité des points de terminaison

Effectue des analyses de santé avant l'accès au réseau, applique des bases de sécurité adaptées au scénario et permet une remédiation automatique.

Contrôle d'accès dynamique

Utilise la détection dynamique et des politiques de sécurité pour gérer l'accès au réseau et segmenter les zones de sécurité pour les utilisateurs et appareils authentifiés.

Solution industrielle

À l'ère du big data sous le cadre « Internet Plus », les entreprises doivent renforcer leur prise de conscience de la sécurité des données et mettre en œuvre des mesures complètes pour protéger leurs informations.

Industrie manufacturière

Plateforme unifiée pour un contrôle centralisé.

Assurer la sécurité des données des terminaux, protéger les droits de propriété intellectuelle et améliorer la compétitivité de base.

Énergie

Protéger les infrastructures critiques et les actifs de données.

Conformément aux politiques et normes nationales de sécurité de l'information.

Internet

Étendre la plateforme de sécurité informatique de premier plan.

Gestion parfaite du cycle de vie des données, suivi des fuites, éviter les risques commerciaux légaux.

Financier

Assurer des transactions financières conformes et efficaces.

Conformément aux politiques et normes nationales de sécurité de l'information.

Santé

Sécuriser l'innovation numérique et l'IoT médical.

Pour répondre à l'environnement complexe de prévention des fuites, améliorer la confiance du public.

État

Améliorer la gestion de la sécurité des données.

Améliorer le développement d'un système de gestion de la sécurité des données.

Solution industrielle

À l'ère du big data sous le cadre « Internet Plus », les entreprises doivent renforcer leur prise de conscience de la sécurité des données et mettre en œuvre des mesures complètes pour protéger leurs informations.

Industrie manufacturière

Assurer la sécurité des données des terminaux, protéger les droits de propriété intellectuelle et améliorer la compétitivité de base.

Internet

Gestion parfaite du cycle de vie des données, suivi des fuites, éviter les risques commerciaux légaux.

Financier

Conformément aux politiques et normes nationales de sécurité de l'information.

Santé

Pour répondre à l'environnement complexe de prévention des fuites, améliorer la confiance du public.

Énergie

Conformément aux politiques et normes nationales de sécurité de l'information.

État

Améliorer le développement d'un système de gestion de la sécurité des données.

Continuer l'exploration

Commençons

Contactez notre équipe de vente experte pour en savoir plus sur la plateforme et les solutions NSecsoft.

Contactez-nous

Contactez-nousCommencez un essai gratuit ou réservez une démonstration

Contact

Contact