De nombreuses entreprises ont déjà intégré dans leur périmètre de contrôle l’envoi de fichiers vers l’extérieur, les pièces jointes des e-mails et les téléversements sur des espaces de stockage en ligne. Pourtant, ce qui est réellement facile à négliger, ce sont souvent les données sensibles affichées à l’écran. Devis, plans de R&D, listes de clients, rapports financiers, interfaces de dépôts de code, pages de workflows d’approbation, contenus de fichiers chiffrés après déchiffrement : toutes ces informations peuvent n’apparaître à l’écran que pendant un court instant. Si un employé effectue une capture d’écran à ce moment-là, les données sortent alors du cadre initial des droits sur le fichier et des limites d’accès, pour devenir une image qui peut être transférée, modifiée et diffusée à nouveau.

Ce type de risque est difficile à maîtriser non pas parce que l’outil de capture d’écran serait particulièrement complexe, mais parce qu’il est trop proche des gestes quotidiens des employés. Qu’il s’agisse des fonctions de capture intégrées au système ou d’outils tiers, il suffit souvent d’un simple raccourci clavier pour transformer un contenu jusque-là contrôlé en image statique détachée du système métier. Pour les responsables, la vraie difficulté n’est pas d’expliquer que « la capture d’écran peut provoquer une fuite de données », mais de faire passer ce sujet du stade du rappel au stade du contrôle effectif.

L’intérêt de Ping32 dans ce type de scénario est précisément de faire entrer l’action de capture d’écran, auparavant difficile à tracer et à bloquer à temps, dans une chaîne de contrôle terminal perceptible, auditée, interdite et traçable. Ce n’est que lorsque Ping32 peut agir directement sur les comportements liés à l’écran au niveau du poste de travail que les exigences de l’entreprise en matière de protection des affichages sensibles cessent de rester au simple niveau des règles internes.

Les rappels de politique interne, à eux seuls, ne suffisent généralement pas à empêcher les fuites réelles

De nombreuses entreprises demandent aux employés de « ne pas capturer d’écrans sensibles ». Mais dès que cette exigence est dissociée du système concret et du contrôle des terminaux, elle devient généralement difficile à appliquer de manière stable. Plus l’activité est intense, plus la collaboration entre postes est fréquente, plus la communication en ligne dépend des captures d’écran instantanées, et plus les captures non conformes risquent d’être justifiées au nom de la « commodité du travail ». Si l’entreprise n’intègre pas les comportements de capture d’écran dans un mécanisme de contrôle exécutable comme celui de Ping32, il se formera au final une voie de fuite à la fois fréquente et peu perceptible.

C’est précisément ce point qui resserre la problématique de cet article. Ce que l’entreprise doit gouverner, ce n’est pas seulement « est-ce que les employés feront des captures d’écran ? », mais plutôt « une fois qu’un écran sensible a été capturé, pourra-t-il encore être diffusé, pourra-t-on retrouver le responsable, pourra-t-on détecter le problème à temps ? ». En suivant cette logique, ce qu’il faut véritablement contrôler, c’est toute la chaîne de copie de l’écran, et non un simple raccourci clavier isolé.

Ce qu’il faut réellement gouverner, c’est la chaîne de reproduction des écrans sensibles

Le cœur du risque lié à la capture d’écran est de transformer une interface contrôlée en image hors contrôle

Tant que les informations sensibles restent dans un système métier, une plateforme de R&D, un terminal financier ou une application contrôlée, l’entreprise peut généralement conserver un certain contrôle grâce aux droits des comptes, aux journaux d’accès, aux historiques d’approbation et au chiffrement des fichiers. Mais la capture d’écran extrait directement ces informations de leur environnement contrôlé et les transforme en un nouveau support de données. Une capture peut être diffusée via un outil de messagerie, mais aussi par e-mail, stockage cloud, document, impression, voire par une nouvelle photo prise de l’écran. En d’autres termes, la capture d’écran n’est pas la fin du risque ; elle est le point de départ de la chaîne de fuite.

La valeur de Ping32 sur ce sujet ne consiste pas seulement à informer l’administrateur que « quelqu’un a effectué une capture », mais à transformer l’acte même de capturer l’écran en une action gouvernable. Si l’entreprise veut réellement utiliser Ping32 pour contenir les risques de fuite par l’écran, elle ne peut pas se limiter à l’« audit » ; elle doit aussi considérer simultanément l’« interdiction », la « dissuasion », la « conservation des traces », la « recherche » et les « limites d’exception ».

Le contrôle ne doit pas reposer uniquement sur l’interdiction ; il doit aussi intégrer l’audit, la traçabilité et les exceptions métier

Si l’entreprise interdit de manière uniforme toutes les captures d’écran, sans tenir compte de la différence entre les scénarios sensibles et les scénarios bureautiques ordinaires, elle rencontrera souvent des résistances lors du déploiement. Certains postes ont réellement besoin de capturer des interfaces ordinaires pour la documentation, la formation ou le signalement d’incidents. Mais cela ne signifie pas que les systèmes sensibles, les fenêtres confidentielles et les écrans métier critiques doivent aussi être laissés ouverts. L’approche raisonnable consiste à permettre à Ping32 de distinguer les écrans hautement sensibles des interfaces bureautiques normales.

Autrement dit, la gouvernance de Ping32 sur ce sujet ne devrait pas reposer sur une seule couche. La première couche consiste à interdire directement les captures afin d’éviter la reproduction des écrans sensibles. La deuxième consiste à conserver les audits de capture et les enregistrements intelligents pour garantir la traçabilité des comportements. La troisième consiste à superposer un filigrane à l’écran ou à la fenêtre, afin que l’employé reste en permanence conscient de sa responsabilité lorsqu’il utilise un système sensible. La quatrième consiste à maintenir des exceptions contrôlées pour les scénarios qui présentent de véritables besoins métier. Ainsi, Ping32 ne devient pas seulement un outil de blocage ponctuel, mais une solution complète de gouvernance de la sécurité des écrans. Dans cette logique, la troisième partie doit impérativement être rédigée comme une véritable chaîne d’actions opérationnelles, et non comme une description abstraite.

Avec Ping32, transformer les fuites par capture d’écran en une chaîne interdite, auditée et traçable

Commencer par définir clairement l’objectif de gouvernance et les terminaux concernés

Pour traiter les fuites de données sensibles affichées à l’écran dans Ping32, il est recommandé de distinguer d’abord deux catégories de terminaux. La première regroupe les postes hautement sensibles, par exemple ceux de la finance, de la R&D, des opérations stratégiques, de l’approbation managériale ou du contrôle qualité du service client. Pour ces terminaux, il est pertinent de faire de l’« interdiction de capture d’écran » la stratégie principale. La seconde regroupe les postes bureautiques ordinaires, pour lesquels on peut choisir une combinaison « audit des captures + analyse intelligente + filigrane dissuasif » selon les besoins métier. Cette première distinction permet ensuite d’éviter, dans Ping32, d’étendre ou de restreindre excessivement le périmètre d’application des politiques.

Étape 1 : activer la politique de contrôle des captures dans la sécurité d’écran

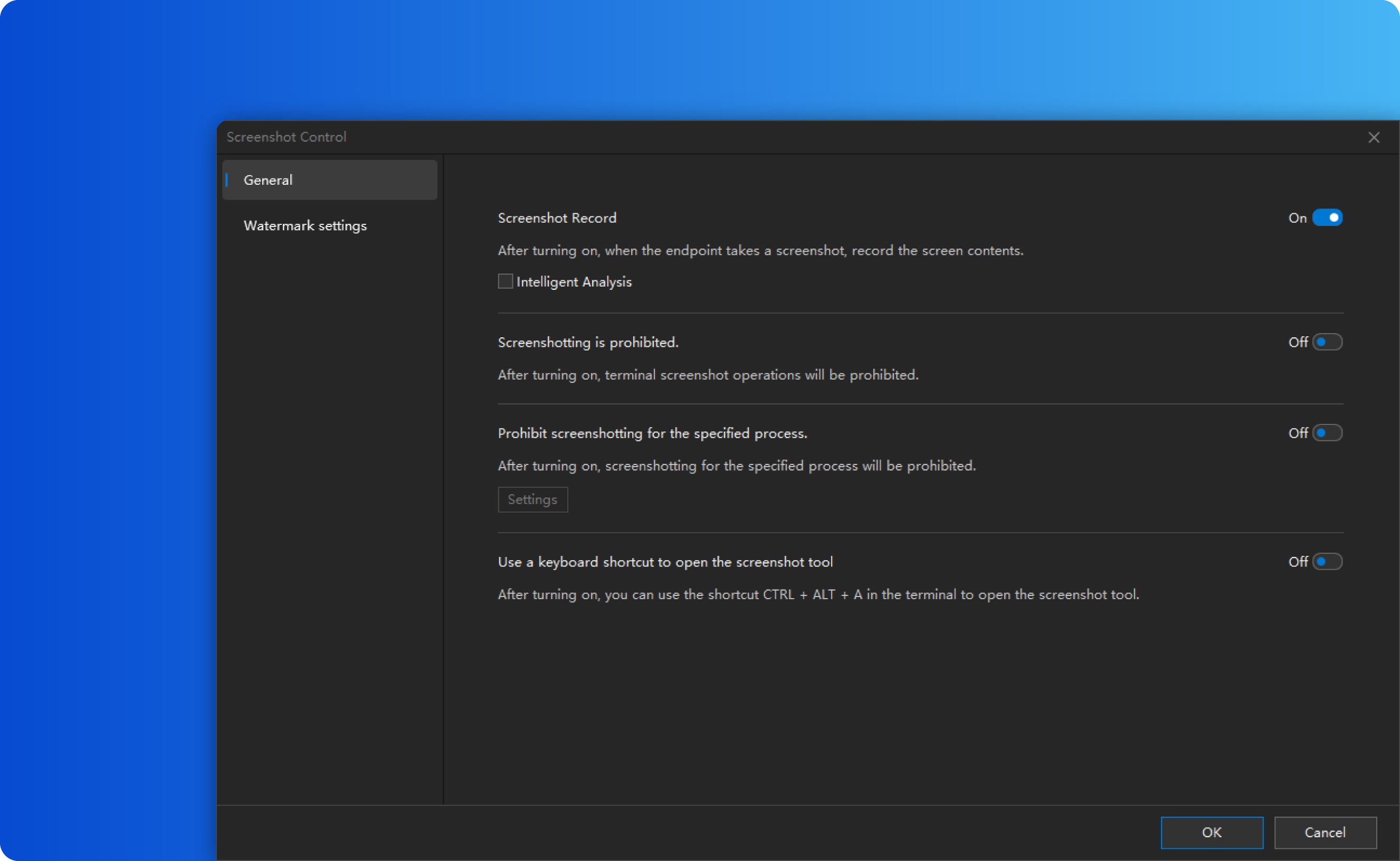

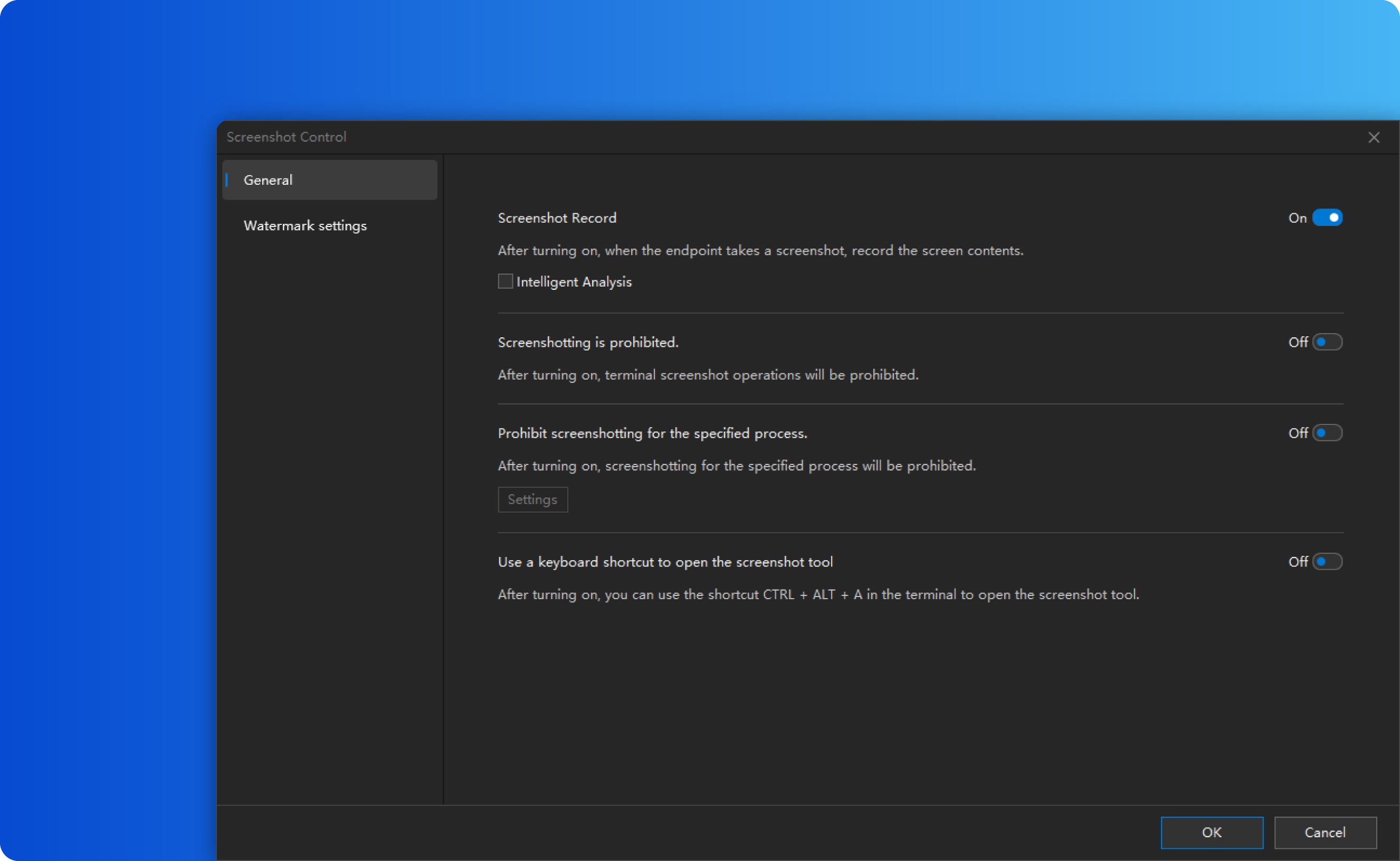

Dans la console Ping32, il faut d’abord entrer dans le module « Sécurité des données », cliquer sur « Politique » pour accéder à l’interface de configuration, puis entrer dans « Sécurité d’écran » et activer la politique « Contrôle des captures d’écran ».

La clé de cette étape n’est pas simplement d’activer une fonction, mais d’intégrer officiellement l’action de capture d’écran dans le champ de contrôle stratégique de Ping32. Sans cela, les fonctions d’interdiction, d’enregistrement, d’analyse intelligente et de filigrane ne pourront pas former une chaîne unifiée. Il faut prêter une attention particulière aux objets visés par la politique : il convient de cibler en priorité les terminaux, groupes de terminaux ou départements métier qui ont réellement besoin d’être contrôlés, plutôt que de déployer la politique globalement sans délimitation claire.

Étape 2 : configurer en même temps l’interdiction, l’enregistrement et l’analyse dans les paramètres

Après avoir activé le « Contrôle des captures d’écran », il faut immédiatement entrer dans les « Paramètres » et compléter d’un seul coup les éléments clés. D’après les informations disponibles, cette page de Ping32 couvre au minimum les capacités suivantes :

– Enregistrement des captures d’écran

– Analyse intelligente

– Interdiction des captures d’écran

– Interdiction de capturer des processus spécifiés

– Paramètres de filigrane

Si l’objectif principal de l’entreprise est d’empêcher directement les employés de capturer les écrans sensibles, l’option « Interdiction des captures d’écran » doit être activée comme contrôle principal. Une fois activée, lorsqu’un employé tente de faire une capture, l’image obtenue apparaît entièrement noire, ce qui coupe la voie de copie la plus directe.

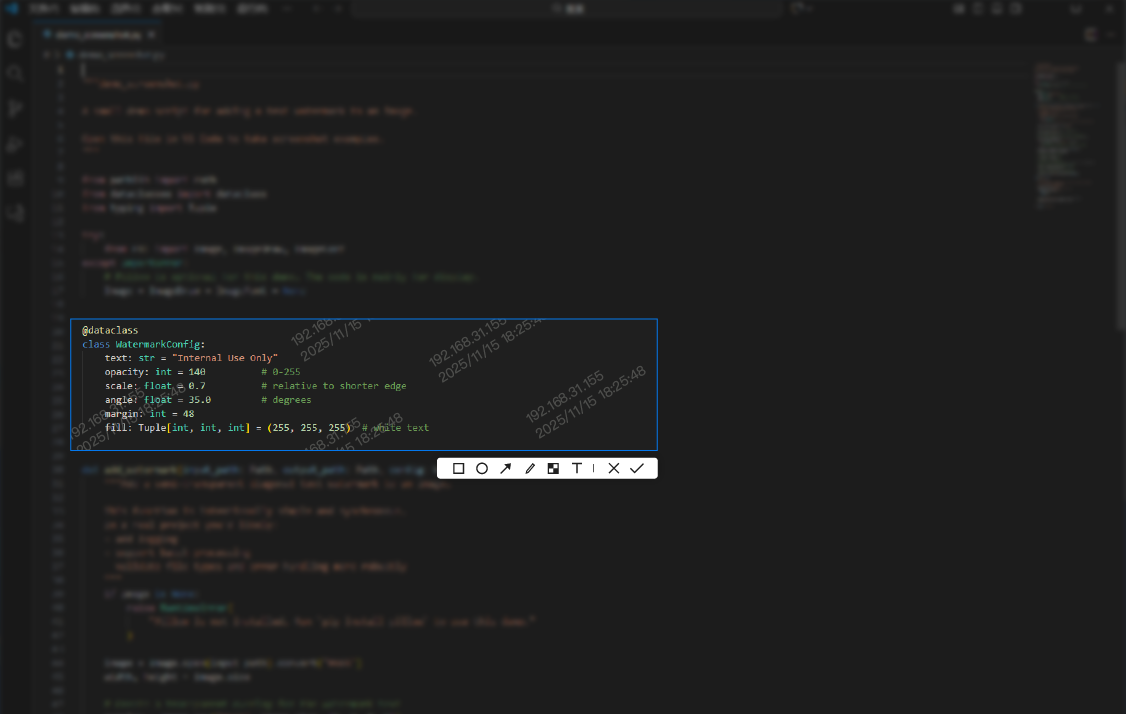

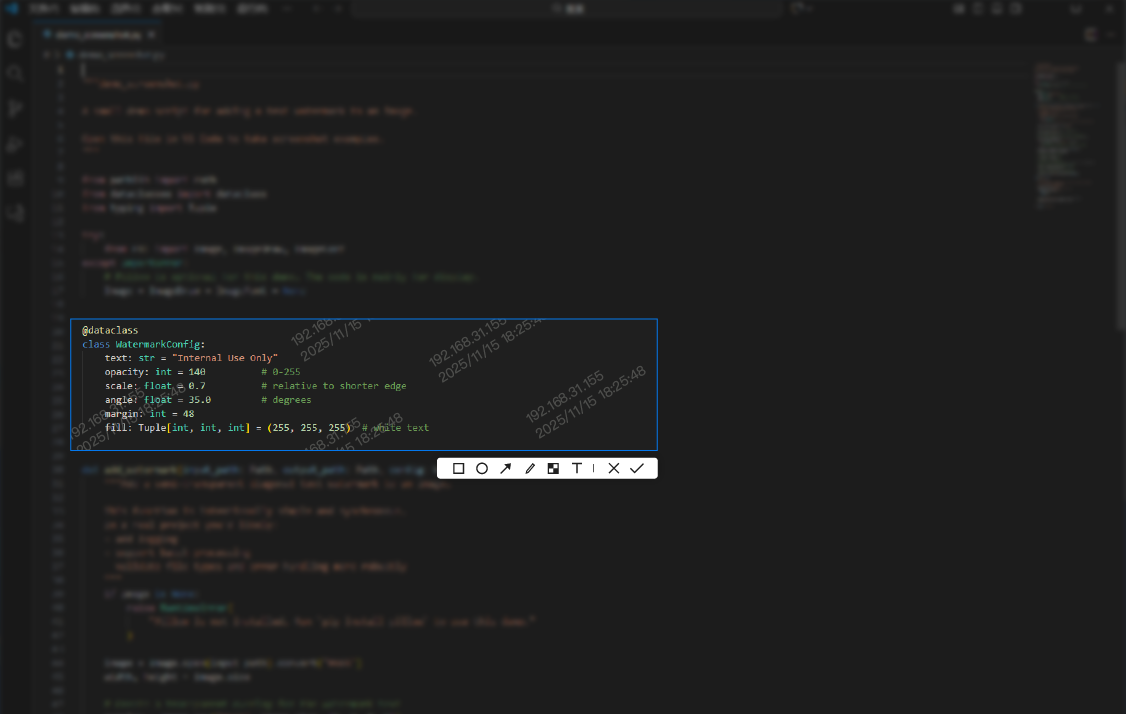

Mais activer uniquement l’« interdiction des captures » n’est généralement pas suffisant. Il est recommandé d’activer en même temps l’« enregistrement des captures » et l’« analyse intelligente ». L’intérêt est que Ping32 ne se contente pas de bloquer l’action sur le plan du contrôle ; il conserve aussi des traces sur le plan de l’audit, ce qui facilite ensuite la vérification d’éventuelles tentatives fréquentes ou de comportements à haut risque. Dans les cas où il existe des systèmes hautement sensibles sans qu’il soit possible d’interdire les captures sur tout le bureau, on peut aussi activer l’option « Interdire la capture de processus spécifiés », afin que Ping32 ne s’applique qu’aux contenus sensibles présents dans certains processus.

En pratique, cette page détermine la profondeur de la gouvernance de Ping32 sur cette problématique. Si l’on se limite à enregistrer, l’intensité du contrôle sera insuffisante. Si l’on se limite à interdire, la capacité de revue après incident sera trop faible. L’approche la plus robuste consiste à configurer ensemble, dans Ping32, l’interdiction, l’enregistrement, l’analyse et la protection au niveau des processus dans un seul jeu de paramètres.

Étape 3 : déployer la politique et vérifier qu’elle s’applique réellement aux terminaux

Une fois les paramètres configurés, après avoir confirmé que les terminaux visés sont corrects, il faut cliquer sur « Appliquer » pour déployer la politique. Le point essentiel ici est de vérifier si la politique a réellement été appliquée aux terminaux cibles, car de nombreux problèmes de sécurité des postes de travail ne viennent pas d’une mauvaise configuration, mais du fait que la politique n’atteint pas précisément les postes qui doivent être contrôlés.

Il est recommandé, après le déploiement de la politique Ping32, de sélectionner immédiatement un terminal de test pour vérification. Cette vérification devrait comporter au minimum deux actions :

– Tenter une capture d’écran dans un environnement de bureau ordinaire, afin de confirmer si elle est interdite ou enregistrée ;

– Tenter une capture dans l’interface du programme métier sensible visé, afin de vérifier si l’option « Interdire la capture de processus spécifiés » fonctionne effectivement.

Si l’entreprise choisit une politique d’interdiction globale, Ping32 doit faire apparaître le résultat de la capture en noir complet au moment où celle-ci est effectuée. Si elle choisit une protection ciblée sur certaines applications, Ping32 doit au minimum interdire les captures dans l’interface du processus concerné, sans priver l’ensemble des zones bureautiques ordinaires de toute fonction de capture.

Étape 4 : confirmer l’efficacité de la gouvernance via l’audit des captures et les enregistrements intelligents

Une fois la politique de capture déployée, l’administrateur doit consulter les résultats dans la console Ping32, au lieu de considérer que « politique appliquée » signifie déjà « gouvernance achevée ». D’après les informations disponibles, il est possible d’entrer dans « Sécurité des données », puis dans « Enregistrement d’écran », puis de consulter « Audit des captures d’écran » afin de confirmer les traces d’audit des actions de capture sur les terminaux.

Si l’entreprise a aussi activé les capacités liées à la capture intelligente, Ping32 permet également de consulter les enregistrements intelligents des employés. Un détail très utile à cet égard est que la visibilité de ces enregistrements dépend de leur emplacement de stockage. Si les captures intelligentes sont stockées sur le terminal, leur consultation dépend davantage de l’état en ligne du client. Si elles sont stockées sur le serveur, l’administrateur peut les consulter via la console Ping32 à tout moment, que le terminal soit connecté ou non. Pour les entreprises qui considèrent réellement les fuites par capture d’écran comme un risque continu, il est plus judicieux de centraliser ces enregistrements côté serveur via Ping32 afin de garantir la continuité de l’audit.

C’est aussi pour cela que, dans ce scénario, Ping32 ne se contente pas de « bloquer une capture », mais établit une véritable chaîne d’audit vérifiable a posteriori et permettant d’identifier les responsabilités. La capacité réelle de l’entreprise à intégrer les fuites d’écrans sensibles dans une boucle de gouvernance dépend dans une large mesure de la capacité de Ping32 à faire fonctionner cette chaîne de traçabilité.

Étape 5 : superposer des filigranes d’écran et de fenêtre sur les interfaces hautement sensibles

Si l’entreprise souhaite réduire davantage la tentation des employés face aux écrans sensibles, le seul audit en arrière-plan n’est généralement pas suffisant. Il faut aussi que l’utilisateur final perçoive le risque en permanence pendant l’utilisation. Ping32 propose, dans la sécurité d’écran, deux capacités : le « filigrane d’écran » et le « filigrane de fenêtre », qui sont adaptées comme couche visible de dissuasion complémentaire à la politique d’interdiction de capture.

Pour déployer un filigrane d’écran ou de fenêtre, il faut d’abord créer un modèle de filigrane. D’après les informations disponibles, on peut passer par « Démarrer » ou « Plus de fonctionnalités », puis entrer dans « Bibliothèque & Modèles », ensuite dans « Modèle de filigrane », cliquer sur « Ajouter » et sélectionner l’usage du filigrane. Le modèle peut être utilisé pour les filigranes d’écran, de fenêtre, d’impression et de capture, et prend aussi en charge l’ajout de variables dynamiques comme le nom d’utilisateur, l’adresse IP du terminal, le nom de l’ordinateur ou l’heure actuelle. Pour l’entreprise, cette conception de Ping32 est précieuse, car le filigrane n’est plus seulement un rappel visuel ; il devient un outil direct de traçabilité des responsabilités.

Une fois le modèle prêt, il faut revenir dans « Sécurité des données -> Politique -> Sécurité d’écran » de Ping32, activer respectivement « Filigrane d’écran » ou « Filigrane de fenêtre », entrer dans les paramètres et sélectionner le modèle correspondant. Dans le cas du filigrane de fenêtre, il faut également configurer les « Paramètres d’affichage des fenêtres » pour choisir quelles fenêtres métier afficheront le filigrane. Ensuite, la politique peut être déployée.

Cette configuration est particulièrement adaptée aux scénarios dans lesquels il n’est pas possible d’interdire totalement toutes les captures, mais où il est indispensable de protéger certains écrans sensibles. Grâce au filigrane de fenêtre, Ping32 inscrit directement la responsabilité sur l’interface métier. Même si un employé tente encore de diffuser le contenu par d’autres moyens, la probabilité de pouvoir identifier le responsable après la fuite augmente considérablement.

Étape 6 : stocker les enregistrements de capture intelligente sur le serveur et activer la recherche unifiée si nécessaire

Si l’entreprise ne veut pas seulement « consulter un enregistrement après coup », mais souhaite conserver durablement des traces des écrans à haut risque et les retrouver plus efficacement, alors les capacités de capture intelligente et de recherche unifiée de Ping32 deviennent très importantes. Selon les informations disponibles, il est possible d’activer « Capture intelligente » dans « Sécurité des données -> Politique -> Sécurité d’écran », puis de créer ou configurer une politique de capture intelligente dans les paramètres, en définissant « Serveur » comme emplacement de stockage.

La valeur directe de cette démarche est que Ping32 peut conserver de manière stable les enregistrements pertinents côté serveur, évitant ainsi que la consultation soit affectée par la déconnexion du client. Plus encore, si l’entreprise a déjà déployé un serveur OCR, il est possible d’activer l’« analyse intelligente » dans la politique de capture, de sorte que le contenu des images concernées puisse être retrouvé via la recherche unifiée. Pour les responsables, cela signifie que Ping32 ne sert plus seulement à consulter des enregistrements terminal par terminal, mais qu’il devient possible de revenir sur l’historique à partir de mots-clés pour vérifier si certaines informations sensibles sont déjà apparues dans la chaîne de capture.

Cette étape n’est pas forcément une action de base à réaliser en premier, mais elle convient particulièrement bien aux entreprises ayant des exigences plus élevées en matière de protection des données internes et ayant besoin d’une capacité de traçabilité à long terme. Ce que Ping32 offre ici, c’est le passage d’une simple interdiction ponctuelle à une capacité de conservation de preuves et de recherche rapide.

Gestion des exceptions : pour les scénarios métier qui nécessitent réellement des captures, éviter l’approche du tout ou rien

Lorsqu’une entreprise utilise Ping32 pour traiter le problème des fuites par capture d’écran, elle tombe facilement dans l’un de deux extrêmes : soit ne rien contrôler du tout, soit tout interdire. Or, la méthode réellement durable repose généralement sur une gouvernance par niveaux.

Pour les écrans hautement sensibles, comme ceux de la R&D centrale, de la finance, des approbations managériales ou de l’affichage de données clients critiques, Ping32 se prête davantage à une stratégie combinant « Interdiction de capture + Interdiction sur processus spécifiés + Filigrane + Audit ». Pour les postes bureautiques ordinaires, Ping32 peut davantage s’appuyer sur une approche « Enregistrement des captures + Analyse intelligente + Filigrane d’écran / de fenêtre », afin de préserver une certaine souplesse pour la collaboration quotidienne, sans renoncer à la visibilité des comportements.

Autrement dit, Ping32 résout le problème du contrôle de la chaîne de reproduction à l’écran au niveau du terminal, mais ne remplace pas pour autant la classification des postes et la gradation des règles internes de l’entreprise. Ce n’est que lorsque le périmètre des politiques Ping32, les limites d’exception et les résultats d’audit sont intégrés ensemble dans la gouvernance que la fuite de données sensibles affichées à l’écran devient réellement un problème maîtrisable.

Faire passer la gouvernance des fuites d’écran du rappel au contrôle

Ping32 est adapté pour résoudre la perte de contrôle sur les actions terminales, mais pas pour remplacer l’ensemble de la gouvernance par les règles

En pratique, la valeur fondamentale de Ping32 dans le scénario « empêcher les employés de divulguer des données sensibles par capture d’écran » se résume en trois points. Premièrement, Ping32 peut intégrer directement l’acte de capture dans le contrôle du terminal, au lieu de rester au niveau des formations et rappels. Deuxièmement, Ping32 peut fournir à la fois interdiction, audit, enregistrement intelligent et traçabilité par filigrane, évitant ainsi une gouvernance incomplète. Troisièmement, Ping32 peut distinguer entre l’interdiction globale et la protection ciblée au niveau du processus, ce qui permet de protéger les écrans sensibles de manière plus fine, au lieu d’appliquer un blocage généralisé et brutal.

Bien sûr, Ping32 n’est pas l’unique moyen de gestion ni un substitut à toutes les mesures organisationnelles. Il excelle dans la résolution des questions terminales : « peut-on capturer, que voit-on après capture, et peut-on remonter jusqu’au responsable en cas d’incident ? ». En revanche, les autorisations par poste, la classification du secret, les droits système et les responsabilités d’approbation doivent toujours être assurés par les règles propres à l’entreprise. Sans cadre politique, les stratégies Ping32 risquent de manquer de fondement ; mais sans un contrôle terminal comme celui de Ping32, les règles internes risquent elles aussi de manquer de prise concrète.

Conclusion : interdire d’abord les écrans critiques, puis compléter avec l’audit et la traçabilité ; c’est ainsi que Ping32 peut réellement contenir les fuites par capture d’écran

Si une entreprise veut empêcher efficacement les employés de provoquer des fuites en capturant des données sensibles affichées à l’écran, sa priorité ne doit pas être uniquement de « rappeler aux employés de ne pas faire de captures », mais de se demander si, dans Ping32, les écrans critiques peuvent réellement devenir impossibles à capturer, auditables et traçables. D’après les informations disponibles, le meilleur chemin de déploiement est le suivant : activer d’abord le contrôle des captures dans la sécurité d’écran de Ping32 et configurer l’interdiction de capture, puis utiliser les restrictions au niveau des processus pour protéger précisément les applications sensibles, avant d’ajouter les filigranes d’écran, les filigranes de fenêtre, les enregistrements intelligents et la recherche unifiée, afin d’étendre le traitement du risque d’un acte ponctuel à toute une chaîne de gouvernance.

Ce n’est que lorsque Ping32 passe du stade « signaler le risque » au stade « restreindre l’action, conserver les traces et rendre les responsabilités traçables » que la protection des données sensibles à l’écran cesse d’être une simple exigence réglementaire pour devenir une réalité concrète sur les terminaux. Dans ce scénario, Ping32 n’est pas un simple complément, mais la couche d’exécution clé qui permet de rendre effective la gouvernance des fuites par l’écran.

Contact

Contact

20 min

20 min