企業のデジタル化・情報化・プラットフォーム化が加速する中、業務システムは急速に集中化・クラウド化へと進化しています。しかし、基幹システムや重要データがクラウドへ移行しても、データの実際の利用・加工・流通は、依然として従業員の**エンドポイント(端末)**という分散したノードに強く依存しています。

従業員がエンドポイント上で行う操作は、Web閲覧、メール送受信、ファイル編集、資料共有、スクリーンショット、印刷、USBメモリによるコピー、チャットツールでの送信など、ほぼすべての業務シーンを網羅しており、これらが企業内データ流通の主要チャネルとなっています。

製造業、研究開発、エンジニアリング、エネルギー、金融、鉄道・交通インフラなどの分野では、エンドポイントは単なる業務入口ではなく、重要データが外部へ流出し得る出口でもあります。例えば、

-

従業員が外部Webサイト、業界ポータル、取引先システムへ頻繁にアクセスし、最新の技術情報や資料を取得する

-

設計図、技術提案書、見積資料、契約書などの重要データが、メールやチャット、クラウドストレージを通じて外部共有される

-

ネットワーク接続が制限された現場環境では、USBメモリや外付けストレージがオフラインでの主要なデータ受け渡し手段となる

-

社内レビュー、入札、報告、教育の場面で、資料が印刷・画面キャプチャ・再利用され、新たな漏えいリスクが生じる

エンドポイントの高い自由度は業務効率を向上させる一方で、深刻な情報セキュリティおよびコンプライアンスリスクを伴います。多くのインシデント事例が示すように、企業の情報漏えいの主因は外部攻撃者ではなく、内部の従業員による意図的または無意識の操作であることが少なくありません。

本質的な問題は従業員の行動そのものではなく、企業がエンドポイント操作に対する全体可視性、リアルタイム制御、事後追跡能力を十分に備えていない点にあります。

Ping32 は、従業員のエンドポイント操作を全プロセスで収集・記録・分析することで、これまで分散・不可視で管理困難だった操作行為を統合的なガバナンスフレームワークに取り込み、業務効率を維持しながら情報セキュリティとコンプライアンス管理を高度化します。

エンドポイント操作が監査できないことが、企業リスクを拡大させる

多くの企業では、エンドポイントが長年にわたり「高い自由度・低い統制」の状態に置かれてきました。

従業員がどのWebサイトにアクセスしたのか、誰とメールやチャットでやり取りしたのか、どのファイルを外部送信したのか、機密情報をスクリーンショットや印刷で取得したのか、USBで重要データをコピーしたのか──これらの行為は、発生時点で把握されないことがほとんどです。

ファイアウォールやゲートウェイ、アンチウイルスなどの対策を導入していても、それらは主にネットワーク境界や攻撃対策に焦点を当てており、エンドポイント上の業務操作プロセスまでは可視化できません。その結果、多くのリスク行為が「見えない死角」で発生しています。

問題が発覚した後、企業は次のような課題に直面します。

-

操作ログが統一されておらず、分散または欠如している

-

「誰が・いつ・どの端末で・何をしたのか」を再現できない

-

ファイルが転送・コピー・外部流出しても、経路を追跡できない

-

責任の所在が不明確で、調査が推測や疑念に陥る

結果として、企業は「厳格な制限で業務効率を犠牲にする」か、「完全に自由に任せてリスクを蓄積する」かという二者択一に追い込まれてしまいます。

Ping32 エンドポイント操作監査基盤―「可視化・制御・責任追跡」を実現するガバナンス

Ping32 は単なる監視や制限を追加するのではなく、企業に不足していたエンドポイント操作監査と責任追跡能力を補完し、端末を信頼できる業務ノードへと転換します。

従業員の重要操作を一元的に収集・記録・相関分析することで、データがエンドポイント上でどのように取得・利用・加工・流通しているかを初めて全体像として把握できます。

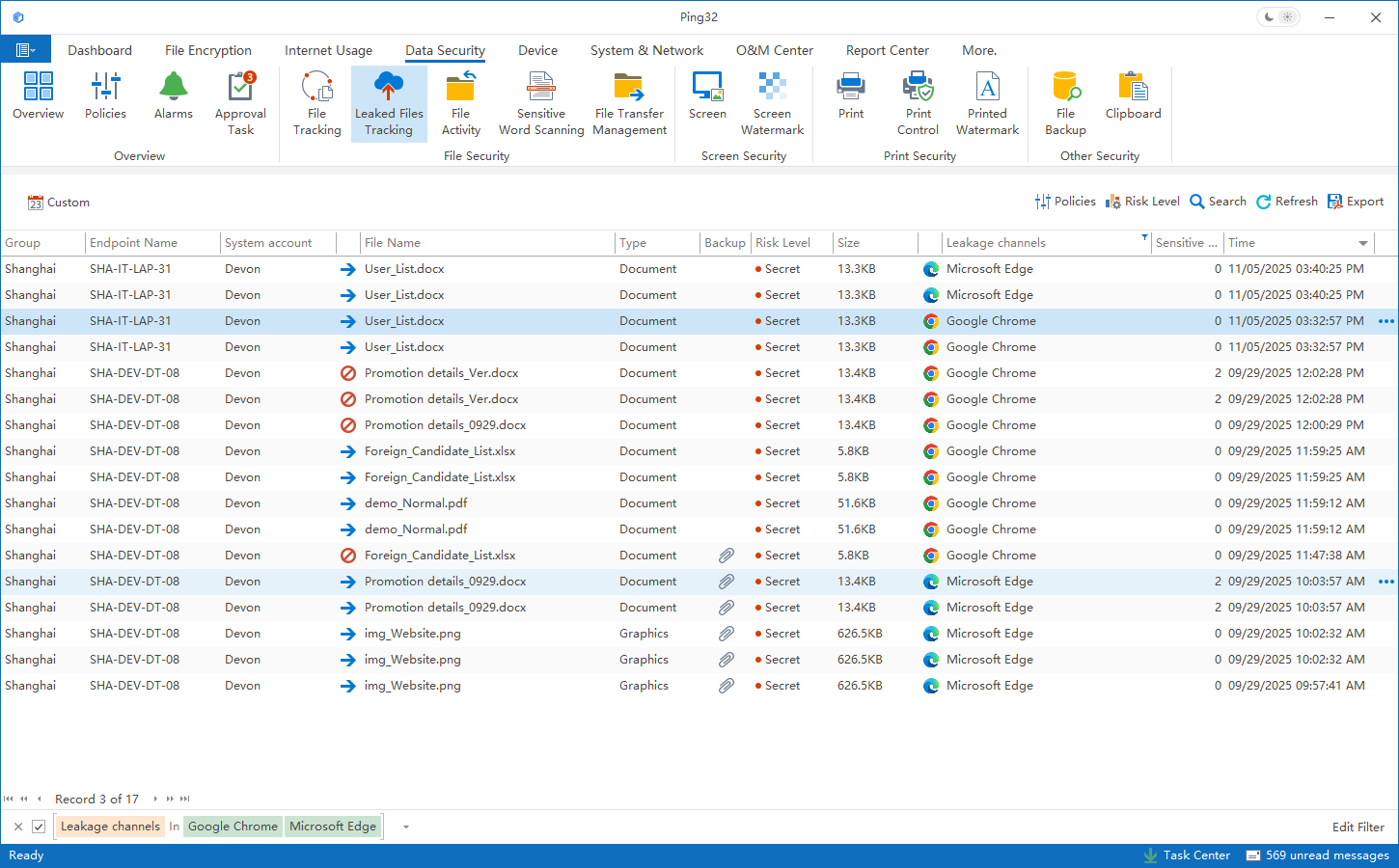

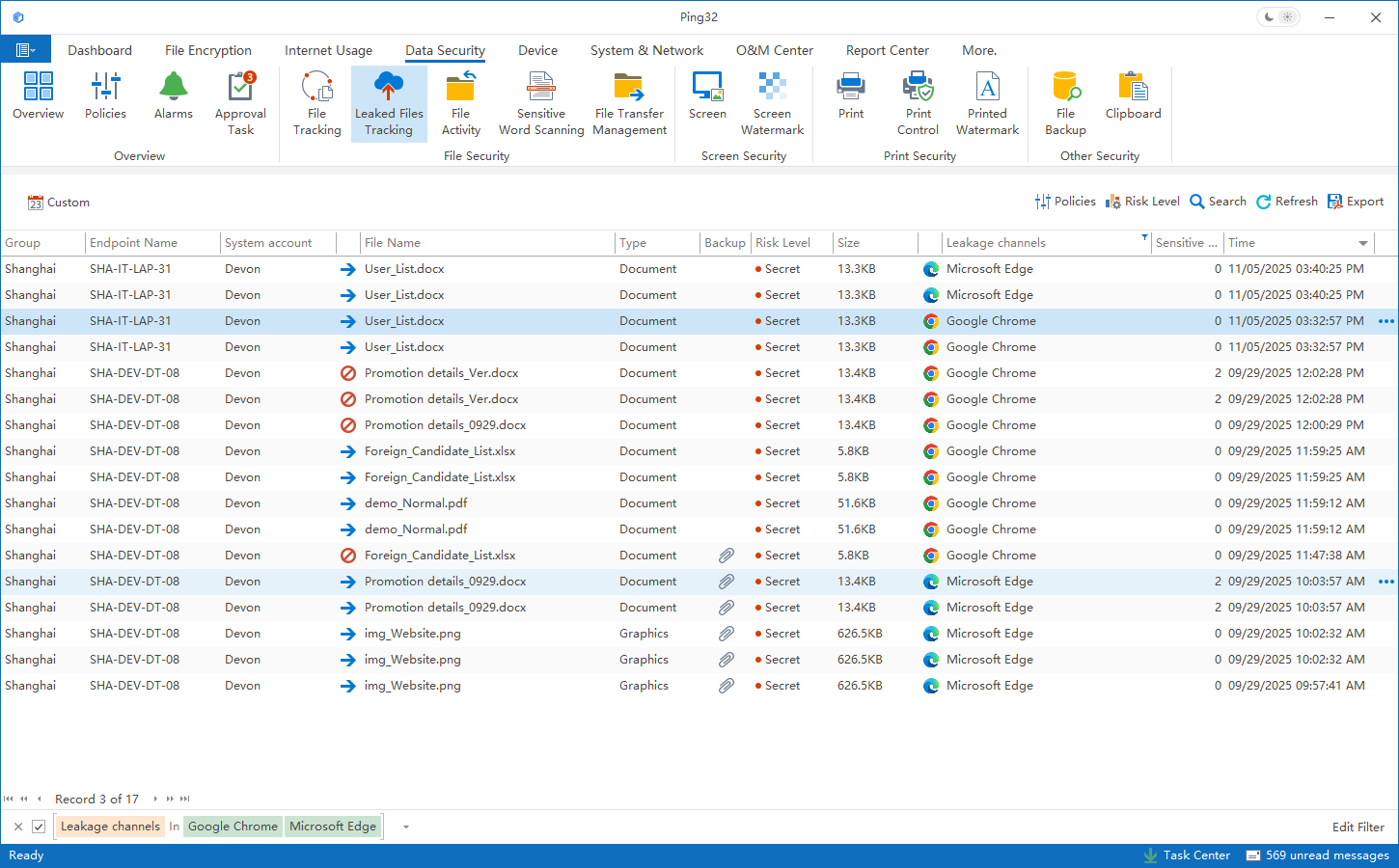

従業員は日常的にブラウザを通じて業界サイトや取引先システムへアクセスします。監査がなければ、不適切なサイト閲覧や外部クラウドサービスの不正利用を判断できません。Ping32 により、これらの行為が可視化され、業務を妨げることなくリスク入口を特定できます。

メール、チャット、クラウドストレージは、設計資料や契約書の主要な共有手段です。エンドポイント操作監査により、「送信されたか」「誰に送ったか」「何が送られたか」を事実として記録し、紛争や漏えい時に迅速な検証を可能にします。

オフライン環境での USB メモリや外付けストレージ利用も、Ping32 によって監査対象となり、「オフライン=無管理」という状態を解消します。

スクリーンショットや印刷など、業務上必要な操作についても履歴を残すことで、二次拡散を防ぎながら業務推進を支援します。

さらに、情報漏えい対応や内部調査、監査時には、断片的なログではなく、連続性と証明性を備えた完全な行動チェーンを提供し、事実に基づく判断と責任特定を可能にします。

導入効果:「事後対応」から「プロセスガバナンス」へ

1. リスクを事前に検知・制御

異常行為をリアルタイムで把握し、問題発生前に対処可能。

2. 業務効率を損なわない精密な統制

高リスク行為のみ制御し、通常業務はスムーズに継続。

3. 監査・コンプライアンス対応を強化

完全な証跡により、監査対応コストとリスクを低減。

4. 事実に基づく責任明確化

推測を排し、組織内の不信・摩擦を削減。

5. 持続可能なエンドポイントガバナンス

端末を長期的に管理・最適化可能な基盤へ転換。

Ping32 のエンドポイント操作監査により、企業は「見えない端末操作」を可視化し、制御し、追跡可能にします。

その結果、情報セキュリティは負担ではなく、信頼できるビジネス運営を支える基盤能力へと進化します。

よくある質問(FAQ)

Q1:エンドポイント操作監査は従業員監視ではありませんか?

A:いいえ。目的は業務データの保護とリスク管理であり、個人監視ではありません。

Q2:業務効率への影響はありますか?

A:高リスク行為のみ制御するため、通常業務には影響しません。

Q3:USB などオフライン操作も監査できますか?

A:可能です。USB・外部ストレージの利用も対象となります。

Q4:内部監査や外部監査に使えますか?

A:はい。完全な操作証跡は監査対応の重要な証拠となります。

Q5:どの業種に適していますか?

A:製造、研究開発、金融、インフラなど、機密データを扱う業種に特に有効です。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

3 min

3 min