Trong bối cảnh chuyển đổi số của doanh nghiệp ngày càng đi sâu, dữ liệu đã trở thành tài sản cốt lõi thúc đẩy tăng trưởng. Đi kèm với đó là rủi ro rò rỉ dữ liệu ngày càng phức tạp và khó nhận biết hơn. Các hệ thống bảo vệ truyền thống như DLP (Data Loss Prevention) thường tập trung vào chính sách trước sự cố và kiểm soát/chặn trong lúc sự cố diễn ra. Tuy nhiên, khi tư duy “Zero Trust” ngày càng phổ biến và bề mặt tấn công liên tục mở rộng, việc tránh hoàn toàn sự cố rò rỉ là gần như không thể. Vì vậy, “sau khi sự cố xảy ra, làm thế nào để truy vết và thu thập bằng chứng nhanh, chính xác và đầy đủ” đã trở thành thách thức then chốt trong vận hành an ninh và kiểm toán tuân thủ.

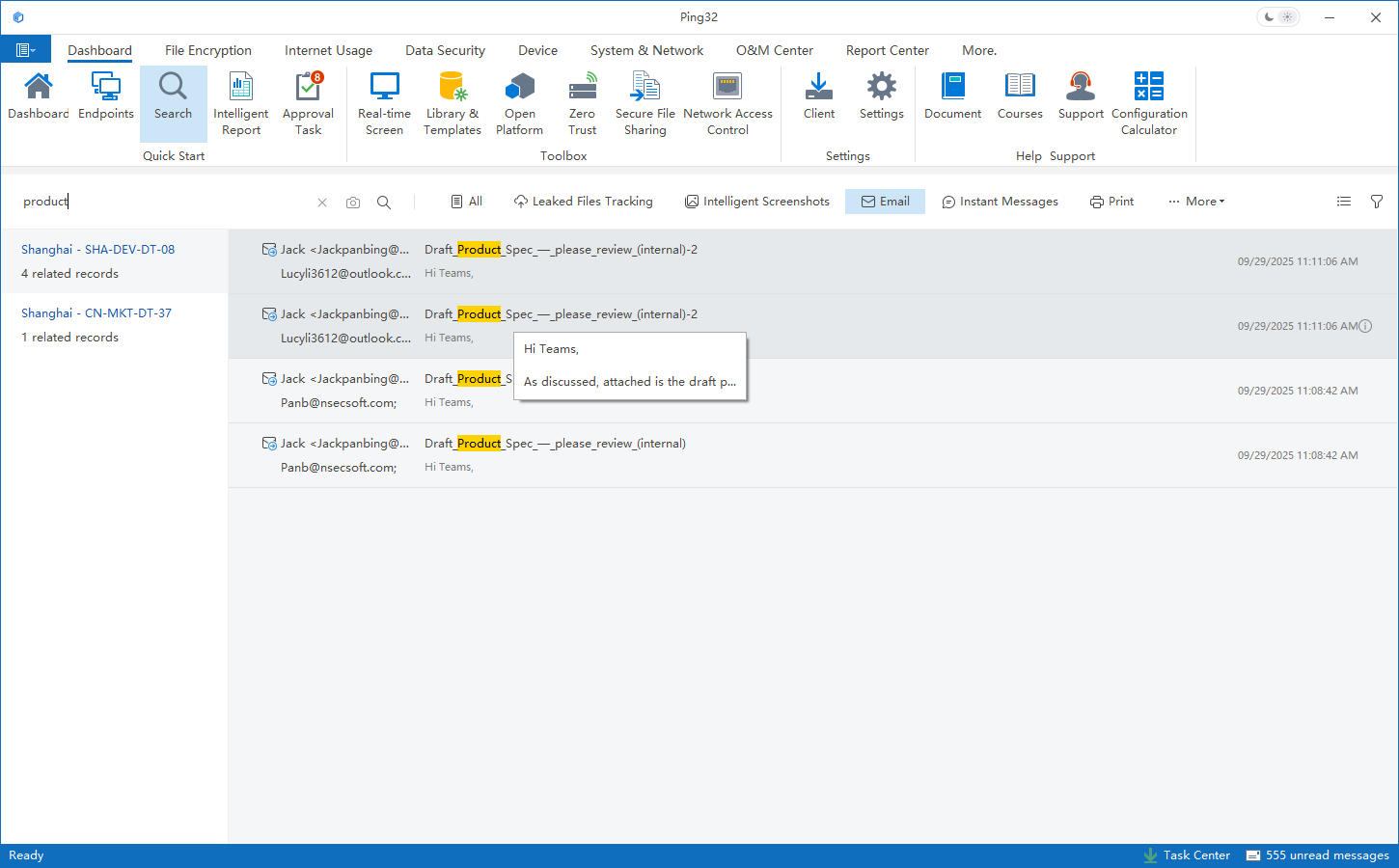

Aggregated Search do Ping32 đề xuất là một hệ năng lực đổi mới được thiết kế cho giai đoạn phản ứng sự cố (Incident Response). Đây không chỉ là “tìm log nhanh hơn”, mà là “tái cấu trúc logic kiểm toán” để biến dữ liệu kiểm toán rời rạc, dị chủng thành một tường thuật sự kiện (Event Narrative) có thể kiểm chứng và tái hiện. Từ những manh mối vụn vặt, doanh nghiệp có thể nhanh chóng khôi phục toàn cảnh rò rỉ và xây dựng chuỗi bằng chứng đầy đủ.

1) Bắt đầu từ thách thức Incident Response: “bài toán tỷ lệ tín hiệu/nhiễu” trong biển log

Trong môi trường kiểm toán an ninh ở cấp doanh nghiệp, một thiết bị đầu cuối có thể tạo ra hàng trăm bản ghi thao tác mỗi ngày; trên toàn tổ chức, dữ liệu kiểm toán hằng ngày có thể lên tới hàng chục triệu, thậm chí hàng trăm triệu bản ghi. Khi xảy ra sự cố, vấn đề cốt lõi của đội vận hành an ninh không phải là “có log hay không”, mà là bài toán tỷ lệ tín hiệu/nhiễu (S/N): làm sao trong thời gian MTTR rất ngắn có thể trích xuất nhanh các “tín hiệu” quan trọng liên quan đến rò rỉ từ dữ liệu log khổng lồ và không đồng nhất.

Trong quy trình truy vết truyền thống, quản trị viên thường phải gấp rút hoàn thành nhiều việc cùng lúc, và mỗi bước đều dễ trở thành nút thắt về hiệu quả lẫn độ chính xác. Ví dụ: định vị theo thời gian dựa vào timestamp rồi đối chiếu thủ công giữa nhiều hệ thống; nhận diện thông tin chỉ dựa vào metadata như tên file, tiêu đề email nên thường chỉ là khớp mơ hồ; thiếu cơ chế liên kết tự động khiến phải tự nối các bản ghi log rời rạc để khôi phục đường đi; và chuỗi chứng cứ dễ đứt gãy nên khó tạo hồ sơ phục vụ kiểm toán hoặc pháp lý. Khi dữ liệu tăng lên đến quy mô hàng chục triệu/hàng trăm triệu, cách tìm kiếm dựa trên RDB hoặc log phẳng càng suy giảm mạnh về tốc độ và độ tin cậy, không đáp ứng được yêu cầu “nhanh – đúng – đủ” của xử lý sự cố hiện đại.

2) Khiếm khuyết gốc rễ của kiểm toán truyền thống: phụ thuộc metadata và trần hiệu năng

Bế tắc của các phương án kiểm toán truyền thống có thể quy về hai vấn đề nền tảng: nút thắt hiệu năng và độ tin cậy của bằng chứng (forensics) không đủ.

2.1 Nút thắt hiệu năng: khác biệt thế hệ giữa truy vấn RDB và chỉ mục toàn văn (full-text index)

Phần lớn công cụ kiểm toán truyền thống thực chất “tìm kiếm” bằng cách truy vấn các trường metadata trong cơ sở dữ liệu, như tên file, đường dẫn, người nhận, tiêu đề… Cách này có thể chấp nhận khi dữ liệu nhỏ, nhưng ở quy mô hàng chục triệu/hàng trăm triệu, chi phí truy vấn tăng vọt và thời gian phản hồi rất khó đảm bảo.

Aggregated Search của Ping32 sử dụng kiến trúc chỉ mục toàn văn phân tán (ví dụ theo tư duy inverted index như Elasticsearch), xây dựng chỉ mục trước cho toàn bộ dữ liệu kiểm toán. Nhờ vậy, truy vấn chuyển từ “quét tuyến tính” sang “trúng chỉ mục”, giúp duy trì trải nghiệm tìm kiếm ổn định ngay cả khi dữ liệu cực lớn và truy vấn đồng thời cao—đây là tiền đề để phản ứng sự cố kịp thời.

2.2 Độ tin cậy forensics: tên file không phải là căn cứ truy vết đáng tin

Vấn đề sâu hơn nằm ở tính đáng tin của truy vết. Cách truyền thống phụ thuộc mạnh vào metadata như tên file, tiêu đề, đường dẫn, nhưng trong tình huống rò rỉ thực tế, metadata rất dễ bị thay đổi hoặc bị đối kháng: tên file có thể đổi tùy ý; kẻ tấn công có thể mã hóa, nén hoặc đổi đuôi file để né phát hiện dựa trên metadata; cùng một nội dung nhạy cảm có thể tồn tại dưới nhiều tên file và nhiều phiên bản khác nhau ở nhiều nơi.

Điều này khiến kiểm toán dựa trên metadata chỉ là “khớp có xác suất”, chứ không phải “truy vết chắc chắn”. Khi metadata bị phá hỏng hoặc giả mạo, chuỗi kiểm toán có thể đứt gãy hoàn toàn. Vì vậy, Ping32 xem “tìm theo metadata” là năng lực phân luồng/triage ban đầu, chứ không phải mục tiêu cuối cùng của truy vết.

3) Giá trị cốt lõi của Aggregated Search: từ “metadata” sang “khớp sâu theo nội dung”

Bước đột phá của Aggregated Search nằm ở nhận biết nội dung: chuyển trọng tâm từ “file tên gì” sang “nội dung là gì”.

3.1 Đối phó manh mối vụn vặt: tìm từ “mảnh nội dung”, không phải từ “tên file”

Trong nhiều sự cố rò rỉ, quản trị viên thường không có file gốc đầy đủ mà chỉ có manh mối nhỏ: một đoạn dữ liệu nhạy cảm, một số điện thoại, số định danh, mã khách hàng, mật danh dự án nội bộ, hoặc một câu chữ trong ảnh chụp màn hình/PDF. Những manh mối này khó ánh xạ trực tiếp vào các trường log, và gần như không thể tìm chính xác nếu chỉ dựa vào tên file hay tiêu đề.

3.2 Cơ chế triển khai tìm kiếm theo nội dung

Ping32 triển khai tìm kiếm theo nội dung bằng các cơ chế sau:

-

Lập chỉ mục nội dung toàn lượng: ở giai đoạn thu thập, hệ thống trích xuất văn bản từ nội dung file, nội dung email, tin nhắn IM/chat… và tạo chỉ mục toàn văn.

-

Tìm kiếm theo nhu cầu sau sự cố: không cần cấu hình trước regex phức tạp hay chính sách khớp chính xác; sau khi sự cố xảy ra, chỉ cần nhập bất kỳ manh mối vụn vặt nào (đoạn văn, số, từ khóa).

-

Khớp nhanh và tự động tổng hợp: hệ thống khớp tốc độ cao trên toàn bộ chỉ mục và tự động tổng hợp các bản ghi hành vi đa loại có chứa nội dung đó.

Nhờ vậy, dù nội dung bị đổi tên, bị chia nhỏ hay bị sao chép nhiều lần, miễn là nội dung đã được ghi nhận và lập chỉ mục, vẫn có thể định vị và truy vết chính xác.

4) Năng lực nâng cao: trí tuệ thị giác và phân tích liên kết để xóa “điểm mù” kiểm toán

Để đạt kiểm toán “không góc chết”, chỉ dựa vào văn bản là chưa đủ. Aggregated Search tiếp tục tích hợp trí tuệ thị giác (Visual Intelligence) và phân tích liên kết (Correlation/Graph Analysis) để bao phủ các kịch bản né tránh.

4.1 Trí tuệ thị giác: tích hợp sâu OCR và tìm kiếm “ảnh-tới-ảnh”

Trong doanh nghiệp, nhiều thông tin nhạy cảm tồn tại ở dạng phi cấu trúc như tài liệu scan, ảnh, PDF, ảnh chụp màn hình… Với hệ thống kiểm toán truyền thống, các file dạng này thường là “hộp đen” khó tìm kiếm.

Ping32 tích hợp sâu công nghệ thị giác vào quy trình thu thập và lập chỉ mục, gồm hai hướng chính:

-

OCR (nhận dạng ký tự quang học): nhận dạng văn bản trong ảnh/scan, đưa phần văn bản nhận dạng vào cùng chỉ mục toàn văn, để “tìm ảnh bằng nội dung chữ”.

-

Tìm kiếm ảnh-tới-ảnh (Image-to-Image Search): trích xuất đặc trưng hình ảnh và khớp theo độ tương đồng, cho phép tải lên một ảnh nghi ngờ bị rò rỉ làm manh mối và tự động tìm các ảnh có độ tương đồng cao trong toàn bộ dữ liệu kiểm toán. Cách này hữu ích khi ảnh bị làm mờ, cắt xén hoặc tái mã hóa khiến OCR khó hoạt động.

Nhờ cơ chế này, ngay cả khi người rò rỉ dùng “gửi ảnh chụp màn hình” hoặc “in-scan” để né kiểm soát, quản trị viên vẫn có thể truy vết thông qua chữ trong ảnh hoặc đặc trưng hình ảnh, bao phủ đầy đủ hơn mọi dạng dữ liệu.

4.2 Tổng hợp sự kiện: phân tích liên kết dựa trên đồ thị truy nguồn dữ liệu

Điểm khác biệt bản chất của “tổng hợp” là: tìm kiếm truyền thống trả về các log rời rạc, còn Aggregated Search trả về chuỗi sự kiện hoàn chỉnh.

Hệ thống coi mỗi thao tác (tạo file, sao chép, nén, gửi email, tải lên…) là một nút trên đồ thị, và coi quan hệ luân chuyển dữ liệu là các cạnh. Khi tìm kiếm nội dung xác định được nút khởi điểm, hệ thống có thể mở rộng theo mô hình liên kết định sẵn để kết nối các hành vi dị chủng, bao gồm:

-

Xuyên kênh: file, email, IM/chat, đồng bộ cloud drive, thiết bị ngoại vi (USB).

-

Xuyên thời gian: từ lúc dữ liệu phát sinh đến khi bị gửi ra ngoài, bao trùm toàn vòng đời.

-

Xuyên đối tượng: người dùng, thiết bị, nội dung, bên nhận/đích đến.

Cuối cùng, chỉ với một lần tìm kiếm, quản trị viên có thể nhận được “bản đồ luân chuyển dữ liệu”, trực quan tái hiện toàn bộ quá trình từ phát sinh, lan truyền đến rò rỉ, nâng cao đáng kể hiệu quả truy vết và độ tin cậy của bằng chứng.

5) Kết luận: Aggregated Search định hình mô hình kiểm toán an ninh thế hệ mới

Aggregated Search không chỉ là “ô tìm kiếm nhanh hơn”, mà là sự chuyển dịch mô hình kiểm toán: từ “tìm log thụ động” sang “chủ động tái dựng sự kiện dựa trên nội dung”.

Nó giải quyết đồng thời ba điểm đau cốt lõi trong vận hành an ninh doanh nghiệp:

-

Hiệu quả: nhờ chỉ mục toàn văn, vẫn giữ phản hồi mức mili-giây đến giây ngay cả với dữ liệu cực lớn, đáp ứng yêu cầu tức thời của Incident Response.

-

Chính xác: khớp sâu theo nội dung, giảm phụ thuộc vào metadata dễ thay đổi; ngay cả manh mối vụn vặt vẫn có thể định vị chính xác.

-

Toàn diện: tích hợp OCR/ảnh-tới-ảnh và phân tích liên kết theo đồ thị, bù đắp điểm mù dữ liệu phi cấu trúc, đồng thời tổng hợp hành vi rời rạc thành chuỗi sự kiện, tạo vòng khép kín truy vết và bằng chứng.

Khi kiểm toán không còn dựa vào “may mắn trúng” và kết quả tìm kiếm có thể dẫn thẳng tới “sự thật của sự kiện”, hệ thống chống rò rỉ dữ liệu của doanh nghiệp mới thực sự đạt mức có thể kiểm soát, đáng tin cậy và truy vết được.

FAQ — Câu hỏi thường gặp về Aggregated Search & truy vết rò rỉ

1) Khác biệt lớn nhất giữa Aggregated Search và tìm log truyền thống là gì?

Tìm truyền thống chủ yếu dựa trên trường/metadata nên kết quả thường rời rạc. Aggregated Search lấy nội dung làm trung tâm, tự động liên kết và tổng hợp dữ liệu phân tán thành chuỗi sự kiện, phù hợp cho phản ứng sự cố và lập bằng chứng.

2) Aggregated Search có phải là Elasticsearch không?

Không. Full-text index là một nền tảng kỹ thuật quan trọng, nhưng Aggregated Search là một hệ năng lực tổng thể gồm trích xuất nội dung, lập chỉ mục đa nguồn, tổng hợp & liên kết tự động, và tái dựng chuỗi sự kiện theo đồ thị.

3) Chỉ có một đoạn văn bản hoặc số điện thoại thì có tìm được không?

Có. Nếu thông tin đó từng xuất hiện trong nội dung file, email hoặc tin nhắn IM/chat đã được thu thập và lập chỉ mục, hệ thống có thể khớp theo manh mối và tổng hợp hành vi liên quan để phục hồi đường đi dữ liệu.

4) Đổi tên file, nén, mã hóa hoặc đổi đuôi file thì còn truy vết được không?

Đổi tên/đổi đuôi thường không ảnh hưởng khớp theo nội dung. File nén có thể được lập chỉ mục trong phạm vi có thể giải nén/đọc nội dung. Nếu file mã hóa không thể giải mã để trích xuất nội dung, hệ thống sẽ kết hợp hành vi gửi ra ngoài, đặc trưng file và liên kết trước-sau để tái dựng sự kiện (hiệu quả phụ thuộc phạm vi thu thập & phân tích).

5) Nội dung nhạy cảm trong ảnh/scan/PDF/screenshot có tìm được không?

Có. OCR đưa chữ trong ảnh vào chỉ mục toàn văn; đồng thời tìm kiếm ảnh-tới-ảnh giúp truy vết ảnh tương đồng trong các trường hợp bị cắt, làm mờ hoặc tái mã hóa khiến OCR khó hoạt động.

6) Có thể liên kết những kênh “gửi ra ngoài” nào?

Thông thường có thể liên kết thao tác file, email, IM/chat, đồng bộ cloud drive và thiết bị ngoại vi (USB), đồng thời liên kết theo thời gian và theo đối tượng (người dùng/thiết bị/bên nhận) để tạo “bản đồ luân chuyển dữ liệu”.

7) Phù hợp với đội nhóm/tình huống nào?

Phù hợp với SOC/vận hành an ninh, kiểm toán nội bộ & tuân thủ, và đội Data Security/DLP—đặc biệt cho điều tra rò rỉ, lập bằng chứng kiểm toán, rà soát sự cố nghiêm trọng và truy vết đa kênh.

Liên hệ

Liên hệ

9 min

9 min