企業のデジタルトランスフォーメーション(DX)が加速するなか、情報システム、クラウド型オフィス基盤、オンライン協業ツールの普及により、電子ファイルの管理はますます標準化・体系化が進んでいます。しかし見落とされがちなのが、印刷行為が依然として契約締結、研究開発計画、財務レポート、技術資料、対外コミュニケーションなど、さまざまな業務シーンで広く行われている点です。紙への出力は電子ファイルよりも管理の枠外に出やすく、ひとたびオフィスの外へ持ち出されると、従来のアクセス権限やセキュリティポリシーは効力を失ってしまいます。

中小企業では、とりわけ共有プリンタの利用や複数部門での集中利用といった環境において、印刷行為の不透明さが潜在的なデータ漏えいリスクを高めます。また、情報漏えいインシデントが発生した際に、紙への出力が関与しているかどうかを判断できないケースも多く、責任追跡、コンプライアンス監査、リスク評価を難しくします。

そのため、印刷行為をエンドポイントのデータ漏えい対策(DLP)体系に組み込むことは、実行可能で安全に制御できる日常運用プロセスを確立するうえで重要な要素となります。企業は電子データの流通だけに目を向けるのではなく、エンドポイントにおける印刷行動を体系的かつ現場で運用可能な形で制御し、潜在リスクの低減と、コンプライアンスおよび監査要件への対応を両立させる必要があります。

印刷機器が単純なローカルプリンタから、ネットワーク印刷、共有印刷、リモート印刷へと発展するにつれ、企業の印刷管理ニーズも多様化しています。業務を円滑に回し、文書出力の効率を確保する一方で、印刷を起点とした機密データの漏えいを防がなければなりません。業務継続性を確保しながら、印刷行為を「監視可能・監査可能」な管理領域に組み込むことは、日常の情報セキュリティガバナンスにおける重要な課題です。

印刷リスクの発生源:過小評価されがちな高リスク経路

企業のDLP体系において、印刷行為はしばしば「低技術・低リスク」の操作と見なされがちですが、実際の業務環境ではリスクの次元は非常に複雑です。従業員がエンドポイント上で直接印刷を実行する際、明確な権限境界や十分な行動記録がなければ、機密文書が意図せず、あるいは無許可のまま紙として出力される可能性があります。

一度印刷が完了すると、その流通経路は急速にデジタルシステムの統制範囲から外れます。紙文書はオフィス外へ持ち出されたり、第三者へ渡されたり、長期保管されたりすることがあり、企業側は技術的に回収・遮断・リアルタイム追跡を行えません。これにより、印刷は本質的に制御が難しい領域となります。

複数部門でプリンタを共用する環境では、印刷行為の責任主体が曖昧になりやすい点も課題です。事後的に「誰が」「いつ」「どの業務目的で」出力したのかを正確に特定できず、追責や監査の難易度が上がります。

さらに、印刷時に有効な識別手段(例:透かし、出所情報)がなければ、たとえ情報漏えいが発生しても紙面から出所を判断することは困難です。加えて、多くの企業では高リスク文書に対する印刷承認プロセスが整備されておらず、許可確認を経ないまま機密情報が出力されてしまい、印刷シーンにおけるセキュリティリスクを一層拡大させます。

現実的な課題:なぜ印刷管理は「制度止まり」になりやすいのか

多くの企業は制度面では印刷セキュリティの重要性を認識していますが、実運用ではなかなか定着しません。印刷ログが複数のエンドポイント、プリンタ、さらには異なるシステムに分散しており、統合的な集中管理と分析ができないため、全体像を把握しづらいのが実情です。

同時に、技術面で機密文書と一般文書を適切に区別できず、包括的なルールに頼りがちです。その結果、通常業務の印刷まで誤って抑止してしまう一方で、本当に高リスクなケースを十分にカバーできず、管理効果が低下します。

重点的に制御すべき印刷行為に対しても、実行可能な承認フローが不足している場合が多く、制度はあっても実効性を伴いません。さらに、制限を強化して穴を埋めようとすると日常業務の効率に影響し、従業員の反発を招きやすくなります。

そして最も重要なのは、紙文書が一度外部に流出すると、技術的に追跡可能な手段が乏しく、紙面から出所や責任を特定しにくい点です。印刷ポリシーや管理手段も初期設定のまま固定化されがちで、事業やリスクの変化に合わせて継続的に最適化できないことが、結果として「要件はあるが実行が難しい」状態を長期化させます。

Ping32 のアプローチ:監視・制御・承認・透かしの組み合わせ

印刷管理における「見えない」「制御しづらい」「追跡できない」という課題に対し、Ping32 は印刷行為を統合的なエンドポイント管理とDLP体系に組み込み、印刷を「不可視」から「可視」へ、「不可制御」から「制御可能」へ、「追跡不能」から「追跡可能」へと転換します。

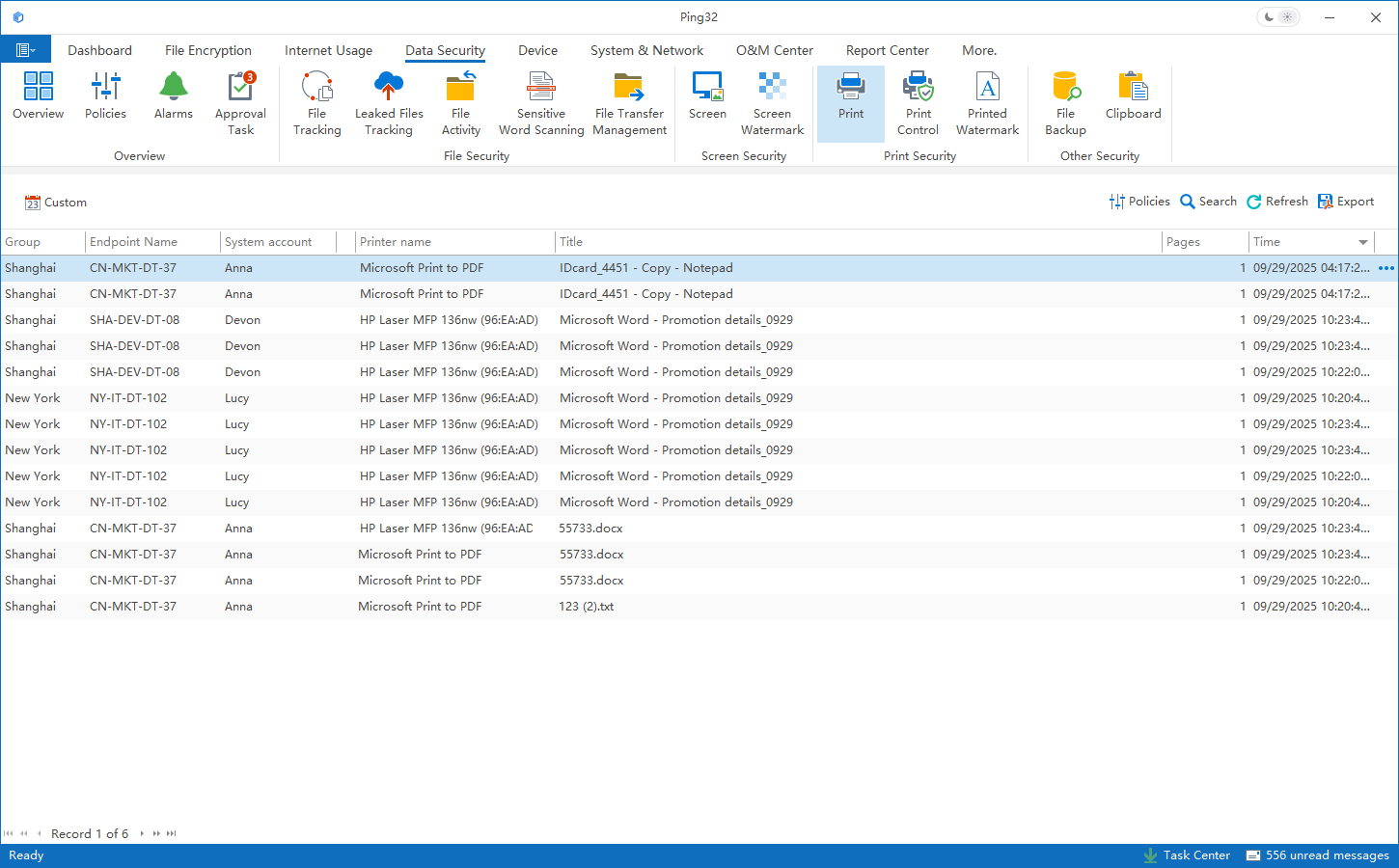

まずPing32は、エンドポイント側で印刷行為を継続的に監視し、ファイル名(タイトル)、印刷日時、ユーザー、端末、プリンタなどの重要情報を自動記録し、統計分析やコンプライアンス監査のために集中保管します。加えて、印刷内容のバックアップにも対応し、異常や不適切利用の有無を判断できるようにすることで、印刷行為の基本的な可視化を実現します。

そのうえで、印刷権限をきめ細かく制御する機能を提供します。部門・役割・端末単位で異なる印刷ポリシーを適用し、ポリシーに合致しない印刷操作を制限します。リスクレベルに応じて差異化管理を行うことで、通常業務への影響を最小化します。

リスクが高い一方で業務上必要な印刷シーンに対しては、Ping32 は印刷承認(ワークフロー)を導入します。ユーザーは印刷実行前に承認を取得する必要があり、承認者、承認日時、結果が記録され、監査可能なプロセスログとして残ります。業務を完全に止めることなく、重要な印刷行為に必要な確認と責任の明確化を付与できます。

さらに、Ping32 は印刷透かし機能により紙文書の追跡性を強化します。印刷出力にユーザー・部門・日時などを含む透かしを自動付与して出所を示し、必要に応じて特定文書では透かしを無効化することも可能です。これにより、セキュリティ要件と業務要件の両立を図れます。

これらの仕組みを連携させることで、Ping32 は印刷行為を「可視・制御・監査・継続的最適化」できる管理領域に組み込み、印刷をデータセキュリティの盲点ではなく、エンドポイントデータガバナンスの一部として機能させます。

導入の進め方:段階的な印刷管理

印刷セキュリティ管理を確実に定着させるため、以下の段階的アプローチを推奨します。

●印刷監視の有効化:印刷行為を記録し、印刷ファイルのバックアップにも対応して、統一的な可視化基盤を整備する;

●印刷行動の分析:印刷頻度、文書種別、異常行動を集計し、主要なリスクポイントを特定する;

●印刷承認の有効化:機密文書や高リスクユーザーに承認ポリシーを適用し、印刷前の許可取得を徹底する;

●印刷透かしの付与:重要文書に追跡可能な透かしを付与し、事後の責任確認を容易にする;

●ポリシーの継続的最適化:印刷ログ、承認記録、透かしの効果を定期的に見直し、権限とルールを調整して業務要件と整合させる;

●教育とルール整備:従業員向けに印刷管理とセキュリティ意識の教育を行い、承認フローと責任区分を明確化して人的リスクを低減する。

この段階的な進め方により、日常業務を妨げずに、印刷行為を監査可能・制御可能・追跡可能な状態へと移行できます。

まとめ:印刷行為を監査可能・制御可能な範囲へ

Ping32 の印刷監視・制御体系により、企業はエンドポイントの印刷行為について、完全な可視化と監査のチェーンを構築できます。承認ワークフローと透かし機能を組み合わせることで、機密文書の印刷は適切に制御・識別され、印刷はもはやデータセキュリティの盲点ではなく、管理可能で追跡可能、かつ継続的に最適化できる領域となります。

本体系は、現場で運用できる実効性と継続性を重視し、業務継続性も両立させます。過度な制限で安全を確保するのではなく、行動監視、権限制御、承認ログ、透かし追跡を組み合わせることで、印刷管理のバランスを実現します。これにより、紙文書を起点とした情報漏えいリスクを低減しながら、社内統制とコンプライアンス対応力を高められます。

FAQ(よくある質問)

1.印刷監視は従業員のプライバシー内容の取得を伴いますか?

システムは印刷行為に必要な情報のみを取得し、取得範囲は企業側で設定可能です。監査およびコンプライアンス目的で利用されます。

2.印刷承認は日常の印刷効率に影響しますか?

承認は機密文書や特定ユーザーなどに限定して適用されるため、通常の業務フローへの影響は一般的に限定的です。

3.透かし内容はカスタマイズできますか?

可能です。ユーザー情報、印刷日時、部門情報、QRコード、テキストの組み合わせなどに対応します。

4.印刷監視のみを有効化し、印刷を制限しない運用は可能ですか?

可能です。監視だけでも印刷行為の可視化と監査能力を提供できます。

5.部門ごとに異なる印刷権限や承認フローを設定できますか?

部門・役割・端末単位で柔軟にポリシーを設定できます。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

4 min

4 min