端末が社内ネットワークから消えたという事実は、その端末から企業データが消えたことを意味しない。退職者から回収しきれていないノート PC、長期出向者が紛失した業務機、部品をすり替えられたうえ中古市場へ流れた旧機──いずれもローカルディスクに残った契約書、ソースコード、顧客台帳、暗号鍵を企業境界の外へ持ち出している。セキュリティ管理者が本当に問うべきは「この端末は今日もオンラインか」ではなく、「この端末上にまだ片付いていない企業データはどれだけ残っているか」である。Ping64 はこの問いを、追跡可能・検証可能・保管可能な一連のワークフローに分解する。消去判断、消去範囲の指定、タスクの配信、端末がオンラインに戻った瞬間の実行、レポート番号付きの実行受領、これらすべてが Ping64 コンソール上の明確な入口と可視化された結果に対応する。本稿では Ping64 のリモート消去モジュールを軸に、ハードウェア資産、端末ログ、フルディスク暗号化を組み合わせ、退役・失踪・長期オフラインの 3 種の端末をどう扱うかを実務目線で整理する。

離任した端末がなぜ依然としてデータ漏えいの出口になるのか

社内資産台帳で端末を「使用中」から「退役済み」に書き換えても、それは表上の 1 行が変わっただけで、機体そのものが保持しているデータを手放したわけではない。残留リスクは大きく 3 層に分かれる。第 1 層はワークフォルダ内の平文ファイル。デスクトップ、ダウンロード、ローカルキャッシュに散らばる契約書添付、見積書、設計図がそれにあたる。第 2 層は資格情報のキャッシュ。メールクライアントのオフラインメールボックス、ブラウザに保存された社内システムのパスワード、VPN やリポジトリの長期トークンが該当する。第 3 層はディスク暗号化で守られているが鍵が TPM やローカルキーストアに残っているボリュームである。OS が普通に起動してローカルログインさえ通れば、暗号化の「透過性」が逆にデータを読み出しやすくする。元従業員が私的に保有する、家族へ譲渡される、修理業者の元で一時保管される、あるいは公共の場で紛失するといった状態に陥った瞬間、これら 3 層はすべて制御不能の領域へ移る。Ping64 のリモート消去モジュールは、まさにこの「資産は離任、データは未離任」という空白を埋めるために存在し、消去動作をタスク化してコンソールで一元管理することで、運用担当者個人の口頭通達や使い捨てスクリプトに依存する状態から脱却させる。問題分析からシナリオへ踏み込む前に、まずは異なる失踪状態を腑分けし、すべての端末に同じ強度の処置をかけてしまう事故を避けたい。

長期オフライン、所有者ずれ、消去範囲の切り分け

退役は「今日従業員が端末を返却した」という形だけではない。Ping64 のリモート消去タスクには「即時実行」と「指定時刻実行」の 2 種類のトリガがあり、その背後には失踪レベルの違いが対応している。退職届を出したばかりで毎日オンラインに来る端末ならば、ハードウェア資産で所属を凍結したうえで当日の指定時刻に実行する標準動線に余裕を持って従える。一方、すでに数週間社内ネットワークから外れ、断続的にしか戻ってこない端末には、事前にタスクを発行して「端末ローカル時刻で実行」を選び、次回の電源投入時に取り逃さず発火させる構成が向く。所有者対帳は見落とされがちな前処理である。ハードウェア資産上の端末所有者が依然として元利用者のままだと、リモート消去タスクのレポート番号は誤った人物と結び付き、後の監査でかえって瑕疵を残す。消去前にハードウェア資産で所有者変更とステータス更新を済ませることは、後日の紛争を抑える前提作業として欠かせない。

消去範囲の切り分けも重要だ。Ping64 はタスク作成の最初のステップ「タイプの選択」で 3 種の動作を提示する。システムだけを工場出荷状態に戻し利用者データを残すパターン、すべてのファイルを削除しシステムを工場出荷状態に戻すパターン、すべてのデータを抹消しシステムの初期化も試みるパターンである。1 つ目は回収後に新しい従業員へ引き渡す前提のシナリオ向きで、システム設定とソフト残骸を片付けつつ業務引き継ぎ用ファイルは残す。2 つ目は通常の退職時の回収に適合し、企業データもシステムもまとめて出荷状態へ戻す。3 つ目は盗難、転売、物理回収不能と判断された端末への措置で、上書きをより徹底することで復元可能性を下げる代わりに、所要時間が長く、起動不能になる場合もある。Ping64 のフルディスク暗号化が併用されている場合、徹底的な消去は暗号化ボリュームのメタデータも解読不能にし、後でディスクが取り出されて他機に接続されても原データを読み出しにくくする。最後に受領確認である。オンライン端末は即座にレポートを返し、オフライン端末は次回オンライン時に追送する。Ping64 のリモート消去タスク一覧は「実行待ち」「実行中」「実行成功」「実行失敗」というステータス遷移を記録し、各実行に対してレポート番号を発行する。これがコンプライアンス監査と従業員紛争処置の根拠となる。前提を整理し終えたところで、コンソール上の実操作に入る。

Ping64 コンソールでリモート消去を最後まで通す

ここでは、判断から保管までを通したセキュリティ管理者の動線を示す。各ステップは Ping64 コンソール上で実際に見えるページ、ボタン、結果ビューに基づいており、初回実行時にも一つずつ突き合わせて確認できる。

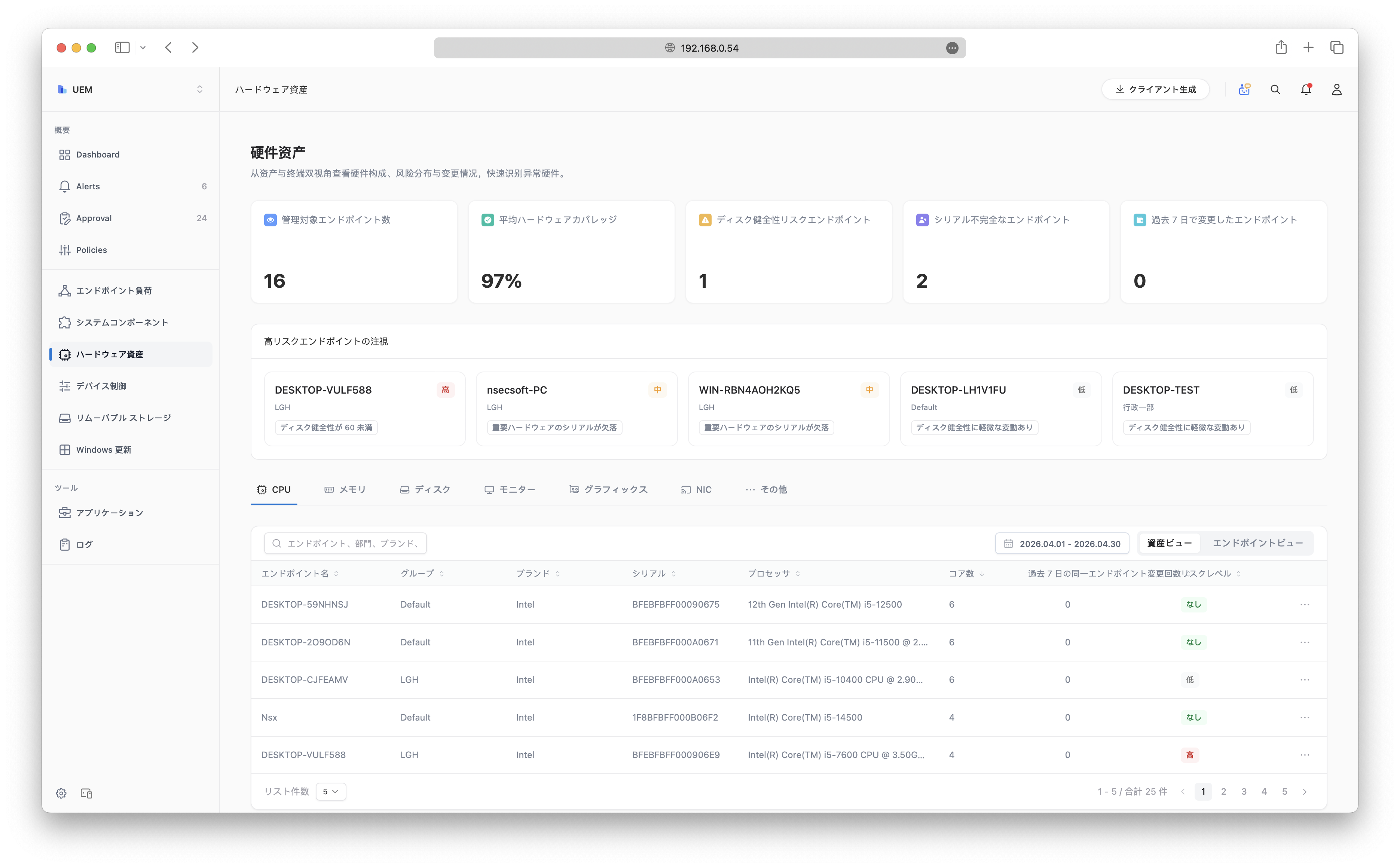

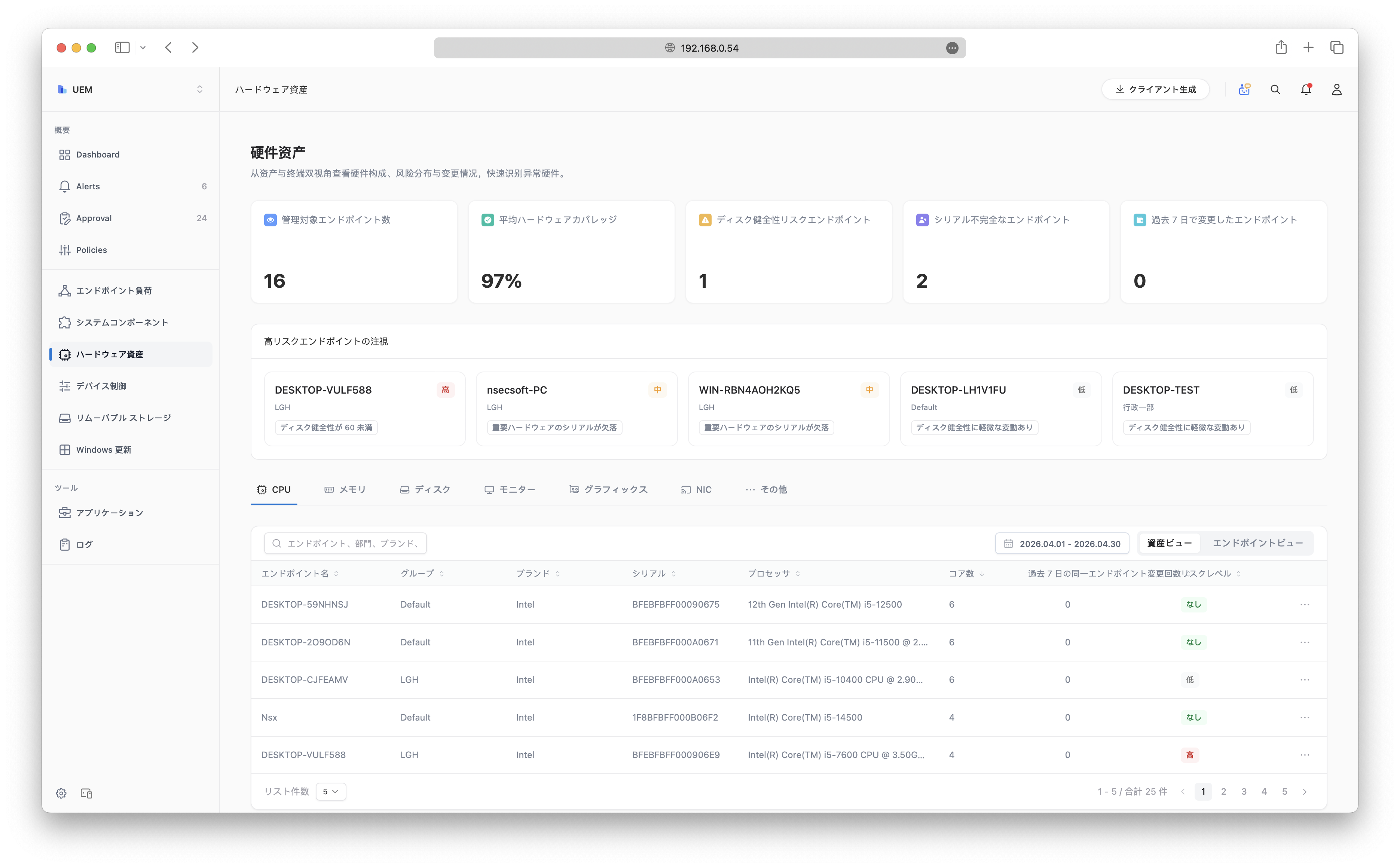

ステップ 1 ハードウェア資産で所有者を凍結する

Ping64 コンソール左側ナビゲーションの「端末管理」から「ハードウェア資産」を開く。一覧で端末名、IP、所属部門を頼りに対象機を特定し、ハードウェア情報の詳細ページに入って、現在の所有者、所属グループ、OS、最終オンライン時刻が退職や紛失の登録内容と一致しているかを確かめる。所有者情報がずれていれば、そのページで所有者と備考を更新し、ステータスを離任または退役に切り替える。本ステップの狙いは、後続のリモート消去タスクが発行するレポート番号を真の責任者へ正確に紐づけ、後日の追跡不能を防ぐことにある。検証方法は、ハードウェア資産一覧へ戻り更新後の所有者で絞り込み、対象端末が「退役済み」または「離任」のビューに現れ、最終オンライン時刻が消去タイミング判断と整合していることを確認する形になる。

ステップ 2 リモート消去モジュールでタスクを作成する

Ping64 コンソール左側ナビゲーションを「端末管理」配下の「リモート消去」へ切り替え、タスク一覧ページに入る。右上の「新規タスク」ボタンを押すと、コンソールに「リモート消去タスクの作成」ウィザードが出る。最初のステップ「タイプの選択」では、前章の判断結果に従って消去範囲を指定する。引き継ぎ用途なら「システムのみ初期化」、通常の退職回収なら「すべてのファイルを削除しシステムを初期化」、失踪・盗難端末なら「すべてのデータを抹消し可能な範囲で初期化を試みる」を選ぶ。本ステップが対象とするのは下発予定のポリシー意図そのもので、検証はウィザード右側のプレビュー領域に選択タイプの説明が正しく反映されているかを確かめ、整合を確認したうえで「次へ」を押すことに尽きる。

ステップ 3 端末を選び、消去時刻を設定する

ウィザードの 2 番目「端末の選択」で、タスクの作用対象を確定する。端末セレクタで部門ツリーや端末名による絞り込みを行い、対象機をチェックすると、ウィザード右下に「N 台選択中」とその中の「オンライン/オフライン」内訳が表示される。失踪端末を扱う場合は「オフライン」がゼロより大きいことが想定の状態であり、それ自体がリモート消去の存在意義でもある。3 番目「消去情報」へ進み、後でタスク一覧や監査から探しやすいようタスク名を入力する。実行方式は、社内に常駐するオンライン端末なら「即時実行」、時差を跨いだり長期オフラインの端末なら「指定時刻実行」を選び、時刻基準を「端末ローカル時刻で実行」に切り替えると、サーバとのずれで時刻窓を逃すリスクを下げられる。完了したら「作成」を押す。本ステップの作用対象はチェックされた端末群そのもので、検証は、リモート消去タスク一覧へ戻り新タスクが先頭に出現し、ステータスが「実行待ち」、タスクタイプが選択した消去範囲と一致していることを確かめる流れとなる。

ステップ 4 実行受領を追跡し、消去レポートを保管する

Ping64 のリモート消去タスク一覧で対象タスク名をクリックし「リモート消去詳細」ページに入ると、タスク配下の各端末ごとの実行記録が並ぶ。端末名、部門、IP、OS、開始時刻、終了時刻、ステータス、レポート番号がそこに表示される。オンライン端末は通常「実行中」から「実行成功」へ素早く遷移し、オフライン端末は次回 Ping64 へ戻るまで「実行待ち」に滞留する。詳細ページからは「レポート印刷」と「レポート出力」が可能で、端末単位でレポート番号付きの受領をエクスポートし、コンプライアンス保管資料として残せる。「実行失敗」の端末については、「端末管理」配下のログモジュールと突き合わせて失敗理由を特定し、再発行か、オフライン処置への切り替えかを判断する。本ステップの検証目印は、対象端末ごとに詳細ページでレポート番号と紐づいた最終ステータスを確認でき、レポートを実際に出力できることである。

ステップ 5 長期オフラインと失踪端末への代替経路

すべてのタスクが受領まで到達するわけではない。何ヶ月もオンラインに戻らない、転売された、従業員が返却を拒んでいる、といった事実上恒久的に企業の手を離れた端末については、Ping64 のリモート消去タスクを保留状態のまま残しつつ、代替経路を起動する必要がある。第 1 の代替経路は Ping64 フルディスク暗号化の鍵処理である。「データ暗号化」配下の「フルディスク暗号化」モジュールから対象端末の暗号鍵を失効させ、サーバ側の鍵キャッシュを掃除すれば、たとえ再びネットワークに戻ってもローカルの暗号化ボリュームは開けない。第 2 の代替経路はハードウェア資産で当該端末を「失踪」と表示し、同期と通信の権限を凍結することで、再度オンラインになっても企業リソースへ到達できないようにすることだ。最後にコンソールの「監査センター」で、その端末に関するリモート消去タスク、鍵失効、資産ステータス変更の 3 種類の記録を引き当て、まとめてインシデント処置報告へ収納する。この経路は端末の最終的な消去成否に依存せず、企業側からアクセス能力を遮断する形でコンプライアンスと法務に提示できる結論を作る。

退役動作を監査可能なセキュリティ資産として残す

リモート消去は単発の応急対応ではなく、端末ライフサイクル治理の最後の関門である。Ping64 が消去をタスク化し、範囲を選択可能とし、受領を保管可能にしたことで、セキュリティチームは離任端末ごとの処置過程を記録として残し、年次監査、当局検査、従業員紛争において具体的なレポート番号と実行時刻を提示できるようになる。ハードウェア資産の所有者凍結、UEM ログによる実行追跡、フルディスク暗号化の鍵失効と組み合わせれば、Ping64 は「データの離任」を運用担当者個人の責任感ではなくコンソールの標準動線と痕跡機構に委ねる。海外駐在、M&A 統合、端末の共用利用といった複雑なシナリオが追加されても、本稿で示したリモート消去・範囲切り分け・長期オフラインの代替経路はそのまま流用でき、変わるのは発火タイミングと保管要件だけである。Ping64 がコンソール内に沈着させたこの閉環は、失われた端末のラストワンマイルを可視・可制御・可立証の範囲へ引き戻し、未知のリスクと対峙するセキュリティ管理者に揺るがない処置根拠を与える。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

5 min

5 min