設計図面、契約書類、ソースコードといった企業の中核資産は、研究開発、営業、生産技術など複数の部署の端末に分散して保管されているのが実情である。社員の自主的な ZIP パスワードや Office パスワードに依存しても、その場しのぎの保護にしかならない。Ping64 の透過暗号化は保護ロジックを OS 層に組み込み、許可ソフトがファイルを開いたり保存したりする瞬間に自動で暗号化と復号を行う。許可されていないプロセスから見えるのは判読不能な暗号文だけで、機密区分とセキュリティドメインを組み合わせて、誰が閲覧でき、誰が編集でき、誰が外部に送付できるかを明確に管理できる。本稿では、Ping64 を用いて図面、Office 文書、ソースコードを一括して透過暗号化の枠組みに組み入れつつ、日常の編集と社外連携の柔軟性を残すための実務手順を整理する。

一時的なパスワード保護では中核資産を守りきれない

多くの企業は当初、ZIP パスワード、Office 文書パスワード、社外共有リンクのアクセスコードといった手段で重要資料を守ろうとする。しかし、こうしたパスワードは複製され、画面に映し出され、口頭で共有されてしまう。設計者が図面を一度デスクトップや USB に「名前を付けて保存」した瞬間、その薄い殻は外れてしまう。さらに CAD、PLM、IDE といった専門ソフトウェアはもともとパスワード方式と相性が悪く、結局は ZIP に対するパスワードや共有フォルダ権限といった対症療法しか取れず、ローカルディスク上の平文ファイルそのものは守られない。

Ping64 の透過暗号化はこの構造そのものを置き換える。端末が Ping64 の文書透過暗号化ポリシーの対象になると、許可ソフト一覧に登録されたプロセスが指定拡張子のファイルを読み書きする際、カーネル層で自動的に暗号化と復号が行われる。許可ソフト以外のプロセスが同じファイルを開いても、目に映るのは判読できない暗号文である。社員が AutoCAD、SolidWorks、Word、Visual Studio を使う日常的な編集体験はほとんど変わらないが、ひとたびファイルが USB に書き出され、外部のオンラインストレージに転送され、あるいはマルウェアに窃取されても、許可された環境を離れた瞬間に可読性を失う。プロセス単位で動き続けるこの保護は、その都度パスワードを設定する運用よりも、企業資産の実際の流れに近い境界線を引くことができる。

許可ソフト、機密区分、外部送付承認が一体となって防御網を形成する

透過暗号化を実運用に落とし込むには、暗号化ポリシー単体では足りない。Ping64 の文書透過暗号化は、相互に補完する複数の構成要素から成り立っている。許可ソフトは入口であり、暗号文を読み書きできるプロセスを定義する。CAD 系ツール、Office 製品、ソースコード IDE は通常ここに登録され、業務ラインごとにグルーピングされる。機密区分とセキュリティドメインは「同じ暗号文を誰が開けるか」を定める層である。研究開発ドメインに属する機密図面は、研究開発部門のうち同等以上の機密区分を持つ端末でしか開けず、財務契約書は別ドメインで管理され、互いに既定で隔離される。

派生する場面として、企業はおおむね三種類のニーズを抱える。第一に、外部のサプライヤや顧客に暗号化済みファイルを正規に送付する必要がある場合である。Ping64 では外部送付承認を経由し、申請者、対象ファイル、受領者、有効期限を一連で管理し、承認後にはじめて復号可能な外部送付パッケージが生成される。第二に、文書の機密区分や所属ドメインを一時的に変更したい場面、たとえば図面の機密区分を「極秘」から「機密」に下げて部門横断レビューを行うような場合は、Ping64 がその調整も承認フローに組み込み、変更前後の値を監査ログに残す。第三に、出張、現地作業、一時的なオフライン状況での制御された利用であり、Ping64 は許容されたオフライン期間の範囲内で許可ソフトによる暗号文の読み書きを継続させ、期限を過ぎれば自動的にアクセス権を回収する。これらすべての操作は、最終的に監査センターの明細として残り、いつ誰がどのプロセスで何のファイルを暗号化し、どのファイルに対して復号申請を行ったかが追跡・集計可能でなければならない。

Ping64 管理コンソールで透過暗号化を運用に乗せる手順

ここからは、上記の考え方を実際の管理者操作に置き換える。各ステップで、Ping64 コンソール上の場所、設定する内容、適用対象、検証方法を具体的に示す。

ステップ 1:セキュリティ属性で機密区分とセキュリティドメインを定義する

Ping64 コンソール左側ナビゲーションの「文書暗号化」グループから「セキュリティ属性」ページを開き、まず「機密区分一覧」で自社に必要な階層を整備する。たとえば「公開、社内、機密、極秘」のように区分名と区分コードを入力する。同じページでセキュリティドメインも併せて整備し、研究開発、営業、生産、管理などに分割する。適用対象は以降のすべての透過暗号化ポリシーと外部送付承認なので、この層は安定的に維持する必要がある。検証方法は「セキュリティ属性」ページ上部に戻り、「現在利用可能な機密区分が複数あります」という表示を確認し、「現在利用可能な機密区分はありません」のような空状態のメッセージが出ていないことを確かめることである。

ステップ 2:許可ソフトに暗号文を扱えるプロセスを登録する

Ping64 の「許可ソフト」ページに切り替え、図面系ソフト用の許可一覧を独立して整備し、AutoCAD、SolidWorks、CATIA などの実行ファイルを登録する。続いて Office 製品、Visual Studio、JetBrains 系 IDE についてもそれぞれ一覧を作成する。インポート機能で一括登録すると、コンソールに「ファイルの解析が完了しました。追加する許可ソフトを選択してください」「許可ソフトを正常にインポートしました」というメッセージが表示される。各許可ソフトの配下では、画面キャプチャや印刷の許可・禁止をさらに設定できる。適用対象はこの後で文書暗号化ポリシーに紐づけられる端末グループである。検証方法は Ping64 の「許可ソフト利用状況」ページに進み、対象端末が直近の利用一覧に現れ、適用範囲、活発度、利用時間といった指標に実データが反映されていることを確認することである。

ステップ 3:文書暗号化ポリシーで透過暗号化モードを有効にし許可ソフトを紐づける

Ping64 の「ポリシーセンター」で文書暗号化ポリシーを新規作成または編集する。タイトルは「Ping64 – 文書暗号化ポリシー新規作成」または「Ping64 – 文書暗号化ポリシー詳細」と表示される。ポリシー内で「透過暗号化モード」を有効にし、先ほど整備した許可ソフト一覧を暗号化と復号を許すプロセス範囲として指定し、保護対象の拡張子に dwg、dxf、prt、sldprt、docx、xlsx、cpp、cs などを含める。続いて「機密区分の検証」スイッチで「有効化後、自端末以下の機密区分の暗号化ファイルのみ閲覧可能」を選び、機密区分を実行時判定に組み込む。適用対象はこのポリシーで覆われる端末グループである。検証方法は「透過暗号化と復号」の監査ビューに進み、研究開発端末から AutoCAD で dwg を新規保存し、暗号化イベントが実行主体、プロセスの出所、対象ファイルとともに記録されることを確認する。さらに許可されていないビューアで同じ dwg を開き、内容が判読不能になることをもって透過暗号化の有効性を確認する。

ステップ 4:高度な設定でセキュリティ属性承認と外部送付承認を有効にする

同じポリシーの「高度な設定」を開き、「セキュリティ属性承認設定」に進んで「有効化後、端末は承認申請を通じてファイルのセキュリティ属性を変更可能」をオンにし、「セキュリティ属性変更の承認フローを選択」で既存の承認フローを紐づける。同時に、暗号化ファイルの外部送付シナリオ向けにも承認フローを指定し、社員が Ping64 を迂回して暗号文を持ち出せないようにする。保存時に「セキュリティ属性承認を有効にした場合は承認フローを選択してください」「高度な設定が不完全です」と表示された場合は、上に戻って設定を補完する必要がある。適用対象はこのポリシーの範囲内で機密区分や所属の変更、暗号文の外部送付を行うすべての社員である。検証方法は通常端末から外部送付申請と機密区分引き下げ申請を一件ずつ模擬的に発行し、「承認センター」に該当チケットが現れることを確認し、「監査センター」で操作記録を追跡し、「暗号化ファイル外部送付」ビューで送付パッケージのタイトル、説明、操作時間、対象ファイルが残っていることを確認することである。

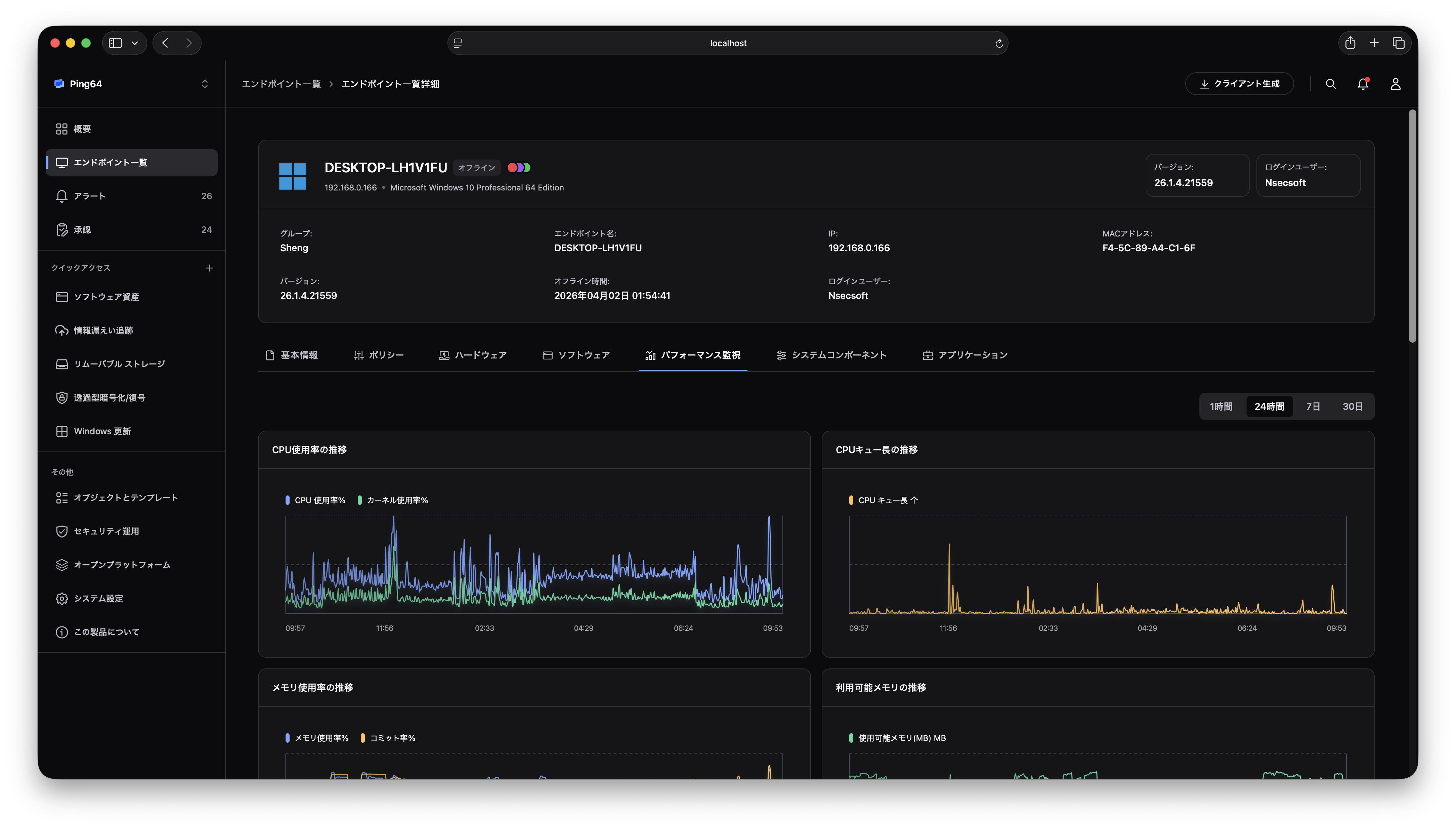

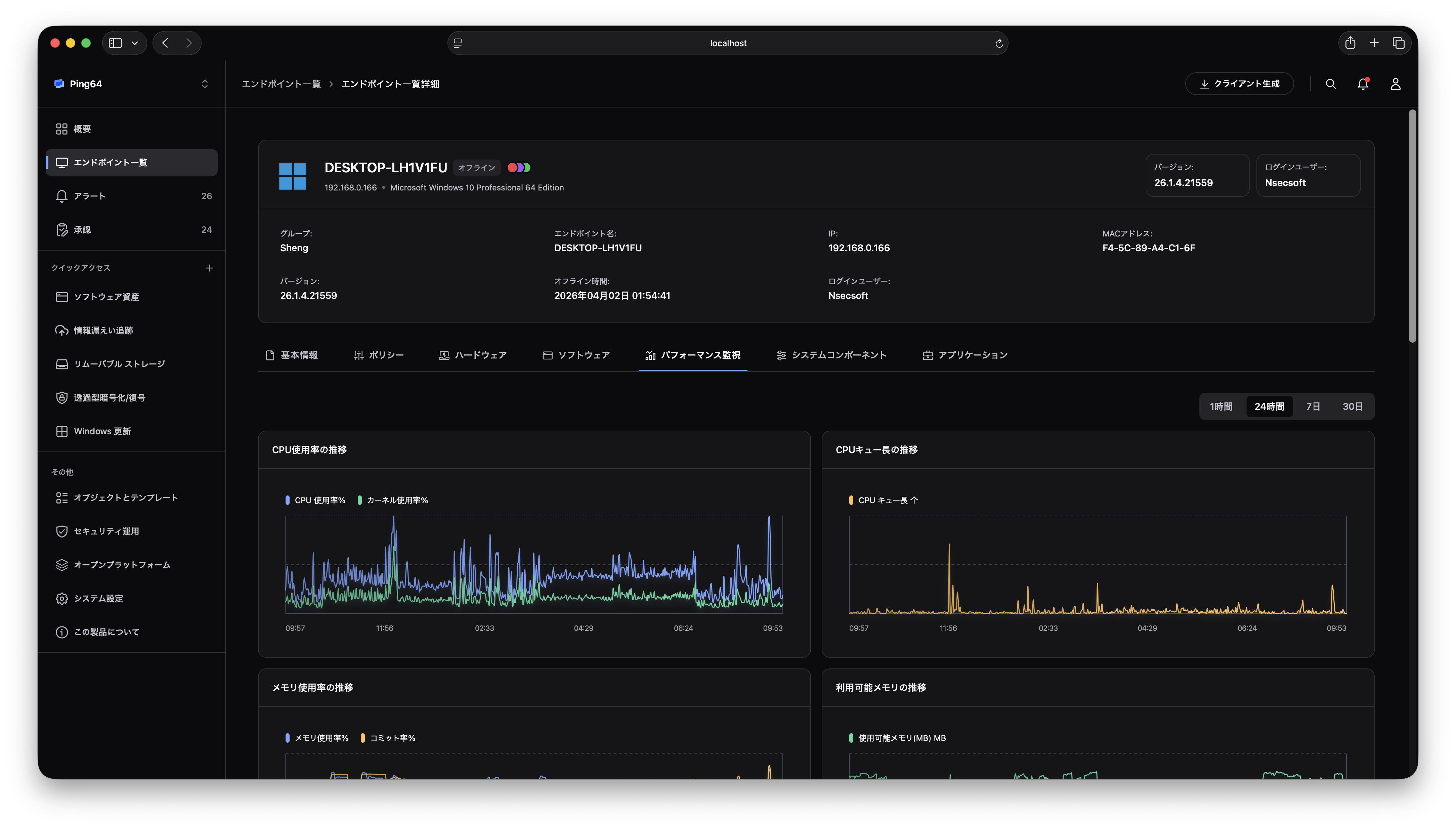

ステップ 5:端末管理と監査センターで適用率と継続的な巡回を行う

Ping64 の「端末管理」に進み、文書透過暗号化ポリシーが紐づけられた端末を部署別、グループ別に絞り込み、ポリシーが配信済みかつ有効状態であることを確認する。続いて Ping64 の「監査センター」配下の「透過暗号化と復号」「行動監査」の二つのビューに入り、暗号化、復号、復号申請、外部送付などのイベント数と分布を期間別に突き合わせる。あるグループで一定期間に暗号化イベントが全く現れない場合は、許可ソフト一覧やポリシーの適用範囲に漏れがないかを逆方向から検証する。適用対象は全社員に対するコンプライアンス巡回である。検証方法は Ping64 の「文書透過暗号化ダッシュボード」で適用率、活動端末数、直近のイベント傾向を読み解き、ダッシュボードの数値が監査明細と矛盾しないことを確認することである。

例外パス:合理的な「閲覧のみ・暗号化なし」と短期免除

すべての職種が一律に透過暗号化に加わるべきとは限らない。図面やソースコードにほとんど触れない管理部門や営業アシスタントには、Ping64 のポリシー上で「機密区分の検証」だけを配信し、透過暗号化モードはオンにしない構成を選ぶことで、必要な閲覧は維持しつつ新たな暗号文を生み出さずに済む。短期間だけ外部とのデバッグ作業に参加するエンジニアには、Ping64 の「高度な設定」内の外部送付承認で受領者と有効期限を明示した一回限りの送付パッケージを発行できる。期限を過ぎた送付パッケージは自動失効し、許可ソフト一覧からの恒久的な除外は不要である。これにより、中核となる透過暗号化の連続性を保ちながら、長期間にわたって特定グループを保護対象から外す灰色領域が生じることを避けられる。

透過暗号化は出発点であり継続的な運用が長期防御を支える

図面、Office 文書、ソースコードを透過暗号化の枠組みに組み入れることは、Ping64 の文書暗号化能力のうち比較的前段に位置するに過ぎない。中核資産を長期にわたって守り抜けるかどうかは、機密区分の体系が明確であり続けるか、許可ソフト一覧が業務変化に応じて維持されるか、外部送付承認が実質的なリスク判断を担うか、そして監査センターが定期的に見直されるかにかかっている。Ping64 はこれらを同じコンソールに集約し、機密区分、セキュリティドメイン、許可ソフト、文書暗号化ポリシー、承認フロー、監査とダッシュボードを相互に連動させる。これにより管理者は能力を一度有効化する立場から、特定の資産種別を継続的に統治する立場へと移行できる。Ping64 の透過暗号化ポリシー、セキュリティ属性承認、外部送付監査の三本の運用ラインが安定して回り始めれば、ファイルがコピーされ、画面が撮影され、意図せず持ち出された場合でも、社員の日常業務の体験を損なうことなく、図面とコードという中核資産に対する企業の制御可能性を、説明可能で監査可能な水準に保ち続けることができる。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

5 min

5 min