なぜ USB メモリは今もセキュリティ管理者を悩ませるのか

大企業のエンドポイントセキュリティ運用において、USB メモリは常に厄介な存在であり続けてきた。携帯性に優れ、安価で、OS を選ばない互換性を持つため、現場の業務部門にとっては欠かせない道具である。しかし情報セキュリティチームから見れば、最も典型的な情報漏えい経路のひとつでもある。目立たない USB メモリが、開発・経理・営業の端末を次々と渡り歩き、機密文書・ソースコード・契約書・顧客リストを社外へ運び出してしまう。従来の IT 資産台帳は、こうしたデバイスを捕捉しきれない。USB メモリには固定の利用者がおらず、差し込めば使え、抜けば去る。流通経路は極めて緩い。

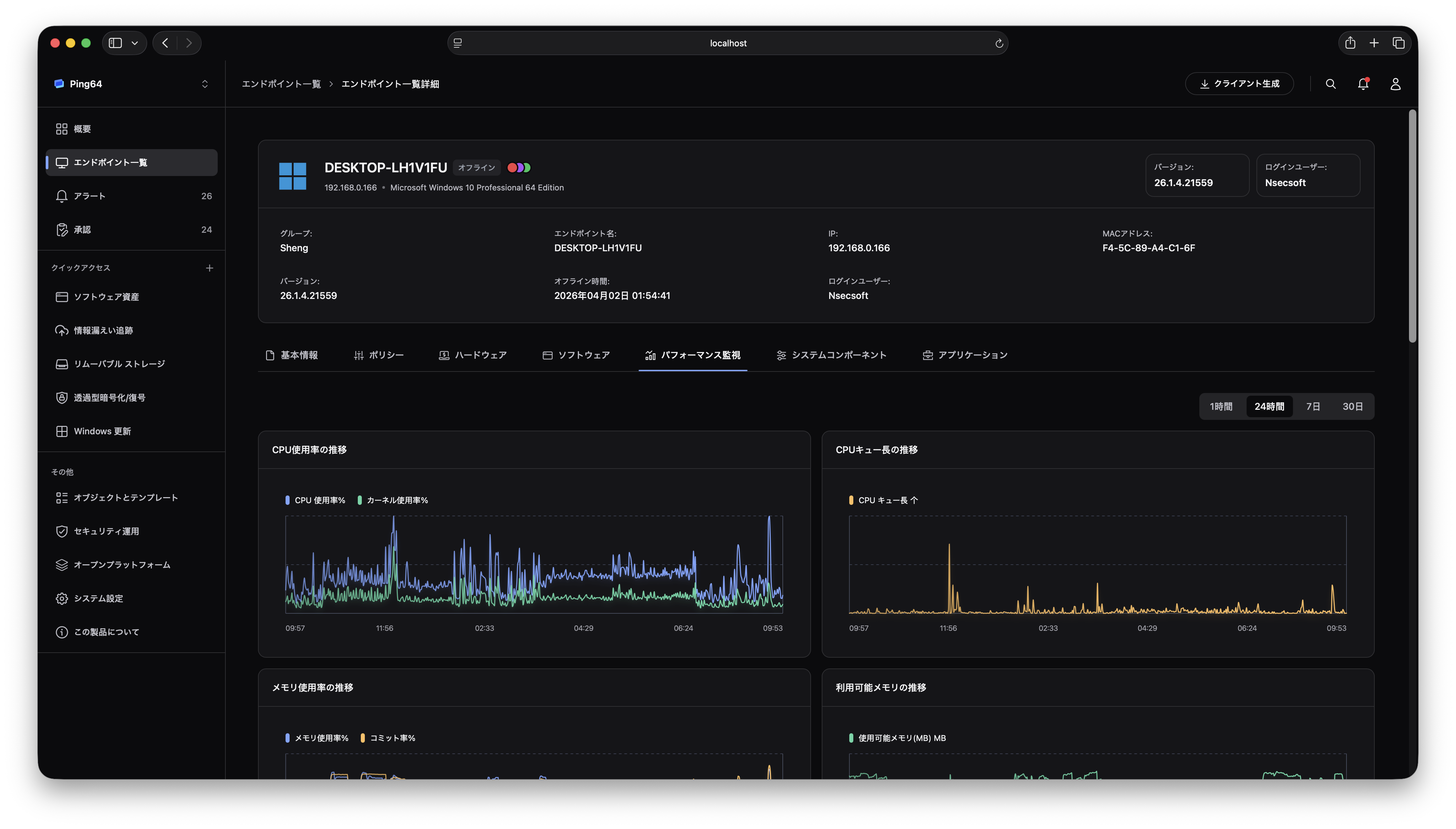

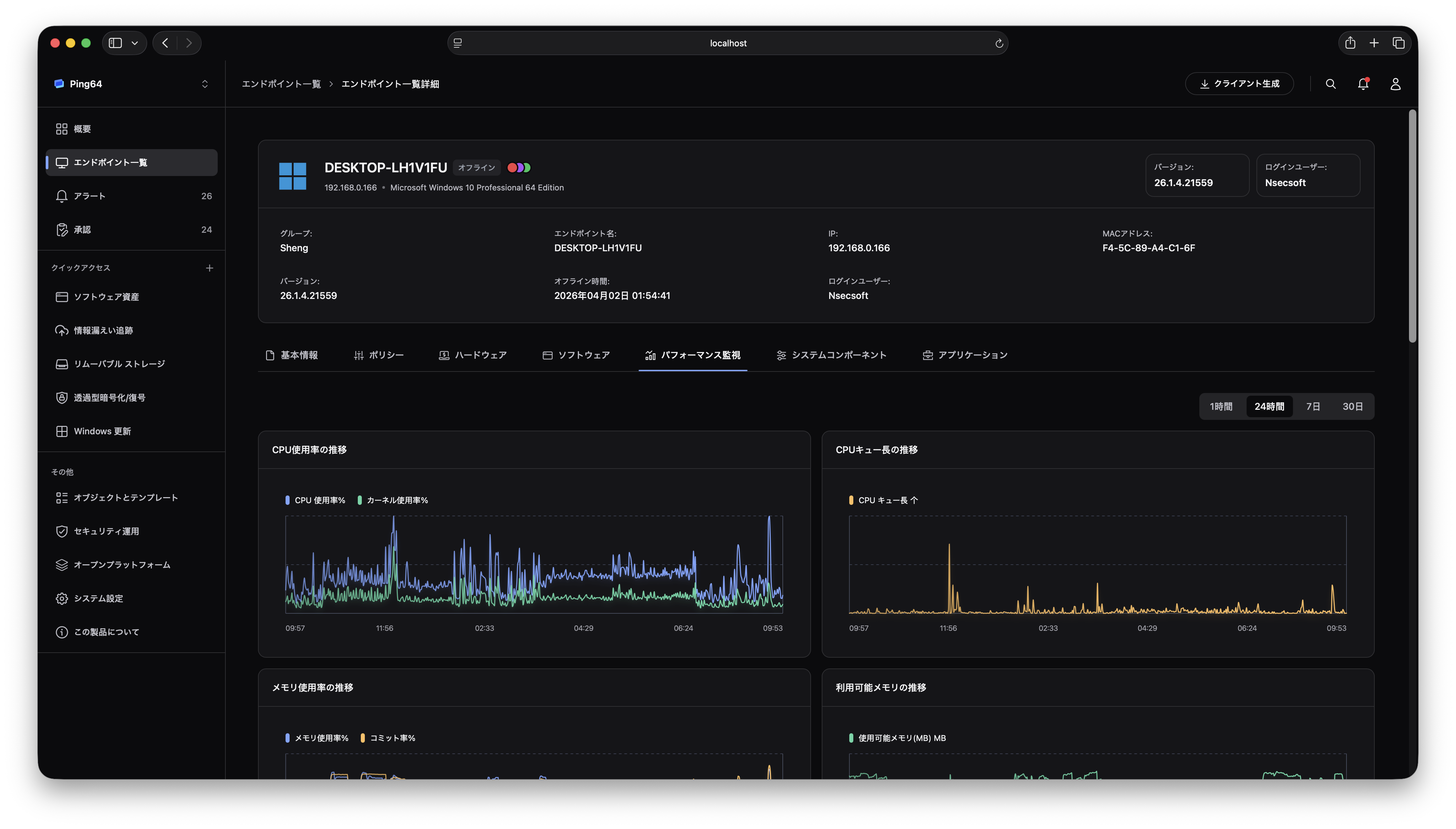

Ping64 コンソールの「エンドポイント管理(UEM)/モバイルストレージ」と「エンドポイント管理(UEM)/USB 接続」モジュールの実装からは、USB 管理がもはや単一のポリシーで完結する問題ではなく、「資産棚卸し―所有者特定―利用追跡―リスク評価―接続承認―事後監査」を貫く一連のフローであることが読み取れる。Ping64 の設計思想は、社内に現れた一本一本の USB メモリを管理対象資産として台帳化し、種別(通常ドライブ、認定ドライブ、暗号化ドライブ、読み取り専用ドライブ、セキュアドライブ)と登録機構を通じて、「このドライブは誰のものか、誰が責任を持つか、何ができるか」という三つの問いに明確な答えを与えることにある。

プロフェッショナルな管理者にとって、この構造がもたらす価値は明白である。セキュリティ方針は「すべての USB を禁止する」という粗いスイッチではなく、資産等級ごと、部門の権限ごと、リスク段階ごとに運用できるようになる。企業専用ドライブは高権限ルートを通り、個人ドライブは読み取り専用または承認ルートを通り、来訪者ドライブは例外ホワイトリストを通り、そしてすべての接続行為が検索・アラート・追跡可能な記録として蓄積される。以下では、Ping64 のソースコードに実在するモバイルストレージ台帳と USB 接続の二つのページ構造を基に、四つの切り口から能力を解説する。

台帳・登録・リスク等級が支える USB 資産ビュー

Ping64 における USB 関連の中心ビューは「エンドポイント管理/モバイルストレージ」ページである。ページ上部には「モバイルストレージ資産、登録状況、利用活動、リスク状況を統合表示する」という説明が掲げられ、その下に五つのサマリーカードが並ぶ。発見済みのモバイルストレージ総数、登録済み資産数、重点監視リストに登録された端末数、高リスク端末数、そして全端末の累積データ転送量(バイトは自動で適切な単位に換算される)である。これら五つの数値が、管理者が毎朝 Ping64 コンソールに入った際に USB 全体の状況を一目で掴むための起点となる。

カードの下は USB 資産一覧である。列構成は管理者の審査フローに沿って設計されている。デバイス名(表示名優先、次に管理者命名、最後にクライアント申告名)、登録分類と資産番号、USB 種別、最終利用者、利用状況(「X 回のセッション/Y 台の端末/Z 名のユーザー」形式)、データ転送量(総バイト数と「N 件のファイルイベント」)、リスク等級(件数表示を伴う)、最終出現日時、初回出現日時、備考である。Ping64 は USB 種別を五つに整理している。通常ドライブ、認定ドライブ、暗号化ドライブ、読み取り専用ドライブ、セキュアドライブ。これらはクライアント側の能力境界から来るものだ。通常ドライブは特別な処理を受けていない民生品、認定ドライブは資産番号で登録されクライアントが識別できる読み書き可能ドライブ、暗号化ドライブは透過暗号化モジュール配下の企業ドライブ、読み取り専用ドライブはクライアント側で書き込みを遮断するドライブ、セキュアドライブは暗号化とポリシーが一体化した専用ドライブである。

登録分類は「このドライブは誰のものか」という問いに答える。Ping64 は未登録・企業資産・個人ドライブ・来訪者ドライブ・重点監視ドライブの五種類をサポートする。企業資産はさらに、利用中・凍結・紛失・回収中・廃棄の五つの資産ステータスに細分できる。管理者は企業ドライブ一本ずつに、資産番号、責任部門、責任者、保管者、用途、機密レベル、タグ、備考を設定できる。実際の操作では、責任部門セレクタが端末/部門ツリーを読み込み、責任者セレクタは責任部門を指定した後でのみ展開を許可する。この強い制約によって「所有者」は自由記述のフィールドから、組織構造と密結合した構造化属性へと格上げされ、以降の集計・アラート・権限付与はすべてこれを土台にできる。

リスク等級は、管理者に素早い仕分けの通路を提供する。Ping64 は USB リスクを、リスクなし、軽微、通常、警告、高危険、重大の六段階に分け、機微部門への出現、大量転送、クロス端末ホップ、機密ファイル一致、凍結・紛失機の再出現といったリスク種別ラベルも併せて提供する。一覧の上部ではリスク等級、USB 種別、登録分類を組み合わせて絞り込みでき、日付範囲ピッカーで期間を指定できる。検索欄はデバイス名、資産番号、ユーザー、部門、タグなどを横断して検索するため、大規模環境での「怪しい USB 一本を追う」調査に適している。

Ping64 で USB 管理を実装する一連の設定手順

以下はそのまま再利用できる運用手順である。台帳点検から承認放流までの要所を押さえ、それぞれに「入口」「設定内容」「作用対象」「検証方法」を明記した。

第一に、モバイルストレージ台帳を開き、実稼働している USB を棚卸しする。

Ping64 コンソールを開き、左ナビから「エンドポイント管理/モバイルストレージ」に入る。上部の時間範囲は既定で直近の活動ウィンドウを遡る。まず日付範囲ピッカーを最近 30 日以上に設定し、続けて「登録分類」を「未登録」、「USB 種別」を「通常ドライブ」に絞り込むと、まだ管理対象になっていないデバイスの一覧が得られる。作用対象は、クライアント群全体が過去に収集した USB シリアルの集合である。検証方法は、上部カード「発見済みモバイルストレージ」の件数が一覧の総件数と一致することを確認すること。数が極端に少なければクライアントが未送信の可能性があり、端末のオンライン状況を先に点検すべきである。

第二に、企業専用 USB の資産登録を行う。

一覧行右側の操作メニューから「企業資産として登録」を選択すると、Ping64 の統一登録ダイアログが開く。分類で「企業資産」、ステータスで「利用中」を選び、資産番号と機密レベルを入力し、「責任部門」セレクタを展開して部門ノードを指定、続いて「責任者」セレクタでその部門下の端末ユーザーを選ぶ。保管者が明確であれば「保管者」ノードから該当端末を選択する。用途、タグ、備考は社内規程に従って記入する。作用対象は USB シリアルで一意に識別されるその物理デバイスである。検証方法は、保存後に対応行の「登録」列が企業資産のメインカラーバッジと資産番号を表示し、上部「登録済み資産」カードの計数が一つ増えることを確認すること。

第三に、重点監視対象の USB を特定・隔離する。

リスク等級が高危険または重大と表示される端末、あるいはリスク種別が「機微部門への出現」「大量転送」「凍結・紛失機の再出現」に一致する端末は、操作メニューから「重点監視に追加」を選ぶ。Ping64 は同じ登録ダイアログを開き、分類は「重点監視」に切り替わる。この時ステータスは未登録扱いに固定され、備考に理由を追記して保存する。作用対象はこの USB の以降すべての接続行為である。検証方法は、対応行の登録バッジが赤系の「重点監視」に切り替わり、上部「重点監視」カードが一つ増え、既定ソートで重み付けにより上位に繰り上がることを確認すること。

第四に、個人ドライブと来訪者ドライブ向けに軽量な管理ルートを整備する。

従業員個人に属し、特定業務場面でのみ一時的に接続される USB は「個人ドライブとしてマーク」を選ぶ。取引先や外来訪問者が持ち込むデバイスは「来訪者ドライブとしてマーク」を選ぶ。これら二種ではダイアログ内の資産ステータスは編集不可となり未登録扱いのまま維持されるが、分類情報は台帳に書き込まれる。作用対象は当該 USB の社内での識別アイデンティティである。検証方法は、フィルタで「登録分類」を「個人ドライブ」または「来訪者ドライブ」に切り替え、直前にマークしたデバイスが即時に表示されることを確認すること。企業資産・重点監視の計数には影響しない。

第五に、USB 接続ポリシーを設定し承認フローを連結する。

左ナビの「エンドポイント管理/USB 接続」モジュールへ移り、「ポリシー」タブでポリシーを新規作成または編集する。主要な設定項目は、既定動作(許可・承認・遮断・観測の四択)、配信スコープ(デバイス・端末・ユーザー粒度)、マッチング規則(ベンダー・モデル・種別などの条件)、オフライン代替動作(オフライン時にキャッシュ許可を通す/承認ブロックを通す/未知デバイスを即遮断)、最大一時許可時間、アラート規則参照、HID 除外項目(キーボード、マウス、タッチパッド、内部バス、信頼 HID)である。作用対象はこのポリシーの命中範囲にあたる端末群である。検証方法は、「USB 接続」の概要タブに入り、上部の「USB 接続総数」「本日の遮断回数」「本日の高リスク接続」がクライアント報告に応じて更新されることを確認し、続けて「デバイス」「イベント」「アラート」「承認」「レポート」各タブで実行結果を突き合わせること。

主要フローに加え、境界ケースも押さえておく必要がある。第一は、特定ドライブの登録解除である。登録ダイアログ左下の「クリア」ボタンを押すと、Ping64 は当該 USB を未登録・未所有状態にリセットし、資産関連フィールドをすべて空にする。廃棄資産や誤登録シリアルに適用でき、上部「登録済み資産」計数は一つ減る。第二は、承認放流の処理である。ポリシー既定動作が「承認」のとき、ユーザーが端末に USB を差すと承認待ちイベントが発生する。管理者は「USB 接続/承認」タブの待機一覧から「承認」「却下」を選べる。承認時は一時許可時間と備考を指定でき、却下時は理由を記入できる。判定結果はイベントフローに書き込まれ、成功/失敗の結果がトースト通知で返る。第三は、リスクアラートの確認である。「USB 接続/アラート」タブでは重大度と処置状況でフィルタでき、「モバイルストレージ/詳細」ページでは USB 一本ずつにタイムライン、ファイルイベント、リスクイベントを確認できる。詳細ページには「サンプル不足」の低信頼ラベルが表示され、小標本のデバイスに過剰な判断を下さないよう管理者に注意を促す。

USB メモリを真に企業資産として扱う意義

Ping64 のソースコードから浮かび上がる能力構造を見ると、USB 管理の価値はもはや「遮断」に限らない。Ping64 は一本一本の USB をライフサイクルを伴う資産として扱う。社内に初めて現れた瞬間から、登録、分類、利用、観察、凍結、さらには廃棄に至るまで、構造化された記録が残る。認定ドライブは「企業専用資産の濫用防止」を、暗号化ドライブは「機微データが書き出されても保護状態を保つこと」を解決し、読み取り専用ドライブとセキュアドライブは特定業務(取引先資料の閲覧専用、対外配布用データドライブなど)に差別化された選択肢を提供する。承認フローは「例外需要」をグレーゾーンから、追跡可能で時限付きの正式手続きへと引き上げる。

情報セキュリティ管理者にとって、Ping64 で構築された USB ビューには間接的な利点が二つある。第一に、セキュリティ方針の説明可能性が高まる。監査や経営層への報告では、今月新たに登録された企業ドライブ数、重点監視入り件数、遮断回数、承認放流件数を具体的に示せるようになり、抽象的なリスクスコアだけを提示する必要はなくなる。第二に、部門間の連携が滑らかになる。業務部門は規程内で USB を用いた作業を続けられ、運用部門は資産番号から端末と責任者を迅速に特定でき、法務・コンプライアンス部門は登録台帳を土台に重点審査を行える。三者が共通のデータに立脚する。

USB メモリを真に Ping64 の資産ビューに取り込んだ後、「この USB は誰が使い、どこへ行き、何が入っていたのか」というグレー領域は大きく縮む。本稿が強調したのは、単一のポリシーやスイッチではない。Ping64 が認定ドライブ、暗号化ドライブ、承認放流を組み合わせ、USB のライフサイクル全体を包む管理フレームを形作っているという事実である。従来型のエンドポイント管理ツールから、資産を中核に据えたデータセキュリティプラットフォームへと歩を進めようとする企業にとって、Ping64 を受け皿に実デバイスインスタンスを起点としたガバナンスを積み上げるこの発想は、基盤能力として長く磨き続ける価値がある。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

6 min

6 min