企業では、メール添付、外部送信、クラウド共有、USB持ち出しなどの管理は進んでいても、画面上に一時的に表示される情報の保護は後回しになりがちです。見積画面、設計図、財務データ、顧客一覧、社内承認画面、復号後の文書内容などは、ファイルとして外に出ていなくても、画面に表示された瞬間に複製されるリスクを抱えています。従業員がその瞬間にスクリーンショットを取れば、元の権限制御から切り離された新しい画像データが生まれます。

問題は、スクリーンショット行為があまりにも日常動作に近いことです。OS標準機能でも、サードパーティーツールでも、わずかな操作で業務画面は画像化されます。つまり企業が本当に対処すべきなのは、「従業員に注意喚起すること」ではなく、「画面複製の入口を端末側で制御すること」です。ここでPing32が意味を持ちます。Ping32は、画面上の情報が画像として切り出される瞬間を、監査対象・制御対象・追跡対象に変えることができます。

ルールだけではスクリーンショット漏えいは止まりにくい

多くの企業では、機密情報のスクリーンショット取得を禁止するルール自体は存在します。しかし、ルールだけでは実際の端末操作を止められません。業務のスピードが優先される環境では、スクリーンショットは「説明のため」「共有のため」「一時保存のため」と正当化されやすく、違反行為として認識されにくい傾向があります。だからこそ、Ping32のように端末動作へ直接介入できる仕組みが必要になります。

画面漏えい対策の本質は、スクリーンショットという単発行為を禁止することではなく、表示、取得、保存、再送信という一連の複製経路を制御することにあります。その視点に立つと、Ping32に求められるのは単なる検知ではなく、禁止、監査、抑止、追跡をつなぐ実装です。

本当に管理すべきなのは「画面の複製経路」である

リスクの本体は、管理下の画面が管理外の画像に変わること

ファイルが業務システムや承認フローの中にある限り、企業は権限、ログ、履歴、暗号化などを通じて一定の統制を維持できます。ところがスクリーンショットが取られた瞬間、情報はその文脈を離れ、画像として再利用可能になります。画像はチャット、メール、文書貼付、印刷、再撮影といった別経路に乗りやすく、ここから漏えいリスクが急激に広がります。

そのため、Ping32で画面情報を守るときは、「画面が画像化される前に止める」「止められない場合でも確実に記録する」「画面自体に責任を可視化する」という複数の層を同時に考える必要があります。禁止だけでは足りず、記録だけでも足りません。Ping32を実運用に乗せるなら、制御と監査と抑止を一体化させるべきです。

一律禁止ではなく、業務例外を含めた設計が必要

現場によっては、通常業務の説明、問い合わせ対応、教育、障害報告のために画面取得が必要になる場合があります。ここで全端末・全画面に一律の禁止をかけると、利用部門との衝突が起きやすくなります。逆に、何も制限しなければ高機密画面も同じ扱いになり、管理は事実上機能しません。

そこでPing32では、高機密画面には強い禁止策、一般業務画面には監査と抑止を中心とした策、というように層別化して考えるのが有効です。たとえば、機密アプリケーションは「指定プロセスのスクリーンショット禁止」を適用し、一般画面にはスクリーンウォーターマークや監査記録を組み合わせる、といった形です。こうした分け方を前提にすると、第3部で書くべき操作説明も、単なる機能紹介ではなく、実際に使える手順へ落とし込めます。

Ping32でスクリーンショット漏えいを禁止・監査・追跡する

まず対象端末と保護対象画面を切り分ける

Ping32で画面漏えい対策を実施する際は、最初に対象を分けるべきです。財務、研究開発、経営管理、重要顧客情報を扱う端末では、Ping32の「スクリーンショット禁止」を主軸に据える方が効果的です。一方、一般事務端末では、Ping32の監査、インテリジェントスクリーンショット、ウォーターマークを中心に運用し、必要最小限の柔軟性を残す方が現実的です。

この切り分けがあることで、Ping32のポリシー配布先が明確になり、どの端末に強い制御をかけるか、どの端末に監査中心で運用するかが整理されます。

手順1:データセキュリティの画面セキュリティでスクリーンショット制御を有効化する

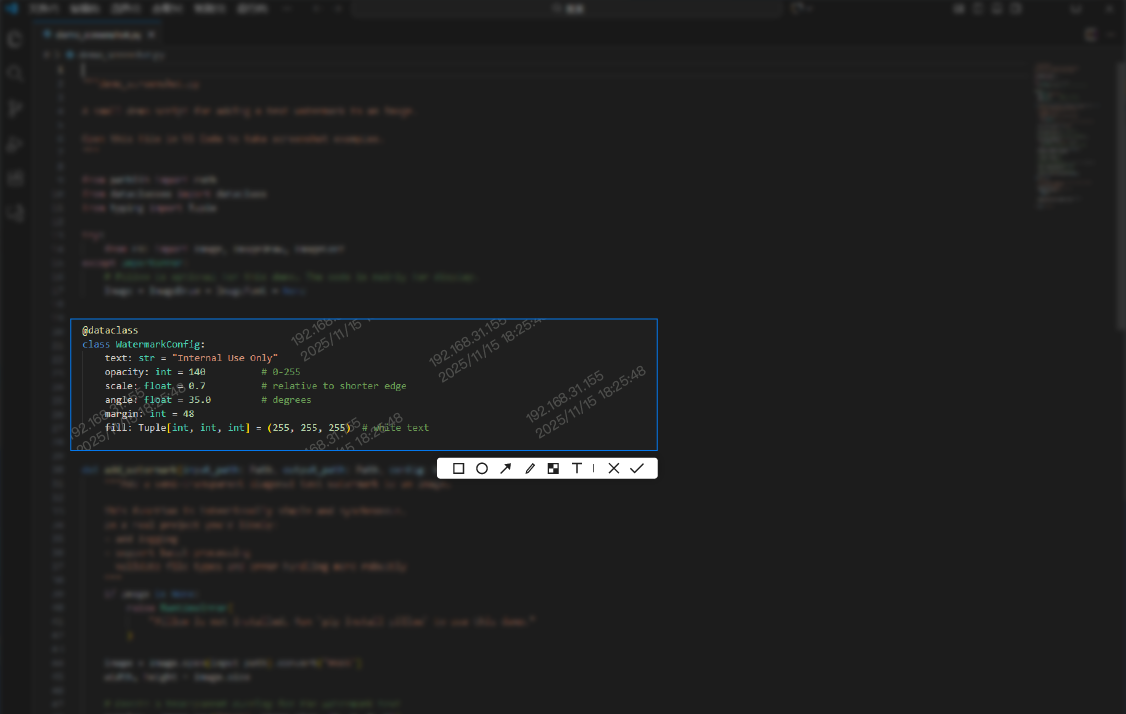

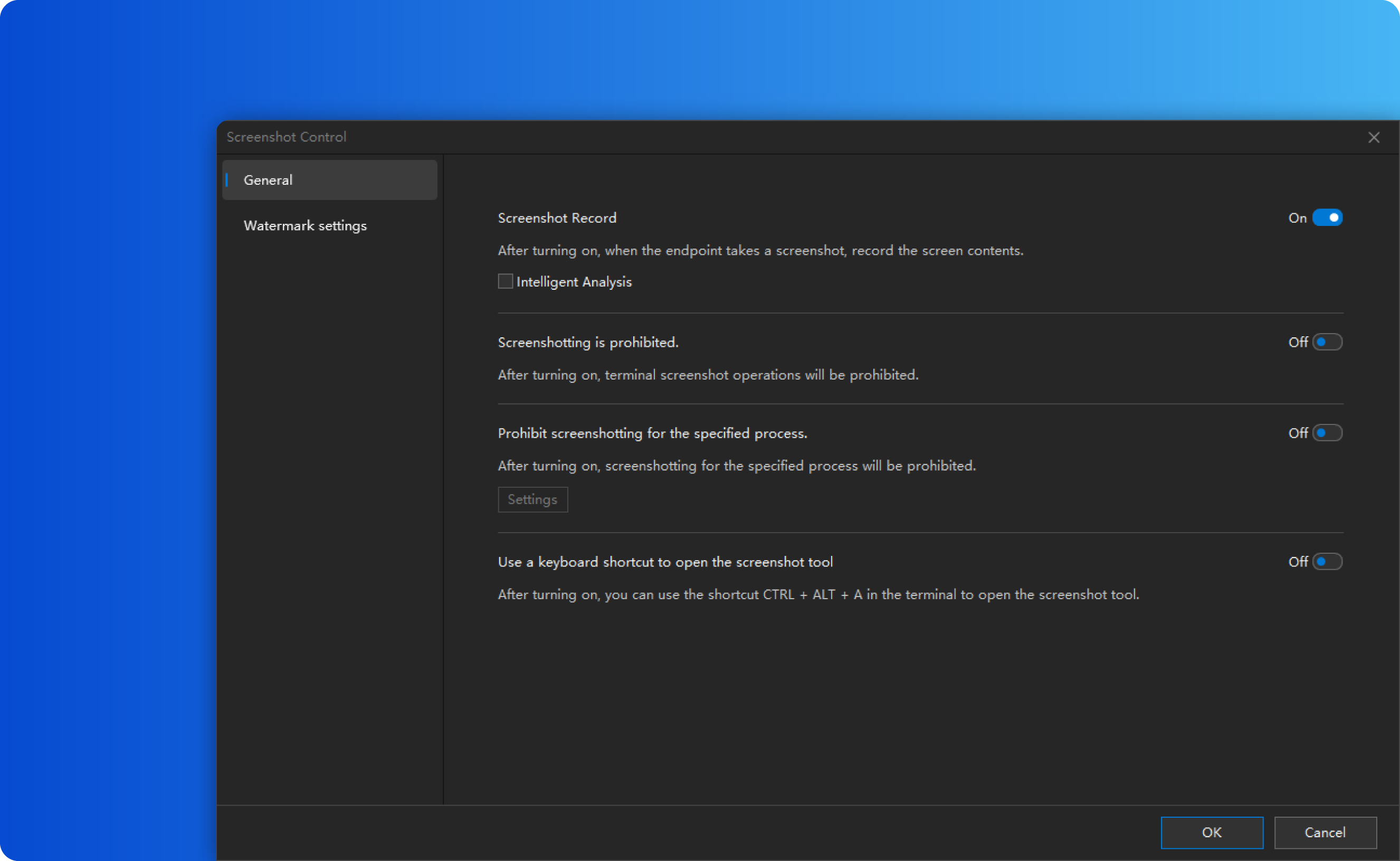

Ping32コンソールで「データセキュリティ」に入り、「ポリシー」から対象端末のデータセキュリティポリシー設定画面を開きます。そこで「画面セキュリティ」を選び、「スクリーンショット制御」を有効化します。

ここで重要なのは、単に機能を有効化することではなく、Ping32にスクリーンショット行為そのものを管理させることです。スクリーンショット制御が有効になって初めて、禁止、記録、インテリジェント分析、ウォーターマーク設定が一つのポリシーで動き始めます。

手順2:パラメータ設定で「禁止」「記録」「分析」を同時に構成する

スクリーンショット制御を有効にした後は、「パラメータ設定」を開きます。現在確認できる項目としては、少なくとも以下があります。

– スクリーンショット記録

– インテリジェント分析

– スクリーンショット禁止

– 指定プロセスのスクリーンショット禁止

– ウォーターマーク設定

機密画面を優先的に守りたい場合、Ping32ではまず「スクリーンショット禁止」を有効にします。この設定が有効な状態で従業員が画面を取得すると、取得結果が黒画面として扱われ、情報を可視化したまま持ち出すことが難しくなります。

ただし、禁止だけでは運用上の検証が弱くなるため、Ping32では「スクリーンショット記録」と「インテリジェント分析」も一緒に有効化するのが望ましい構成です。これにより、実際にどの端末でどのような試行があったかを後から確認できます。また、全面禁止が適切でない場合には、Ping32の「指定プロセスのスクリーンショット禁止」を使い、高機密アプリケーションだけを狙って保護する構成も可能です。

手順3:ポリシーを配布し、端末で実際に効いているかを確認する

設定後は対象端末を確認し、「適用」を実行してPing32ポリシーを配布します。ここで終わりにせず、必ずテスト端末で効果確認を行う必要があります。確認すべき内容は少なくとも次の二つです。

– 一般画面でスクリーンショットを試し、Ping32が禁止または記録しているか。

– 保護対象アプリケーション画面でスクリーンショットを試し、「指定プロセスのスクリーンショット禁止」が効いているか。

全面禁止を採用した場合、Ping32では取得画像が黒くなることを確認します。重点アプリケーション保護の場合は、少なくとも指定画面が確実に保護されていることが必要です。

手順4:スクリーンショット監査とインテリジェントスクリーンショット記録で結果を確認する

Ping32では、ポリシー配布後に結果確認まで行って初めて管理が閉じます。現在確認できる資料では、「データセキュリティ」から「画面記録」に入り、「スクリーンショット監査」を見ることで、端末のスクリーンショット操作記録を確認できます。

さらにPing32のインテリジェントスクリーンショットを使う場合、従業員の関連記録も参照できます。ここで大切なのは保存場所です。記録を端末保存にすると、クライアントのオンライン状態に依存しやすくなります。一方、Ping32で保存先をサーバーにしておけば、端末がオフラインでも記録確認がしやすくなり、監査の継続性が高まります。

つまりPing32は、スクリーンショットを止めるだけでなく、「どの端末で何が起きたか」を監査可能な状態にします。画面漏えい対策を本当に業務管理へ結び付けるには、この監査性が不可欠です。

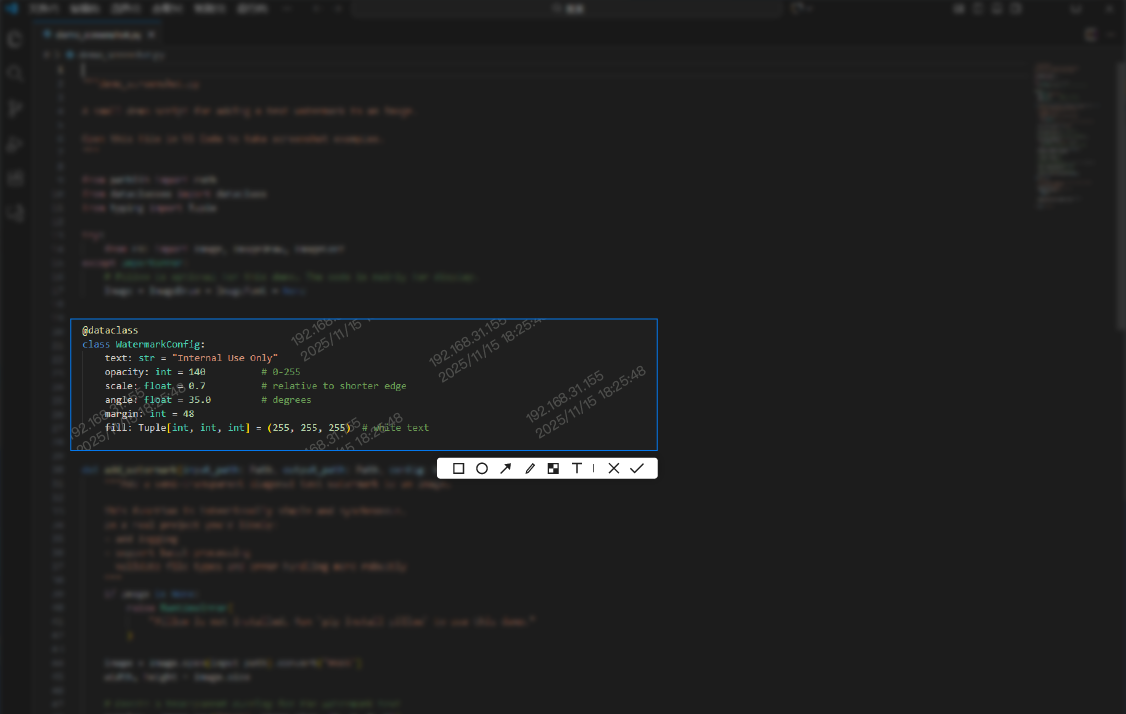

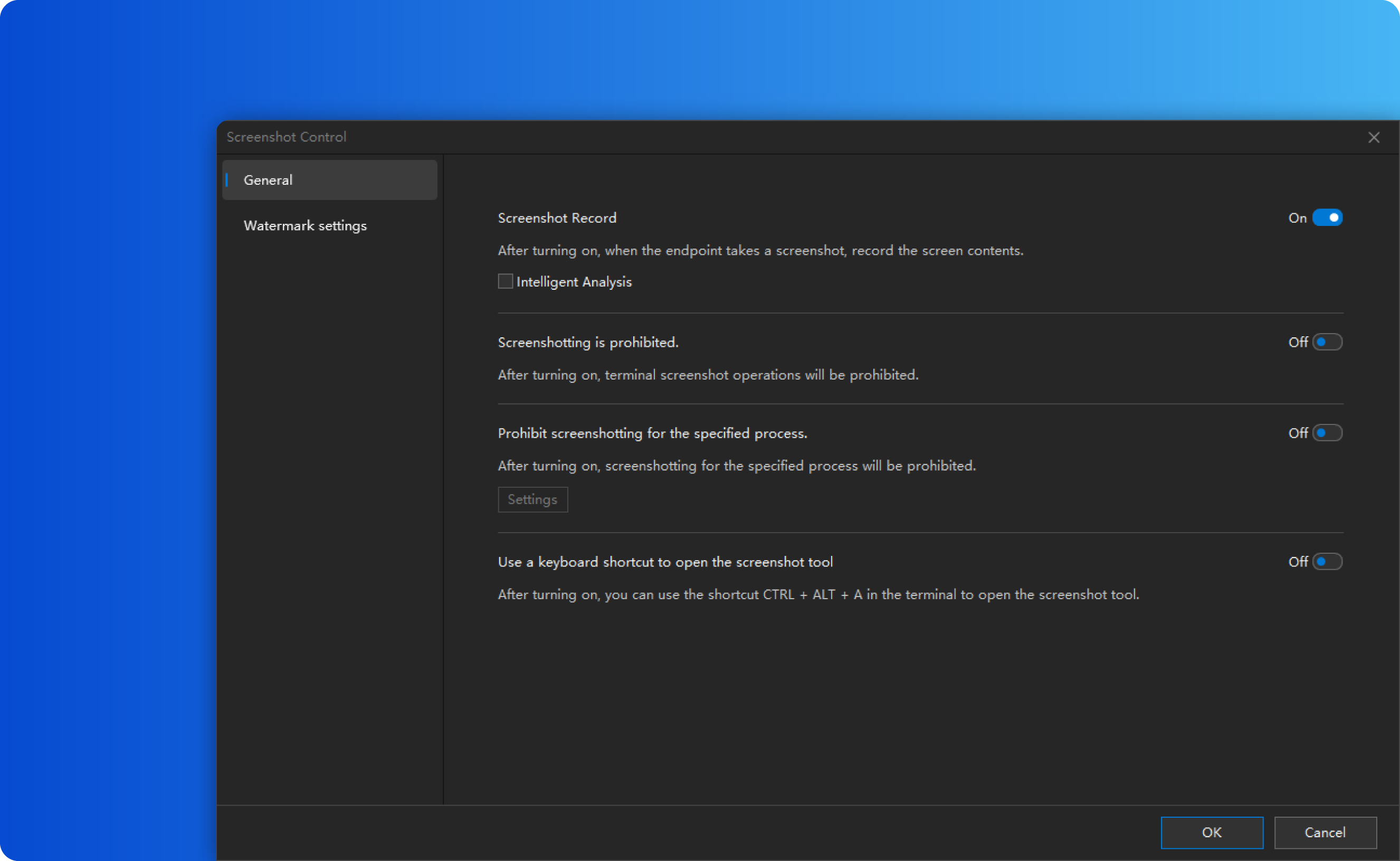

手順5:スクリーンウォーターマークとウィンドウウォーターマークを重ねる

Ping32で抑止力を高めるなら、スクリーンショット禁止だけで終わらせず、画面に責任情報を可視化するのが有効です。そのために使えるのが、Ping32の「スクリーンウォーターマーク」と「ウィンドウウォーターマーク」です。

まず前提として、Ping32ではウォーターマークテンプレートを作成する必要があります。現在の資料では、「開始」または「その他機能」から「ライブラリ&テンプレート」に入り、「ウォーターマークテンプレート」を新規作成できます。テンプレートにはユーザー名、端末IP、コンピュータ名、日時などの動的変数を入れられるため、単なる見た目の表示ではなく、漏えい時の追跡情報として機能します。

テンプレート作成後、Ping32の「データセキュリティ -> ポリシー -> 画面セキュリティ」に戻り、「スクリーンウォーターマーク」または「ウィンドウウォーターマーク」を有効にし、パラメータ設定でテンプレートを選択します。ウィンドウウォーターマークを使う場合は、どのウィンドウに表示するかも指定します。

高機密システムでこの構成を使うと、Ping32は画面取得の禁止だけでなく、日常閲覧時から利用者へ明確な責任意識を持たせることができます。

手順6:インテリジェントスクリーンショットをサーバー保存にし、必要なら集約検索を有効化する

より強い追跡性が必要な場合、Ping32ではインテリジェントスクリーンショット機能を追加で構成できます。資料上は、「データセキュリティ -> ポリシー -> 画面セキュリティ」で「インテリジェントスクリーンショット」を有効にし、設定画面で保存先を「サーバー」にします。

さらにOCRサーバーが導入済みであれば、Ping32のインテリジェント分析を有効化することで、関連画像を集約検索からキーワード検索できるようになります。これにより、管理者は端末単位で探すだけでなく、特定キーワードを含む画面が過去に記録されていないかを、より効率よく確認できます。

この機能は、単なるブロックではなく、Ping32を証跡蓄積と事後調査の基盤として使うための補強策です。特に、画面表示が多く、あとから証跡確認が必要になりやすい業務では効果が大きくなります。

例外運用:業務に必要な画面取得は層別管理する

Ping32を使ううえで避けたいのは、何も制御しない状態と、すべて一律禁止にする状態の両極端です。現実的な運用では、高機密画面には「スクリーンショット禁止 + 指定プロセス保護 + ウォーターマーク + 監査」を適用し、一般業務画面には「記録 + 分析 + ウォーターマーク」を中心にする方が安定します。

Ping32が解決するのは端末上の画面複製経路の制御であり、企業全体の制度設計そのものを置き換えるわけではありません。だからこそ、部門、業務、機密度、例外要件を踏まえてPing32の強度を分けることが重要です。

画面漏えい対策を「注意喚起」から「端末制御」に前進させる

Ping32が強いのは、端末操作を実際の制御へ変えられる点にある

このテーマにおけるPing32の価値は明確です。第一に、Ping32はスクリーンショット行為そのものを端末側で禁止できます。第二に、Ping32は監査、インテリジェント記録、ウォーターマーク、サーバー保存を組み合わせ、単なる禁止で終わらない運用を作れます。第三に、Ping32は全面禁止と重点画面保護を使い分けられるため、実務との両立がしやすい構成を取りやすいです。

もちろん、Ping32だけで企業の情報保護が完成するわけではありません。権限設計、業務分類、承認ルール、教育、例外承認は別途必要です。しかし、こうした制度を実際の端末動作へ落とし込む段階で、Ping32は極めて実務的な役割を担います。

結論:Ping32は「禁止」「監査」「追跡」を一体化して画面漏えいを抑える

従業員による画面上の機密情報のスクリーンショット漏えいを防ぎたいなら、最初に整備すべきなのは注意喚起ではなく、Ping32による端末側の実装です。具体的には、Ping32の画面セキュリティでスクリーンショット制御を有効化し、禁止設定を軸に、監査、インテリジェント分析、ウォーターマーク、サーバー保存を組み合わせるのが効果的です。

その結果、Ping32は「撮らせない」「撮ろうとした痕跡を残す」「見ている段階から責任を可視化する」「後から検索できるようにする」という複数の層で画面漏えい対策を支えます。画面の機密情報を守るという観点で見ると、Ping32は補助的な機能ではなく、実際に端末行為を管理へ結び付ける中核的な実行基盤だと言えます。

お問い合わせ

お問い合わせ 400-098-7607

400-098-7607 お問い合わせ

お問い合わせ 試用します

試用します

6 min

6 min