Dans un contexte où la transformation numérique des entreprises se poursuit, la généralisation des systèmes d’information, des plateformes bureautiques cloud et des outils de collaboration en ligne rend la gestion des documents électroniques de plus en plus normative et structurée. Pourtant, un point reste souvent sous-estimé : l’impression demeure très présente dans de nombreux scénarios métiers, tels que la signature de contrats, les plans de R&D, les rapports financiers, la documentation technique ou encore les échanges avec des partenaires externes. Par rapport aux fichiers numériques, les sorties papier échappent plus facilement au contrôle ; dès qu’elles sortent de l’environnement de travail, les droits d’accès et politiques de sécurité initialement appliqués ne sont plus effectifs.

Dans les PME, en particulier dans les contextes d’imprimantes partagées ou d’utilisation centralisée par plusieurs services, le manque de transparence des impressions peut générer des risques potentiels de fuite de données. Par ailleurs, lorsqu’un incident de divulgation d’informations survient, il est souvent difficile de déterminer s’il implique des documents papier, ce qui complique l’attribution des responsabilités, les audits de conformité et l’évaluation des risques.

C’est pourquoi l’intégration des comportements d’impression dans une stratégie de prévention des fuites de données sur les terminaux (DLP endpoint) devient un maillon clé pour mettre en place des processus opérationnels quotidiens exécutables, sûrs et réellement contrôlables. Les entreprises ne peuvent plus se limiter à la gouvernance des flux de données numériques : elles doivent mettre en œuvre une maîtrise systématique et concrètement déployable des impressions sur les terminaux, afin de réduire les risques potentiels tout en répondant aux exigences de conformité et d’audit.

Avec l’évolution des équipements, passant de simples imprimantes locales à l’impression réseau, partagée ou à distance, les besoins en gestion de l’impression se diversifient. D’un côté, il faut garantir la continuité des opérations et l’efficacité de la production documentaire ; de l’autre, il est indispensable d’éviter que des données sensibles ne fuient via l’impression. La question centrale est donc la suivante : comment intégrer l’impression dans un périmètre de gestion supervisable et auditable, tout en assurant la continuité d’activité ? C’est devenu un enjeu majeur de la gouvernance de la sécurité de l’information au quotidien.

Sources de risque liées à l’impression : un canal à haut risque souvent sous-évalué

Dans une architecture DLP, l’impression est parfois considérée comme une action « peu technique » et « peu risquée ». En pratique, les risques sont multidimensionnels et plus complexes qu’il n’y paraît. Lorsqu’un collaborateur lance une impression depuis son terminal, l’absence de limites claires de droits et d’une journalisation complète peut conduire à l’impression de documents sensibles par inadvertance ou sans autorisation.

Une fois l’impression réalisée, le document bascule rapidement hors du périmètre de contrôle des systèmes numériques. Les documents papier peuvent être sortis des locaux, transmis à des tiers ou conservés sur le long terme, sans possibilité de rappel, de blocage ou de traçabilité en temps réel par des moyens techniques. L’impression devient ainsi un maillon intrinsèquement difficile à maîtriser.

Dans les environnements où plusieurs services partagent une même imprimante, le responsable de l’impression peut également devenir difficile à identifier. Après coup, il est souvent compliqué de déterminer précisément qui a imprimé, à quel moment et dans quel objectif métier, ce qui augmente la difficulté des enquêtes, de l’attribution des responsabilités et des audits.

De plus, si l’impression ne comporte pas de mécanisme d’identification efficace (par exemple, filigrane ou informations de provenance), même en cas de fuite, il est difficile d’en remonter la source à partir du document papier. À cela s’ajoute l’absence fréquente de processus d’approbation pour l’impression de documents à haut risque, permettant parfois la sortie d’informations sensibles sans validation préalable, ce qui amplifie encore le risque.

Contraintes opérationnelles : pourquoi la gestion de l’impression reste souvent « au niveau des règles »

Même si la plupart des entreprises ont conscience de l’importance de la sécurité de l’impression sur le plan des règles et politiques internes, la mise en œuvre effective reste difficile. Les journaux d’impression sont souvent dispersés entre différents terminaux, périphériques d’impression et parfois plusieurs systèmes, ce qui limite la capacité de centralisation, d’analyse et de pilotage, et empêche d’obtenir une vision claire des comportements d’impression.

Parallèlement, il est souvent compliqué de distinguer techniquement les documents sensibles des documents ordinaires. Les entreprises s’appuient alors sur des règles génériques, qui entraînent à la fois des blocages injustifiés sur des usages légitimes et des lacunes face aux vrais scénarios à haut risque, réduisant l’efficacité globale.

Sur les impressions à contrôler en priorité, l’absence de workflows d’approbation réellement exécutables conduit à des politiques qui existent sans être réellement contraignantes. Et lorsqu’une organisation tente de combler les manques par des restrictions plus strictes, cela peut nuire à l’efficacité du travail quotidien et générer une résistance interne.

Enfin, une fois qu’un document papier a quitté l’entreprise, les moyens techniques de traçabilité sont généralement insuffisants : il devient difficile de remonter à l’origine ou de définir les responsabilités à partir du document. Les stratégies de contrôle restent souvent figées sur la configuration initiale, sans mécanisme d’amélioration continue pour s’adapter à l’évolution des activités et des risques, ce qui maintient durablement une situation « exigences présentes, exécution difficile ».

Méthode Ping32 : combiner supervision, contrôle, approbation et filigrane

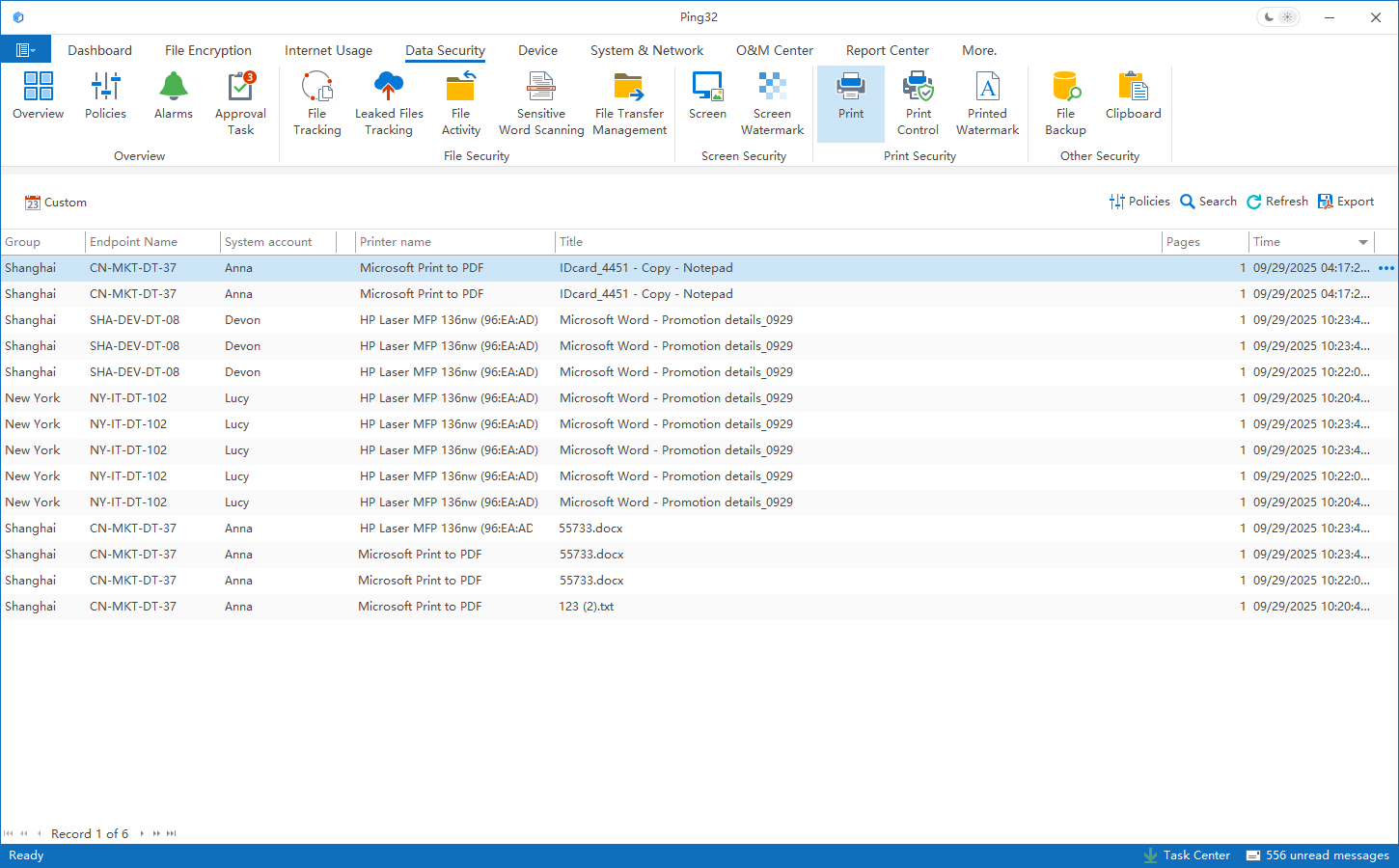

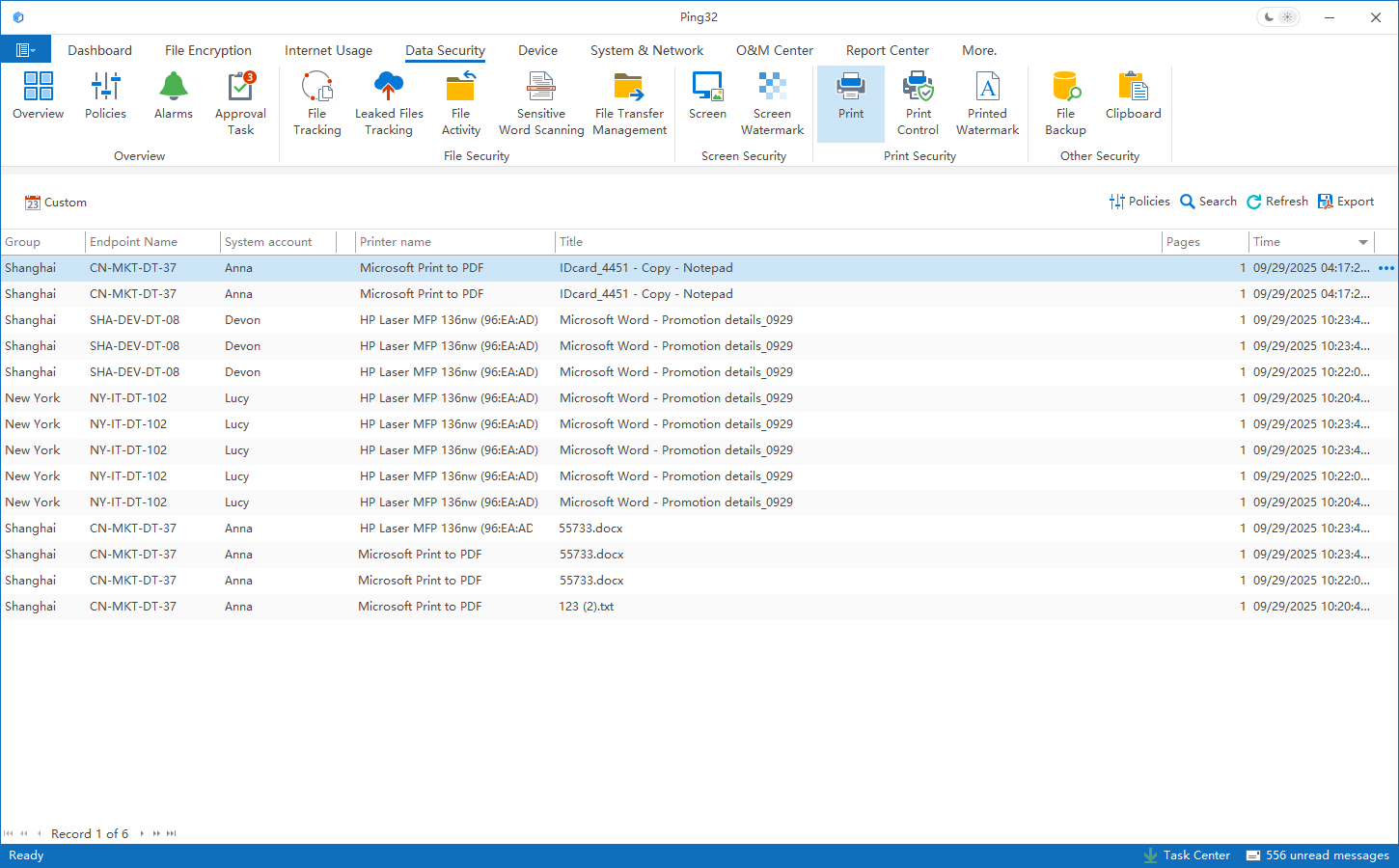

Pour répondre aux problèmes de gestion de l’impression — « invisibilité, difficulté de contrôle, difficulté de traçabilité » — Ping32 intègre les comportements d’impression dans une approche unifiée de gestion des terminaux et de DLP, afin de rendre l’impression visible, contrôlable et traçable.

Tout d’abord, Ping32 assure une supervision continue côté terminal. Le système enregistre automatiquement les informations clés de chaque impression, notamment le titre du document, l’heure d’impression, l’utilisateur, le terminal et l’équipement d’impression, et les conserve de manière centralisée pour l’analyse statistique et les audits de conformité. Il prend également en charge l’archivage (sauvegarde) du contenu imprimé afin d’aider à déterminer l’existence d’anomalies ou d’usages inappropriés, constituant ainsi une base de visibilité sur les impressions.

Sur cette base, la solution propose un contrôle fin des droits d’impression. L’entreprise peut définir des politiques d’impression distinctes selon le service, le rôle ou le terminal, et restreindre les impressions qui ne respectent pas la politique. Cette gestion différenciée selon le niveau de risque permet de réduire l’impact sur les activités normales.

Pour les scénarios d’impression à risque élevé mais nécessaires au métier, Ping32 introduit un mécanisme d’approbation. Avant d’imprimer, l’utilisateur doit obtenir une autorisation ; le workflow enregistre l’approbateur, l’heure d’approbation et le résultat, formant une trace de processus auditable. Ainsi, sans bloquer totalement l’activité, l’entreprise ajoute une étape de confirmation et une clarification des responsabilités pour les impressions critiques.

En parallèle, Ping32 renforce la traçabilité des documents papier grâce au filigrane d’impression. Le système peut ajouter automatiquement un filigrane contenant des informations telles que l’utilisateur, le service et l’heure d’impression, afin d’identifier la provenance. Il permet également, pour certains documents, de désactiver le filigrane afin de concilier exigences de sécurité et contraintes métier.

Grâce à la synergie de ces mécanismes, Ping32 aide les entreprises à intégrer l’impression dans un périmètre de gestion visible, contrôlable, auditable et optimisable dans la durée. L’impression n’est plus un angle mort de la sécurité des données, mais devient une composante à part entière de la gouvernance des données sur les terminaux.

Mise en œuvre : une gestion progressive de l’impression

Pour rendre la gestion de la sécurité de l’impression réellement opérationnelle, il est recommandé d’adopter une démarche progressive :

●Activer la supervision des impressions : enregistrer les impressions et permettre l’archivage des documents imprimés afin d’établir une base de visibilité unifiée ;

●Analyser les comportements d’impression : mesurer la fréquence, les types de documents et les anomalies afin d’identifier les points de risque clés ;

●Activer l’approbation d’impression : appliquer des politiques d’approbation aux documents sensibles et aux utilisateurs à risque, afin de garantir l’autorisation avant impression ;

●Ajouter un filigrane d’impression : appliquer un filigrane traçable aux documents critiques pour faciliter les vérifications a posteriori ;

●Optimiser en continu les politiques : revoir régulièrement les journaux, les approbations et l’efficacité des filigranes, ajuster les droits et les règles, et aligner la gouvernance sur les besoins métiers ;

●Former et encadrer : former les collaborateurs à la gestion de l’impression et à la sensibilisation sécurité, clarifier le workflow d’approbation et les responsabilités, et réduire les risques d’erreur humaine.

Cette approche progressive permet de rendre les impressions auditables, contrôlables et traçables, sans perturber le fonctionnement quotidien.

Conclusion : intégrer l’impression dans un périmètre auditable et maîtrisable

Avec le système de supervision et de contrôle de l’impression Ping32, l’entreprise peut établir une chaîne complète de visibilité et d’audit des impressions sur les terminaux. En combinant workflows d’approbation et filigranes, l’impression de documents sensibles est contrôlée et identifiée. L’impression n’est plus un point aveugle de la sécurité des données, mais une composante gérable, traçable et optimisable en continu.

Cette approche met l’accent sur la faisabilité opérationnelle et la pérennité, tout en préservant la continuité d’activité. Il ne s’agit pas d’obtenir la sécurité par des restrictions excessives, mais par la combinaison de la supervision des comportements, du contrôle des droits, de la traçabilité des approbations et du suivi via filigrane, afin de trouver l’équilibre dans la gestion de l’impression. De cette manière, l’entreprise réduit les risques de fuite de données sur papier tout en améliorant son niveau de gouvernance interne et ses capacités de conformité.

FAQ (Questions fréquentes)

1.La supervision des impressions implique-t-elle la collecte de contenus privés des employés ?

Le système ne collecte que les informations nécessaires liées aux impressions. Le périmètre de collecte est configurable par l’entreprise, à des fins d’audit et de conformité.

2.L’approbation d’impression va-t-elle ralentir les impressions au quotidien ?

L’approbation ne s’applique qu’aux documents sensibles et à certains utilisateurs, et n’impacte généralement pas les flux de travail courants.

3.Le contenu du filigrane est-il personnalisable ?

Oui. Il peut inclure des informations utilisateur, l’heure d’impression, le service, un QR code ou une combinaison texte.

4.Peut-on activer uniquement la supervision sans restreindre l’impression ?

Oui. La supervision seule permet déjà d’obtenir une visibilité et des capacités d’audit sur les impressions.

5.Peut-on configurer des droits d’impression et des workflows d’approbation différents selon les services ?

Oui. Les politiques sont configurables de façon flexible par service, rôle et terminal.

Contact

Contact

11 min

11 min