Viele Unternehmen haben bereits die Kontrolle über Dateiversand, E-Mail-Anhänge und Uploads in Cloud-Speicher in ihren Schutzbereich aufgenommen. Was jedoch besonders leicht übersehen wird, sind sensible Daten auf dem Bildschirm. Angebote, F&E-Zeichnungen, Kundenlisten, Finanzberichte, Code-Repository-Oberflächen, Freigabeprozesse oder Inhalte verschlüsselter Dateien nach der Entschlüsselung können oft nur für einen kurzen Moment auf dem Bildschirm erscheinen. Wenn ein Mitarbeiter genau in diesem Moment einen Screenshot erstellt, lösen sich die Daten von ihren ursprünglichen Datei- und Zugriffsrechten und werden zu einem Bild, das weitergeleitet, bearbeitet und erneut verbreitet werden kann.

Diese Art von Risiko ist nicht deshalb schwer zu kontrollieren, weil Screenshot-Tools besonders komplex wären, sondern weil sie dem täglichen Arbeitsablauf der Mitarbeiter zu nahe sind. Ob integrierte Systemfunktionen oder Screenshot-Programme von Drittanbietern: Oft reicht ein einziger Tastenkürzel, um kontrollierte Inhalte in ein statisches Bild außerhalb des Geschäftssystems zu verwandeln. Für Verantwortliche besteht die eigentliche Schwierigkeit nicht darin zu erklären, dass „Screenshots zu Datenlecks führen können“, sondern darin, dieses Thema von einer bloßen Erinnerung auf die Ebene realer Kontrolle zu bringen.

Der Wert von Ping32 in solchen Szenarien liegt genau darin, Screenshot-Aktionen, die früher schwer nachzuvollziehen und schwer rechtzeitig zu stoppen waren, in eine am Endpunkt wahrnehmbare, prüfbare, blockierbare und rückverfolgbare Kontrollkette einzubinden. Erst wenn Ping32 direkt auf das Bildschirmverhalten am Endgerät einwirken kann, bleiben die Anforderungen des Unternehmens an den Schutz sensibler Bildschirminhalte nicht länger nur auf der Ebene interner Richtlinien stehen.

Allein mit Richtlinienhinweisen lässt sich ein tatsächlicher Datenabfluss meist nicht verhindern

Viele Unternehmen verlangen von Mitarbeitern, „keine sensiblen Bildschirminhalte zu fotografieren oder per Screenshot festzuhalten“. Doch sobald diese Vorgabe nicht mit konkreten Systemen und Endgerätekontrollen verknüpft ist, lässt sie sich in der Praxis meist nur schwer dauerhaft durchsetzen. Je hektischer der Arbeitsalltag, je häufiger die Zusammenarbeit zwischen Abteilungen und je stärker die Online-Kommunikation auf schnelle Screenshots angewiesen ist, desto leichter wird ein unzulässiger Screenshot als „praktische Arbeitserleichterung“ gerechtfertigt. Wenn Unternehmen das Screenshot-Verhalten auf Endgeräten nicht mit einer durchsetzbaren Kontrolle wie Ping32 erfassen, entsteht am Ende ein häufiger, aber kaum wahrgenommener Datenabflusskanal.

Genau hier verdichtet sich auch der Kern dieses Artikels. Unternehmen müssen nicht nur steuern, „ob Mitarbeiter Screenshots machen“, sondern vor allem, „ob sensible Bildschirminhalte nach einem Screenshot weiter abfließen können, ob Verantwortlichkeiten noch nachvollziehbar sind und ob Vorfälle rechtzeitig erkannt werden können“. Verfolgt man diese Frage weiter, zeigt sich: Tatsächlich kontrolliert werden muss die gesamte Kette der Bildschirmkopie, nicht nur ein einzelner Tastenkürzel.

Tatsächlich kontrolliert werden muss die Kopierkette sensibler Bildschirminhalte

Der Kern des Screenshot-Risikos besteht darin, kontrollierte Oberflächen in unkontrollierte Bilder zu verwandeln

Solange sensible Informationen in Geschäftssystemen, F&E-Plattformen, Finanzarbeitsplätzen oder kontrollierten Anwendungen verbleiben, kann das Unternehmen die Kontrolle meist noch über Kontoberechtigungen, Zugriffsprotokolle, Freigabehistorien oder Dateiverschlüsselung aufrechterhalten. Ein Screenshot löst diese Informationen jedoch direkt aus ihrer kontrollierten Umgebung heraus und verwandelt sie in einen neuen Datenträger. Ein Screenshot kann über Chat-Tools weitergegeben, per E-Mail versendet, in Cloud-Speichern abgelegt, in Dokumente eingefügt, ausgedruckt oder sogar erneut abfotografiert werden. Anders gesagt: Der Screenshot ist nicht das Ende des Risikos, sondern der Anfang der Leckagekette.

Der Wert von Ping32 in diesem Zusammenhang liegt nicht nur darin, dem Administrator mitzuteilen, dass „jemand einen Screenshot gemacht hat“, sondern darin, den Screenshot selbst zu einer steuerbaren Aktion zu machen. Wenn ein Unternehmen mit Ping32 das Risiko von Bildschirmdatenlecks wirklich eindämmen will, darf es nicht nur auf „Audit“ schauen, sondern muss gleichzeitig „Verbot“, „Abschreckung“, „Nachweis“, „Suche“ und „Ausnahmegrenzen“ mitdenken.

Kontrolle darf sich nicht nur auf Verbote stützen, sondern muss auch Audit, Rückverfolgbarkeit und geschäftliche Ausnahmen berücksichtigen

Wenn ein Unternehmen pauschal alle Screenshots verbietet, ohne zwischen sensiblen Szenarien und normalen Büroumgebungen zu unterscheiden, führt das bei der Umsetzung oft zu Widerständen. Bestimmte Rollen müssen normale Oberflächen tatsächlich für Dokumentation, Schulung oder Fehlerberichte festhalten. Das bedeutet jedoch nicht, dass sensible Systeme, vertrauliche Fenster und kritische Geschäftsoberflächen ebenfalls freigegeben werden sollten. Der sinnvollere Ansatz besteht darin, Ping32 dazu zu nutzen, hochsensible Bildschirminhalte von gewöhnlichen Bürooberflächen zu unterscheiden.

Mit anderen Worten: Die Governance von Ping32 in diesem Bereich sollte nicht nur aus einer einzigen Ebene bestehen. Die erste Ebene ist das direkte Verbot von Screenshots, um sensible Bildschirminhalte nicht kopierbar zu machen. Die zweite Ebene ist die Beibehaltung von Screenshot-Audits und intelligenter Protokollierung, damit Verhalten rückverfolgbar bleibt. Die dritte Ebene besteht darin, Bildschirm- oder Fenster-Wasserzeichen zu überlagern, damit Mitarbeiter bei der Nutzung sensibler Systeme jederzeit ihre Verantwortungsgrenzen wahrnehmen. Die vierte Ebene besteht darin, für tatsächlich notwendige Geschäftsszenarien kontrollierte Ausnahmen zuzulassen. So wird Ping32 nicht zu einer punktuellen Blockadelösung, sondern zu einer vollständigen Sicherheits-Governance für Bildschirmdaten. Folgt man dieser Logik, muss der operative Teil des Artikels als tatsächlich umsetzbare Handlungskette beschrieben werden und nicht als abstrakte Darstellung.

Mit Ping32 Screenshot-bedingte Datenlecks in eine verbietbare, auditierbare und rückverfolgbare Kette verwandeln

Zunächst Governance-Ziele und betroffene Endgeräte klar definieren

Wenn Unternehmen mit Ping32 das Problem sensibler Bildschirmdatenlecks angehen, empfiehlt es sich, zunächst zwei Arten von Endgeräten zu unterscheiden. Die eine Gruppe umfasst hochsensible Arbeitsplätze wie Finanz-, F&E-, Kernbetriebs-, Management-Freigabe- oder Service-Qualitätssicherungs-Endgeräte. Für diese Endgeräte eignet sich ein „Screenshot-Verbot“ als Hauptstrategie. Die andere Gruppe umfasst allgemeine Büroarbeitsplätze, bei denen je nach Geschäftsanforderung eher die Kombination „Screenshot-Audit + intelligente Analyse + Wasserzeichen-Abschreckung“ gewählt werden kann. Wird diese Grenze zu Beginn sauber gezogen, lässt sich der Geltungsbereich später in Ping32 weder zu weit noch zu eng fassen.

Schritt 1: Richtlinie zur Screenshot-Kontrolle in der Bildschirmsicherheit aktivieren

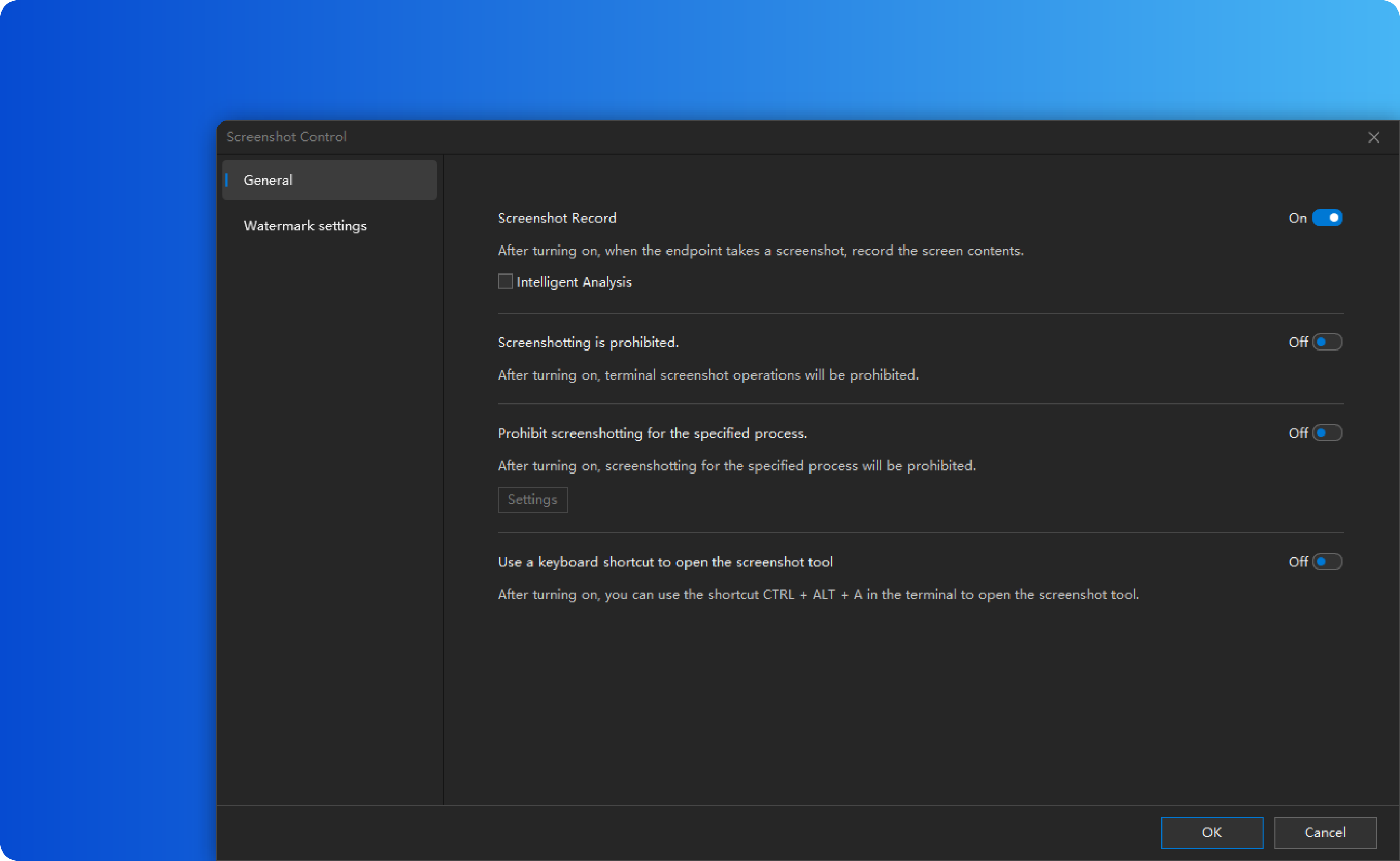

In der Ping32-Konsole sollte zunächst das Modul „Datensicherheit“ geöffnet werden. Dort klickt man auf „Richtlinie“, um in die Einstellungen der Datensicherheitsrichtlinien zu gelangen. Anschließend wechselt man zu „Bildschirmsicherheit“ und aktiviert die Richtlinie „Screenshot-Kontrolle“.

Der entscheidende Punkt in diesem Schritt besteht nicht einfach darin, eine Funktion zu aktivieren, sondern darin, die Screenshot-Aktion offiziell in den Richtlinienkontrollbereich von Ping32 aufzunehmen. Ohne diesen Schritt können das Verbot von Screenshots, Screenshot-Protokollierung, intelligente Analyse und Wasserzeicheneinstellungen keine einheitliche Kette bilden. Besonders zu beachten ist dabei der Geltungsbereich der Richtlinie: Vorrangig sollten die Endgeräte, Gerätegruppen oder Geschäftsbereiche ausgewählt werden, die tatsächlich kontrolliert werden müssen, statt die Richtlinie ohne klare Abgrenzung pauschal auszurollen.

Schritt 2: In den Parametereinstellungen Verbot, Protokollierung und Analyse gemeinsam konfigurieren

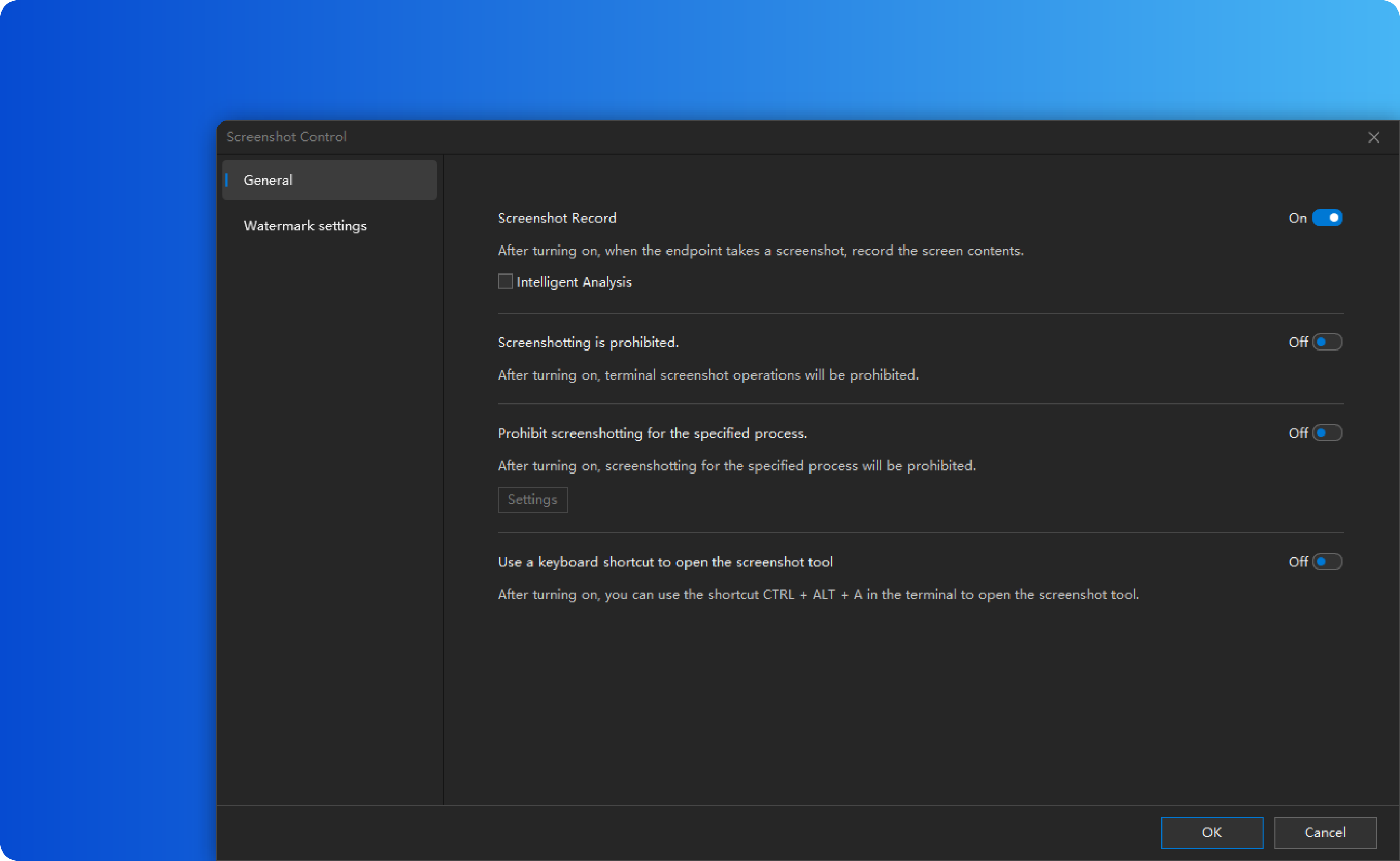

Nach der Aktivierung der „Screenshot-Kontrolle“ sollte man sofort die „Parametereinstellungen“ öffnen und die wichtigen Punkte vollständig konfigurieren. Nach den vorliegenden Informationen umfasst Ping32 auf dieser Seite mindestens folgende Funktionen:

– Screenshot-Protokollierung

– Intelligente Analyse

– Screenshot-Verbot

– Verbot von Screenshots für bestimmte Prozesse

– Wasserzeicheneinstellungen

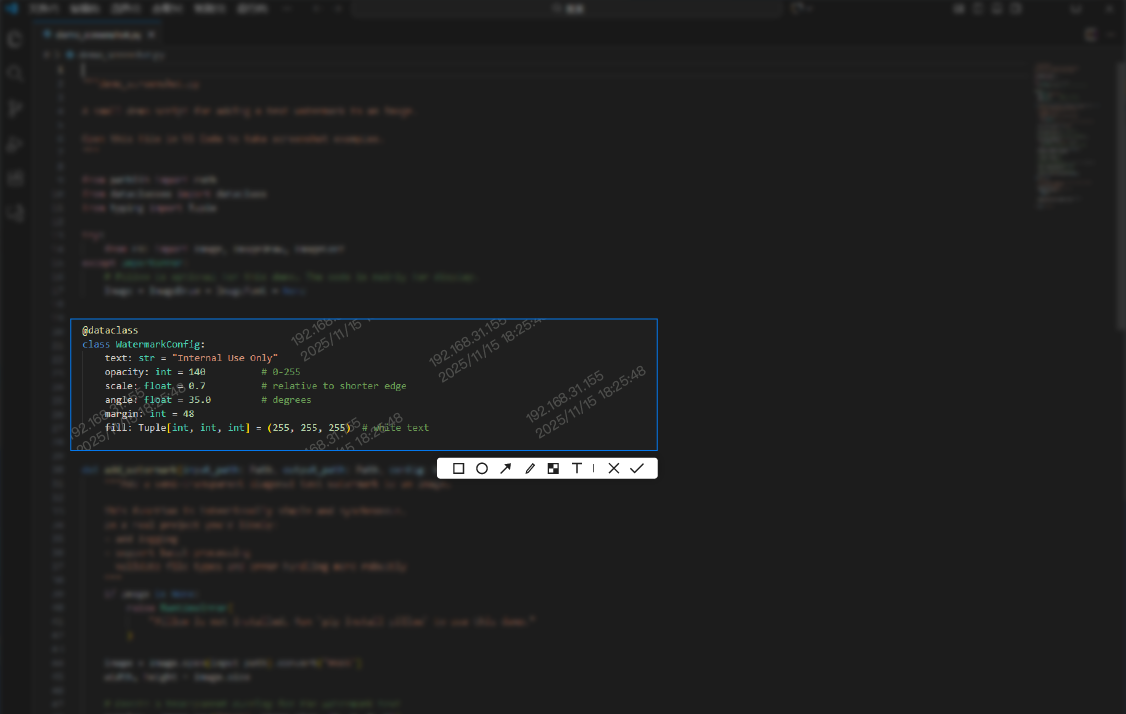

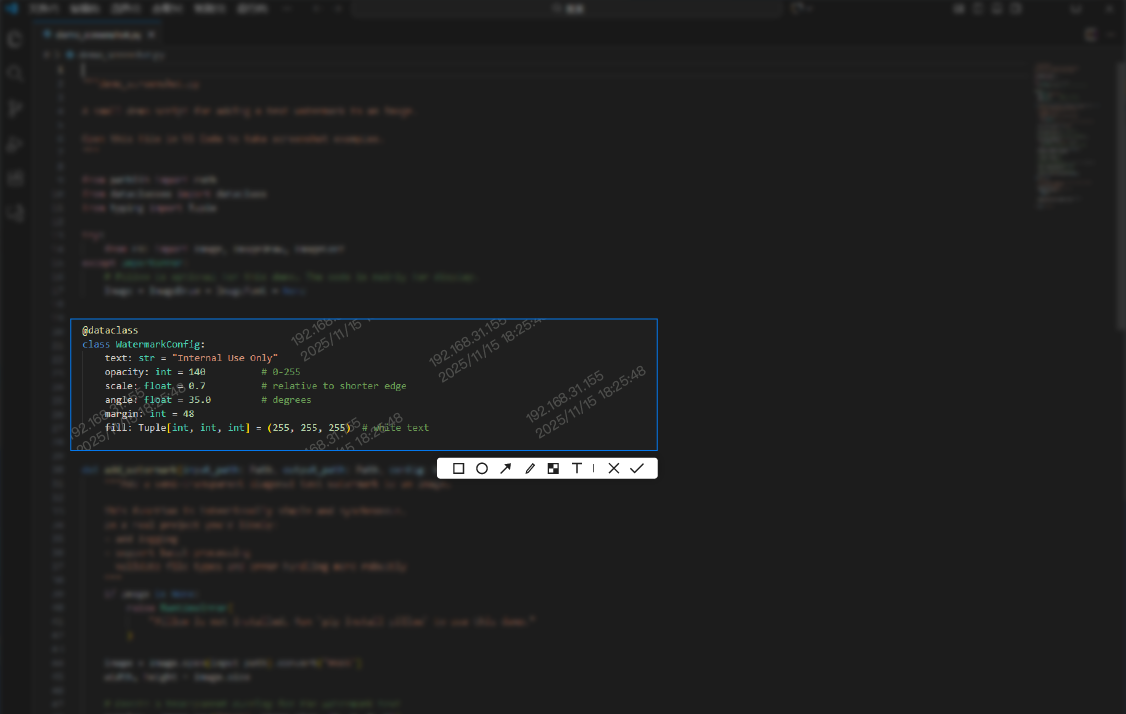

Wenn das Hauptziel des Unternehmens derzeit darin besteht, Mitarbeiter direkt am Erfassen sensibler Bildschirminhalte zu hindern, sollte „Screenshot-Verbot“ als Hauptkontrolle aktiviert werden. Nach der Aktivierung wird das aufgenommene Bild bei einem Screenshot-Versuch vollständig schwarz dargestellt und damit der direkteste Kopierweg unterbrochen.

Doch nur „Screenshot-Verbot“ zu aktivieren, reicht meist nicht aus. Es empfiehlt sich, gleichzeitig auch „Screenshot-Protokollierung“ und „intelligente Analyse“ zu aktivieren. Der Vorteil besteht darin, dass Ping32 nicht nur auf der Kontrollebene blockiert, sondern auch auf der Audit-Ebene Protokolle aufbewahrt. So lässt sich später nachvollziehen, ob auf bestimmten Endgeräten häufig Screenshot-Versuche oder risikoreiche Verhaltensmuster auftreten. In Szenarien, in denen hochsensible Systeme vorhanden sind, aber nicht der gesamte Desktop pauschal geschützt werden kann, lässt sich außerdem „Verbot von Screenshots für bestimmte Prozesse“ aktivieren, sodass Ping32 nur innerhalb definierter Prozesse auf sensible Inhalte wirkt.

Diese Seite bestimmt in der Praxis die Tiefe der Governance von Ping32 in diesem Anwendungsfall. Wird nur protokolliert, ist die Kontrollintensität zu gering. Wird nur verboten, fehlt es später an einer soliden Nachvollziehbarkeit. Robuster ist es, Verbot, Protokollierung, Analyse und Prozessschutz in Ping32 innerhalb eines gemeinsamen Parametersatzes einheitlich zu konfigurieren.

Schritt 3: Richtlinie ausrollen und prüfen, ob sie tatsächlich auf dem Endgerät wirksam ist

Nachdem die Parametereinstellungen abgeschlossen sind und sichergestellt wurde, dass die Richtlinie den richtigen Endgeräten zugewiesen ist, sollte sie per Klick auf „Anwenden“ ausgerollt werden. Entscheidend ist hier, ob die Richtlinie tatsächlich die Zielendgeräte erreicht, denn viele Probleme der Endgerätesicherheit entstehen nicht dadurch, dass die Konfiguration falsch wäre, sondern dadurch, dass Richtlinien die tatsächlich zu kontrollierenden Geräte gar nicht erreichen.

Es empfiehlt sich, nach der Verteilung der Ping32-Richtlinie sofort ein Testendgerät zur Überprüfung auszuwählen. Die Prüfung sollte mindestens zwei Arten von Tests umfassen:

– Im normalen Desktop-Umfeld einen Screenshot versuchen, um zu prüfen, ob er verhindert oder protokolliert wird;

– Im sensiblen Zielprogramm einen Screenshot versuchen, um zu prüfen, ob „Verbot von Screenshots für bestimmte Prozesse“ tatsächlich wirksam ist.

Wenn sich das Unternehmen für eine globale Verbotsrichtlinie entscheidet, sollte Ping32 bei einem Screenshot-Versuch das Ergebnis vollständig schwarz darstellen. Wenn sich das Unternehmen für gezielten Anwendungsschutz entscheidet, sollte Ping32 zumindest innerhalb der Zielanwendung Screenshots verhindern, ohne dass allgemeine Bürobereiche insgesamt ihre Screenshot-Funktion verlieren.

Schritt 4: Wirkung der Governance über Screenshot-Audit und intelligente Screenshot-Protokolle bestätigen

Nachdem die Screenshot-Richtlinie ausgerollt wurde, sollte der Administrator die Ergebnisse in der Ping32-Konsole prüfen, anstatt „bereits angewendet“ mit „Governance abgeschlossen“ gleichzusetzen. Nach den vorliegenden Informationen kann man in „Datensicherheit“ den Bereich „Bildschirmaufzeichnung“ öffnen und dort „Screenshot-Audit“ einsehen, um die Audit-Protokolle der Screenshot-Aktivitäten auf Endgeräten zu überprüfen.

Falls das Unternehmen auch intelligente Screenshot-Funktionen aktiviert hat, unterstützt Ping32 darüber hinaus die Einsicht in intelligente Screenshot-Protokolle von Mitarbeitern. Ein besonders praktisches Detail ist dabei, dass die Sichtbarkeit dieser Protokolle vom Speicherort abhängt. Werden intelligente Screenshots lokal auf dem Endgerät gespeichert, hängt die Einsicht stärker vom Online-Status des Clients ab. Werden sie auf dem Server gespeichert, kann der Administrator sie über die Ping32-Konsole jederzeit einsehen, unabhängig davon, ob das Endgerät online ist oder nicht. Für Unternehmen, die Screenshot-bedingte Datenlecks als dauerhaftes Risiko betrachten, ist es daher sinnvoller, solche Protokolle serverseitig zentral zu speichern, um eine kontinuierliche Auditierbarkeit sicherzustellen.

Gerade deshalb blockiert Ping32 in diesem Szenario nicht nur „einen Screenshot“, sondern etabliert eine Audit-Kette, die sich nachträglich prüfen und auf Verantwortlichkeiten zurückführen lässt. Ob ein Unternehmen sensible Bildschirmdatenlecks wirklich in einen geschlossenen Kontrollkreislauf überführen kann, hängt in hohem Maße davon ab, ob Ping32 diese Protokollkette tatsächlich funktionsfähig macht.

Schritt 5: Bildschirm- und Fenster-Wasserzeichen auf hochsensible Oberflächen legen

Wenn das Unternehmen die risikobehaftete Sorglosigkeit von Mitarbeitern gegenüber sensiblen Bildschirminhalten weiter reduzieren will, reicht eine reine Hintergrundprüfung meist nicht aus. Vielmehr muss der Endbenutzer das Risiko auch während der Nutzung kontinuierlich wahrnehmen. Ping32 stellt im Bereich Bildschirmsicherheit die Funktionen „Bildschirm-Wasserzeichen“ und „Fenster-Wasserzeichen“ bereit. Diese eignen sich als sichtbare Abschreckungsebene zusätzlich zum Screenshot-Verbot.

Um Bildschirm- oder Fenster-Wasserzeichen auszurollen, muss zunächst eine Wasserzeichen-Vorlage erstellt werden. Nach den vorliegenden Informationen gelangt man über „Start“ oder „Weitere Funktionen“ in den Bereich „Bibliothek & Vorlagen“, dann zu „Wasserzeichen-Vorlage“, klickt auf „Hinzufügen“ und wählt den Verwendungszweck des Wasserzeichens aus. Die Vorlage kann für Bildschirm-, Fenster-, Druck- oder Screenshot-Wasserzeichen verwendet werden und unterstützt auch dynamische Variablen wie Benutzername, Endgeräte-IP, Computername und aktuelle Uhrzeit im Wasserzeicheninhalt. Für Unternehmen ist dieses Design von Ping32 besonders wertvoll, weil Wasserzeichen nicht mehr nur eine visuelle Erinnerung darstellen, sondern direkt der Verantwortungsnachverfolgung dienen.

Sobald die Vorlage bereit ist, kehrt man in Ping32 zu „Datensicherheit -> Richtlinie -> Bildschirmsicherheit“ zurück, aktiviert dort „Bildschirm-Wasserzeichen“ oder „Fenster-Wasserzeichen“, öffnet die Parametereinstellungen und wählt die entsprechende Vorlage aus. Beim Fenster-Wasserzeichen muss zusätzlich die „Fensteranzeige-Konfiguration“ vorgenommen werden, also festgelegt werden, welche Geschäftsanwendungen das Wasserzeichen anzeigen. Anschließend wird die Richtlinie erneut ausgerollt.

Diese Konfiguration eignet sich besonders für Szenarien, in denen nicht alle Screenshots vollständig abgeschaltet werden können, aber bestimmte sensible Bildschirminhalte dennoch geschützt werden müssen. Ping32 legt mit dem Fenster-Wasserzeichen die Verantwortungsmarkierung direkt über die Geschäftsoberfläche. Selbst wenn Mitarbeiter versuchen, Inhalte auf andere Weise weiterzugeben, erhöht sich dadurch die Chance erheblich, die Verantwortlichkeit im Nachhinein eindeutig zuordnen zu können.

Schritt 6: Intelligente Screenshot-Protokolle auf dem Server speichern und bei Bedarf die aggregierte Suche aktivieren

Wenn sich ein Unternehmen nicht damit begnügt, „im Nachhinein kurz in Protokolle zu schauen“, sondern hochriskante Bildschirminhalte langfristig dokumentieren und effizient durchsuchen möchte, sind die intelligenten Screenshot- und aggregierten Suchfunktionen von Ping32 besonders wichtig. Nach den vorliegenden Informationen kann in „Datensicherheit -> Richtlinie -> Bildschirmsicherheit“ die Funktion „Intelligenter Screenshot“ aktiviert werden. Anschließend lässt sich in den Parametereinstellungen eine intelligente Screenshot-Richtlinie erstellen oder konfigurieren, wobei als „Speicherort“ der „Server“ ausgewählt wird.

Der direkte Nutzen besteht darin, dass Ping32 die relevanten intelligenten Screenshot-Protokolle stabil auf dem Server ablegen kann, sodass sie nicht durch Offline-Zustände des Clients beeinträchtigt werden. Darüber hinaus kann, sofern das Unternehmen bereits einen OCR-Server bereitgestellt hat, in der intelligenten Screenshot-Richtlinie zusätzlich die „intelligente Analyse“ aktiviert werden. Dadurch werden Bildinhalte über die aggregierte Suche auffindbar. Für Verantwortliche bedeutet das, dass Ping32 nicht mehr nur eine terminalbezogene Protokolleinsicht bietet, sondern dass anhand von Schlüsselwörtern nachverfolgt werden kann, ob bestimmte sensible Inhalte jemals in der Screenshot-Kette aufgetaucht sind.

Dieser Schritt ist keine zwingende Grundmaßnahme, die immer zuerst erfolgen muss. Er eignet sich jedoch besonders für Unternehmen mit höheren Anforderungen an den Schutz interner sensibler Daten und mit Bedarf an langfristiger Nachvollziehbarkeit. Was Ping32 hier bietet, ist der Übergang von einer einmaligen Blockadeaktion hin zu Beweissicherung und schneller Recherche.

Ausnahmen behandeln: Bei echten geschäftlichen Screenshot-Bedürfnissen nicht nur auf pauschale Verbote setzen

Wenn Unternehmen mit Ping32 das Problem screenshotbedingter Datenlecks angehen, geraten sie am leichtesten in zwei Extreme: entweder gar keine Kontrolle oder ein Totalverbot. Nachhaltig ist jedoch meist eine abgestufte Governance.

Für Kernbereiche wie Forschung und Entwicklung, Finanzen, Management-Freigaben oder die Anzeige sensibler Kundendaten eignet sich in Ping32 eher eine kombinierte Strategie aus „Screenshot-Verbot + Verbot für bestimmte Prozesse + Wasserzeichen + Audit“. Für allgemeine Büroendgeräte kann Ping32 stärker auf „Screenshot-Protokollierung + intelligente Analyse + Bildschirm-/Fenster-Wasserzeichen“ setzen, sodass die tägliche Zusammenarbeit flexibel bleibt, ohne die Sichtbarkeit riskanter Aktivitäten aufzugeben.

Mit anderen Worten: Ping32 löst das Problem der Kontrolle über die Kopierkette auf Endgeräten, ersetzt aber nicht die unternehmensinterne Rollenklassifizierung und Richtlinienklassifizierung. Erst wenn Richtlinienbereich, Ausnahmeregeln und Audit-Ergebnisse gemeinsam in die Governance aufgenommen werden, wird der Abfluss sensibler Bildschirmdaten tatsächlich zu einem kontrollierbaren Problem.

Bildschirmdaten-Leckage von der bloßen Erinnerung zur tatsächlichen Kontrolle verlagern

Ping32 eignet sich dazu, außer Kontrolle geratene Endgeräteaktionen zu beherrschen, ersetzt aber nicht die gesamte institutionelle Governance

Praktisch betrachtet hat Ping32 im Szenario „Verhindern, dass Mitarbeiter durch Screenshots sensibler Bildschirmdaten ein Leck verursachen“ drei zentrale Stärken. Erstens kann Ping32 Screenshot-Aktionen direkt in die Endgerätekontrolle integrieren, anstatt nur auf Schulung und Hinweise zu setzen. Zweitens kann Ping32 gleichzeitig Verbot, Audit, intelligente Protokollierung und Wasserzeichen-Rückverfolgbarkeit bereitstellen, sodass die Governance nicht nur halb umgesetzt wird. Drittens kann Ping32 zwischen globalem Verbot und prozessbezogenem Schutz unterscheiden und dadurch den Schutz sensibler Bildschirminhalte feiner gestalten, statt grob und pauschal alles zu blockieren.

Natürlich ersetzt Ping32 nicht alle Managementmaßnahmen eines Unternehmens. Seine Stärke liegt darin, Probleme auf Endgeräten zu lösen: „Kann überhaupt ein Screenshot erstellt werden? Ist der Screenshot nutzbar? Und lässt sich ein Vorfall im Nachhinein zurückverfolgen?“ Rollenbasierte Berechtigungen, Geheimhaltungsstufen, Systemrechte und Freigabeverantwortung müssen jedoch weiterhin durch unternehmensinterne Regeln ergänzt werden. Ohne Richtliniengrenzen fehlt Ping32 die Grundlage für seine Strategien. Ohne Endgerätekontrolle wie Ping32 fehlt Richtlinien jedoch oft der praktische Durchgriff.

Fazit: Zuerst kritische Bildschirminhalte sperren, dann Audit und Rückverfolgbarkeit ergänzen – nur so kann Ping32 Screenshot-bedingte Datenlecks wirklich eindämmen

Wenn ein Unternehmen wirksam verhindern will, dass Mitarbeiter durch Screenshots sensibler Bildschirmdaten ein Datenleck verursachen, sollte die Priorität nicht nur auf der Aufforderung „Macht keine Screenshots“ liegen. Entscheidend ist vielmehr, ob kritische Bildschirminhalte in Ping32 tatsächlich nicht mehr erfasst werden können, ob sie auditierbar bleiben und ob Verantwortlichkeiten zurückverfolgt werden können. Aus den vorliegenden Informationen ergibt sich als sinnvollster Umsetzungsweg: zunächst in der Bildschirmsicherheit von Ping32 die Screenshot-Kontrolle aktivieren und das Screenshot-Verbot konfigurieren, anschließend hochsensible Anwendungen präzise über Prozessbeschränkungen schützen und schließlich Bildschirm-Wasserzeichen, Fenster-Wasserzeichen, intelligente Screenshot-Protokollierung und aggregierte Suchfunktionen ergänzen, um das Risiko von einer einzelnen Aktion auf eine vollständige Governance-Kette auszuweiten.

Erst wenn Ping32 den Schritt von „auf Risiken hinweisen“ zu „Aktionen einschränken, Protokolle aufbewahren und Verantwortlichkeiten nachvollziehbar machen“ vollzieht, wird der Schutz sensibler Bildschirmdaten im Unternehmen von einer bloßen Richtlinienanforderung zur Realität am Endgerät. Für dieses Szenario ist Ping32 keine bloße Ergänzung, sondern die entscheidende Ausführungsebene, die Bildschirmdaten-Leakage tatsächlich beherrschbar macht.

Kontakt

Kontakt

20 min

20 min