Ở giai đoạn đầu của quá trình tin học hoá trong doanh nghiệp, an toàn dữ liệu thường xoay quanh máy chủ, cơ sở dữ liệu và ranh giới mạng. Chỉ cần hệ thống lõi đủ an toàn, dữ liệu được xem là đang ở trạng thái có thể kiểm soát. Tuy nhiên, cùng với sự thay đổi liên tục về mô hình kinh doanh và cách thức làm việc, bối cảnh lưu trữ và sử dụng dữ liệu đã dịch chuyển rõ rệt. Ngày càng nhiều dữ liệu nghiệp vụ không còn “nằm yên” lâu dài trong các hệ thống tập trung, mà xuất hiện thường xuyên trên thiết bị đầu cuối của nhân viên, dưới dạng tệp để được tạo mới, chỉnh sửa, chia sẻ và gửi ra bên ngoài.

Sự thay đổi này khiến vấn đề an toàn dữ liệu dần chuyển từ “hệ thống có bị xâm nhập hay không” sang “quản trị dữ liệu như thế nào trong quá trình sử dụng hằng ngày”. Tệp được gửi qua email, được tải lên các nền tảng bên ngoài qua web, hoặc bị sao chép sang thiết bị ngoại vi hay phương tiện lưu trữ di động (USB) — phần lớn là các bước hợp lệ trong quy trình công việc, nhưng đồng thời cũng trở thành điểm phát sinh rò rỉ dữ liệu phổ biến nhất. Rủi ro không còn ẩn trong những chuỗi tấn công phức tạp, mà phân tán trong từng thao tác tệp tưởng chừng hợp lý.

Đối với doanh nghiệp, dạng rủi ro này đặc biệt “thực tế”. Một mặt, nhu cầu cộng tác linh hoạt ngày càng tăng, khiến việc gửi tệp ra ngoài gần như không thể tránh khỏi; mặt khác, doanh nghiệp thường thiếu đội ngũ an ninh chuyên trách, khó có thể dùng hệ thống phức tạp để kiểm soát theo thời gian thực mọi hành vi. Làm thế nào để giảm mức độ bất định do việc gửi tệp ra ngoài gây ra mà không làm tăng đáng kể gánh nặng quản trị, trở thành bài toán trọng tâm trong xây dựng an toàn dữ liệu.

Thách thức do thay đổi cách làm việc và công cụ

Rủi ro rò rỉ dữ liệu mà doanh nghiệp đang đối mặt hiện nay tăng dần không phải do một yếu tố đơn lẻ, mà là kết quả cộng hưởng của nhiều thay đổi trong môi trường làm việc, thể hiện chủ yếu ở các điểm sau:

● Mô hình làm việc lấy thiết bị đầu cuối làm trung tâm trở thành bình thường mới; tệp trở thành “vật mang” chính của luồng dữ liệu; nhiều thông tin nhạy cảm tồn tại dưới dạng tài liệu, được tạo và luân chuyển trên thiết bị cá nhân

● Kênh gửi tệp ra ngoài đa dạng hoá, bao gồm email, tải lên qua web, công cụ nhắn tin tức thời, v.v.

● Thiết bị ngoại vi và phương tiện lưu trữ di động vẫn được sử dụng rộng rãi, khiến dữ liệu dễ rời khỏi môi trường kiểm soát

● Thiết bị đầu cuối trở thành trung tâm thao tác dữ liệu, nhưng góc nhìn quản trị thường bị phân mảnh

● Khách hàng và đối tác đưa ra yêu cầu rõ ràng hơn về khả năng kiểm toán (auditability) đối với quá trình xử lý dữ liệu

Những yếu tố này dẫn đến một hệ quả chung: ngay cả khi doanh nghiệp đã triển khai hạ tầng bảo mật cơ bản theo tư duy truyền thống “lấy ranh giới mạng làm lõi”, vẫn khó trả lời rõ ràng các câu hỏi then chốt như “tệp đã đi đâu”, “có bị gửi ra ngoài hay không”, “sau khi xảy ra sự cố có thể phục dựng lại quá trình hay không”.

Vì sao “biết là quan trọng” nhưng “khó triển khai đến nơi đến chốn”

Dù ngày càng nhiều doanh nghiệp nhận thức rõ tầm quan trọng của chống thất thoát dữ liệu (Data Loss Prevention, DLP), nhưng trong quá trình triển khai thực tế, nhiều tổ chức thường gặp những thách thức tương tự:

● Bối cảnh sử dụng dữ liệu phức tạp, khó nhanh chóng xác định tệp nào cần được bảo vệ trọng điểm

● Hành vi gửi tệp ra ngoài phân tán ở nhiều công cụ và kênh khác nhau, thiếu góc nhìn thống nhất

● Cơ chế kiểm soát quá nghiêm ngặt dễ ảnh hưởng hiệu suất làm việc, gây phản ứng từ nội bộ

● Triển khai hệ thống bảo mật phức tạp, đòi hỏi nguồn lực IT và năng lực vận hành cao, khó duy trì lâu dài

● Sau sự cố thường chỉ “phát hiện vấn đề”, nhưng thiếu dấu vết kiểm toán đầy đủ để rà soát và giải trình

● Nhiều công cụ bảo mật thiếu phối hợp, góc nhìn dữ liệu bị chia cắt, khó hình thành chuỗi quản trị dữ liệu liên tục

Những vấn đề này không có nghĩa doanh nghiệp không coi trọng bảo mật, mà phản ánh rằng các giải pháp truyền thống chưa phù hợp đủ tốt với kịch bản “luân chuyển tệp trên thiết bị đầu cuối”. Doanh nghiệp cần một lộ trình DLP sát với thực tế làm việc hằng ngày và có thể triển khai theo từng bước.

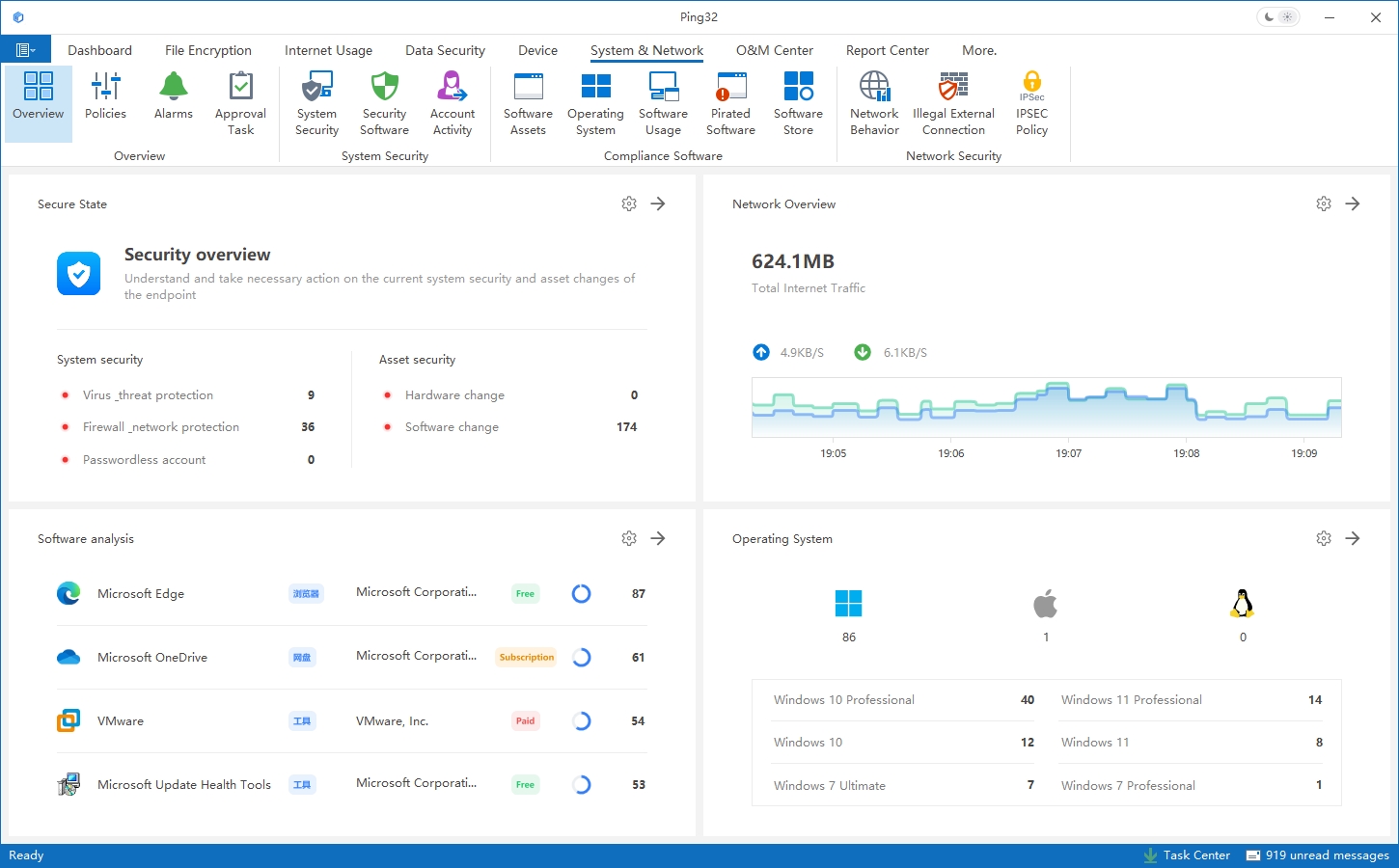

Cách tiếp cận của Ping32: Lấy thiết bị đầu cuối làm trung tâm, quản trị nhưng không quá phức tạp

Ping32 nhìn nhận DLP không phải bắt đầu từ một điểm chặn duy nhất để bao phủ toàn bộ kịch bản an toàn ngay lập tức, mà bắt đầu từ năng lực nền tảng là quản trị thiết bị đầu cuối. Bằng cách đưa quá trình sử dụng và luân chuyển tệp vào một góc nhìn thống nhất, bám theo các đường đi dữ liệu có thật trong nội bộ doanh nghiệp, Ping32 ghi nhận liên tục các hành vi thao tác tệp ở phía thiết bị đầu cuối, giúp doanh nghiệp dần phục dựng lại dấu vết luân chuyển dữ liệu trong môi trường thực tế, từng bước xây dựng hệ thống DLP có thể quan sát và có thể quản trị.

Giá trị cốt lõi của phương pháp này nằm ở “tính liên tục”. Thông qua năng lực quản trị thiết bị đầu cuối, Ping32 đưa các hành vi như tạo mới, chỉnh sửa, sao chép tệp, cho đến việc tệp rời khỏi thiết bị qua gửi ra ngoài hoặc tải lên web vào cùng một góc nhìn quản trị. Dù tệp được gửi bằng email, tải lên qua web, hay ghi ra thiết bị ngoại vi/USB, các hành vi liên quan đều có thể được nhận diện và ghi nhận trong cùng một hệ thống. Cách làm này tránh sự phức tạp do phải quản trị riêng lẻ theo từng công cụ, từng nền tảng; giảm độ phức tạp ở cấp kiến trúc và tạo nền dữ liệu ổn định cho phân tích và ra quyết định về sau.

Trên nền tảng đó, Ping32 không yêu cầu doanh nghiệp phải định nghĩa các chính sách an toàn phức tạp ngay từ đầu, mà ưu tiên giúp doanh nghiệp “nhìn rõ hiện trạng”. Hệ thống không chỉ tập trung vào việc có chặn một lần gửi ra ngoài hay không, mà tập trung ghi nhận liên tục các thông tin trọng yếu trong quá trình luân chuyển tệp, để khi cần doanh nghiệp có thể phục dựng diễn biến và giải thích “đã xảy ra điều gì”, thay vì chỉ biết “có vi phạm hay không”. Sau khi hiểu đầy đủ mô hình hành vi gửi tệp ra ngoài của chính mình, doanh nghiệp mới dần đưa vào các biện pháp quản trị có mục tiêu, giúp xây dựng DLP phù hợp với nhịp độ triển khai thực tế.

Bắt đầu từ khả năng hiển thị và kiểm toán, rồi từng bước đưa vào kiểm soát bằng chính sách

Với phần lớn doanh nghiệp vừa và nhỏ, DLP không phù hợp với cách làm “một lần là xong”. Trong ứng dụng thực tế, Ping32 phù hợp với lộ trình triển khai theo từng bước:

● Xây dựng khả năng hiển thị: khi có gửi tệp ra ngoài hoặc tải lên web, có thể nhìn thấy tình hình thực tế

● Hoàn thiện dấu vết kiểm toán: thiết lập cơ chế lưu vết kiểm toán ổn định; tạo bản ghi liên tục, có thể truy vấn đối với thao tác tệp; đảm bảo các thao tác quan trọng có thể truy vết và giải trình

● Nhận diện kịch bản rủi ro cao: dựa trên dữ liệu kiểm toán để định vị các hành vi gửi ra ngoài thường xuyên hoặc bất thường, cung cấp căn cứ thực tế cho quyết định quản trị

● Từng bước đưa vào chính sách: trong điều kiện không ảnh hưởng hoạt động kinh doanh, áp dụng ràng buộc cho một số kịch bản để giảm rủi ro

Lộ trình này nhấn mạnh “hiểu trước, quản trị sau”. Bằng cách không thay đổi thói quen sử dụng của nhân viên, doanh nghiệp dần tăng khả năng kiểm soát dòng dữ liệu; tránh việc can thiệp chính sách quá sớm gây ảnh hưởng hiệu suất; đồng thời giúp hình thành đồng thuận nội bộ về an toàn dữ liệu và cung cấp căn cứ thực tế cho quyết định quản trị ở giai đoạn tiếp theo.

Giá trị cộng hưởng giữa mã hoá tệp và quản trị gửi tệp ra ngoài

Ngoài kiểm toán hành vi gửi tệp ra ngoài và lưu vết, năng lực mã hoá tệp cung cấp thêm một lớp bảo vệ nền tảng cho DLP. Với cơ chế mã hoá trong suốt, tệp được tự động bảo vệ ngay trên thiết bị đầu cuối: trong môi trường được uỷ quyền, tệp vẫn sử dụng bình thường; trong môi trường không được uỷ quyền, tệp không thể bị đọc trực tiếp. Cơ chế này giảm rủi ro thực tế do việc gửi tệp ra ngoài ở cấp độ nội dung dữ liệu.

Khi kết hợp mã hoá tệp với kiểm toán gửi tệp ra ngoài, doanh nghiệp không chỉ biết tệp có bị gửi ra ngoài hay không, mà còn đảm bảo rằng sau khi gửi, dữ liệu không bị “mất kiểm soát” do thay đổi môi trường. Tổ hợp “bảo vệ nội dung + hiển thị hành vi” giúp hệ thống DLP hoàn thiện hơn và phù hợp với vận hành dài hạn.

Giá trị thực tế trong các kịch bản điển hình

Trong doanh nghiệp thiên về R&D, nhiều mã nguồn và tài liệu kỹ thuật tồn tại dưới dạng tệp. Thông qua quản trị thiết bị đầu cuối và kiểm toán gửi tệp ra ngoài, doanh nghiệp có thể nắm rõ tình hình luân chuyển của các tệp này; cơ chế mã hoá đảm bảo rằng dù tệp bị sao chép, cũng chỉ có thể sử dụng trong môi trường được uỷ quyền.

Trong ngành thiết kế và sản xuất, bản vẽ thiết kế luân chuyển thường xuyên giữa các phòng ban và dự án. Cách tiếp cận của Ping32 giúp các tệp này luôn ở trạng thái có thể kiểm toán, có thể truy vết, đồng thời vẫn đảm bảo hiệu quả phối hợp công việc.

Trong các bộ phận tài chính, nhân sự, các tệp chứa dữ liệu cá nhân và dữ liệu vận hành khi được quản trị thống nhất và lưu vết kiểm toán sẽ giúp doanh nghiệp giảm rủi ro do thao tác sai nội bộ và rủi ro tuân thủ.

FAQ (Câu hỏi thường gặp)

Q1: Ping32 chỉ phù hợp với doanh nghiệp lớn?

A: Mô hình triển khai và quản trị của Ping32 thiên về lộ trình dần dần, phù hợp với doanh nghiệp muốn từng bước xây dựng năng lực DLP.

Q2: Kiểm toán gửi tệp ra ngoài có ảnh hưởng công việc thường ngày của nhân viên không?

A: Lưu vết kiểm toán chủ yếu là ghi nhận, không thay đổi quy trình thao tác hằng ngày.

Q3: Ping32 có cần tích hợp sâu với hệ thống văn phòng hiện có không?

A: Ping32 chủ yếu dựa trên quản trị phía thiết bị đầu cuối, không phụ thuộc vào việc cải tạo hệ thống nghiệp vụ cụ thể.

Q4: Dữ liệu lưu vết có thể lưu bao lâu?

A: Chu kỳ lưu giữ có thể cấu hình theo nhu cầu quản trị và yêu cầu tuân thủ của doanh nghiệp.

Q5: Ping32 có hỗ trợ quản trị thống nhất nhiều kênh gửi tệp ra ngoài không?

A: Ping32 hỗ trợ nhận diện và ghi nhận thống nhất các kịch bản gửi tệp ra ngoài và tải lên web phổ biến.

Liên hệ

Liên hệ

8 min

8 min