ตลอดทศวรรษที่ผ่านมา การพูดถึงความปลอดภัยของข้อมูลในองค์กรส่วนใหญ่มักมุ่งเน้นไปที่เซิร์ฟเวอร์ ไฟร์วอลล์ และขอบเขตเครือข่ายเป็นหลัก อย่างไรก็ตาม ด้วยการแพร่หลายของคลาวด์คอมพิวติ้ง บริการ SaaS และการทำงานทางไกลหรือแบบไฮบริด องค์กรต่าง ๆ เริ่มตระหนักว่า ข้อมูลไม่ได้อยู่แค่ในศูนย์ข้อมูลหรือระบบหลักอีกต่อไป

สำหรับธุรกิจขนาดกลางและขนาดย่อมจำนวนมาก ข้อมูลสำคัญถูกสร้าง เข้าถึง และแก้ไขอยู่บนอุปกรณ์ของพนักงานเป็นประจำ ไม่ว่าจะเป็นโน้ตบุ๊ก สมาร์ตโฟน แท็บเล็ต หรืออุปกรณ์ภายนอกแบบพกพาต่าง ๆ เอ็นด์พอยต์จึงกลายเป็นศูนย์กลางของการไหลเวียนข้อมูลโดยปริยาย

ขณะเดียวกัน รูปแบบการทำงานก็เปลี่ยนไปอย่างมีโครงสร้าง การทำงานแบบไฮบริด การทำงานข้ามพื้นที่ และความร่วมมือกับพาร์ตเนอร์ภายนอกกลายเป็นเรื่องปกติ พนักงานไม่จำเป็นต้องทำงานจากโต๊ะประจำหรือภายในเครือข่ายองค์กรอีกต่อไป ส่งผลให้เส้นทางการเคลื่อนย้ายข้อมูลยาวขึ้นและกระจายมากขึ้น ไฟล์อาจถูกคัดลอกหรือถ่ายโอนผ่าน USB ฮาร์ดดิสก์พกพา สายเชื่อมต่อโทรศัพท์มือถือ หรือแม้แต่พอร์ตสำหรับการดีบัก ซึ่งกิจกรรมเหล่านี้มักเกิดขึ้นนอกขอบเขตการมองเห็นของระบบความปลอดภัยแบบดั้งเดิม

สำหรับองค์กรขนาดกลางและขนาดย่อม ประเด็นสำคัญไม่ใช่ว่า “ให้ความสำคัญกับความปลอดภัยของข้อมูลหรือไม่” แต่คือ จะนำข้อกำหนดด้านความปลอดภัยไปผสานเข้ากับการทำงานประจำวันได้อย่างไร ภายใต้งบประมาณและทรัพยากรบุคคลที่จำกัด เมื่อไม่สามารถสร้างโครงสร้างความปลอดภัยหลายชั้นแบบองค์กรขนาดใหญ่ได้ การจัดการอุปกรณ์พกพาที่ครอบคลุมฝั่งเอ็นด์พอยต์ ใช้งานได้ต่อเนื่อง และไม่เพิ่มภาระในการดูแลจึงเป็นทางเลือกที่เหมาะสมกว่า

เหตุใดข้อมูลจึงรั่วไหลจากเอ็นด์พอยต์และอุปกรณ์ภายนอก

จากการสำรวจและประสบการณ์ในโครงการจริง พบว่าความเสี่ยงด้านข้อมูลที่ฝั่งเอ็นด์พอยต์แทบไม่เคยเกิดจากปัจจัยเดียว แต่เป็นผลจากการเปลี่ยนแปลงรูปแบบการทำงานหลายประการที่สะสมมาเป็นเวลานาน การเปลี่ยนแปลงเหล่านี้ไม่ได้เป็น “การตัดสินใจที่ผิดพลาด” หลายอย่างยังจำเป็นต่อการเพิ่มประสิทธิภาพและการเติบโตของธุรกิจด้วยซ้ำ อย่างไรก็ตาม หากองค์กรขาดการสนับสนุนด้านนโยบาย เทคโนโลยี และการตรวจสอบ ความเสี่ยงจะถูกขยายจาก “ควบคุมได้” ไปสู่ “มองไม่เห็น”

ปัจจัยพื้นฐานที่สุดคือการเปลี่ยนแปลงรูปแบบการทำงาน เมื่อโน้ตบุ๊กกลายเป็นอุปกรณ์หลัก งานจำนวนมากจึงไม่ได้เกิดขึ้นในเครือข่ายภายในองค์กรเท่านั้น แต่กระจายไปตามสถานที่และสภาพแวดล้อมเครือข่ายที่หลากหลาย ปริมาณข้อมูลที่เก็บไว้ในเครื่องเพิ่มขึ้น และเมื่อมีการถ่ายโอนข้อมูลผ่านพอร์ตอุปกรณ์ภายนอก มาตรการความปลอดภัยที่อาศัยขอบเขตเครือข่ายเพียงอย่างเดียวก็มักไม่เพียงพอ

นอกจากนี้ USB แฟลชไดรฟ์ ฮาร์ดดิสก์พกพา และอุปกรณ์ภายนอกอื่น ๆ ยังคงถูกใช้งานอย่างแพร่หลายภายในองค์กร เมื่อเทียบกับการแชร์ผ่านคลาวด์หรือการไหลเวียนข้อมูลภายในระบบ อุปกรณ์เหล่านี้ใช้งานง่าย ไม่ต้องพึ่งพาเครือข่าย จึงเหมาะกับการส่งมอบไฟล์ ข้อมูลทดสอบ หรือการสนับสนุนหน้างาน แต่ด้วยเหตุนี้เอง การใช้งานมักเกิดขึ้นนอกระบบ และหากไม่มีการบันทึกหรือควบคุม การคัดลอกข้อมูลก็ยากจะถูกตรวจพบ

ขณะเดียวกัน การเชื่อมต่อสมาร์ตโฟนหรือแท็บเล็ตเข้ากับคอมพิวเตอร์สำนักงานผ่านสายดาต้าก็เกิดขึ้นบ่อยขึ้น ไม่ว่าจะเพื่อชาร์จ ดีบัก หรือถ่ายโอนไฟล์ แต่ในหลายองค์กร อุปกรณ์เหล่านี้ยังไม่ถูกรวมอยู่ในขอบเขตการจัดการอย่างเป็นทางการ ส่งผลให้การใช้งานถูก “อนุญาตโดยปริยาย”

สุดท้าย ข้อกำหนดด้านคอมพลายแอนซ์และการตรวจสอบจากลูกค้าหรือคู่ค้าก็เข้มงวดมากขึ้น องค์กรไม่ได้ถูกขอเพียงนโยบายหรือคำรับรอง แต่ต้องสามารถอธิบายได้ว่า ใคร ทำอะไร เมื่อใด ผ่านอุปกรณ์ใด และกับข้อมูลใด

ทำไม “รู้ว่าสำคัญ” แต่ยังนำไปใช้จริงได้ยาก

ในองค์กรขนาดกลางและขนาดย่อมส่วนใหญ่ ผู้บริหารและทีม IT ไม่ได้มองข้ามความเสี่ยงจากอุปกรณ์พกพาและอุปกรณ์ภายนอก ตรงกันข้าม เหตุการณ์ข้อมูลรั่วไหลที่เกิดขึ้นบ่อยและแรงกดดันจากลูกค้า ทำให้ความสำคัญของการจัดการเอ็นด์พอยต์เป็นที่รับรู้กันดี แต่เมื่อพยายามแปลงความเข้าใจนี้ให้เป็นการปฏิบัติจริง กลับพบอุปสรรคหลายประการ

ประการแรก คือความซับซ้อนของสภาพแวดล้อมเอ็นด์พอยต์ จำนวนอุปกรณ์เพิ่มขึ้น รุ่น ระบบปฏิบัติการ และอายุการใช้งานแตกต่างกัน การจัดการสินทรัพย์และบันทึกการใช้งานด้วยแรงงานคนมีต้นทุนสูงและเสี่ยงต่อการตกหล่น

ประการที่สอง อุปกรณ์อย่าง USB ยังจำเป็นต่อบางตำแหน่งงาน การ “ปิดทั้งหมด” อาจลดความเสี่ยงในระยะสั้น แต่กระทบต่อประสิทธิภาพการทำงาน และอาจทำให้พนักงานพยายามหลีกเลี่ยงมาตรการควบคุม

นอกจากนี้ องค์กรขนาดเล็กมักมีบุคลากร IT จำกัด ต้องดูแลทั้งระบบ งานสนับสนุน และความปลอดภัย การดูแลระบบควบคุมที่ซับซ้อนอย่างต่อเนื่องจึงทำได้ยาก

ที่สำคัญที่สุดคือการขาดข้อมูลที่ตรวจสอบย้อนหลังได้ เมื่อเกิดปัญหา หากไม่สามารถย้อนดูการเชื่อมต่ออุปกรณ์และการดำเนินการกับข้อมูลได้ ก็ยากจะประเมินผลกระทบหรือปรับปรุงนโยบาย

ผลลัพธ์คือ หลายองค์กรลองใช้มาตรการควบคุมที่เข้มงวดเพียงครั้งเดียว แล้วสุดท้ายต้องถอยกลับไปสู่ระดับ “แจ้งเตือนและแนะนำ” เท่านั้น

Ping32: ครอบคลุมการจัดการ โดยไม่เพิ่มความซับซ้อน

แนวคิดการออกแบบ Mobile Device Control ของ Ping32 ไม่ได้มุ่งเน้นที่ “การจำกัด” เป็นหลัก แต่ให้ความสำคัญกับ การมองเห็นได้ การตรวจสอบได้ และการตั้งค่านโยบายที่ยืดหยุ่น

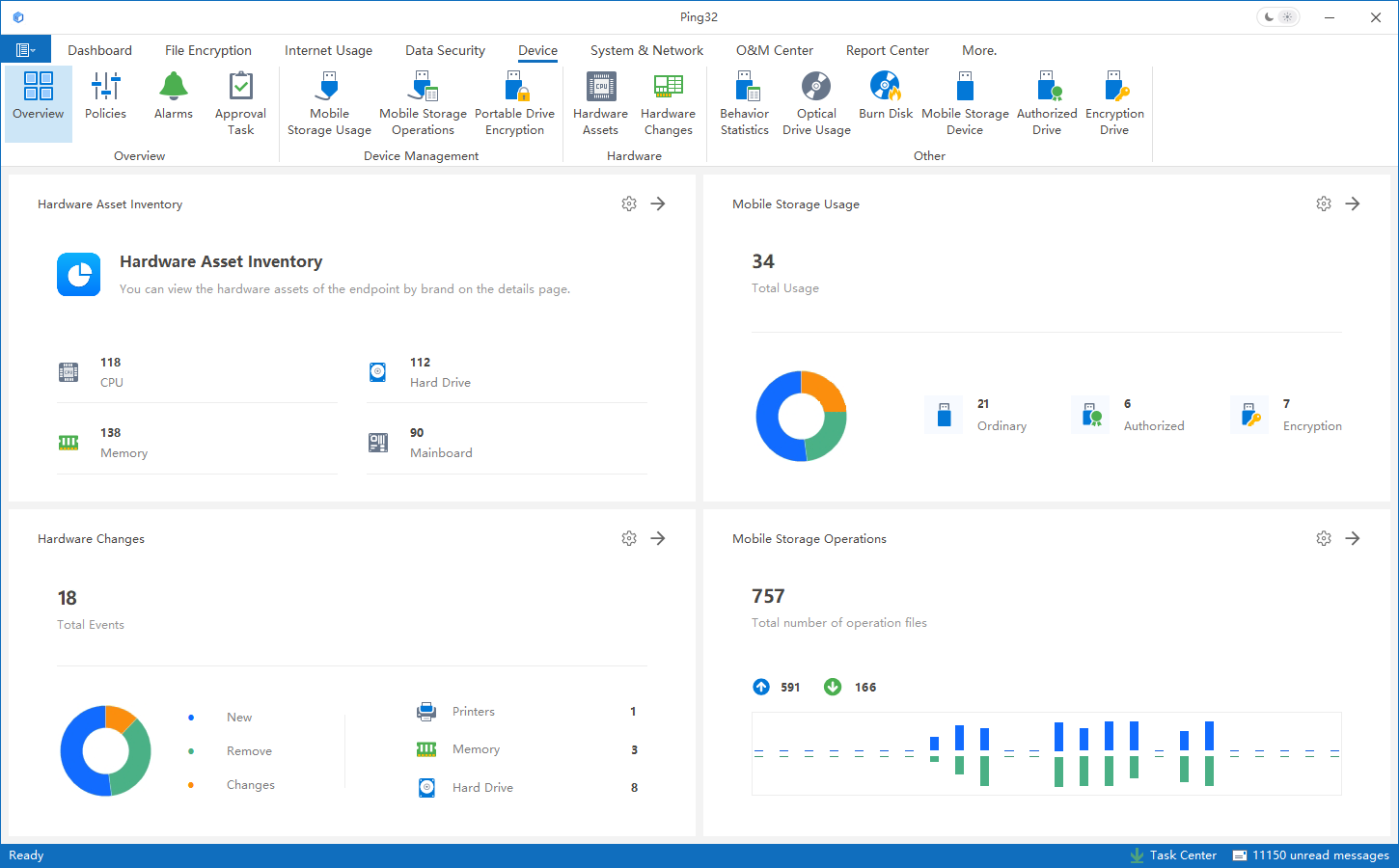

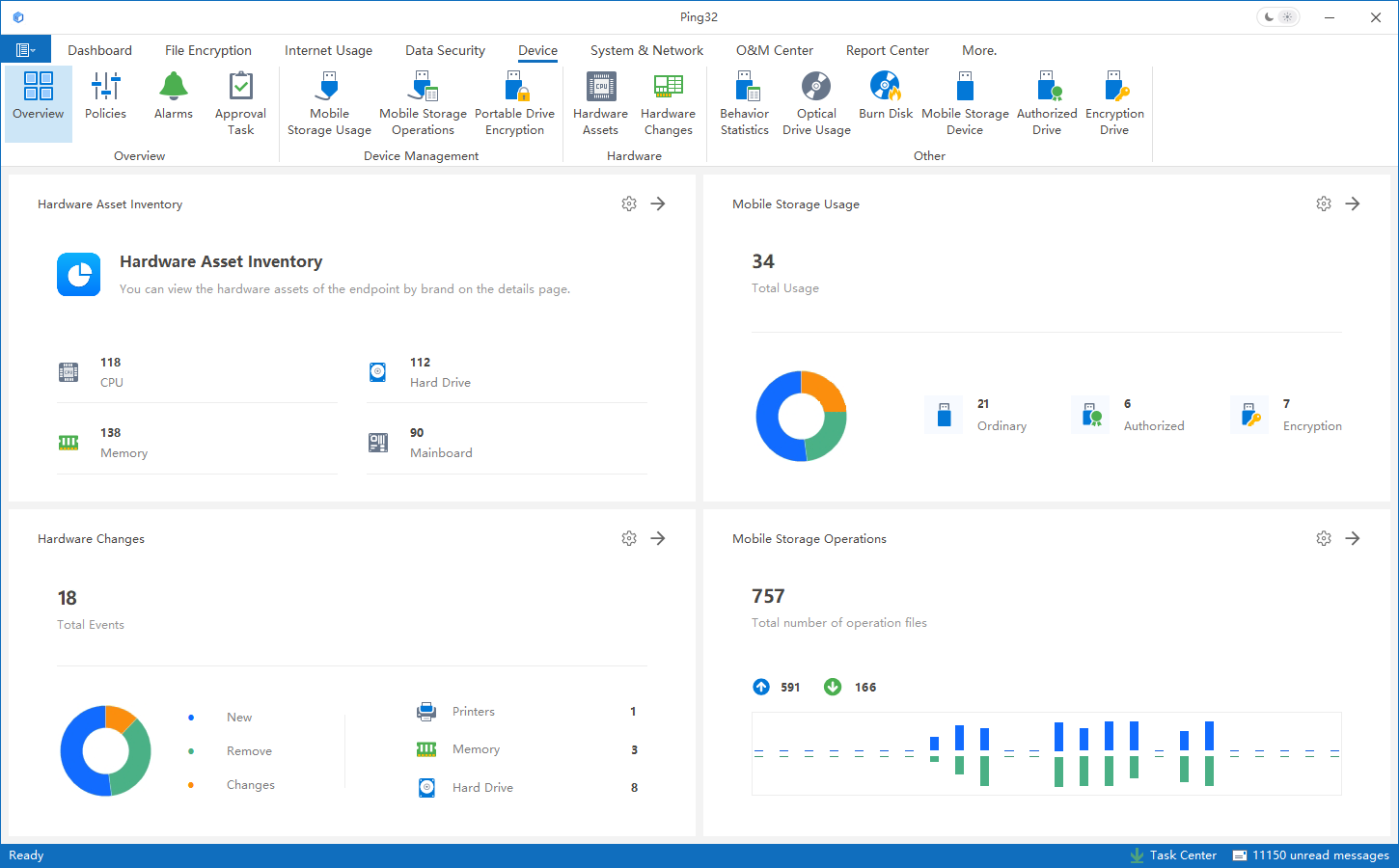

Ping32 มอง USB ฮาร์ดดิสก์พกพา สมาร์ตโฟน และอุปกรณ์อื่น ๆ เป็น “อุปกรณ์เชื่อมต่อภายนอก” ในกรอบเดียวกัน ทำให้องค์กรสามารถเห็นได้ชัดว่าอุปกรณ์ใดถูกใช้งานบ่อยเพียงใด และในบริบทงานแบบไหน ข้อมูลเหล่านี้ช่วยให้การกำหนดนโยบายตั้งอยู่บนข้อเท็จจริง ไม่ใช่การคาดเดา

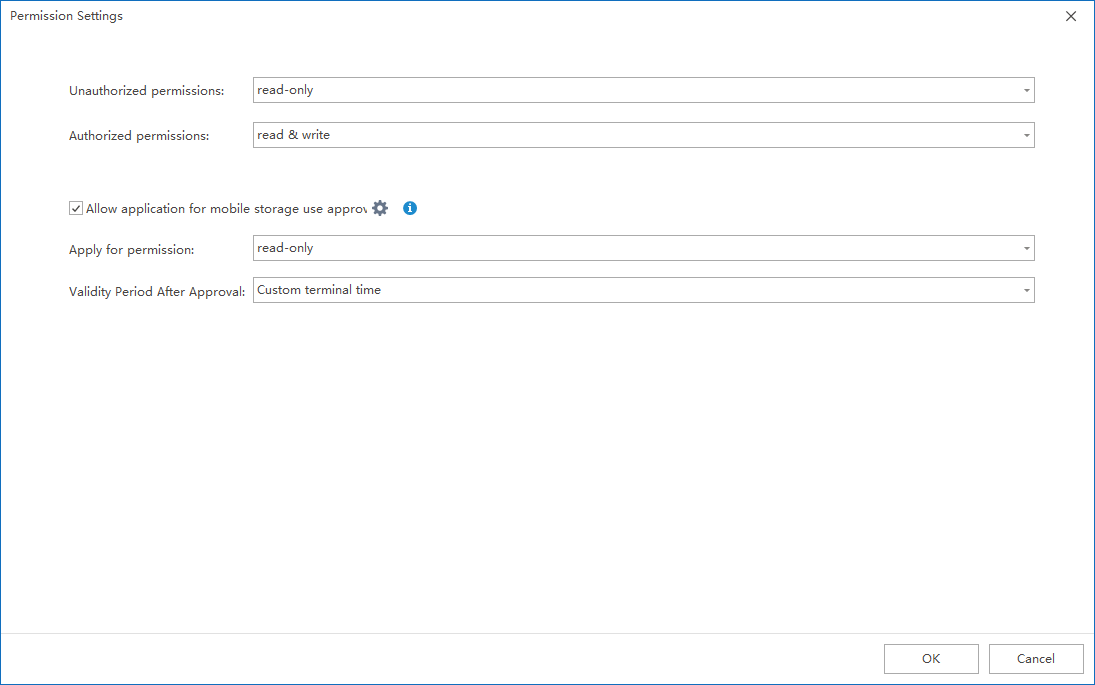

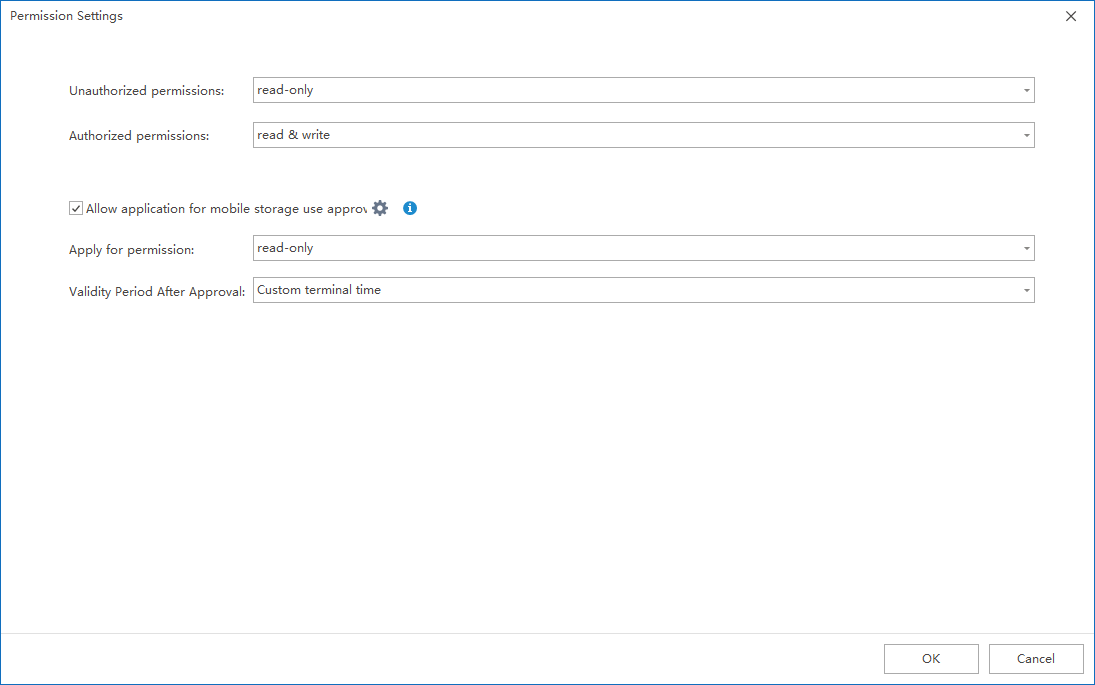

ในด้านนโยบาย Ping32 รองรับการควบคุมแบบอิงกฎ ไม่ใช่คำสั่งตายตัว สามารถกำหนดเงื่อนไขตามประเภทอุปกรณ์ ตัวตนผู้ใช้ ช่วงเวลา หรือพฤติกรรมการใช้งาน ทำให้งานที่จำเป็นยังคงดำเนินต่อได้ พร้อมกับบันทึกกิจกรรมที่สำคัญ

การควบคุมทุกขั้นตอนมาพร้อมบันทึกที่ตรวจสอบได้ ทำให้การจัดการอุปกรณ์พกพากลายเป็นส่วนหนึ่งของการบริหารงานประจำวัน ไม่ใช่เพียงเครื่องมือป้องกันภัย

แนวทางการนำไปใช้แบบค่อยเป็นค่อยไป: จากการมองเห็นสู่การควบคุม

สำหรับองค์กรที่มีทรัพยากรจำกัด การนำระบบจัดการอุปกรณ์พกพาไปใช้ทั้งหมดในครั้งเดียวไม่ใช่ทางเลือกที่เหมาะสม การบังคับใช้มาตรการหนักเกินไปตั้งแต่เริ่มต้นอาจกระทบต่อกระบวนการทำงานและก่อให้เกิดแรงต้านภายใน แนวทางที่เหมาะสมกว่าคือการค่อย ๆ ผสานความสามารถด้านการควบคุมเข้ากับการดำเนินงาน

ระยะที่ 1: การมองเห็นและการตรวจสอบ

เริ่มจากการบันทึกการเชื่อมต่อและการใช้งานของ USB และอุปกรณ์ภายนอกอื่น ๆ เพื่อสร้างภาพรวมของการใช้งานจริง

ระยะที่ 2: การระบุความเสี่ยง

วิเคราะห์ข้อมูลเพื่อหาประเภทอุปกรณ์ที่ใช้งานบ่อย ช่วงเวลาที่มีความเสี่ยง และสถานการณ์ที่เกี่ยวข้องกับข้อมูลสำคัญ

ระยะที่ 3: ทดลองใช้นโยบาย

กำหนดนโยบายเฉพาะบางแผนกหรือบทบาทสำคัญ เพื่อทดสอบผลกระทบต่อการทำงาน

ระยะที่ 4: ปรับปรุงอย่างต่อเนื่อง

ปรับนโยบายให้สอดคล้องกับการเปลี่ยนแปลงของธุรกิจและบุคลากร สร้างกลไกการทำงานระยะยาว

แนวทางแบบค่อยเป็นค่อยไปนี้ช่วยลดความเสี่ยงด้านการหยุดชะงักของงาน และเพิ่มโอกาสในการได้รับความร่วมมือจากพนักงาน

การจัดการอุปกรณ์พกพาที่ใช้งานได้จริงและยั่งยืน

การจัดการอุปกรณ์พกพาไม่ใช่โครงการด้านความปลอดภัยระยะสั้น แต่เป็นความสามารถในการบริหารจัดการที่ต้องดำเนินต่อเนื่อง สำหรับองค์กรขนาดกลางและขนาดย่อม การเริ่มต้นจากการควบคุม USB และค่อย ๆ ขยายไปสู่อุปกรณ์ภายนอกและอุปกรณ์พกพาอื่น ๆ ช่วยเพิ่มความสามารถในการมองเห็นและควบคุมการไหลของข้อมูล โดยไม่เพิ่มภาระในการบริหารมากเกินไป

คุณค่าของ Ping32 อยู่ที่การนำเสนอเส้นทางที่ นำไปใช้ได้จริงและยั่งยืน มากกว่าการให้คำมั่นสัญญาที่เกินจริง

คำถามที่พบบ่อย (FAQ)

1. การควบคุม USB จะกระทบต่อการทำงานของพนักงานหรือไม่?

หากตั้งค่านโยบายอย่างเหมาะสม สามารถจำกัดเฉพาะกิจกรรมที่มีความเสี่ยงสูง โดยไม่ต้องห้ามการใช้งานทั้งหมด

2. จำเป็นต้องเปลี่ยนอุปกรณ์หรือระบบปฏิบัติการเดิมหรือไม่?

โดยทั่วไปไม่จำเป็น และส่งผลกระทบต่อสภาพแวดล้อมการทำงานเดิมน้อยมาก

3. บันทึกการใช้งานสามารถเก็บไว้ได้นานแค่ไหน?

สามารถกำหนดระยะเวลาการเก็บรักษาได้ตามข้อกำหนดด้านคอมพลายแอนซ์และนโยบายภายในขององค์กร

4. องค์กรขนาดกลางและขนาดย่อมจำเป็นต้องมีการจัดการอุปกรณ์พกพาหรือไม่?

หากข้อมูลส่วนใหญ่ถูกสร้างและใช้งานบนเอ็นด์พอยต์ การมีความสามารถพื้นฐานด้านการมองเห็นและการตรวจสอบย่อมมีคุณค่าอย่างแท้จริง

ติดต่อเรา

ติดต่อเรา

7 นาที

7 นาที