หลายองค์กรได้นำการควบคุมการส่งไฟล์ออกภายนอก ไฟล์แนบอีเมล และการอัปโหลดขึ้นคลาวด์ไดรฟ์มาใช้แล้ว แต่สิ่งที่มักถูกมองข้ามจริง ๆ กลับเป็นข้อมูลสำคัญที่ปรากฏอยู่บนหน้าจอ ไม่ว่าจะเป็นใบเสนอราคา แบบแปลนงานวิจัยและพัฒนา รายชื่อลูกค้า งบการเงิน หน้าจอคลังโค้ด หน้ากระบวนการอนุมัติ หรือแม้แต่เนื้อหาของไฟล์เข้ารหัสหลังจากถูกถอดรหัส ข้อมูลเหล่านี้อาจปรากฏบนหน้าจอเพียงช่วงเวลาสั้น ๆ เท่านั้น แต่หากพนักงานจับภาพหน้าจอในจังหวะนั้น ข้อมูลก็จะหลุดออกจากขอบเขตสิทธิ์ของไฟล์และขอบเขตการเข้าถึงเดิม กลายเป็นภาพที่สามารถส่งต่อ แก้ไข และเผยแพร่ซ้ำได้ทันที

ความเสี่ยงประเภทนี้ควบคุมได้ยาก ไม่ใช่เพราะเครื่องมือจับภาพหน้าจอมีความซับซ้อนมาก แต่เพราะมันใกล้ชิดกับพฤติกรรมการทำงานประจำวันของพนักงานมากเกินไป ไม่ว่าจะเป็นความสามารถจับภาพหน้าจอที่มาพร้อมระบบปฏิบัติการ หรือโปรแกรมจับภาพหน้าจอจากภายนอก พนักงานมักใช้เพียงคีย์ลัดครั้งเดียวก็สามารถเปลี่ยนเนื้อหาที่เดิมอยู่ภายใต้การควบคุม ให้กลายเป็นภาพนิ่งที่แยกออกจากระบบธุรกิจได้แล้ว สำหรับผู้ดูแล สิ่งที่ยากจริง ๆ ไม่ใช่การอธิบายว่า “การจับภาพหน้าจออาจทำให้ข้อมูลรั่วไหล” แต่คือการผลักดันเรื่องนี้จากระดับการเตือน ไปสู่ระดับการควบคุมอย่างแท้จริง

คุณค่าของ Ping32 ในสถานการณ์เช่นนี้ คือการนำพฤติกรรมการจับภาพหน้าจอที่เดิมติดตามร่องรอยได้ยาก และป้องกันได้ยาก เข้ามาอยู่ในกระบวนการที่ปลายทางสามารถรับรู้ ตรวจสอบ ห้าม ติดตามย้อนหลัง และสืบค้นได้ เฉพาะเมื่อ Ping32 สามารถควบคุมพฤติกรรมบนหน้าจอของเครื่องปลายทางได้โดยตรง ข้อกำหนดขององค์กรเกี่ยวกับการปกป้องภาพหน้าจอที่มีข้อมูลสำคัญ จึงจะไม่หยุดอยู่เพียงในระดับนโยบาย

การเตือนด้วยนโยบายเพียงอย่างเดียว มักหยุดการรั่วไหลจริงไม่ได้

หลายองค์กรกำหนดให้พนักงาน “ห้ามจับภาพหน้าจอที่มีข้อมูลสำคัญ” แต่เมื่อข้อกำหนดนี้ไม่ได้เชื่อมโยงกับระบบจริงและการควบคุมที่ปลายทาง มักยากที่จะบังคับใช้ได้อย่างสม่ำเสมอ ยิ่งงานยุ่งมาก ยิ่งมีการประสานงานข้ามตำแหน่งมาก และยิ่งพึ่งพาการสื่อสารออนไลน์ด้วยภาพหน้าจอมากเท่าไร การจับภาพหน้าจอที่ผิดระเบียบก็ยิ่งถูกทำให้ดูเหมือนเป็น “ความสะดวกในการทำงาน” มากขึ้นเท่านั้น หากองค์กรไม่ได้นำพฤติกรรมจับภาพหน้าจอของเครื่องปลายทางเข้าสู่การควบคุมที่ปฏิบัติได้จริงด้วย Ping32 หรือระบบลักษณะเดียวกัน ในที่สุดก็จะเกิดช่องทางการรั่วไหลที่เกิดขึ้นบ่อย แต่แทบไม่ถูกรับรู้

และตรงจุดนี้เองที่ทำให้ประเด็นของบทความชัดเจนขึ้น สิ่งที่องค์กรต้องจัดการ ไม่ใช่แค่ “พนักงานจะจับภาพหน้าจอหรือไม่” แต่คือ “หลังจากหน้าจอสำคัญถูกจับภาพไปแล้ว ยังสามารถรั่วไหลต่อได้หรือไม่ ยังสามารถระบุตัวผู้รับผิดชอบได้หรือไม่ และยังสามารถตรวจพบได้ทันเวลาหรือไม่” หากไล่ตามคำถามนี้ลงไป สิ่งที่ต้องบริหารจัดการจริง ๆ คือห่วงโซ่การคัดลอกข้อมูลจากหน้าจอทั้งเส้น ไม่ใช่เพียงการกดคีย์ลัดครั้งเดียว

สิ่งที่ต้องควบคุมจริง คือห่วงโซ่การคัดลอกของภาพหน้าจอสำคัญ

แก่นของความเสี่ยงจากการจับภาพหน้าจอ คือการเปลี่ยนอินเทอร์เฟซที่อยู่ภายใต้การควบคุม ให้กลายเป็นภาพที่อยู่นอกการควบคุม

ตราบใดที่ข้อมูลสำคัญยังอยู่ในระบบธุรกิจ แพลตฟอร์มวิจัยและพัฒนา เครื่องการเงิน หรือแอปพลิเคชันที่ถูกควบคุม องค์กรยังสามารถใช้สิทธิ์บัญชี บันทึกการเข้าถึง ประวัติการอนุมัติ และการเข้ารหัสไฟล์เพื่อคงการควบคุมไว้ได้ แต่การจับภาพหน้าจอจะดึงข้อมูลเหล่านี้ออกมาโดยตรง และเปลี่ยนให้เป็นสื่อข้อมูลรูปแบบใหม่ ภาพหน้าจอหนึ่งภาพสามารถถูกส่งต่อผ่านแชต ส่งออกทางอีเมล อัปโหลดขึ้นคลาวด์ไดรฟ์ แทรกในเอกสาร พิมพ์ออกมา หรือแม้แต่ถูกถ่ายซ้ำอีกครั้งได้ กล่าวอีกอย่างหนึ่งคือ การจับภาพหน้าจอไม่ใช่จุดสิ้นสุดของความเสี่ยง แต่เป็นจุดเริ่มต้นของห่วงโซ่การรั่วไหล

คุณค่าของ Ping32 ในประเด็นนี้ ไม่ได้อยู่ที่การบอกผู้ดูแลเพียงว่า “มีคนเคยจับภาพหน้าจอ” แต่คือการทำให้การจับภาพหน้าจอกลายเป็นพฤติกรรมที่สามารถจัดการได้จริง หากองค์กรต้องการใช้ Ping32 เพื่อกดความเสี่ยงจากการรั่วไหลผ่านหน้าจอให้ได้จริง ก็ไม่ควรจับตาเฉพาะเรื่อง “การตรวจสอบ” เท่านั้น แต่ต้องพิจารณาไปพร้อมกันทั้ง “การห้าม” “การยับยั้งเชิงจิตวิทยา” “การเก็บร่องรอย” “การสืบค้น” และ “ขอบเขตข้อยกเว้น”

การควบคุมไม่ควรพึ่งการห้ามอย่างเดียว แต่ต้องครอบคลุมการตรวจสอบ การติดตามย้อนหลัง และข้อยกเว้นทางธุรกิจด้วย

หากองค์กรสั่งห้ามการจับภาพหน้าจอทั้งหมดแบบเหมารวม โดยไม่คำนึงถึงความแตกต่างระหว่างฉากงานสำคัญกับงานสำนักงานทั่วไป ในทางปฏิบัติมักเกิดแรงต้าน เพราะบางตำแหน่งงานจำเป็นต้องบันทึกหน้าจอทั่วไปเพื่อการฝึกอบรม การแจ้งปัญหา หรือการเก็บหลักฐานการทำงาน แต่นั่นไม่ได้หมายความว่าระบบสำคัญ หน้าต่างลับ หรือหน้าจอธุรกิจหลัก ควรถูกเปิดให้จับภาพได้เช่นกัน วิธีที่เหมาะสมกว่าคือให้ Ping32 แยกหน้าจอความเสี่ยงสูงออกจากหน้าจองานทั่วไป

กล่าวอีกแบบคือ การกำกับดูแลของ Ping32 ในปัญหาประเภทนี้ไม่ควรมีเพียงชั้นเดียว ชั้นแรกคือการห้ามจับภาพหน้าจอโดยตรง เพื่อไม่ให้หน้าจอสำคัญถูกคัดลอก ชั้นที่สองคือการเก็บบันทึกการจับภาพหน้าจอและบันทึกอัจฉริยะ เพื่อให้พฤติกรรมสามารถตรวจสอบย้อนหลังได้ ชั้นที่สามคือการซ้อนลายน้ำบนหน้าจอหรือในหน้าต่าง เพื่อให้พนักงานตระหนักถึงขอบเขตความรับผิดชอบอยู่ตลอดเวลาเมื่อใช้งานระบบสำคัญ ส่วนชั้นที่สี่คือการคงข้อยกเว้นที่ควบคุมได้ไว้สำหรับสถานการณ์ที่จำเป็นต่อธุรกิจจริง ๆ ด้วยวิธีนี้ Ping32 จะไม่ใช่เพียงเครื่องมืออุดช่องโหว่จุดเดียว แต่จะกลายเป็นโซลูชันกำกับดูแลความปลอดภัยหน้าจออย่างครบวงจร และด้วยตรรกะนี้ เนื้อหาในส่วนปฏิบัติการจึงต้องเขียนให้เป็นขั้นตอนที่นำไปใช้ได้จริง ไม่ใช่คำอธิบายเชิงนามธรรม

ใช้ Ping32 ทำให้การรั่วไหลจากการจับภาพหน้าจอ กลายเป็นกระบวนการที่ห้ามได้ ตรวจสอบได้ และติดตามย้อนหลังได้

เริ่มจากกำหนดเป้าหมายการกำกับดูแลและประเภทของเครื่องปลายทางให้ชัดเจน

เมื่อต้องจัดการปัญหาการรั่วไหลของข้อมูลสำคัญบนหน้าจอผ่าน Ping32 แนะนำให้แบ่งเครื่องปลายทางออกเป็นสองประเภทก่อน ประเภทแรกคือเครื่องของตำแหน่งงานที่มีความอ่อนไหวสูง เช่น การเงิน วิจัยและพัฒนา ฝ่ายปฏิบัติการหลัก ผู้บริหารอนุมัติ และงานตรวจสอบคุณภาพบริการลูกค้า เครื่องกลุ่มนี้เหมาะกับการใช้ “ห้ามจับภาพหน้าจอ” เป็นนโยบายหลัก ส่วนอีกประเภทคือเครื่องสำนักงานทั่วไป ซึ่งสามารถเลือกใช้รูปแบบ “บันทึกการจับภาพหน้าจอ + การวิเคราะห์อัจฉริยะ + ลายน้ำเพื่อยับยั้ง” ตามความต้องการของธุรกิจได้ เมื่อแบ่งขอบเขตตั้งแต่ต้นแล้ว การเลือกกลุ่มเป้าหมายของนโยบายใน Ping32 ภายหลังจะไม่กว้างเกินไปหรือแคบเกินไป

ขั้นตอนที่ 1: เปิดใช้นโยบายควบคุมการจับภาพหน้าจอในส่วนความปลอดภัยหน้าจอ

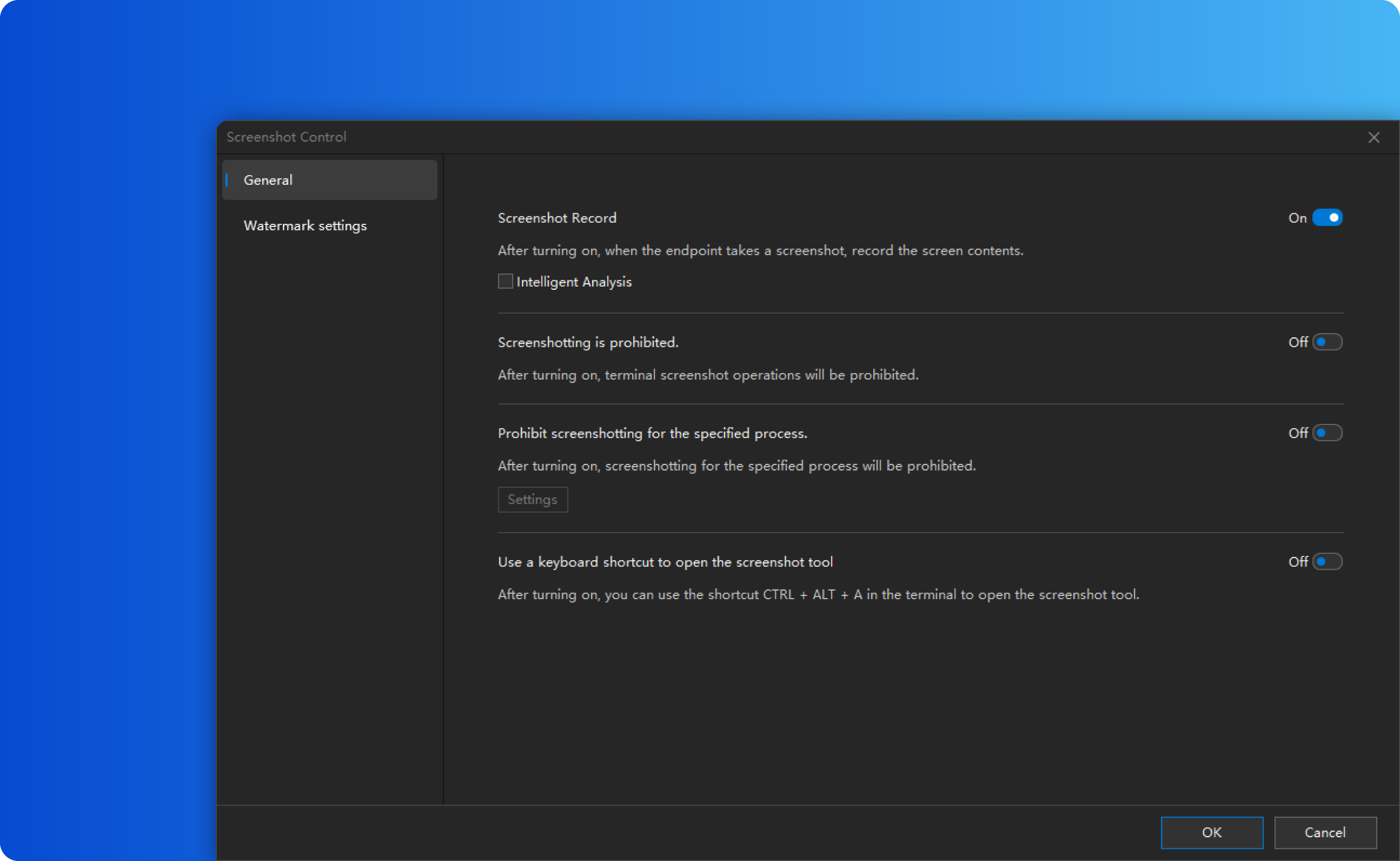

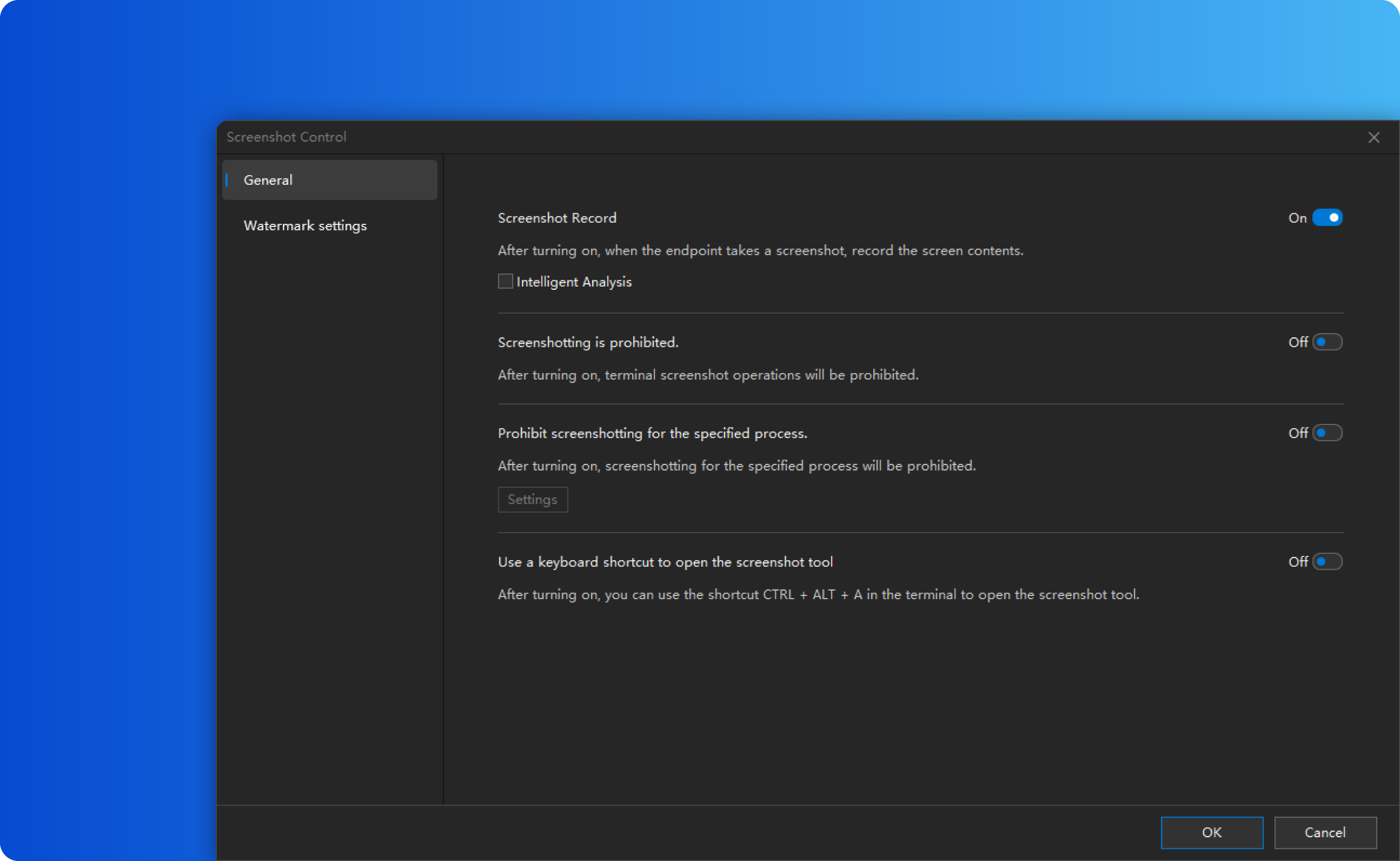

ในคอนโซล Ping32 ให้เข้าไปที่โมดูล “ความปลอดภัยของข้อมูล” จากนั้นคลิก “นโยบาย” เพื่อเข้าสู่หน้าการตั้งค่านโยบายความปลอดภัยของข้อมูล แล้วไปที่ “ความปลอดภัยหน้าจอ” และเปิดใช้นโยบาย “การควบคุมการจับภาพหน้าจอ”

หัวใจของขั้นตอนนี้ ไม่ใช่แค่เปิดฟังก์ชันใดฟังก์ชันหนึ่ง แต่คือการนำพฤติกรรมการจับภาพหน้าจอเข้าสู่ขอบเขตการควบคุมนโยบายของ Ping32 อย่างเป็นทางการ หากไม่มีขั้นตอนนี้ การห้ามจับภาพหน้าจอ การบันทึกการจับภาพ การวิเคราะห์อัจฉริยะ และการตั้งค่าลายน้ำในภายหลัง จะไม่สามารถเชื่อมเป็นกระบวนการเดียวกันได้ สิ่งที่ต้องระวังเป็นพิเศษคือวัตถุเป้าหมายของนโยบาย ควรเลือกเครื่องปลายทาง กลุ่มเครื่อง หรือแผนกธุรกิจที่ต้องควบคุมจริงก่อน แทนที่จะเปิดใช้ครอบคลุมทั้งหมดโดยไม่มีขอบเขต

ขั้นตอนที่ 2: ตั้งค่าพารามิเตอร์ให้ครอบคลุมทั้งการห้าม การบันทึก และการวิเคราะห์

หลังจากเปิด “การควบคุมการจับภาพหน้าจอ” แล้ว ควรเข้าไปที่ “การตั้งค่าพารามิเตอร์” ทันที และกำหนดรายการสำคัญให้ครบถ้วนในครั้งเดียว จากข้อมูลที่มีอยู่ ปัจจุบัน Ping32 ในหน้านี้อย่างน้อยครอบคลุมความสามารถต่อไปนี้:

– บันทึกการจับภาพหน้าจอ

– การวิเคราะห์อัจฉริยะ

– ห้ามจับภาพหน้าจอ

– ห้ามจับภาพหน้าจอของโปรเซสที่กำหนด

– การตั้งค่าลายน้ำ

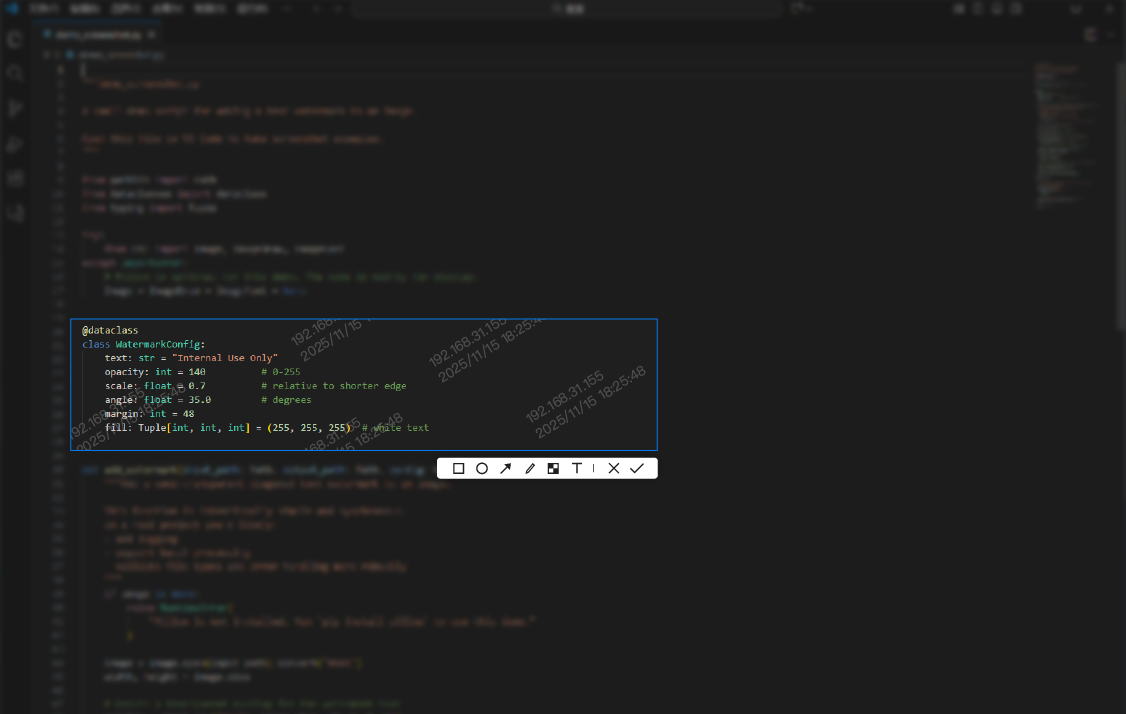

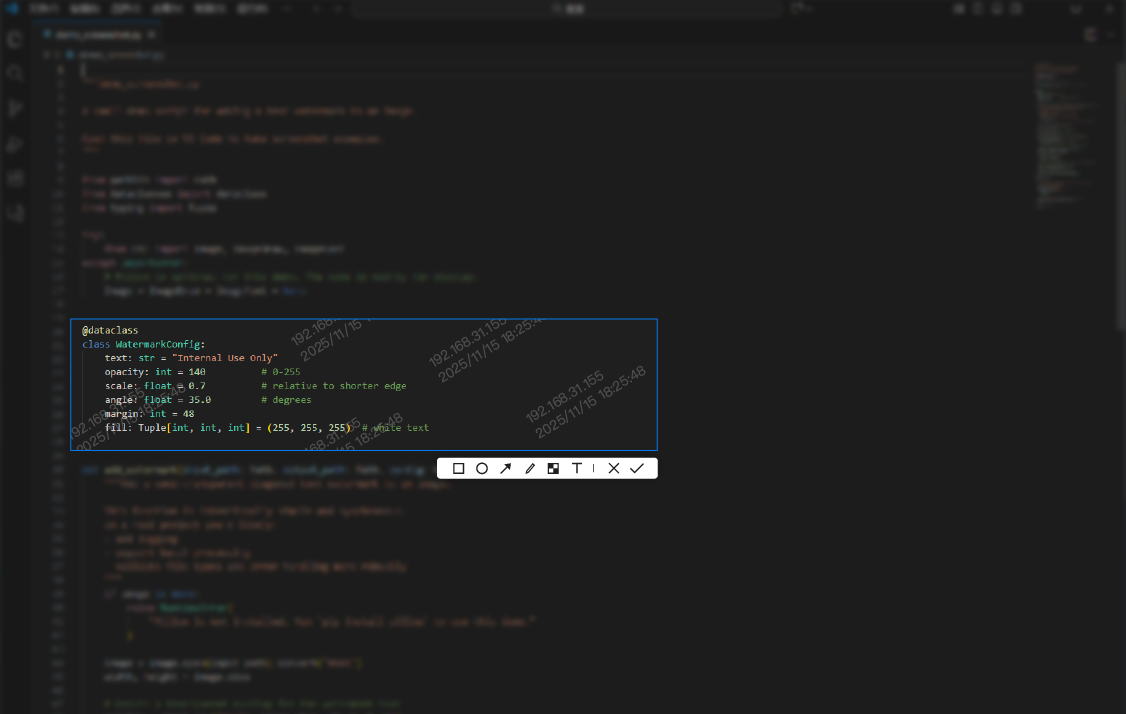

หากเป้าหมายหลักขององค์กรในตอนนี้ คือการป้องกันไม่ให้พนักงานจับภาพหน้าจอสำคัญได้โดยตรง ตัวเลือก “ห้ามจับภาพหน้าจอ” ควรถูกเปิดใช้เป็นมาตรการควบคุมหลัก หลังจากเปิดใช้แล้ว เมื่อพนักงานพยายามจับภาพหน้าจอ ภาพที่ได้จะปรากฏเป็นสีดำทั้งหมด ซึ่งจะช่วยตัดเส้นทางการคัดลอกที่ตรงที่สุดทันที

แต่การเปิดเพียง “ห้ามจับภาพหน้าจอ” มักยังไม่เพียงพอ แนะนำให้เปิด “บันทึกการจับภาพหน้าจอ” และ “การวิเคราะห์อัจฉริยะ” ไปพร้อมกันด้วย ข้อดีของแนวทางนี้คือ Ping32 ไม่เพียงแต่สกัดกั้นพฤติกรรมในระดับการควบคุมเท่านั้น แต่ยังคงเก็บบันทึกในระดับการตรวจสอบ เพื่อให้ภายหลังสามารถยืนยันได้ว่าเครื่องปลายทางใดมีการพยายามจับภาพหน้าจอบ่อยครั้ง หรือมีพฤติกรรมเสี่ยงสูงหรือไม่ สำหรับสถานการณ์ที่มีระบบสำคัญจริง แต่ไม่สามารถห้ามจับภาพได้ทั้งเดสก์ท็อป ก็สามารถเปิดใช้ “ห้ามจับภาพหน้าจอของโปรเซสที่กำหนด” เพื่อให้ Ping32 มีผลเฉพาะกับภาพหน้าจอสำคัญภายในโปรเซสที่ระบุเท่านั้น

ในความเป็นจริง หน้านี้เป็นตัวกำหนดระดับความลึกของการกำกับดูแลด้วย Ping32 ในปัญหานี้ หากทำเพียงบันทึก ความเข้มของการควบคุมก็จะไม่พอ แต่หากทำเพียงห้าม ความสามารถในการตรวจสอบย้อนหลังหลังเหตุการณ์ก็จะอ่อนลง วิธีที่มั่นคงกว่าคือกำหนดให้การห้าม การบันทึก การวิเคราะห์ และการป้องกันระดับโปรเซส อยู่ในชุดพารามิเตอร์เดียวกันภายใน Ping32

ขั้นตอนที่ 3: กระจายนโยบายและตรวจสอบว่ามีผลกับเครื่องปลายทางจริงหรือไม่

เมื่อกำหนดค่าพารามิเตอร์เสร็จแล้ว และยืนยันว่าเครื่องปลายทางเป้าหมายของนโยบายถูกต้อง ให้คลิก “นำไปใช้” เพื่อกระจายนโยบาย จุดสำคัญของขั้นตอนนี้อยู่ที่ “นโยบายถูกส่งไปยังเครื่องเป้าหมายจริงหรือไม่” เพราะปัญหาความปลอดภัยของเครื่องปลายทางจำนวนมากไม่ได้เกิดจากตั้งค่าไม่เป็น แต่เกิดจากนโยบายไม่ตกไปยังเครื่องที่ควรควบคุมจริง

แนะนำว่า หลังจาก Ping32 ส่งนโยบายแล้ว ควรเลือกเครื่องทดสอบหนึ่งเครื่องเพื่อตรวจสอบทันที โดยอย่างน้อยควรมีการทดสอบสองประเภทคือ

– ทดลองจับภาพหน้าจอในสภาพแวดล้อมเดสก์ท็อปทั่วไป เพื่อยืนยันว่าถูกห้ามหรือถูกบันทึกจริงหรือไม่

– ทดลองจับภาพหน้าจอภายในโปรแกรมธุรกิจสำคัญเป้าหมาย เพื่อยืนยันว่าฟังก์ชัน “ห้ามจับภาพหน้าจอของโปรเซสที่กำหนด” มีผลจริงหรือไม่

หากองค์กรเลือกใช้นโยบายห้ามแบบครอบคลุม Ping32 ควรทำให้ผลลัพธ์ของภาพที่จับได้แสดงเป็นสีดำเมื่อมีการจับภาพเกิดขึ้น แต่หากองค์กรเลือกการปกป้องเฉพาะแอปสำคัญ Ping32 ก็ควรห้ามการจับภาพเฉพาะในอินเทอร์เฟซของโปรเซสเป้าหมายอย่างน้อย แทนที่จะทำให้ทุกพื้นที่ของงานสำนักงานทั่วไปสูญเสียความสามารถในการจับภาพไปทั้งหมด

ขั้นตอนที่ 4: ใช้การตรวจสอบการจับภาพหน้าจอและบันทึกอัจฉริยะเพื่อยืนยันผลการกำกับดูแล

หลังจากกระจายนโยบายการจับภาพหน้าจอแล้ว ผู้ดูแลจำเป็นต้องเข้าไปดูผลลัพธ์ในคอนโซล Ping32 แทนที่จะถือว่า “นำไปใช้แล้ว” เท่ากับ “กำกับดูแลเสร็จสิ้นแล้ว” ตามข้อมูลที่มีอยู่ สามารถเข้าไปที่ “ความปลอดภัยของข้อมูล” แล้วดู “บันทึกหน้าจอ” จากนั้นตรวจสอบ “การตรวจสอบการจับภาพหน้าจอ” เพื่อยืนยันประวัติการจับภาพหน้าจอของเครื่องปลายทาง

หากองค์กรเปิดใช้งานฟังก์ชันการจับภาพอัจฉริยะเพิ่มเติม Ping32 ยังรองรับการดูบันทึกการจับภาพอัจฉริยะของพนักงานได้ด้วย จุดที่มีประโยชน์มากในที่นี้คือ ความสามารถในการมองเห็นบันทึกอัจฉริยะขึ้นอยู่กับตำแหน่งที่เก็บข้อมูล หากบันทึกอัจฉริยะถูกเก็บไว้ในเครื่องปลายทาง ก็จะพึ่งพาสถานะออนไลน์ของไคลเอนต์มากกว่า แต่หากเก็บไว้ที่เซิร์ฟเวอร์ ผู้ดูแลจะสามารถเข้าดูผ่านคอนโซล Ping32 ได้ตลอดเวลา ไม่ว่าเครื่องปลายทางจะออนไลน์อยู่หรือไม่ก็ตาม สำหรับองค์กรที่ถือว่าการรั่วไหลผ่านการจับภาพหน้าจอเป็นความเสี่ยงต่อเนื่องอย่างจริงจัง การเก็บบันทึกเหล่านี้ไว้ที่ฝั่งเซิร์ฟเวอร์ด้วย Ping32 จะเหมาะสมกว่า เพราะทำให้การตรวจสอบมีความต่อเนื่องมากขึ้น

และด้วยเหตุนี้เอง Ping32 ในสถานการณ์นี้จึงไม่ได้แค่ “บล็อกการจับภาพหน้าจอครั้งหนึ่ง” แต่กำลังสร้างห่วงโซ่การตรวจสอบที่สามารถย้อนตรวจสอบข้อเท็จจริงและระบุตัวผู้รับผิดชอบได้ในภายหลัง องค์กรจะสามารถทำให้การรั่วไหลของข้อมูลสำคัญบนหน้าจอเข้าสู่กระบวนการบริหารจัดการแบบครบวงจรได้จริงหรือไม่ ก็ขึ้นอยู่กับว่า Ping32 ได้ทำให้ห่วงโซ่บันทึกนี้ทำงานครบหรือเปล่า

ขั้นตอนที่ 5: ซ้อนลายน้ำหน้าจอและลายน้ำหน้าต่างบนอินเทอร์เฟซที่มีความอ่อนไหวสูง

หากองค์กรต้องการลดความคิดเสี่ยงโชคของพนักงานต่อหน้าจอสำคัญให้มากขึ้น การมีเพียงการตรวจสอบเบื้องหลังมักยังไม่พอ แต่ยังต้องทำให้ผู้ใช้ปลายทางรับรู้ถึงความเสี่ยงอยู่ตลอดเวลาระหว่างใช้งานด้วย Ping32 มีความสามารถ “ลายน้ำหน้าจอ” และ “ลายน้ำหน้าต่าง” ภายใต้ส่วนความปลอดภัยหน้าจอ ซึ่งเหมาะจะใช้เป็นชั้นการยับยั้งที่มองเห็นได้เพิ่มเติมจากนโยบายห้ามจับภาพหน้าจอ

หากต้องการกระจายลายน้ำหน้าจอหรือลายน้ำหน้าต่าง ขั้นตอนก่อนหน้าคือการสร้างเทมเพลตลายน้ำก่อน จากข้อมูลปัจจุบัน สามารถเข้าไปที่ “เริ่มต้น” หรือ “ฟังก์ชันเพิ่มเติม” แล้วไปที่ “คลังและเทมเพลต” จากนั้นเข้า “เทมเพลตลายน้ำ” คลิก “เพิ่ม” และเลือกประเภทการใช้งานของลายน้ำ เทมเพลตสามารถใช้กับลายน้ำหน้าจอ ลายน้ำหน้าต่าง ลายน้ำการพิมพ์ และลายน้ำการจับภาพหน้าจอในหลายสถานการณ์ อีกทั้งยังรองรับการใส่ตัวแปรแบบไดนามิก เช่น ชื่อผู้ใช้ IP ของเครื่อง ชื่อคอมพิวเตอร์ และเวลาปัจจุบัน เข้าไปในเนื้อหาของลายน้ำได้ สำหรับองค์กรแล้ว การออกแบบนี้ของ Ping32 มีคุณค่าสูงมาก เพราะลายน้ำไม่ได้เป็นเพียงเครื่องเตือนทางสายตาอีกต่อไป แต่กลายเป็นเครื่องมือที่สนับสนุนการติดตามความรับผิดชอบโดยตรง

เมื่อเตรียมเทมเพลตเรียบร้อยแล้ว ให้กลับไปที่ “ความปลอดภัยของข้อมูล -> นโยบาย -> ความปลอดภัยหน้าจอ” ใน Ping32 และเปิดใช้ “ลายน้ำหน้าจอ” หรือ “ลายน้ำหน้าต่าง” ตามต้องการ จากนั้นเข้าไปกำหนดพารามิเตอร์และเลือกเทมเพลตที่ต้องการ หากเป็นลายน้ำหน้าต่าง ยังต้องตั้งค่า “การแสดงผลหน้าต่าง” เพิ่มเติม เพื่อกำหนดว่าหน้าต่างธุรกิจใดบ้างที่จะให้แสดงลายน้ำ จากนั้นจึงค่อยกระจายนโยบาย

การตั้งค่ารูปแบบนี้เหมาะมากกับสถานการณ์ที่ไม่สามารถปิดการจับภาพหน้าจอทั้งหมดได้อย่างเด็ดขาด แต่จำเป็นต้องปกป้องภาพหน้าจอสำคัญบางประเภท Ping32 ใช้ลายน้ำหน้าต่างเพื่อกดเครื่องหมายความรับผิดชอบลงบนอินเทอร์เฟซธุรกิจโดยตรง แม้ว่าพนักงานจะยังพยายามใช้วิธีอื่นในการส่งต่อข้อมูล ก็จะเพิ่มโอกาสในการระบุตัวผู้รับผิดชอบหลังการรั่วไหลได้อย่างชัดเจน

ขั้นตอนที่ 6: เก็บบันทึกการจับภาพอัจฉริยะไว้ที่เซิร์ฟเวอร์ และเปิดใช้การค้นหาแบบรวมเมื่อจำเป็น

หากองค์กรไม่ได้ต้องการเพียง “เข้าไปดูบันทึกหลังเกิดเหตุ” แต่ต้องการเก็บหลักฐานระยะยาวของภาพหน้าจอที่มีความเสี่ยงสูง และต้องการสืบค้นได้อย่างมีประสิทธิภาพมากขึ้น ความสามารถด้านการจับภาพอัจฉริยะและการค้นหาแบบรวมของ Ping32 จะมีความสำคัญมาก ตามข้อมูลที่มีอยู่ สามารถเข้าไปที่ “ความปลอดภัยของข้อมูล -> นโยบาย -> ความปลอดภัยหน้าจอ” แล้วเปิดใช้ “การจับภาพอัจฉริยะ” จากนั้นกำหนดหรือสร้างนโยบายการจับภาพอัจฉริยะในหน้าตั้งค่าพารามิเตอร์ และตั้งค่า “ตำแหน่งจัดเก็บ” เป็น “เซิร์ฟเวอร์”

คุณค่าโดยตรงของการทำเช่นนี้คือ Ping32 สามารถเก็บบันทึกการจับภาพอัจฉริยะที่เกี่ยวข้องไว้ฝั่งเซิร์ฟเวอร์ได้อย่างเสถียร ช่วยหลีกเลี่ยงปัญหาการดูข้อมูลไม่ได้เพราะไคลเอนต์ออฟไลน์ และยิ่งไปกว่านั้น หากองค์กรได้ติดตั้ง OCR Server แล้ว ยังสามารถเปิด “การวิเคราะห์อัจฉริยะ” ภายในนโยบายการจับภาพอัจฉริยะได้อีก ทำให้เนื้อหาในภาพที่เกี่ยวข้องสามารถถูกค้นพบผ่านการค้นหาแบบรวมได้ สำหรับผู้ดูแล นี่หมายความว่า Ping32 จะไม่ใช่แค่การดูบันทึกตามเครื่องปลายทางอีกต่อไป แต่สามารถค้นย้อนจากคีย์เวิร์ดได้ว่าภาพหน้าจอที่มีข้อมูลสำคัญบางอย่าง เคยปรากฏอยู่ในห่วงโซ่การจับภาพหน้าจอหรือไม่

ขั้นตอนนี้ไม่ใช่การกระทำพื้นฐานที่ “ต้องทำก่อนเสมอ” แต่เหมาะอย่างยิ่งกับองค์กรที่มีข้อกำหนดด้านการปกป้องข้อมูลภายในสูงกว่า และต้องการความสามารถในการติดตามย้อนหลังระยะยาว Ping32 ในจุดนี้มอบความสามารถที่ยกระดับจากการบล็อกเพียงครั้งเดียว ไปสู่การเก็บหลักฐานและการสืบค้นอย่างรวดเร็ว

การจัดการข้อยกเว้น: สำหรับสถานการณ์ที่จำเป็นต้องจับภาพหน้าจอจริง อย่าพึ่งพาการห้ามแบบเหมารวมเท่านั้น

เมื่อองค์กรใช้ Ping32 เพื่อจัดการปัญหาการรั่วไหลจากการจับภาพหน้าจอ สิ่งที่มักเกิดขึ้นง่ายที่สุดคือการไปสุดโต่งสองด้าน คือไม่ควบคุมเลย หรือห้ามทั้งหมด วิธีที่ยั่งยืนจริงมักเป็นการกำกับดูแลแบบแบ่งชั้น

สำหรับหน้าจอที่มีความอ่อนไหวสูง เช่น งานวิจัยและพัฒนาหลัก การเงิน การอนุมัติของผู้บริหาร หรือการแสดงข้อมูลลูกค้าหลัก Ping32 เหมาะกับการใช้กลยุทธ์ผสมแบบ “ห้ามจับภาพหน้าจอ + ห้ามจับภาพโปรเซสที่กำหนด + ลายน้ำ + การตรวจสอบ” ส่วนสำหรับเครื่องสำนักงานทั่วไป Ping32 อาจเหมาะกับการใช้ “บันทึกการจับภาพหน้าจอ + การวิเคราะห์อัจฉริยะ + ลายน้ำหน้าจอ/ลายน้ำหน้าต่าง” มากกว่า เพื่อให้การทำงานร่วมกันประจำวันยังคงมีความยืดหยุ่นอยู่บ้าง แต่ไม่สูญเสียความสามารถในการมองเห็นพฤติกรรม

กล่าวคือ Ping32 แก้ปัญหาการควบคุมห่วงโซ่การคัดลอกผ่านหน้าจอในระดับเครื่องปลายทาง แต่ไม่ได้หมายความว่าจะมาแทนที่การจัดระดับตำแหน่งงานและการจัดระดับนโยบายขององค์กรได้ทั้งหมด เฉพาะเมื่อขอบเขตนโยบายของ Ping32 ขอบเขตข้อยกเว้น และผลการตรวจสอบ ถูกนำมารวมอยู่ในกระบวนการบริหารจัดการเดียวกัน การรั่วไหลของข้อมูลสำคัญผ่านหน้าจอจึงจะกลายเป็นปัญหาที่จัดการได้อย่างแท้จริง

ขยับการจัดการการรั่วไหลผ่านหน้าจอจากการเตือน ไปสู่การควบคุม

Ping32 เหมาะกับการแก้ปัญหาการสูญเสียการควบคุมของพฤติกรรมบนเครื่องปลายทาง ไม่ใช่การแทนที่การกำกับดูแลเชิงนโยบายทั้งหมด

จากมุมมองของผลลัพธ์จริง คุณค่าหลักที่สุดของ Ping32 ในสถานการณ์ “ห้ามพนักงานจับภาพข้อมูลสำคัญบนหน้าจอจนเกิดการรั่วไหล” มีอยู่ 3 ประการ ประการแรก Ping32 สามารถนำพฤติกรรมการจับภาพหน้าจอเข้าสู่การควบคุมของเครื่องปลายทางโดยตรง แทนที่จะหยุดอยู่เพียงการฝึกอบรมและการเตือน ประการที่สอง Ping32 สามารถมอบทั้งการห้าม การตรวจสอบ บันทึกอัจฉริยะ และการติดตามผ่านลายน้ำไปพร้อมกัน หลีกเลี่ยงไม่ให้การกำกับดูแลทำได้เพียงครึ่งเดียว ประการที่สาม Ping32 สามารถแยกการห้ามแบบครอบคลุมออกจากการปกป้องระดับโปรเซส ทำให้การปกป้องหน้าจอสำคัญมีความละเอียดมากขึ้น แทนที่จะใช้การปิดกั้นทั้งหมดแบบหยาบ ๆ

แน่นอนว่า Ping32 ก็ไม่ใช่เครื่องมือเดียวที่จะมาแทนที่การจัดการทั้งหมดขององค์กรได้ มันเชี่ยวชาญในการแก้ปัญหาว่า “จับได้หรือไม่ จับแล้วมองเห็นได้หรือไม่ และถ้าเกิดปัญหาแล้วจะตามกลับได้หรือไม่” บนเครื่องปลายทาง ขณะที่การกำหนดสิทธิ์ตามตำแหน่ง การจัดระดับข้อมูลลับ สิทธิ์ระบบ และความรับผิดชอบในกระบวนการอนุมัติ ยังคงต้องอาศัยนโยบายภายในขององค์กรควบคู่กันไป หากไม่มีขอบเขตด้านนโยบาย กลยุทธ์ของ Ping32 ก็อาจขาดหลักอ้างอิง แต่หากไม่มีระบบควบคุมปลายทางอย่าง Ping32 นโยบายเองก็มักจะขาดเครื่องมือในการบังคับใช้

ข้อสรุปสุดท้าย: ห้ามหน้าจอสำคัญก่อน แล้วค่อยเสริมการตรวจสอบและการติดตามย้อนหลัง Ping32 จึงจะกดความเสี่ยงจากการรั่วไหลผ่านการจับภาพหน้าจอได้จริง

หากองค์กรต้องการป้องกันไม่ให้พนักงานทำให้ข้อมูลรั่วไหลผ่านการจับภาพหน้าจอของข้อมูลสำคัญ ลำดับความสำคัญไม่ควรอยู่ที่การ “เตือนพนักงานว่าอย่าจับภาพหน้าจอ” เท่านั้น แต่ควรอยู่ที่ว่า “สามารถทำให้หน้าจอสำคัญใน Ping32 ถูกจับไม่ได้จริง ตรวจสอบได้จริง และติดตามย้อนหลังได้จริงหรือไม่” จากข้อมูลที่มีอยู่ แนวทางการนำไปใช้ที่เหมาะสมที่สุดคือ เริ่มจากเปิดใช้งานการควบคุมการจับภาพหน้าจอในส่วนความปลอดภัยหน้าจอของ Ping32 และกำหนดค่า “ห้ามจับภาพหน้าจอ” จากนั้นใช้ข้อจำกัดระดับโปรเซสเพื่อปกป้องแอปพลิเคชันที่มีความอ่อนไหวสูงอย่างแม่นยำ แล้วจึงเสริมด้วยลายน้ำหน้าจอ ลายน้ำหน้าต่าง บันทึกการจับภาพอัจฉริยะ และความสามารถในการค้นหาแบบรวมของ Ping32 เพื่อขยายความเสี่ยงจากจุดเดียว ให้กลายเป็นห่วงโซ่การกำกับดูแลทั้งเส้น

เฉพาะเมื่อ Ping32 ก้าวจาก “การแจ้งเตือนว่ามีความเสี่ยง” ไปสู่ “การจำกัดพฤติกรรม การเก็บบันทึก และการติดตามความรับผิดชอบได้” การปกป้องข้อมูลสำคัญบนหน้าจอขององค์กรจึงจะเปลี่ยนจากข้อกำหนดเชิงนโยบาย ไปสู่ความเป็นจริงบนเครื่องปลายทางอย่างแท้จริง สำหรับสถานการณ์นี้ Ping32 ไม่ใช่แค่องค์ประกอบเสริม แต่เป็นชั้นปฏิบัติการสำคัญที่ทำให้การกำกับดูแลการรั่วไหลผ่านหน้าจอเกิดผลจริง

ติดต่อเรา

ติดต่อเรา

17 นาที

17 นาที