เมื่อการทรานส์ฟอร์มสู่ดิจิทัล (DX) เร่งตัวขึ้น ความท้าทายด้านความปลอดภัยขององค์กรก็ยิ่งซับซ้อนมากขึ้น มาตรการป้องกันแบบเดิมไม่เพียงพอในการรับมือภัยคุกคามรูปแบบใหม่ โดยเฉพาะความเสี่ยงด้าน การรั่วไหลของข้อมูล, การโจมตีไซเบอร์, และ การใช้งานสิทธิ์โดยมิชอบจากบุคคลภายใน/ภายนอกองค์กร ที่เพิ่มสูงขึ้น องค์กรจึงต้องการแนวทาง ความปลอดภัยข้อมูล (Data Security) ที่ครอบคลุมและชาญฉลาดยิ่งกว่าเดิม

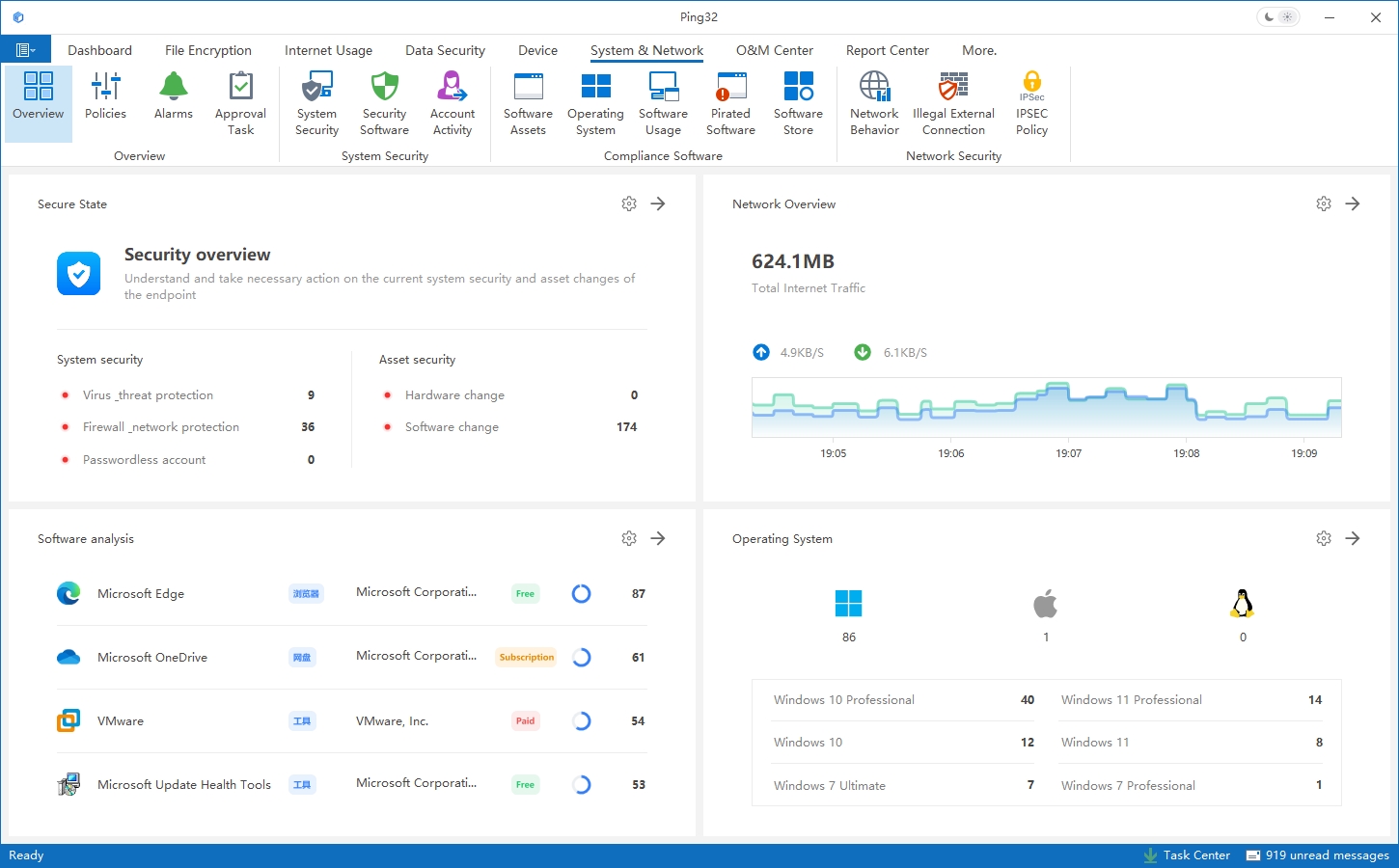

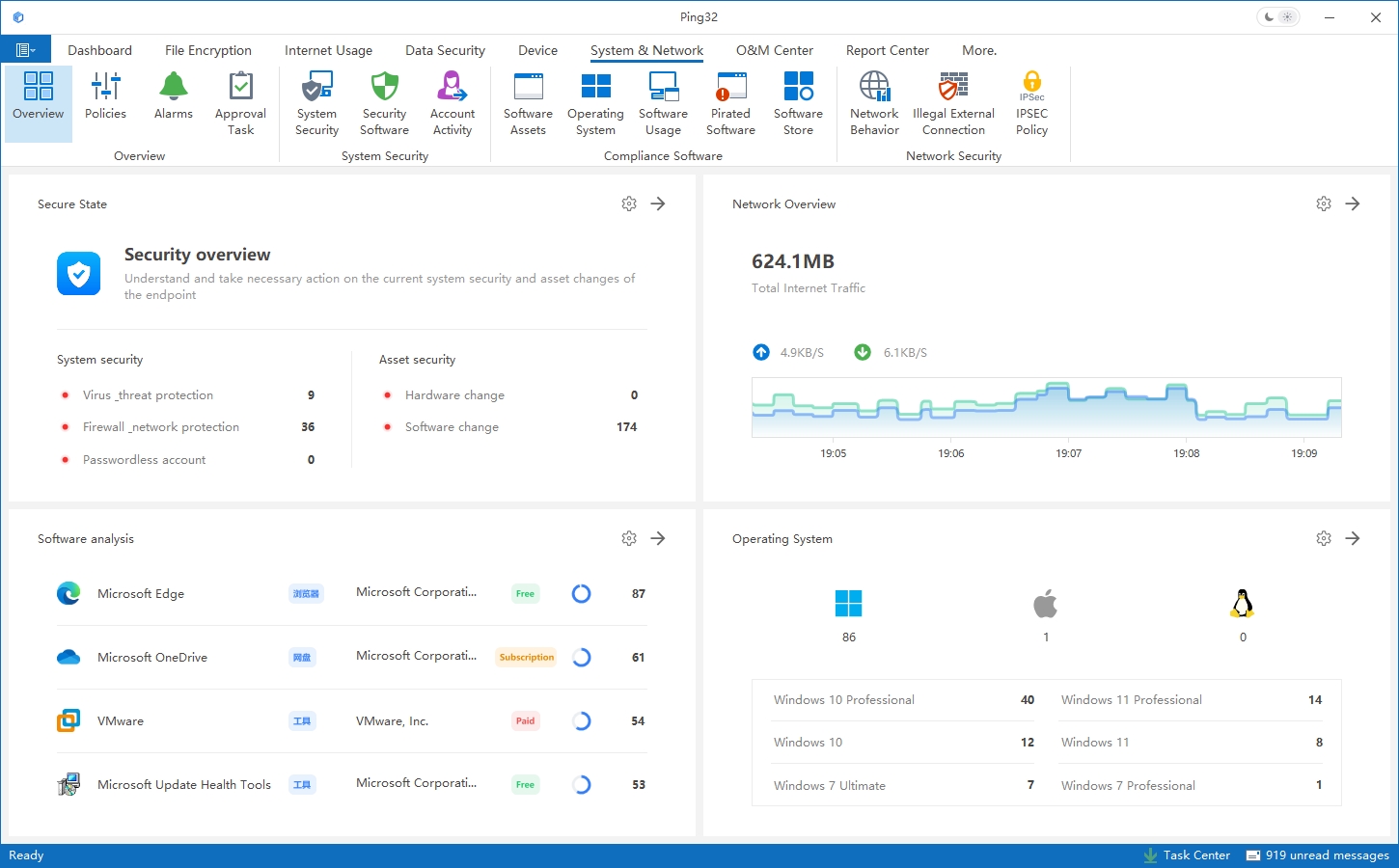

Ping32 ถูกพัฒนาขึ้นเพื่อตอบโจทย์ดังกล่าว โดยเป็นแพลตฟอร์มความปลอดภัยระดับองค์กรที่ช่วยปกป้อง สินทรัพย์ดิจิทัล และ ความมั่นคงของการดำเนินงาน อย่างรอบด้าน ผสานความสามารถหลัก ได้แก่ การบริหารจัดการความปลอดภัยเอ็นด์พอยต์ (Endpoint Security Management), การเข้ารหัสไฟล์แบบโปร่งใส (Transparent File Encryption), DLP (Data Loss Prevention), การตรวจสอบพฤติกรรมและบันทึกเหตุการณ์ (Audit) และ การประเมินความเสี่ยง (Risk Assessment) ไว้ในแพลตฟอร์มเดียว พร้อมการวิเคราะห์แบบอัจฉริยะและการกำหนดนโยบายที่ยืดหยุ่น เพื่อช่วยให้องค์กรสร้างระบบป้องกันที่นำไปใช้จริงและขยายได้ในระยะยาว

1) ความท้าทายด้านไซเบอร์และการรั่วไหลข้อมูลขององค์กร: จากการป้องกันแบบเดิมสู่ความปลอดภัยอัจฉริยะ

1. ความเสี่ยงการรั่วไหลข้อมูลและการปฏิบัติตามกฎระเบียบด้านความเป็นส่วนตัว

เหตุการณ์ข้อมูลรั่วไหลทั่วโลกมีแนวโน้มเพิ่มขึ้นอย่างต่อเนื่อง หากองค์กรปกป้องข้อมูลสำคัญได้ไม่เพียงพอ อาจนำไปสู่ความเสียหายด้านการเงิน การสูญเสียความน่าเชื่อถือของแบรนด์ และความรับผิดทางกฎหมาย ภายใต้กฎระเบียบด้านความเป็นส่วนตัวที่เข้มงวดขึ้น เช่น GDPR, CCPA องค์กรไม่เพียงต้องรับมือการโจมตีจากภายนอก แต่ยังต้องรับผิดชอบต่อการรั่วไหลจาก ความประมาทหรือการใช้ข้อมูลไม่เหมาะสมของพนักงานภายใน ด้วย

ช่องโหว่ที่พบบ่อยเกิดขึ้นในกระบวนการจัดเก็บ/ส่งต่อ/แชร์ไฟล์ เช่น การตั้งค่าสิทธิ์ไม่เหมาะสม ช่องทางการส่งออกข้อมูลกระจายตัว และการขาดความตระหนักด้านความปลอดภัย โดยเฉพาะข้อมูลที่มีความอ่อนไหวสูงอย่าง ข้อมูลลูกค้า, ข้อมูลการเงิน, เอกสาร R&D, ซอร์สโค้ด หากรั่วไหลอาจนำไปสู่ค่าปรับจำนวนมากและกระทบต่อการดำเนินธุรกิจโดยตรง

2. การจัดการข้อมูลจำนวนมหาศาลและการเฝ้าระวังแบบเรียลไทม์

ปริมาณข้อมูลขององค์กรเติบโตอย่างรวดเร็ว เครื่องมือแบบเดิมมักไม่สามารถทำ การมอนิเตอร์แบบเรียลไทม์ และ การวิเคราะห์เชิงลึก ได้อย่างมีประสิทธิภาพในสภาพแวดล้อมข้อมูลขนาดใหญ่และการไหลเวียนของข้อมูลที่ซับซ้อน องค์กรจึงต้องการระบบที่สามารถค้นหาความเสี่ยงจากข้อมูลจำนวนมากได้อย่างรวดเร็ว แจ้งเตือนทันที และรองรับการตอบสนองอย่างเป็นระบบ

ขณะเดียวกัน องค์กรยังต้องรักษาสมดุลระหว่างความปลอดภัยกับประสิทธิภาพงาน เช่น การเข้าถึงรวดเร็ว การค้นหาและการวิเคราะห์ข้อมูล รวมถึงการสร้างรายงาน ซึ่งทำให้สมรรถนะและความเร็วตอบสนองของระบบเป็นสิ่งสำคัญ

3. ภัยคุกคามภายนอก + ความเสี่ยงภายใน: ปัญหาการใช้สิทธิ์เกินจำเป็นและการขาดการตรวจสอบ

ภัยคุกคามไม่ได้มาจากแฮกเกอร์ภายนอกเท่านั้น การกระทำที่ไม่เหมาะสมหรือความผิดพลาดของพนักงานภายในก็เป็นสาเหตุหลักของข้อมูลรั่วไหลจำนวนมาก หลายกรณีไม่ได้เกิดจากช่องโหว่ทางเทคนิค แต่เกิดจาก การบริหารสิทธิ์ที่หลวม, ขาดระบบบันทึกและตรวจสอบ (Audit) หรือ กระบวนการกำกับดูแลไม่ชัดเจน ดังนั้น การควบคุมสิทธิ์และการจัดการการส่งออกข้อมูลโดยไม่ทำให้การทำงานติดขัด จึงเป็นโจทย์สำคัญขององค์กร

2) Ping32 คืออะไร: แพลตฟอร์มบูรณาการเพื่อยกระดับความปลอดภัยข้อมูลขององค์กร

Ping32 คือ แพลตฟอร์มกำกับดูแลความปลอดภัยข้อมูล (Data Security Governance Platform) ที่ออกแบบมาเพื่อรับมือความเสี่ยงหลักขององค์กร ได้แก่ การรั่วไหลข้อมูล ความเสี่ยงด้านเอ็นด์พอยต์ การใช้งานสิทธิ์โดยมิชอบ และข้อกำหนดด้านการตรวจสอบ/คอมพลายแอนซ์

โดยรวมความสามารถสำคัญอย่าง การเข้ารหัสไฟล์แบบโปร่งใส, DLP (ป้องกันการรั่วไหลข้อมูล), การจัดการเอ็นด์พอยต์, การตรวจสอบพฤติกรรม (Audit) และ การประเมินความเสี่ยง ไว้ในระบบเดียว ช่วยเพิ่มระดับการปกป้องข้อมูล พร้อมยกระดับประสิทธิภาพงาน และสนับสนุนการปฏิบัติตามข้อกำหนดได้พร้อมกัน

ด้วยสถาปัตยกรรมแบบโมดูลาร์ องค์กรสามารถเริ่มใช้งานจากฟังก์ชันที่จำเป็นก่อนและขยายต่อได้ในอนาคต อีกทั้งยังมีหน้าจอบริหารจัดการที่ใช้งานง่ายและรองรับการใช้งานแบบหลายสาขา/หลายประเทศ เพื่อการกำหนดนโยบายและการบริหารแบบศูนย์กลาง

3) ความสามารถหลักของ Ping32: เอ็นด์พอยต์ + การเข้ารหัสโปร่งใส + DLP แบบครบวงจร

จุดเด่นสำคัญของ Ping32 คือการรวม “อุปกรณ์ปลายทาง (Endpoint) + ข้อมูล (Data) + ช่องทางการส่งออก (Channels) + พฤติกรรมผู้ใช้ (User Behavior)” ไว้ในแพลตฟอร์มเดียว ลดความซับซ้อนของการบริหารหลายเครื่องมือ และเพิ่มประสิทธิภาพทั้งด้านการป้องกัน การตรวจจับ และการตอบสนอง

1. การบริหารจัดการความปลอดภัยเอ็นด์พอยต์: มองเห็นได้และป้องกันเชิงรุก

Ping32 เฝ้าระวังสถานะของอุปกรณ์ทั้งหมด เช่น เครื่องพีซี อุปกรณ์พกพา และเซิร์ฟเวอร์แบบเรียลไทม์ ช่วยตรวจจับความผิดปกติและตอบสนองได้รวดเร็ว

-

เก็บข้อมูลพื้นฐานของเอ็นด์พอยต์แบบเรียลไทม์ เช่น สถานะอุปกรณ์ ที่อยู่เครือข่าย

-

ตรวจจับเหตุการณ์ด้านความปลอดภัยอัตโนมัติ เช่น การเชื่อมต่อภายนอกที่ผิดปกติ ซอฟต์แวร์ไม่ได้รับอนุญาต การแจ้งเตือนออฟไลน์

-

รองรับการช่วยเหลือระยะไกล การลบข้อมูลระยะไกล (Remote Wipe) และการตรวจนับสินทรัพย์ เพื่อเพิ่มประสิทธิภาพงาน IT

2. การเข้ารหัสไฟล์แบบโปร่งใส: ปกป้องข้อมูลทั้งตอนจัดเก็บและส่งต่อ

Ping32 ทำให้ไฟล์สำคัญถูกปกป้องตลอดเส้นทาง โดยยังคงความสะดวกในการทำงานร่วมกัน

-

เข้ารหัสแบบเรียลไทม์: ใช้การเข้ารหัสระดับไดรเวอร์ ปกป้องตั้งแต่ไฟล์ถูกสร้าง แม้ถูกขโมยก็ถอดรหัสไม่ได้

-

เข้ารหัสแบบโปร่งใส (Transparent): เข้ารหัสอัตโนมัติ ไม่เพิ่มภาระผู้ใช้ ภายในอุปกรณ์ที่เชื่อถือได้สามารถใช้งานได้ตามปกติโดย “ไม่รู้สึกว่าถูกเข้ารหัส”

-

ความเสถียรระดับเคอร์เนลของระบบปฏิบัติการ: ลดความเสี่ยงไฟล์เสียหายระหว่างการเข้ารหัส/ถอดรหัส รองรับการใช้งานจริงอย่างมั่นใจ

3. DLP (ป้องกันการรั่วไหลข้อมูล) และการติดตาม: ควบคุมการส่งออกทุกช่องทางและมองเห็นปลายทาง

Ping32 ควบคุมพฤติกรรมการส่งออกข้อมูลสำคัญด้วยการมอนิเตอร์ บันทึก แจ้งเตือน และเวิร์กโฟลว์อนุมัติ พร้อมรองรับการติดตามเส้นทางการส่งออก

-

Audit และการติดตาม: บันทึกกิจกรรมข้อมูลแบบครบถ้วน ใช้สำหรับตรวจสอบย้อนหลัง ติดตาม และระบุความรับผิดชอบ

-

คุ้มครองทุกช่องทาง: ควบคุม USB, อีเมล, การพิมพ์, IM, การอัปโหลดผ่านเบราว์เซอร์แบบรวมศูนย์

-

การระบุข้อมูลอ่อนไหว: ตรวจจับเอกสารออกแบบ ซอร์สโค้ด เอกสารสัญญา ฯลฯ เพื่อเพิ่มความแม่นยำของการควบคุม

-

ควบคุมสิทธิ์และการอนุมัติ: ตั้งค่านโยบายละเอียด พร้อมเวิร์กโฟลว์อนุมัติที่ยืดหยุ่น ลดความเสี่ยงการส่งผิดและการนำออกโดยมิชอบ

4. ความสามารถเสริมด้านการกำกับดูแล: ทรัพย์สิน คอมพลายแอนซ์ และพฤติกรรมเครือข่าย

นอกเหนือจากแกนหลัก Ping32 ยังมีโมดูลเสริมเพื่อสร้างระบบกำกับดูแลให้ครบถ้วนยิ่งขึ้น

-

การปฏิบัติตามลิขสิทธิ์ซอฟต์แวร์และการจัดการสินทรัพย์: ตรวจนับซอฟต์แวร์อัตโนมัติ ตรวจพบซอฟต์แวร์ละเมิดลิขสิทธิ์ และดำเนินการแก้ไข ลดความเสี่ยงด้านกฎหมายและความปลอดภัย

-

การควบคุมอุปกรณ์ต่อพ่วง: จัดการสิทธิ์การใช้งาน USB/สื่อพกพา พร้อมแจ้งเตือนแบบเรียลไทม์ ป้องกันอุปกรณ์ไม่ได้รับอนุญาต

-

การกำกับพฤติกรรมเครือข่ายและการเข้าถึง: มอนิเตอร์การเข้าถึงเว็บไซต์ ทราฟฟิกแอป และโปรโตคอลเชิงลึก พร้อมนโยบายควบคุม ลดความเสี่ยงการเข้าถึงเว็บไซต์อันตรายหรือการรั่วไหลข้อมูล ทั้งยังรองรับการตรวจสอบ/ควบคุมเนื้อหาบนช่องทางยอดนิยมอย่าง IM และอีเมล

4) คุณค่าหลักที่ Ping32 มอบให้: ลดภาระงาน เพิ่มความปลอดภัย และรองรับคอมพลายแอนซ์

1. ใช้งานง่าย ติดตั้ง/ขยายได้ ลดต้นทุนการฝึกอบรมและการดูแล

หน้าจอบริหารจัดการเข้าใจง่ายและนโยบายยืดหยุ่น ช่วยลดระยะเวลาในการนำไปใช้จริง และลดค่าใช้จ่ายด้านการอบรม/ซัพพอร์ต

2. การป้องกันแบบบูรณาการ ยกระดับความปลอดภัยโดยรวม

ปกป้องตั้งแต่อุปกรณ์ ข้อมูล ช่องทาง และพฤติกรรมผู้ใช้ ลดความเสี่ยงจากการรั่วไหลและการโจมตี เพิ่มความแข็งแกร่งด้านความปลอดภัยขององค์กร

3. เร่งการสืบสวนและตอบสนองเหตุการณ์ด้วยการค้นหาแบบรวมศูนย์

การค้นหาแบบรวมศูนย์ช่วยเชื่อมโยงข้อมูลจากหลายแหล่ง ทำให้ระบุไฟล์สำคัญ พฤติกรรมการส่งออก และความเสี่ยงเอ็นด์พอยต์ได้รวดเร็ว ลดเวลาในการตอบสนอง

4. โครงสร้างข้อมูลประสิทธิภาพสูง รองรับข้อมูลขนาดใหญ่

ผสาน MySQL, ElasticSearch, Redis, MinIO ฯลฯ เพื่อเพิ่มประสิทธิภาพการจัดเก็บและการค้นหา รองรับการประมวลผลขนาดใหญ่และคิวรีซับซ้อนด้วยการตอบสนองที่รวดเร็วและเสถียร

5) การใช้งานในอุตสาหกรรม: ประยุกต์ได้หลากหลายและพิสูจน์ผลลัพธ์แล้ว

Ping32 ถูกนำไปใช้ในหลายอุตสาหกรรม เช่น การเงิน การผลิต การศึกษา การแพทย์ และภาครัฐ ช่วยยกระดับการปกป้องข้อมูล เพิ่มประสิทธิภาพการดำเนินงาน และรองรับการปฏิบัติตามข้อกำหนด

-

การเงิน: ปกป้องข้อมูลลูกค้าและข้อมูลธุรกรรม พร้อมติดตามการรั่วไหลและประเมินความเสี่ยงเพื่อเสริมการควบคุม

-

การแพทย์: เข้ารหัสและติดตามข้อมูลผู้ป่วย/เวชระเบียน เพิ่มความเข้มงวดด้านความเป็นส่วนตัว

-

การศึกษา: ปกป้องข้อมูลวิจัยและเอกสารวิชาการ พร้อมการควบคุมการนำออกและรายงาน Audit เพื่อสนับสนุนธรรมาภิบาลข้อมูล

6) คำถามที่พบบ่อย (FAQ)

Q1: Ping32 ป้องกันการรั่วไหลของข้อมูลสำคัญได้อย่างไร?

A: Ping32 ใช้ DLP เพื่อมอนิเตอร์แบบเรียลไทม์ในหลายช่องทาง เช่น อัปโหลดไฟล์ ส่งอีเมล และ IM พร้อมระบุเนื้อหาที่อ่อนไหว ระบบสามารถตรวจจับพฤติกรรมเสี่ยงสูงและแจ้งเตือนตามนโยบายและการวิเคราะห์อัจฉริยะ รวมถึงควบคุมสิทธิ์และเวิร์กโฟลว์อนุมัติเพื่อป้องกันการส่งออกโดยไม่ได้รับอนุญาต

Q2: การเข้ารหัสไฟล์จะกระทบการทำงานหรือไม่?

A: Ping32 ใช้การเข้ารหัสแบบโปร่งใส ทำงานอัตโนมัติโดยไม่เพิ่มขั้นตอนให้ผู้ใช้ ภายในอุปกรณ์ที่เชื่อถือได้ยังใช้งานได้ตามปกติ แต่หากไฟล์รั่วไหลออกไปภายนอก มักไม่สามารถเปิดได้หรือแสดงผลเป็นอักขระผิดเพี้ยน จึงช่วยปกป้องไฟล์ลับได้อย่างมีประสิทธิภาพ

สรุป: สร้างระบบความปลอดภัยข้อมูลที่ยั่งยืนด้วย Ping32

ในยุคที่ความเสี่ยงไซเบอร์ทวีความรุนแรง Ping32 ผสาน การบริหารเอ็นด์พอยต์ + การเข้ารหัสไฟล์แบบโปร่งใส + DLP เป็นแกนหลัก พร้อมความสามารถด้านการตรวจสอบพฤติกรรม การประเมินความเสี่ยง และการกำกับดูแลตามข้อกำหนด เพื่อช่วยให้องค์กรสร้างระบบความปลอดภัยข้อมูลที่แข็งแกร่ง นำไปใช้ได้จริง และยั่งยืนในสภาพแวดล้อมที่ซับซ้อน พร้อมปกป้องสินทรัพย์ดิจิทัลและความปลอดภัยในการดำเนินงานอย่างรอบด้าน.

ติดต่อเรา

ติดต่อเรา

9 นาที

9 นาที