เมื่อระดับการใช้เทคโนโลยีสารสนเทศขององค์กรเพิ่มขึ้นอย่างต่อเนื่อง ข้อมูลสำคัญ เช่น ไฟล์ออกแบบ เอกสารงานวิจัยและพัฒนา เอกสารงานธุรกิจ และข้อมูลลูกค้า ได้กระจายอยู่บนอุปกรณ์ปลายทางของพนักงานมากขึ้น และมีการไหลเวียนผ่านอินเทอร์เน็ตอย่างถี่ในหลายระบบและหลายรูปแบบการทำงานร่วมกัน เมื่อเทียบกับรูปแบบการทำงานเดิมที่อาศัยเครือข่ายภายในและพื้นที่จัดเก็บแบบศูนย์กลางเป็นหลัก ปัจจุบันการใช้งานข้อมูลพึ่งพาสภาพแวดล้อมเครือข่ายมากขึ้น ทำให้ขอบเขตข้อมูลขององค์กรขยายออกและยิ่งเลือนราง

ภายใต้บริบทที่การทำงานทางไกลและการทำงานแบบไฮบริดกลายเป็นเรื่องปกติ ไฟล์ไม่ได้จำกัดอยู่แค่การส่งต่อภายในระบบองค์กรหรือระหว่างอุปกรณ์ภายในเท่านั้น แต่ถูกส่งมอบและส่งต่อผ่านช่องทางเครือข่าย เช่น เบราว์เซอร์ แอปพลิเคชันแบบ Web แพลตฟอร์มทำงานร่วมกันออนไลน์ และพอร์ทัลงานธุรกิจ ส่งผลให้พฤติกรรมการส่งไฟล์ออกนอกองค์กร (File Exfiltration) เปลี่ยนจากการทำงานที่เกิดไม่บ่อยและควบคุมได้ค่อนข้างง่าย ไปสู่พฤติกรรมที่เกิดบ่อยและฝังอยู่ในขั้นตอนงานประจำวัน จนแยกออกจากการทำงานปกติได้ยากด้วยวิธีการแบบเดิม

การเปลี่ยนแปลงนี้ช่วยเพิ่มประสิทธิภาพการดำเนินงานอย่างมาก แต่ก็เพิ่มความเสี่ยงการรั่วไหลของข้อมูลไปพร้อมกัน พนักงานอาจส่งไฟล์ที่มีข้อมูลอ่อนไหวออกนอกขอบเขตการควบคุมขององค์กรโดยไม่มีเจตนาร้าย ผ่านการอัปโหลดบนเว็บ การส่งเอกสารออนไลน์ หรือการส่งไฟล์แนบ อีกทั้งช่องทางเครือข่ายมีความหลากหลายและโครงสร้างทางเทคนิคซับซ้อน ทำให้ผู้ดูแลมักติดตามได้ยากว่า “มีการส่งไฟล์ออกไปหรือไม่ ส่งไปทางไหน และเป็นไปตามข้อกำหนดภายในหรือไม่” ได้อย่างทันท่วงที

สำหรับธุรกิจขนาดกลางและขนาดย่อม (SME) ความเสี่ยงนี้ยิ่งเด่นชัด เนื่องจากข้อจำกัดด้านขนาดทีมความปลอดภัย กระบวนการบริหารจัดการ และความลึกในการติดตั้งเครื่องมือ ทำให้ยากต่อการทำควบคุมแบบละเอียดด้วยต้นทุนสูงหรือการตั้งค่าที่ซับซ้อน อย่างไรก็ดี ผลกระทบจากข้อมูลรั่วไหลไม่ได้ลดลงตามขนาดองค์กร และอาจกระทบโดยตรงต่อความเชื่อมั่นของลูกค้า ความต่อเนื่องทางธุรกิจ และการเติบโตระยะยาว ขณะเดียวกัน ลูกค้าและคู่ค้าก็ให้ความสำคัญมากขึ้นกับ “ความสามารถในการควบคุมและตรวจสอบย้อนกลับ” ของกระบวนการใช้และส่งต่อข้อมูล ทำให้การบริหารการส่งไฟล์ออกนอกองค์กรจาก “ทางเลือก” กลายเป็น “พื้นฐานที่ต้องมี” มากขึ้นเรื่อย ๆ

แหล่งที่มาของความเสี่ยง: กลไกที่ทำให้เกิดความเสี่ยงการส่งไฟล์ออกนอกองค์กรในสภาพแวดล้อมการทำงานที่ขับเคลื่อนด้วยเครือข่าย

ความเสี่ยงการส่งไฟล์ออกนอกองค์กรในสภาพแวดล้อมเครือข่ายไม่ได้เกิดจากพฤติกรรมเดียวหรือเครื่องมือเดียว แต่เป็นผลจากหลายการเปลี่ยนแปลงที่ซ้อนทับกัน

ประการแรก การทำงานทางไกลและความร่วมมือข้ามพื้นที่ได้ปรับเปลี่ยนเส้นทางการไหลเวียนข้อมูล ทำให้การส่งมอบไฟล์ผ่านอินเทอร์เน็ตเกิดบ่อยขึ้น และลดข้อจำกัดของขอบเขตด้านกายภาพและเครือข่ายแบบเดิม ประการที่สอง เบราว์เซอร์และแพลตฟอร์ม Web กลายเป็นช่องทางหลักในการทำงาน การอัปโหลด การส่งเอกสาร และการแชร์ไฟล์เป็นกระบวนการที่ “ถูกต้องตามงาน” แต่ในมุมของการไหลเวียนข้อมูลแล้ว นี่คือการส่งไฟล์ออกนอกองค์กร และมักกระจายอยู่ในหลายระบบหลายเครื่องมือจนยากต่อการมองเห็นภาพรวม

พร้อมกันนั้น แรงกดดันด้านการปฏิบัติตามข้อกำหนด (Compliance) และความต้องการของลูกค้าที่สูงขึ้น ทำให้องค์กรถูกคาดหวังให้สามารถอธิบายได้ว่า “การส่งไฟล์ออกไปได้รับอนุญาตหรือไม่ มีบันทึกตรวจสอบหรือไม่ และหากเกิดข้อพิพาทสามารถติดตามย้อนกลับได้หรือไม่” ดังนั้นหัวใจของปัญหาไม่ใช่ “จะส่งหรือไม่ส่ง” แต่คือ “ส่งในสถานการณ์ใด ผ่านช่องทางใด และด้วยรูปแบบใด” และองค์กรสามารถเข้าใจและบริหารจัดการได้แค่ไหน

ความท้าทายในโลกจริง: ช่องว่างระหว่าง “รับรู้ความเสี่ยง” กับ “บริหารได้จริง”

แม้หลายองค์กรจะตระหนักถึงความเสี่ยงจากการส่งไฟล์ผ่านช่องทางเครือข่าย แต่ในการบริหารจริงมักยังติดอยู่ที่ระดับการรับรู้

ด้านหนึ่ง เส้นทางการส่งไฟล์ออกไปมีความกระจัดกระจาย ทำให้ยากต่อการสร้างมุมมองแบบรวมศูนย์ และตอบคำถามพื้นฐานอย่าง “ตอนนี้มีไฟล์อะไรบ้างที่กำลังถูกส่งออกผ่านเครือข่าย” อีกด้านหนึ่ง พฤติกรรมการส่งไฟล์ออกไปซ้อนทับกับกระบวนการทำงานปกติอย่างมาก เครื่องมือแบบเดิมที่เน้นการมองจากเครือข่ายหรือแอปพลิเคชันเพียงอย่างเดียวจึงแยก “การส่งที่จำเป็นต่อธุรกิจ” ออกจาก “การส่งที่มีความเสี่ยง” ได้ยาก

นอกจากนี้ หากตั้งนโยบายเข้มเกินไปก็อาจกระทบประสิทธิภาพงาน หากผ่อนเกินไปก็ได้ผลจำกัด ขณะที่ความซับซ้อนในการตั้งกฎและต้นทุนการดูแลรักษาก็ทำให้หลายองค์กรไม่สามารถรักษามาตรการให้ได้ผลในระยะยาวได้ ปัญหาหลักไม่ใช่องค์กรไม่ให้ความสำคัญกับความปลอดภัย แต่คือการขาดแนวทางที่ “มองเห็นพฤติกรรมได้จริง” และ “ค่อย ๆ แทรกแซงได้อย่างเป็นขั้นตอน”

แนวทางของ Ping32: สร้างการบริหารการส่งไฟล์ออกนอกองค์กรที่ “เข้าใจได้” และ “นำไปทำได้จริง” บนช่องทางเครือข่าย

เมื่อเผชิญกับปัญหาเส้นทางการส่งไฟล์กระจัดกระจาย พฤติกรรมแฝงตัว และยากต่อการแยกธุรกิจออกจากความเสี่ยง Ping32 ไม่ได้ตั้งเป้า “ห้ามการส่งออกทั้งหมด” แต่เริ่มจากคำถามพื้นฐานกว่า คือองค์กรเข้าใจจริงหรือไม่ว่าไฟล์ถูกส่งออก “อย่างไร ในสถานการณ์ใด และผ่านช่องทางเครือข่ายแบบไหน”

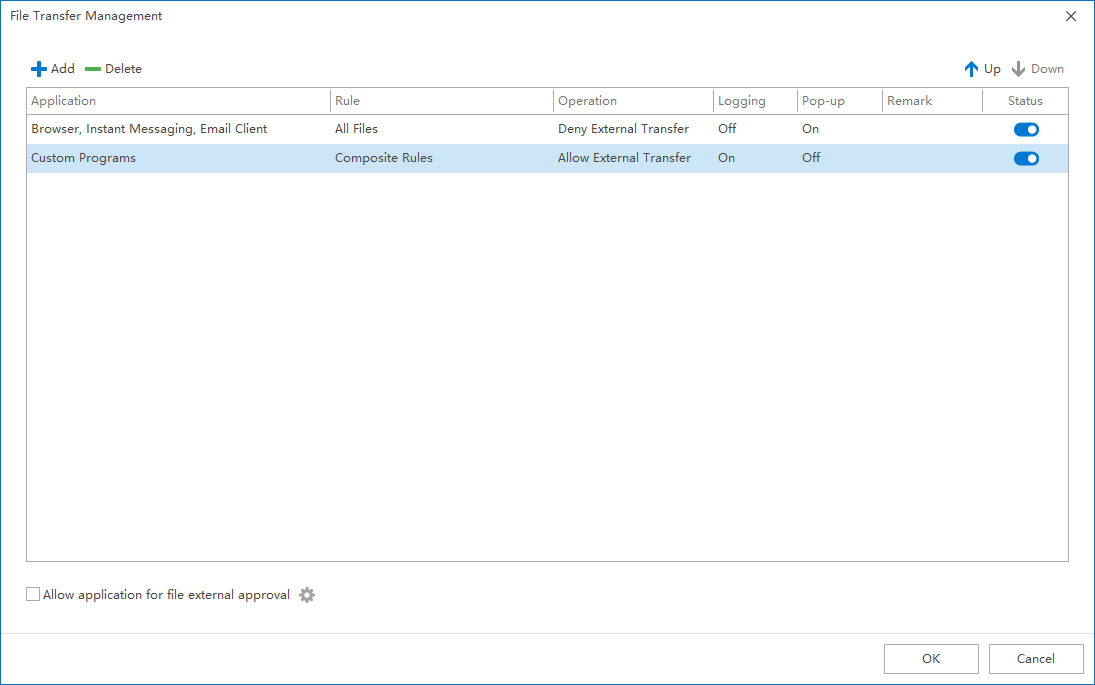

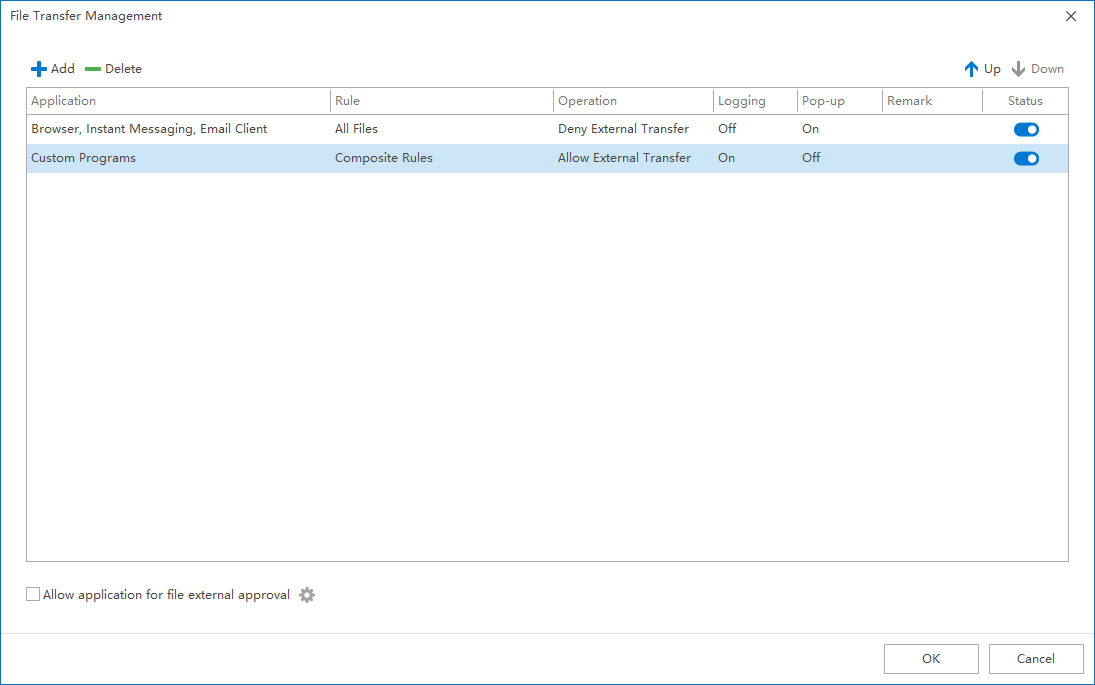

Ping32 มองการส่งไฟล์ออกนอกองค์กรเป็นพฤติกรรมทางธุรกิจที่ต้องถูกสังเกตและวิเคราะห์อย่างต่อเนื่อง ไม่ใช่แค่เหตุการณ์ผิดปกติ โดยผสานความสามารถการจัดการอุปกรณ์ปลายทางกับ DLP (Data Loss Prevention) เพื่อระบุความเชื่อมโยงระหว่าง “การกระทำต่อไฟล์บนอุปกรณ์” กับ “พฤติกรรมผ่านเครือข่าย” จากฝั่งอุปกรณ์ปลายทาง ทำให้โฟกัสอยู่ที่ “ตัวไฟล์” เช่น ประเภทไฟล์ แหล่งที่มา วิธีการใช้งาน และบริบทของการส่งออก มากกว่าการบันทึกเพียงการเข้าถึงเครือข่าย

จากความสามารถนี้ Ping32 ให้ความสำคัญกับการแก้ปัญหา “มองไม่เห็น” ก่อน โดยบันทึกและจัดระเบียบพฤติกรรมการส่งไฟล์ออกผ่านช่องทางเครือข่ายอย่างต่อเนื่อง ช่วยให้ผู้ดูแลค่อย ๆ ได้มุมมองที่ค่อนข้างครบถ้วนว่าไฟล์ใดถูกส่งออก ผ่านช่องทางใด และเกิดจากบทบาทใด ในขั้นที่ “เห็นพฤติกรรมชัด” แล้ว จึงค่อยนำการควบคุมเชิงนโยบายเข้ามา โดยอาศัยพฤติกรรมจริงที่เกิดขึ้นเป็นฐาน เพื่อให้ควบคุมได้ตรงจุด ลดผลกระทบต่อการทำงาน และลดภาระการดูแลนโยบายที่ซับซ้อน

ขณะเดียวกัน ความสามารถด้านบันทึกตรวจสอบ (Audit Trail) ถูกวางเป็นพื้นฐานอย่างต่อเนื่อง ทุกการกระทำสำคัญที่เกี่ยวข้องกับการส่งไฟล์ออกสามารถถูกบันทึกเป็นข้อมูลเชิงโครงสร้างสำหรับการตรวจสอบ การทบทวน หรือการอธิบายเชิง Compliance ในภายหลัง ทำให้การบริหารการส่งไฟล์ออกเป็นวงจรที่ยั่งยืน ไม่ใช่การตั้งค่าแบบครั้งเดียวจบ

แนวทางการนำไปใช้จริง: ขับเคลื่อนการควบคุมการส่งไฟล์ผ่านเครือข่ายแบบค่อยเป็นค่อยไป

ในสภาพแวดล้อมจริง การส่งไฟล์ออกมักผูกติดกับกระบวนการทำงาน การพยายามควบคุมทั้งหมดด้วยนโยบายที่เข้มตั้งแต่แรกมักทำให้เกิดแรงต้านและกระทบงาน ดังนั้น Ping32 จึงเน้นการนำไปใช้แบบค่อยเป็นค่อยไป โดยถือว่าการบริหารการส่งไฟล์ออกเป็นกระบวนการที่พัฒนาอย่างต่อเนื่อง ไม่ใช่โครงการที่ทำครั้งเดียว

-

สร้างฐานการมองเห็นและการตรวจสอบ: เริ่มจากบันทึกพฤติกรรมการส่งไฟล์ออกผ่านเครือข่ายอย่างต่อเนื่อง โดยไม่เปลี่ยนพฤติกรรมการทำงานของพนักงาน เพื่อสร้างภาพรวมที่เป็นข้อเท็จจริง

-

วิเคราะห์ฉากทัศน์สำคัญและความถี่สูง: ใช้ข้อมูลตรวจสอบเพื่อแยกว่าพฤติกรรมใดเป็นความจำเป็นทางธุรกิจ และพฤติกรรมใดมีความเสี่ยงหรือมีขอบเขตไม่ชัด

-

นำการควบคุมแบบเจาะจงมาใช้กับจุดเสี่ยงหลัก: ตั้งนโยบายที่เหมาะกับฉากทัศน์จริง เช่น ประเภทไฟล์บางชนิดผ่านช่องทางบางแบบ เพื่อให้ได้ผลและยอมรับได้ในองค์กร

-

ประเมินและปรับปรุงอย่างต่อเนื่อง: ทบทวนผลจากบันทึกตรวจสอบเป็นระยะ ปรับขอบเขตและวิธีการตามการเปลี่ยนแปลงของธุรกิจ เพื่อให้มาตรการมีผลระยะยาว

สรุป: การบริหารการส่งไฟล์ออกผ่านเครือข่ายที่ยั่งยืน

ในยุคที่การทำงานขับเคลื่อนด้วยเครือข่าย การส่งไฟล์ออกผ่านช่องทางออนไลน์เป็นสิ่งหลีกเลี่ยงได้ยาก สำหรับองค์กร ประเด็นสำคัญไม่ใช่ “อนุญาตหรือไม่อนุญาต” แต่คือมีความสามารถในการ “เข้าใจ บริหาร และปรับให้ดีขึ้นอย่างต่อเนื่อง” หรือไม่

Ping32 เน้นแนวทางที่ไม่ได้อาศัยการปิดกั้นแบบครอบจักรวาล แต่สร้างการบริหารที่ยึดอุปกรณ์ปลายทางและตัวไฟล์เป็นศูนย์กลาง ด้วยลำดับ เห็นก่อน → แยกแยะ → ควบคุม ช่วยให้องค์กรเพิ่มการควบคุมต่อการไหลเวียนไฟล์ในสภาพแวดล้อมที่ซับซ้อน โดยไม่ต้องเลือกระหว่างความปลอดภัยกับประสิทธิภาพแบบสุดโต่ง และยังเผื่อพื้นที่สำหรับข้อกำหนดด้าน Compliance และการตรวจสอบในอนาคต

FAQ (คำถามที่พบบ่อย)

-

Ping32 เก็บบันทึกเนื้อหาการใช้งานเครือข่ายทั้งหมดหรือไม่?

ไม่ใช่ Ping32 มุ่งเก็บเฉพาะพฤติกรรมสำคัญและข้อมูลที่จำเป็นที่เกี่ยวข้องกับการส่งไฟล์ออก เพื่อใช้ในการตรวจสอบและการควบคุม ไม่ได้เก็บทุกเนื้อหาแบบไม่เลือกปฏิบัติ

-

ระบบระบุพฤติกรรม Web Upload ได้อย่างไร?

ระบบวิเคราะห์ความเชื่อมโยงระหว่างการกระทำต่อไฟล์บนอุปกรณ์กับพฤติกรรมของเบราว์เซอร์/แอปผ่านเครือข่าย เพื่อระบุขั้นตอนการอัปโหลด การส่งเอกสาร หรือการส่งไฟล์แนบที่ทำให้เกิดการส่งออก

-

การควบคุมการส่งไฟล์ออกจะกระทบการทำงานปกติหรือไม่?

ด้วยการตั้งนโยบายแบบค่อยเป็นค่อยไป และอิงจากพฤติกรรมจริง องค์กรสามารถควบคุมได้โดยลดผลกระทบต่อการดำเนินงานที่จำเป็น

-

สามารถเก็บข้อมูลบันทึกตรวจสอบได้นานแค่ไหน?

ระยะเวลาเก็บรักษาสามารถกำหนดได้ตามนโยบายภายในหรือข้อกำหนดด้าน Compliance เพื่อรองรับการตรวจสอบและการติดตามย้อนหลัง

-

ควบคุมได้เฉพาะการส่งไฟล์ผ่านเบราว์เซอร์หรือไม่?

ไม่จำกัดเฉพาะเบราว์เซอร์ Ping32 ยึดอุปกรณ์ปลายทางเป็นศูนย์กลางและครอบคลุมหลายช่องทางเครือข่าย โดยขอบเขตจริงขึ้นอยู่กับรูปแบบการติดตั้งใช้งานขององค์กร

ติดต่อเรา

ติดต่อเรา

8 นาที

8 นาที