在很多企业里,U 盘泄密问题之所以长期难控,并不是因为管理者不知道它有风险,而是因为 U 盘往往被当成一种“普通办公介质”。只要文件能拷进去、带得走、交付方便,很多团队就默认它是一种正常的业务工具。但对企业来说,真正危险的地方恰恰在于:U 盘一旦脱离受控终端环境,它就会变成一个可以被随手带走、转交、遗忘、丢失甚至被任何人读取的数据容器。

这也是为什么很多数据泄露事件并不是由复杂攻击引起的,而是从一次普通的介质遗失开始。员工把装有客户清单、图纸、财务资料、合同文本或研发文档的 U 盘遗落在出租车、会议室、酒店、客户现场,企业表面上只是丢了一块介质,实际却可能把一批核心数据一并交出了控制权。如果 U 盘里的数据还是明文可读,那么风险不会停留在“丢失”这一刻,而是会迅速演变为真正的数据泄露。

为什么存有敏感数据的 U 盘一旦丢失,风险会急剧放大

U 盘和邮件、网盘、即时通信相比,最大的风险在于它的流转脱离网络。文件一旦拷入 U 盘,就不再依赖企业网络、账号权限或在线审计体系。只要有人拿到这块介质,理论上就可能在任意设备上尝试读取。对企业来说,这意味着很多原本在终端、网络和账号侧建立起来的控制,到了 U 盘丢失后会瞬间失效。

更棘手的是,U 盘遗失并不总能第一时间被发现。员工可能是几小时后、一天后甚至更久才意识到介质不见了。也就是说,在企业反应过来之前,U 盘中的文件已经可能被复制、转存或再次外带。如果企业对 U 盘使用本身没有留痕,对介质权限没有分层,对数据没有加密,对丢失后的授权状态也没有回收能力,那么所谓的 U 盘管理,实际上只停留在事后被动追查。

企业在 U 盘防泄密上的真实痛点

第一,很多企业并不知道终端是否插过 U 盘,更不知道往 U 盘里拷贝过哪些文件。没有接入记录和文件级拷贝记录,后续风险评估会非常被动。

第二,很多组织在 U 盘治理上走向两个极端。要么完全放开,员工随意插入个人 U 盘;要么完全禁用,结果业务部门又不断提出例外需求。缺少精细化控制时,制度和业务之间很容易互相冲突。

第三,很多企业即使允许 U 盘使用,也没有把“哪些介质可以用”与“这些介质里的数据丢了之后还能不能被直接读”区分开。只控制 U 盘接入,不控制介质中的数据形态,本质上还是把泄密风险留在了最后一环。

第四,很多组织没有对介质生命周期做持续管理。授权盘授权后长期不清理,离职人员、停用项目或遗失介质的权限没有及时回收,导致原本受信任的介质长期残留在可用名单里。

Ping32 如何建立 U 盘丢失防泄密闭环

针对存储公司敏感数据的 U 盘丢失问题,真正有效的治理思路不是只盯着“禁不禁 U 盘”,而是要把接入审计、文件追溯、审批例外、授权盘管理、加密盘和受控终端读取连成一条闭环。Ping32 在移动存储管理场景中,正好提供了这套能力组合。

先通过 移动存储审计 和 移动存储操作 看清 U 盘接入与拷贝行为,再通过 权限设置 和 允许使用审批 把终端从“随意插盘”改造成“默认受控、例外审批”。对于必须承载敏感数据的介质,再进一步通过 授权盘、加密盘 和 加密设置,把“介质可不可以插”上升到“即使丢了,别人也不一定能直接读”的层面。辅以 U 盘插入告警 与 授权回收,企业才能在事前、事中、事后都保留控制点。

如何用 Ping32 防止存储公司敏感数据的 U 盘丢失泄密

1. 先开启 U 盘接入审计,掌握终端是否插过 U 盘

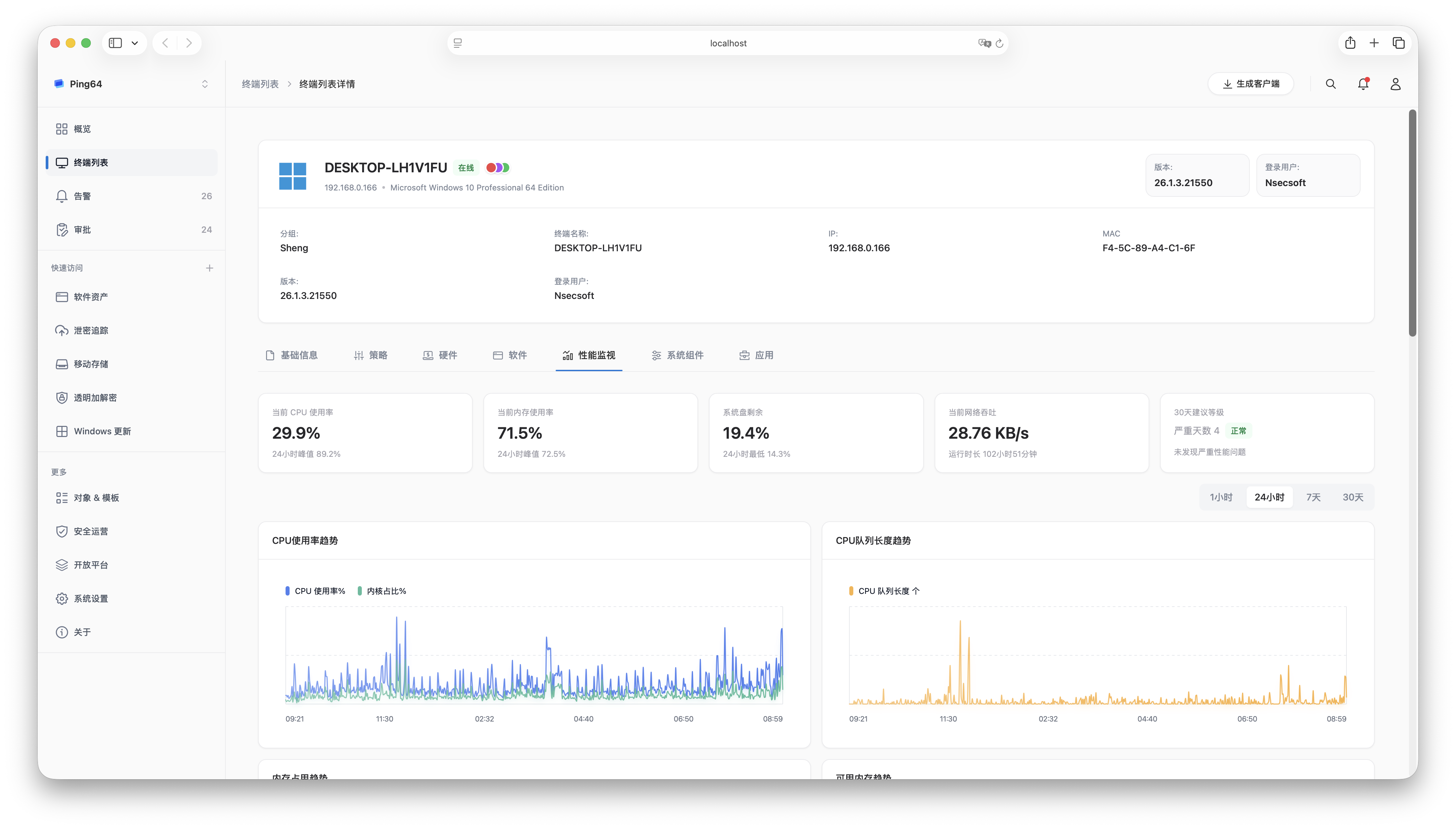

在 Ping32 控制台进入 设备管理 → 策略 → 移动存储,开启 审计内容。策略下发后,管理员可在 设备管理 → 移动存储使用 中查看 U 盘的拔插记录。

这一步的意义,是先把 U 盘使用从“可能有人插过”变成“企业知道谁什么时候插过什么介质”。对任何 U 盘泄密治理来说,能够持续掌握接入行为,都是最基础的前提。

2. 继续查看文件级拷贝记录,确认哪些敏感文件被写入过 U 盘

仅知道终端插过 U 盘还不够,还需要知道具体拷贝了哪些文件。根据手册,在 设备管理 → 移动存储操作 中,管理员可查看终端向 U 盘移动或拷贝了哪些文件,以及从 U 盘拷回电脑了哪些文件。

这一层记录的价值,在于把风险判断从“介质使用”推进到“数据流动”。一旦发生 U 盘遗失,企业才能更快知道受影响的文件范围,而不是只能笼统判断“可能有数据在里面”。

3. 把普通 U 盘默认挡在外面,只允许授权盘使用

如果企业仍允许员工随意接入个人 U 盘,那么一旦介质遗失,风险根本无从收敛。可在 设备管理 → 策略 → 移动存储 → 权限设置 中开启相关策略,并在参数设置中实现:普通 U 盘禁止使用,授权 U 盘允许读取。

这种做法的关键不只是“限制外来介质”,更是把企业的介质使用重新拉回到可管理名单中。对研发、财务、人事、法务等高敏感岗位来说,这一步通常比简单的口头要求更有效。

4. 对确有业务需求的场景启用 U 盘审批,而不是长期放开权限

在很多环境里,U 盘并不能彻底禁掉,但也不能长期默认开放。可在 设备管理 → 策略 → 移动存储 → 权限设置 中勾选 允许使用审批,并通过齿轮按钮选择对应审批流程。管理员还可以配置可申请权限,例如 只读 或 读写,并设置审批通过后的有效时间。

这一步的重要性在于,企业不必在“完全禁止”和“长期放开”之间二选一,而是可以把确有必要的介质使用收进审批机制中。对于存储敏感数据的 U 盘,默认只读、按需临时读写,通常比直接给终端长期开放写入权限更稳妥。

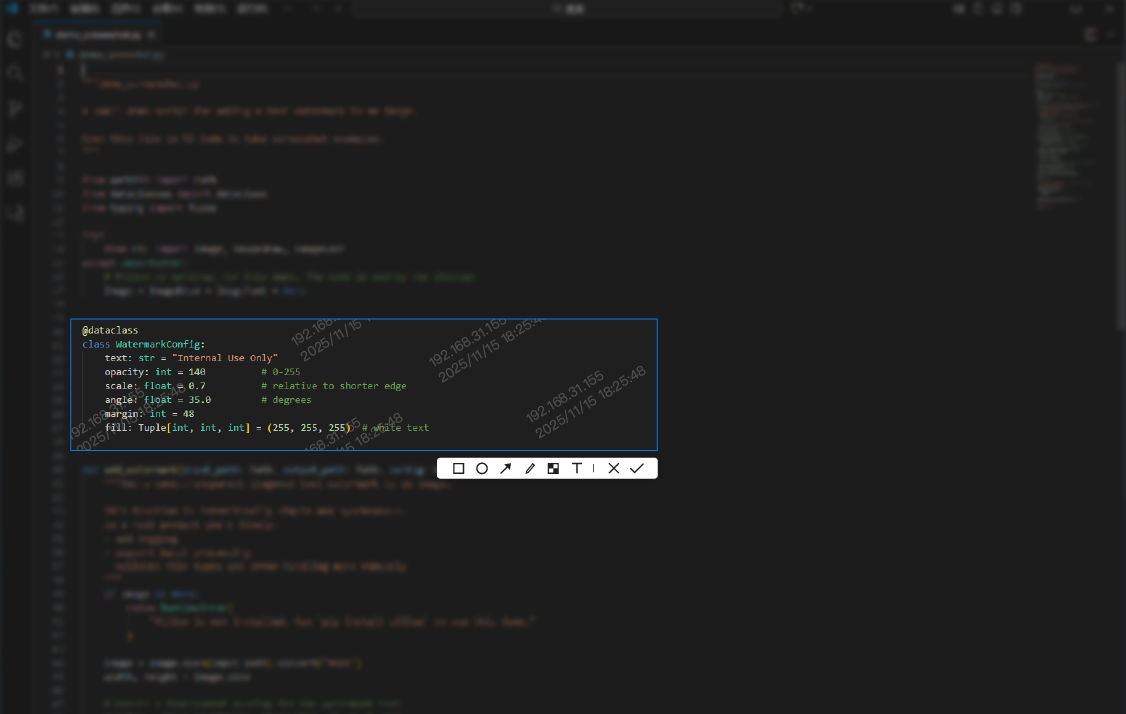

5. 把普通 U 盘制作成加密盘,避免介质丢失后被直接读取

如果 U 盘确实需要存储敏感数据,仅靠授权盘还不够。根据手册,可在 设备管理 → 创建加密盘 中把普通 U 盘制作成加密盘。创建过程中需要选择目标设备、密钥、加密算法、文件系统和哈希算法,并注意该过程会格式化 U 盘。

这一步的本质,不是为了让 U 盘“更像公司介质”,而是让介质中的数据在脱离企业环境后仍然处于受保护状态。相比明文 U 盘,加密盘至少能够显著降低“捡到就能读、插上就能拷”的风险。

6. 让加密 U 盘只能在受控终端上读取,进一步降低丢失后的可访问性

在需要更强控制时,可在 设备管理 → 策略 → 移动存储 → 加密设置 中开启相关功能,点击 参数设置 → 添加,并在配置中选择创建加密盘时所使用的 密钥。策略应用后,可让相关加密 U 盘只在受控终端中按指定密钥规则使用。

这一步非常关键,因为它把风险控制从“U 盘里的数据是加密的”进一步提升到“就算别人拿到介质,也未必能在任意电脑上读出来”。对企业来说,真正怕的不是设备丢失本身,而是丢失后数据立刻变成可读状态。

7. 开启 U 盘插入告警,并及时回收不再使用的授权盘权限

为了缩短异常介质使用的发现时间,可在 设备管理 → 策略 → 移动存储 中开启 U 盘使用告警,并在参数设置中勾选 U 盘插入告警。这样,终端一旦插入 U 盘,管理员就能更快收到提示,而不必完全依赖事后查看审计记录。

此外,如果某个授权盘不再使用、介质已遗失、人员已离职或项目已结束,应及时在 设备管理 → 创建授权盘 界面选中对应授权盘记录并执行 删除,回收其授权状态。对防止丢失介质持续被识别为“可信设备”来说,这一步不是补充动作,而是固定管理动作。

Ping32 的产品价值

从产品价值看,Ping32 解决的不是单一的“禁用 U 盘”问题,而是把移动存储治理从粗放的设备限制,转变为一套覆盖接入留痕、文件追溯、审批例外、授权管理、介质加密和失控止损的完整方案。对企业来说,这意味着 U 盘不再只是一个“谁都能插、丢了再说”的外带介质,而是被纳入持续可管理、可审计、可收缩的控制体系。

更重要的是,Ping32 把 U 盘风险治理的重点,从“介质有没有被带走”前移到了“即使介质丢了,数据是否还能被轻易读走”。真正成熟的 U 盘防泄密,不是奢望每一块介质都永远不丢,而是让介质丢失不必自动等于敏感数据泄露。

FAQ

Q1:如果企业已经禁止普通 U 盘接入,还需要做加密盘吗?

如果企业确认所有敏感数据都不会落到 U 盘上,单纯禁止普通 U 盘接入也许已经能覆盖大部分风险。但只要业务上仍然需要合法使用介质,问题就会转向“允许使用的那块 U 盘丢了怎么办”。这时,加密盘和受控终端读取能力就非常关键。

Q2:为什么文章里既强调审计,又强调权限和加密?

因为这三类能力解决的是不同层次的问题。审计解决“是否用过、拷过什么”,权限解决“谁能用什么介质”,加密解决“即使丢了,别人还能不能直接读”。如果只做其中一层,U 盘丢失后的泄密风险都很难真正压下去。

Q3:如果授权盘已经丢失,管理员还能做什么?

至少应立即回收该授权盘的授权状态,避免它继续被终端识别为可信介质。同时应结合 移动存储使用 与 移动存储操作 记录,尽快评估该介质近期是否接触过敏感文件。如果企业此前已将其做成加密盘并限制为受控终端读取,那么丢失后的数据暴露面会明显更小。

在线咨询

在线咨询

400-098-7607

400-098-7607 在线咨询

在线咨询 申请试用

申请试用

关于安在

关于安在

新闻动态

新闻动态

品牌标志

品牌标志

联系我们

联系我们

工作机会

工作机会