在很多企業裡,USB 端口看上去只是再普通不過的物理介面,但真正的風險往往正是從這些「看起來最不起眼」的入口開始的。員工把個人 U 盤插到辦公電腦上,表面上可能只是為了臨時拷文件;外包人員接入移動介質,可能只是為了交付材料;研發、財務、人事等崗位如果長期允許普通 USB 設備自由接入,企業的資料邊界就會在不知不覺中被打開。很多資料外洩事件並不需要複雜攻擊路徑,一支未授權的 U 盤就足以繞開網路側控制,把文件直接帶離終端。

真正困難的地方在於,企業通常又不能簡單地把所有 USB 能力一刀切關掉。某些崗位確實需要使用合規介質,某些臨時專案需要離線交換資料,某些外部交付場景也必須透過 U 盤完成。問題的關鍵不是「USB 要不要徹底禁用」,而是「如何讓未授權設備進不來,同時保留被批准、被識別、被審計的例外通道」。這也是 USB 端口治理從「物理禁用思維」轉向「授權接入思維」的根本原因。

為什麼未授權 USB 設備始終是終端管理中的高風險入口

未授權 USB 設備的風險並不只在於它能拷走文件,更在於它會打破企業對終端外設邊界的基本控制。網路審計、郵件審計、網頁上傳限制這些能力,預設都是圍繞網路路徑建立的;而 USB 設備一旦接入,很多文件可以直接在本地被複製和帶走,繞開原本的網路出入口治理。

此外,未授權設備接入通常還伴隨可追溯性差的問題。企業如果沒有事前建立授權盤機制,就很難在事後快速判斷:這支 U 盤是不是公司批准的、是誰在什麼時間使用過、它是否屬於正常業務介質、這個例外是否經過審批。看起來只是介面問題,背後其實是「設備身份不明、接入理由不明、操作邊界不明」的管理問題。

禁止未授權設備接入,核心不是「全禁」,而是「預設受控、例外明確」

企業在 USB 治理上最容易走入兩個極端。一個極端是長期放任普通 U 盤隨意接入,等出了問題再回頭補審計;另一個極端是徹底禁用所有介質,把確有業務需要的場景也一起堵死。前者會讓終端資料邊界長期失控,後者則容易讓業務部門透過繞行方式自行解決問題,最終削弱制度執行力。

更穩妥的做法通常是三層結構。第一層,預設禁止普通 U 盤使用,只允許被識別、被納入管理範圍的授權盤接入。第二層,對確有業務需要的崗位提供審批通道,讓例外行為也留在制度內完成。第三層,在設備插入與使用後保留告警與審計記錄,確保管理員不僅能控制「能不能插」,也能持續看到「誰插了、何時插了、是否異常」。只有這樣,USB 端口管理才不只是開關,而是一條完整的治理閉環。

如何用 Ping32 禁止 USB 端口接入未授權設備

1. 在移動存儲權限設定中先建立「普通 U 盤禁止、授權盤允許」的基線

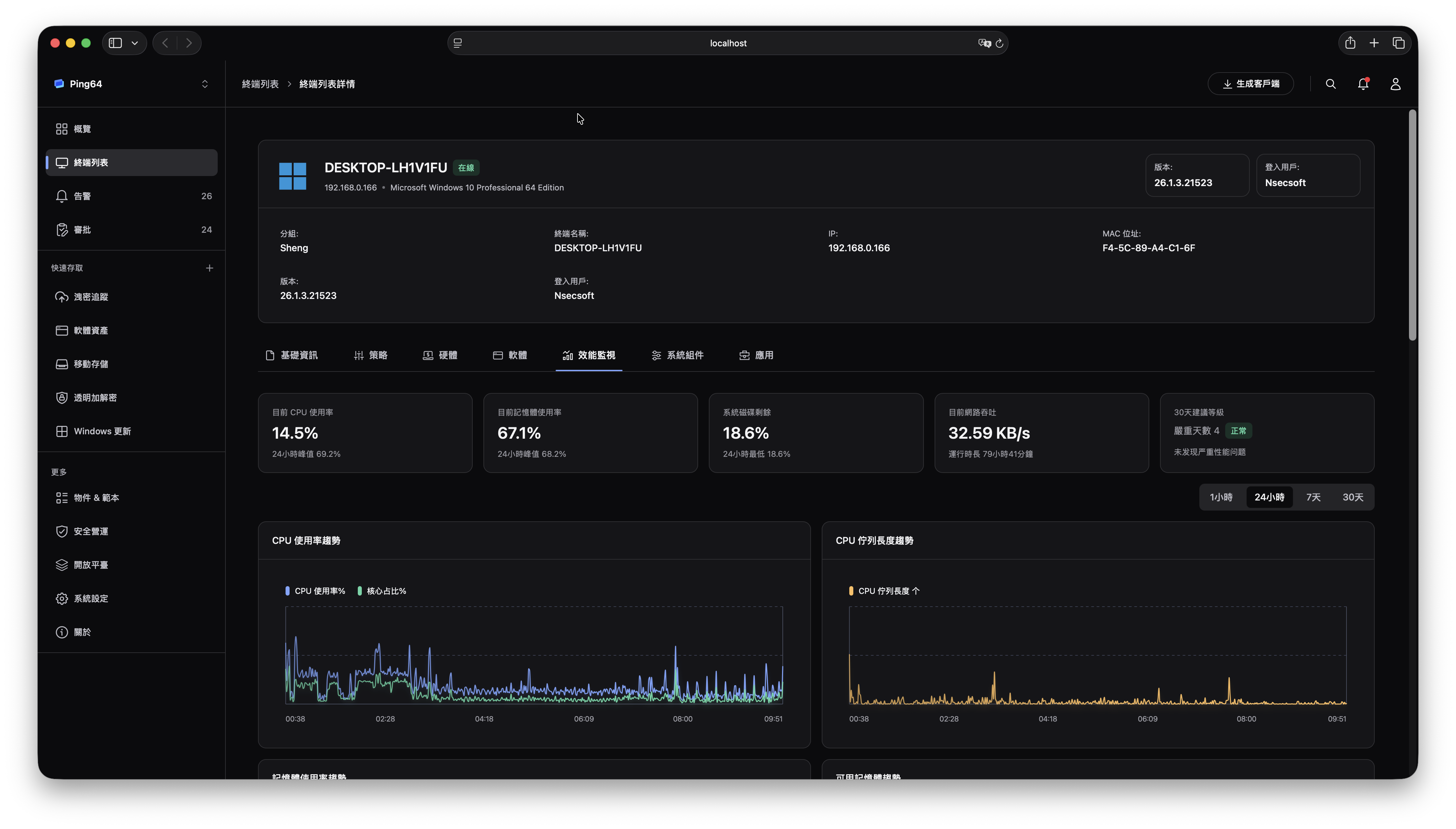

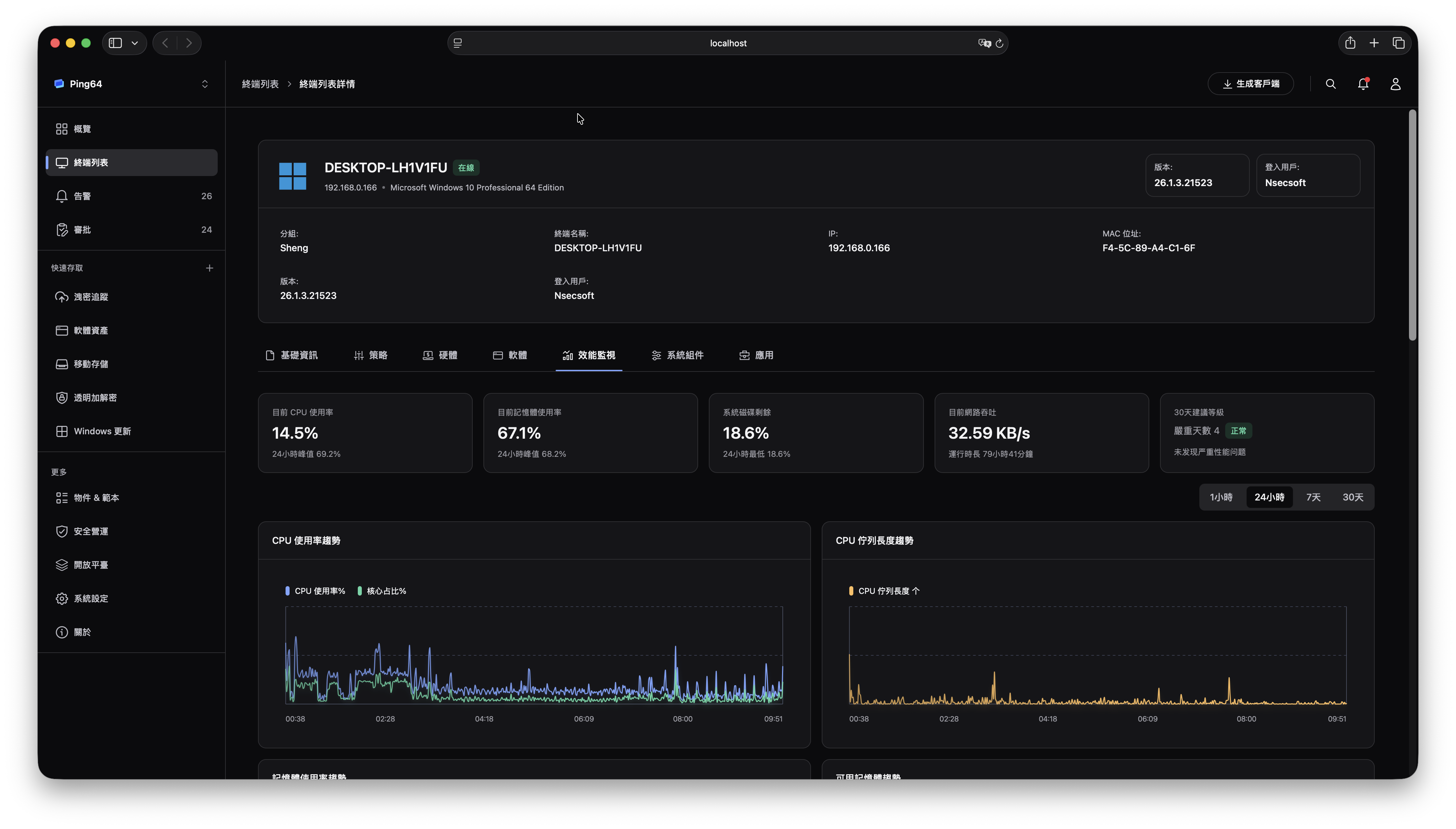

管理員先進入 設備管理 模組,點擊 策略,勾選需要管控的終端電腦,隨後進入 移動存儲,開啟 權限設定 並點擊 參數設定。在這裡,可以將普通 U 盤設為禁止使用,僅允許已納入管理範圍的授權盤讀取。保存配置後下發策略,即可把終端從「任何 U 盤都能用」切換為「只有被識別與批准的設備才能接入使用」。

這一步是 USB 治理的核心基線。它的價值不在於簡單限制一個介面,而在於先把「能被終端接受的設備」範圍收窄。企業只有先把預設狀態改成受控,後續的授權、審批與審計才有管理意義。

2. 用建立授權盤功能,把真正需要使用的介質納入白名單範圍

在已經啟用「禁止普通 U 盤、僅允許授權盤」的前提下,管理員還需要進入 設備管理 模組中的 建立授權盤,把確實需要使用的 U 盤納入允許範圍。Ping32 支援三種授權方式:授權本機 U 盤、授權遠端 U 盤 和 離線授權 U 盤。管理者可根據介質目前所在位置與終端是否在線,選擇最合適的方式完成授權。

這一步解決的不是「怎麼放開限制」,而是「怎麼讓例外介質也處於可識別、可管理狀態」。尤其在分支機構、異地辦公或管理員無法直接接觸終端的場景下,遠端授權與離線授權能顯著降低運維摩擦。需要注意的是,手冊明確說明授權盤被格式化後會取消授權,因此授權盤不應被視為永久靜態名單,而應持續維護。

3. 對必須使用 U 盤的場景,啟用審批而不是長期放開權限

如果企業存在臨時資料交換、現場支援、離線交付等確有 U 盤使用需求的崗位,可在 設備管理 → 策略 → 移動存儲 → 權限設定 中進一步勾選 允許使用審批,並透過右側齒輪按鈕選擇對應審批流程。審批中可配置可申請權限是 唯讀 還是 讀寫,以及審批通過後的有效時間是由終端自定義還是由伺服器側統一下發。

這一步的意義在於讓「確有必要的例外」仍然留在制度之內,而不是把終端長期放開給普通 USB 使用。對於審批口徑更嚴格的環境,更建議優先把 唯讀 作為預設可申請權限,只有確有寫入需求時才放開 讀寫。

4. 開啟 U 盤使用告警,讓未授權接入行為能被即時發現

僅有權限控制還不夠。若企業希望在終端一旦插入 U 盤時就收到提醒,管理員可進入 設備管理 → 策略,勾選目標終端,進入 移動存儲,開啟 U 盤使用告警,並在 參數設定 中勾選 U 盤插入告警。策略應用後,管理員可在控制台 告警 頁面查看相應記錄。

這一步的價值是把 USB 管理從「事後翻日誌」前移到「即時感知異常接入」。對研發、財務、人事、法務等敏感崗位,即使最終設備沒有真正完成資料拷貝,未授權設備嘗試接入本身就已經是值得關注的訊號。

5. 用授權盤台帳與驗證動作,確保策略真正落地而不是停留在配置層面

策略下發完成後,建議在測試終端上分別插入一個普通 U 盤和一個已授權 U 盤進行驗證,確認普通 U 盤確實已被限制,而授權盤能按預期訪問。若企業對介質歸屬與生命週期管理要求較高,還應同步建立授權盤台帳,記錄授權時間、用途、持有人與變更情況,並在介質停用、遺失或專案結束後及時回收授權。

USB 端口治理如果缺少這一層驗證與台帳維護,很容易重新滑回「配置做了,但長期沒人確認是否還有效」的狀態。對外接設備管理而言,持續維護比一次性設定更重要。

Ping32 的價值

從治理效果看,Ping32 解決的不是單一的「USB 能不能禁用」問題,而是把企業對外接存儲設備的管理從粗放控制提升為有基線、有身份、有例外、有告警的完整鏈路。移動存儲權限設定負責建立「預設受控」的基線,建立授權盤負責給合規介質賦予明確身份,審批流程負責承接業務例外,U 盤使用告警則讓管理員對異常接入保持即時感知。

這意味著企業面對 USB 端口時,不再只能在「完全放開」和「全部禁死」之間二選一,而是可以把未授權設備擋在終端之外,同時把被批准的設備、被審批的行為和被記錄的異常都保留在同一套可管理框架中。對真正需要兼顧安全與業務的終端環境而言,這比單純強調「不要插 U 盤」要實際得多。

FAQ

Q1:禁止未授權 USB 設備接入,是否等於企業不能再使用 U 盤?

不是。更合理的做法通常是禁止普通 U 盤接入,只允許 授權盤 使用,並對臨時需求提供審批通道。這樣既能控制風險,又不會把所有業務場景一起堵死。

Q2:為什麼只做 U 盤審計,還不夠?

因為審計更多是事後看到「發生過什麼」,而不是事前決定「什麼能接入」。如果普通 U 盤本來就可以自由使用,那麼即使後續能看到記錄,終端邊界仍然是打開的。企業要先建立權限基線,再談審計和追溯。

Q3:授權盤建立一次之後,是否就永久有效?

不是。手冊明確指出,授權盤被格式化後會取消授權。此外,介質遺失、離職交接、專案結束等場景都應觸發授權回收。因此授權盤應作為持續維護的受控列表,而不是一次配置後長期不管的靜態白名單。

聯絡我們

聯絡我們

31 min

31 min