許多企業已經把文件外發、郵件附件、網盤上傳納入管理,但真正容易被忽略的,往往是螢幕上的敏感資料。報價單、研發圖紙、客戶名單、財務報表、程式介面、審批頁面、解密後的文件內容,可能只在螢幕上短暫出現。員工一旦在這一刻完成截圖,資料就會脫離原本的權限與系統邊界,變成可轉發、可編輯、可再次傳播的圖片。

這類風險難管,不在於截圖工具本身,而在於截圖動作過於貼近日常工作。無論是系統自帶工具,還是第三方截圖軟體,員工通常只需要一次快捷鍵或一次點擊,就能把原本受控的介面內容轉成新的資料載體。對管理者來說,真正困難的不是說服員工“截圖可能洩密”,而是把這件事從提醒升級為控制。

Ping32在這個場景中的作用,就是把原本難以留痕、難以及時阻斷的截圖行為,納入終端可感知、可審計、可禁止、可追溯的鏈路。只有當Ping32直接作用於螢幕行為,企業對敏感畫面的保護才不會停留在制度層面。

只靠制度要求,很難阻止實際截圖外流

許多企業都會要求員工不要截取敏感畫面,但這類要求一旦離開具體的終端控制,通常很難穩定執行。業務越繁忙、跨部門協作越頻繁、即時溝通越依賴圖片說明,違規截圖就越容易被包裝成“提高效率”的動作。如果企業沒有把終端截圖行為納入Ping32這類可執行策略,最終就會形成高頻但低感知的洩密通道。

因此,企業真正需要解決的,不只是“員工會不會截圖”,而是“敏感畫面一旦被截取,是否還能持續外流、是否能快速定位責任、是否能即時被發現”。順著這個問題往下看,真正需要治理的是整條螢幕複製鏈,而不是單一的快捷鍵行為。

真正需要治理的是敏感畫面的複製鏈

截圖風險的核心,是把受控畫面變成失控影像

敏感資訊只要還停留在業務系統、研發平台、財務終端或受控應用裡,企業通常還能依靠帳號權限、存取日誌、審批流程與加密控制維持邊界。但一旦截圖,這些原本受控的資訊就會被抽離,變成新的圖片資料。這張圖片可以透過聊天工具傳播,也可以透過郵件、文件、列印甚至再次拍照持續擴散。也就是說,截圖行為不是風險的終點,而是外洩鏈路的起點。

Ping32在這裡的價值,不是只告訴管理者“有人截過圖”,而是把截圖本身變成可治理行為。企業若要用Ping32真正壓住螢幕洩密風險,就不能只盯著審計,還要同時考慮禁止、震懾、留痕、檢索與例外邊界。

管控不能只有禁止,還要兼顧審計、追溯與例外場景

如果企業一刀切禁止所有截圖,而沒有區分高敏畫面與普通辦公畫面的差異,落地過程中往往會遇到阻力。某些崗位確實需要對一般介面做問題回報、教學記錄或操作說明;但這不代表涉密系統、核心業務畫面和敏感窗口也應該放開。更合理的方式,是讓Ping32對不同場景採取不同強度的保護。

換句話說,Ping32在這個場景中的治理不應該只有一層。第一層是直接禁止截圖,避免敏感畫面被複製;第二層是保留截圖審計與智慧記錄,確保行為可追溯;第三層是疊加螢幕浮水印與窗口浮水印,讓員工在使用敏感系統時持續感知責任;第四層則是為確有業務需要的場景保留可控例外。這樣,Ping32才不是單點封堵,而是一套完整的螢幕安全治理方案。

用Ping32把截圖洩密變成可禁止、可審計、可追溯的鏈路

先確認治理目標與適用終端

在Ping32裡處理螢幕敏感資料截圖問題時,建議先區分終端類型。對財務、研發、核心營運、管理審批等高敏崗位終端,適合把“禁止截圖”作為主策略;對一般辦公終端,則可根據業務實際情況採用“截圖審計 + 智慧分析 + 浮水印震懾”的組合方式。先把這一步做好,後續在Ping32裡選擇策略作用對象時才不會過度擴大,也不會保護不足。

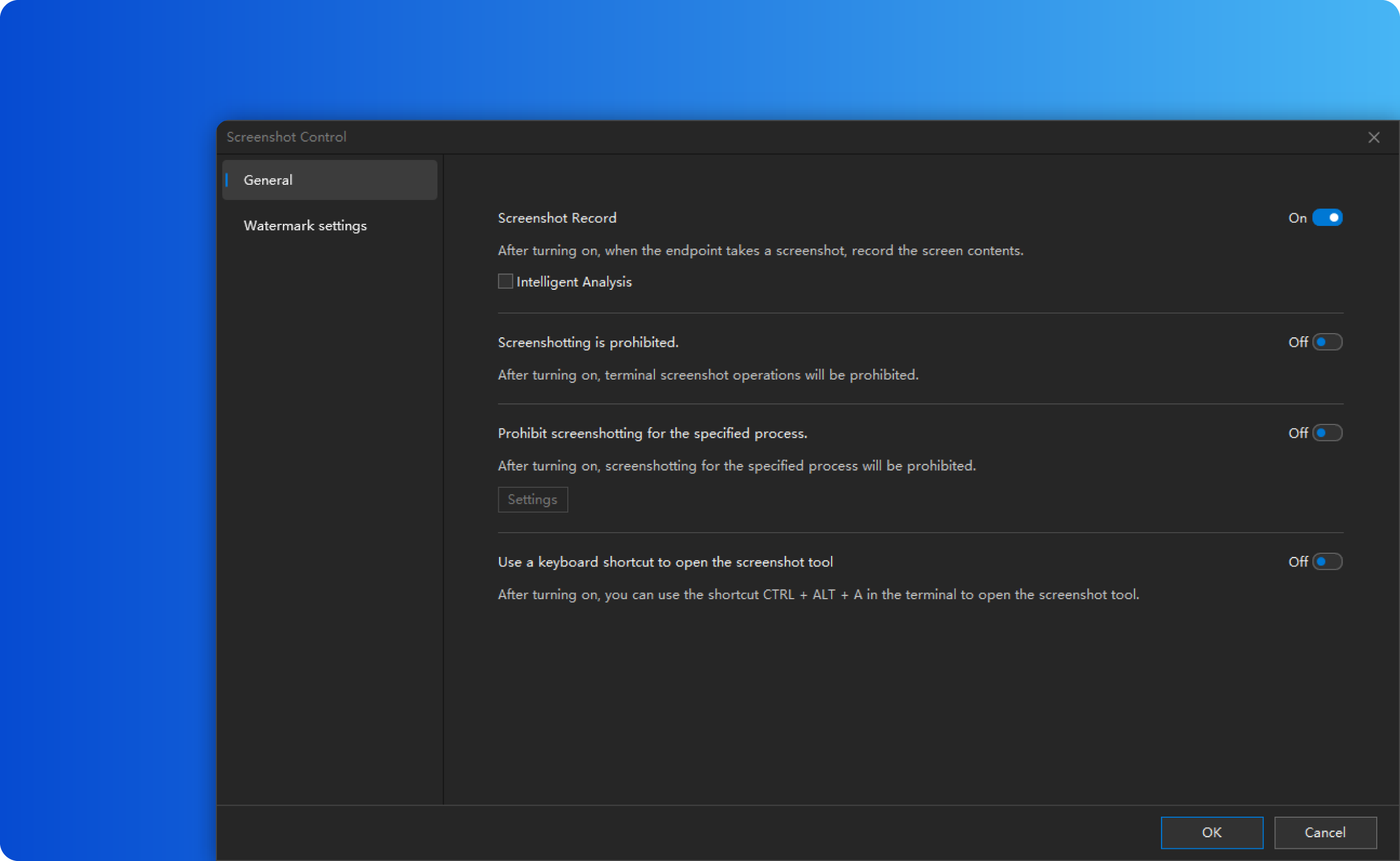

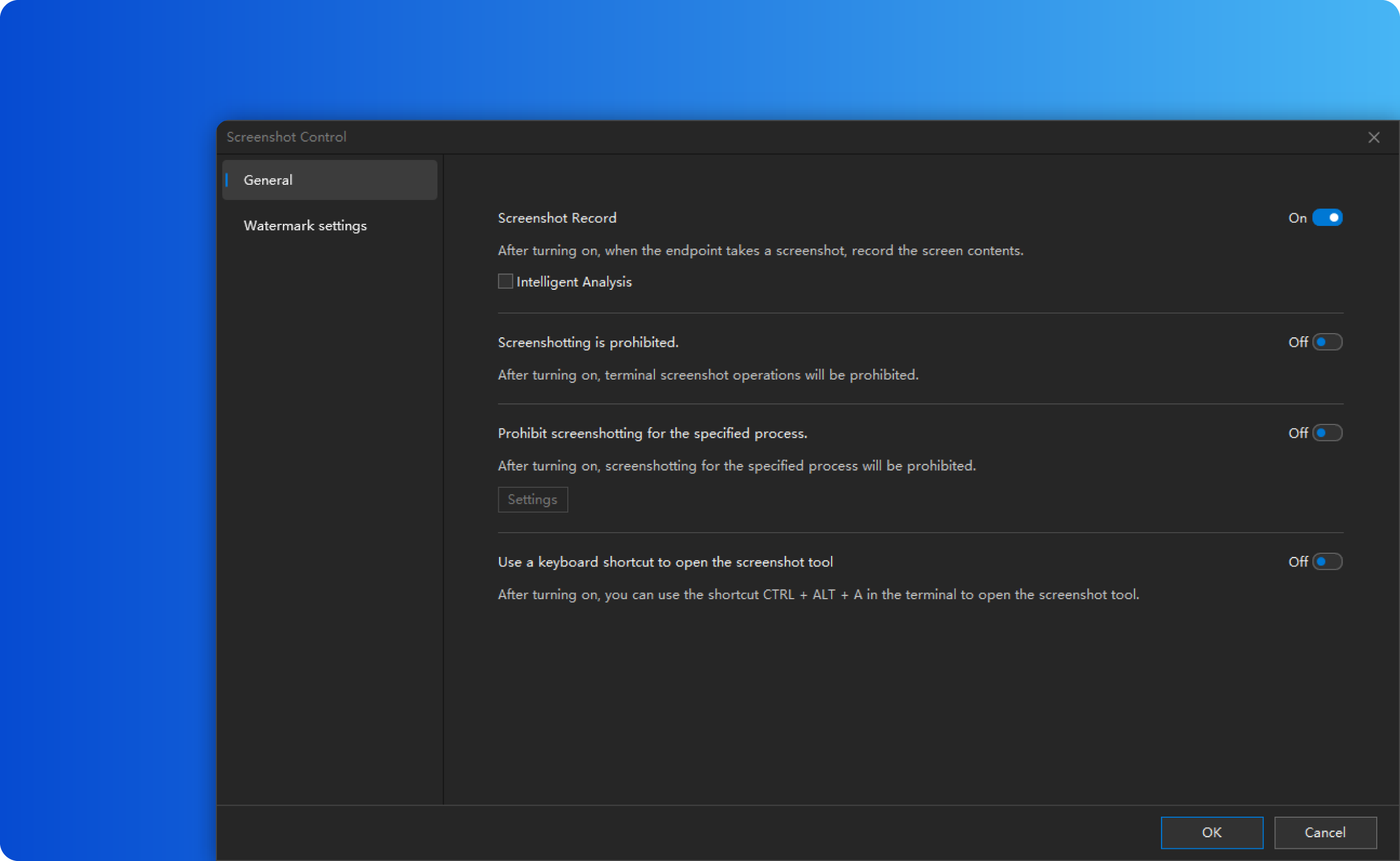

步驟1:在螢幕安全中開啟截圖管控

在Ping32控制台中,先進入“資料安全”模組,點擊“策略”,進入資料安全策略設定介面。然後進入“螢幕安全”,開啟“截圖管控”策略。

這一步的核心,不是只把功能打開,而是把截圖動作正式納入Ping32的策略控制範圍。只有當Ping32先接管截圖行為,後續的禁止截圖、截圖記錄、智慧分析與浮水印設定才能形成統一鏈路。此時要特別注意策略作用終端,應優先選擇真正需要保護的終端、終端群組或業務部門。

步驟2:在參數設定中同時配置禁止、記錄與分析

開啟“截圖管控”後,應立即進入“參數設定”,把關鍵能力一次配齊。依據現有資料,Ping32在這一頁至少涉及以下幾類能力:

– 截圖記錄

– 智慧分析

– 禁止截圖

– 禁止指定進程被截圖

– 浮水印設定

如果企業目前的核心目標是直接阻止員工截取敏感畫面,那麼“禁止截圖”應作為主控制項開啟。開啟後,員工進行截圖操作時,截圖結果將顯示為全黑,從而切斷最直接的畫面複製路徑。

但只開“禁止截圖”通常仍然不夠。建議同時開啟“截圖記錄”與“智慧分析”。這樣一來,Ping32不僅可以在控制層面阻斷截圖,還能在審計層面保留記錄,方便後續核查終端是否存在頻繁截圖或異常嘗試。對於不能全局禁止、但又必須保護特定系統畫面的場景,可再啟用“禁止指定進程被截圖”,讓Ping32只對指定應用介面生效。

步驟3:下發策略,並在終端驗證是否真的生效

參數設定完成後,確認策略作用終端無誤,再點擊“應用”下發策略。這裡的關鍵不是“點了應用”,而是Ping32的策略是否真的落到了目標終端上。很多終端安全問題並不是配置不會做,而是策略沒有真正命中需要管控的對象。

建議在Ping32下發策略後,立即選擇一台測試終端進行兩類驗證:

– 在一般桌面場景嘗試截圖,確認是否被禁止或被記錄;

– 在目標敏感業務程式中嘗試截圖,確認“禁止指定進程被截圖”是否生效。

如果企業採用全局禁止策略,Ping32應能在截圖動作發生時讓截圖結果顯示為全黑;如果採用重點應用保護,Ping32則應至少在指定敏感程式畫面中做到有效限制。

步驟4:透過截圖審計與智慧截圖記錄確認治理效果

策略下發後,管理者需要回到Ping32控制台查看結果,而不是把“已經應用”當成治理完成。依據現有資料,可在“資料安全”中進入“螢幕記錄”,查看“截圖審計”,由此確認終端的截圖操作記錄。

如果企業同時啟用了智慧截圖,Ping32還支援查看員工的智慧截圖記錄。這裡有一個非常實際的差別:如果智慧截圖保存於終端本機,查閱能力會受客戶端在線狀態影響;如果改由伺服器保存,管理者就能透過Ping32控制台持續查看,不受終端在線與否限制。對真正重視螢幕洩密風險的企業而言,將相關記錄集中存放於伺服器更有利於持續審計。

步驟5:疊加螢幕浮水印與窗口浮水印,提升震懾與追溯能力

若企業希望進一步降低員工對敏感畫面的僥倖心理,僅靠後台審計通常還不夠,還需要讓終端使用者在日常操作中持續感知風險。Ping32在螢幕安全中提供“螢幕浮水印”與“窗口浮水印”,適合作為禁止截圖之外的可見震懾層。

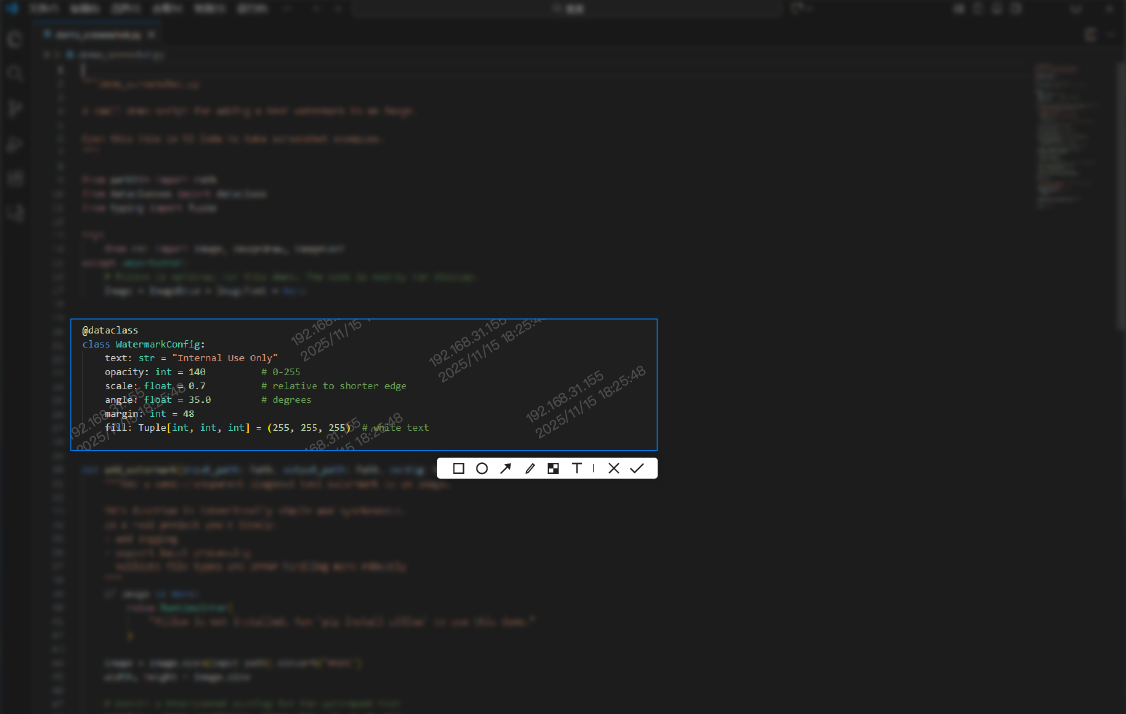

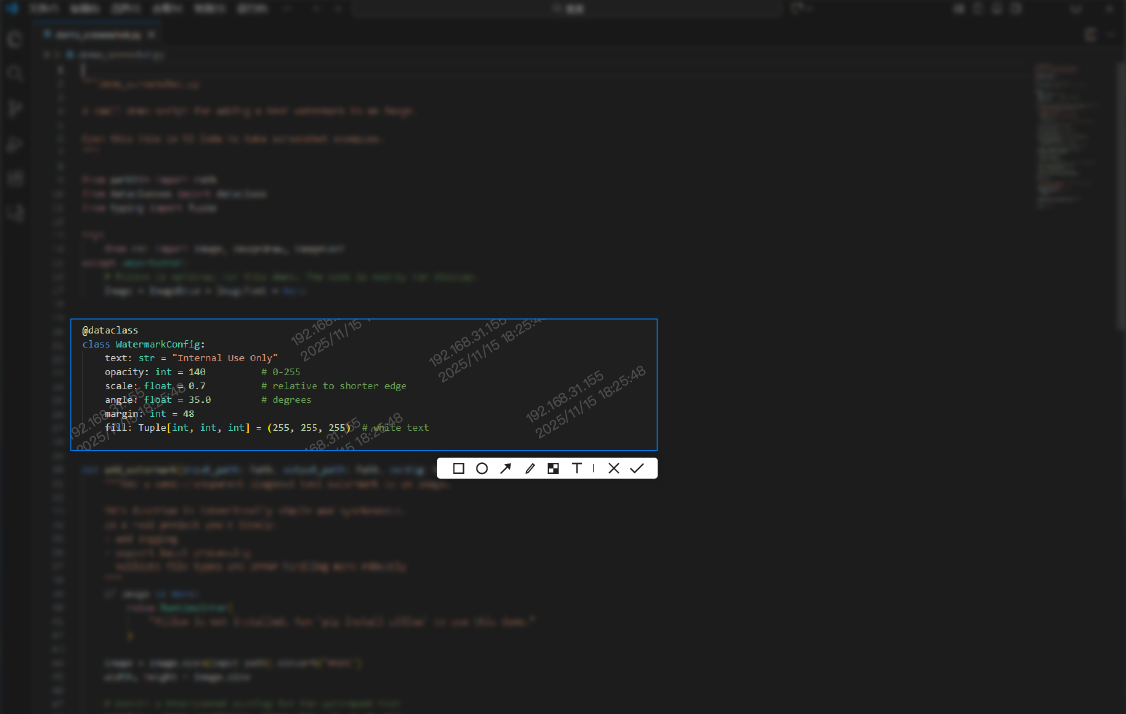

要使用這兩類能力,前置動作是先建立浮水印模板。依據現有資料,可在“開始”或“更多功能”中進入“庫&模板”,再進入“浮水印模板”,點擊“新增”,選擇浮水印用途。Ping32支援把使用者名稱、終端 IP、電腦名稱、當前時間等動態變數寫入浮水印內容,這使浮水印不只是提醒,更直接服務於責任追溯。

模板建立完成後,再回到Ping32的“資料安全 -> 策略 -> 螢幕安全”中,分別開啟“螢幕浮水印”或“窗口浮水印”,進入參數設定選擇對應模板。若使用窗口浮水印,還需要進一步設定哪些窗口顯示浮水印。配置完成後再下發策略。

對那些不能全面關閉所有截圖,但又必須保護特定畫面的企業來說,Ping32的窗口浮水印非常實用。即使員工透過其他方式取得畫面內容,浮水印仍可顯著提高後續定責能力。

步驟6:把智慧截圖存到伺服器,必要時啟用聚合搜尋

如果企業不滿足於“出了問題再看記錄”,而希望對高風險畫面建立更穩定的留痕與檢索能力,那麼Ping32的智慧截圖與聚合搜尋能力就值得一起納入。依據現有資料,可在“資料安全 -> 策略 -> 螢幕安全”中開啟“智慧截圖”,進入參數設定建立或配置智慧截圖策略,並將“保存位置”選為“伺服器”。

如果企業已經部署OCR服務,還可以在智慧截圖策略中開啟“智慧分析”,使相關圖片內容可被聚合搜尋檢索。對管理者來說,這代表Ping32不再只是按終端看記錄,而是能按關鍵詞回看是否曾出現過特定敏感畫面。

這一步不一定是最先落地的基礎配置,但對重視追溯能力與事件回溯效率的企業而言,Ping32在這裡提供的是從“行為限制”升級到“證據沉澱與快速檢索”的治理能力。

例外處理:對確有業務需要的場景,不要只靠一刀切

企業在用Ping32處理截圖洩密時,最容易走向兩個極端:完全不控,或全面封死。真正可持續的做法,往往是分層治理。

對核心研發、財務、管理審批、客戶關鍵資料展示等高敏畫面,Ping32更適合採用“禁止截圖 + 禁止指定進程被截圖 + 浮水印 + 審計”的組合方式。對一般辦公終端,Ping32則可更多採用“截圖記錄 + 智慧分析 + 螢幕浮水印/窗口浮水印”的方式,讓日常協作保留一定彈性,但不放棄可視化治理。

也就是說,Ping32解決的是終端側螢幕複製鏈路的控制問題,但不等於取代企業對崗位分級與制度分級的管理。只有當Ping32的策略範圍、例外邊界與審計結果一起被納入管理,螢幕敏感資料洩密才會真正變成可治理問題。

把螢幕洩密治理從提醒前移到控制

Ping32適合解決的是終端動作失控,而不是替代全部制度治理

從實際效果看,Ping32在“禁止員工截取螢幕上的敏感資料洩密”這個場景裡,最核心的價值有三點。第一,Ping32可以把截圖動作直接納入終端控制,而不是停留在制度提醒。第二,Ping32可以同時提供禁止、審計、智慧記錄與浮水印追溯,避免治理只做一半。第三,Ping32可以區分全局禁止與進程級保護,把敏感畫面保護做得更細,而不是簡單粗暴地全部封禁。

當然,Ping32也不是替代所有管理動作的唯一手段。它擅長解決的是終端上“能不能截、截了能不能看見、出了問題能不能追到”的問題;而崗位授權、涉密分級、系統權限與審批責任,仍然需要企業制度一起配合。沒有制度邊界,Ping32的策略會失去依據;沒有Ping32這類終端控制,制度又很容易失去抓手。

最終結論:先禁關鍵畫面,再補審計與追溯,Ping32才能真正壓住截圖洩密

企業如果希望有效防止員工透過截取螢幕上的敏感資料造成洩密,優先級不應只放在“提醒員工不要截圖”,而應放在“能否讓關鍵畫面在Ping32裡真正不可截、可審、可追”。從現有資料能看到的較佳落地路徑是:先在Ping32的螢幕安全中啟用截圖管控並配置禁止截圖,再用進程級限制精準保護高敏應用,之後疊加Ping32的螢幕浮水印、窗口浮水印、智慧截圖記錄與聚合搜尋能力,把風險從單一動作延伸成完整治理鏈。

只有當Ping32從“提示有風險”進一步走到“動作被限制、記錄被保留、責任可追溯”,企業對螢幕敏感資料的保護才會真正從制度要求落到終端現實。對這個場景而言,Ping32不是補充項,而是把螢幕洩密治理做實的關鍵執行層。

聯絡我們

聯絡我們

46 min

46 min