back

back数据是现代企业最宝贵的资产之一。然而,如果没有适当的策略,敏感信息可能会因人为错误、内部威胁或网络攻击而泄露。数据丢失防护 (DLP) 策略提供了一种结构化的方法来保护关键数据,确保合规并维护客户信任。在本指南中,我们将引导您逐步创建有效的 DLP 策略,并重点介绍Ping32如何帮助您无缝实施该策略。

步骤 1:识别和分类敏感数据

构建 DLP 策略的第一步是了解您拥有的数据,并根据敏感度对其进行分类。这包括个人身份信息 (PII)、财务记录、知识产权和机密商业文件。

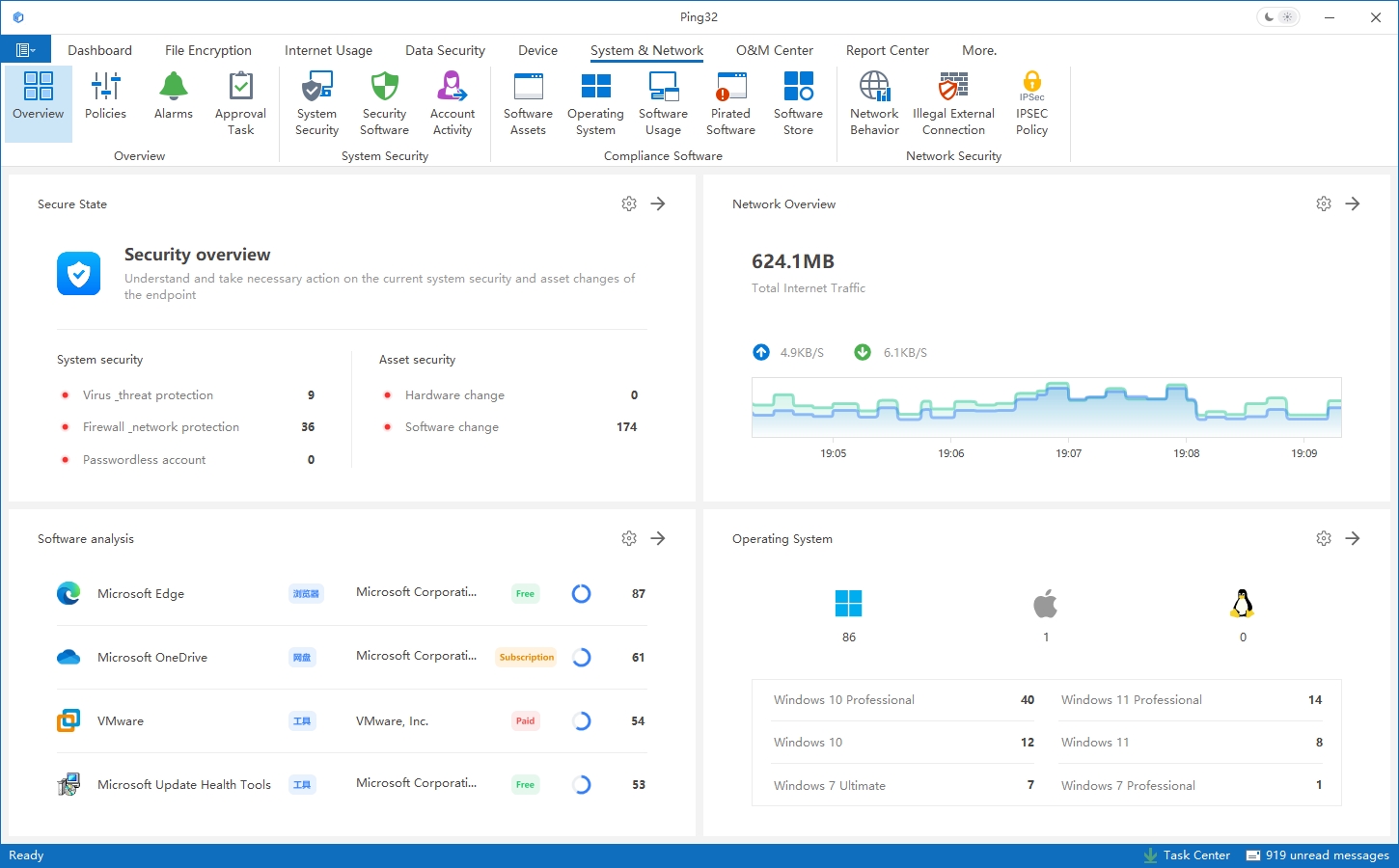

借助Ping32 ,组织可以使用其先进的内容检查和机器学习分析引擎自动检测和分类包含敏感内容的文件。这有助于减少人工分类错误,并确保准确识别所有高风险数据。

第 2 步:定义合规性和监管要求

不同行业面临特定的合规性要求,例如 GDPR、HIPAA、PCI DSS 或本地数据保护法。清晰地了解这些要求将有助于您制定 DLP 规则和执行措施。Ping32

允许您将策略直接映射到合规性框架,确保任何数据传输(无论是内部还是外部)都符合适用法规。

步骤3:建立数据处理和访问控制规则

确定敏感数据和合规义务后,下一步就是定义数据的存储、访问、传输和共享方式。

借助 Ping32 的精细访问控制,组织可以根据用户角色、设备安全状态或网络位置限制数据处理。例如,员工可以查看某些文件,但不能复制、打印或将其传输到公司网络之外。

步骤4:实施数据加密和监控

加密确保即使数据被拦截,如果没有正确的密钥,也无法读取。除了加密之外,持续监控对于实时检测可疑活动也至关重要。Ping32

提供文档透明加密,在不影响用户工作流程的情况下保护文件安全。它还提供实时监控和警报功能,使安全团队能够立即响应潜在的违规行为。

第五步:教育员工并提高安全意识

DLP 策略的有效性取决于遵守策略的人员。定期进行培训,使员工了解数据保护的风险及其责任。Ping32

支持基于策略的提醒和提示,帮助员工在无需持续监督的情况下遵守安全规则。

第六步:持续审查和更新政策

数据保护是一个持续的过程。随着业务增长、法规变化或新威胁的出现,您的 DLP 策略也应随之调整。Ping32

提供详细的审计报告和分析,让您深入了解数据使用模式,并帮助您逐步完善策略。

制定强大的数据丢失防护策略对于保护敏感信息和保持合规性至关重要。通过遵循以下步骤——识别敏感数据、遵守法规、设置处理规则、加密和监控数据、培训员工以及审查策略——您可以显著降低数据泄露的风险。

借助Ping32,企业可以实施全面的 DLP 策略,将高级检测、策略实施、加密和实时监控整合到一个统一的平台中,从而确保安全性和运营效率。

Contact

Contact

2 min

2 min