在企业的数据泄露事件里,打印这个环节常常被低估。屏幕能被录屏检测、外设能被端口管控、网络外发能被内容识别,但文件一旦走进打印队列、落到物理纸张上,数字世界的安全边界就戛然而止。一份被标记为机密的合同、一份尚未公告的财务报表、一段研发源码,只要通过一次点击”打印”,就可以绕过多数电子化的防护手段,安静地离开企业。

更棘手的是,打印行为通常被员工视为日常操作。无论是打印合同、打印名单,还是打印内部邮件附件,多数人不会意识到其中可能包含敏感数据。从管理者视角看,真正困扰团队的并不是”是否发生过打印”,而是”谁在什么时候打了哪一份文件、打了多少页、打到哪台打印机、是否属于高风险行为”。在很多组织里,这些问题在事发之后几乎无法回答,只能凭主观判断和有限的纸质记录去追溯。

为什么纸面外泄至今仍是最难收口的一环

把问题拆开看,打印审计的难度来自三个层面。第一个层面是行为离散。打印任务可能来自 Word、PDF 阅读器、浏览器打印预览、ERP 客户端,甚至是一些内嵌打印功能的业务系统,输出通道也分为本地打印机、网络打印机、虚拟打印机、共享打印机。任何一个通道缺少统一的采集标准,都会在审计链路上形成空白。

第二个层面是内容不可见。传统的打印日志最多只能告诉管理员”某员工在某时刻打印了 N 页”,却无法还原当时的内容是什么。一旦出现疑似泄露的纸质证据流出,企业若没有对应的内容快照,很难判断这张纸究竟来源于哪一次打印任务,也就很难形成闭环证据。

第三个层面是威慑缺位。即便建立了打印日志,如果员工不知道自己的打印行为被记录、打印物上也没有显式的溯源标记,那么在”要不要把这份敏感资料打出来带出公司”这个决策时刻,审计体系其实没有发挥应有的约束力。真正有效的治理,需要事前威慑、事中拦截与事后取证三层叠加。

审计与水印:同一件事的两个面

把打印治理做扎实,必须同时回答两个问题:打印了什么,以及打出去的那张纸能否被认出来。前者对应打印审计,要求管理员能看到”谁、在哪台终端、用哪台打印机、打印了哪个文档、共多少页、什么时间”,并且在必要时能回看打印内容的页面缩略图与原图。后者对应打印水印,要求每一页打印输出上都自动叠加可识别的标识——可能是员工姓名、机器名、部门名、MAC 地址,也可能是日期时间,使纸面一旦流出就能被反向定位。

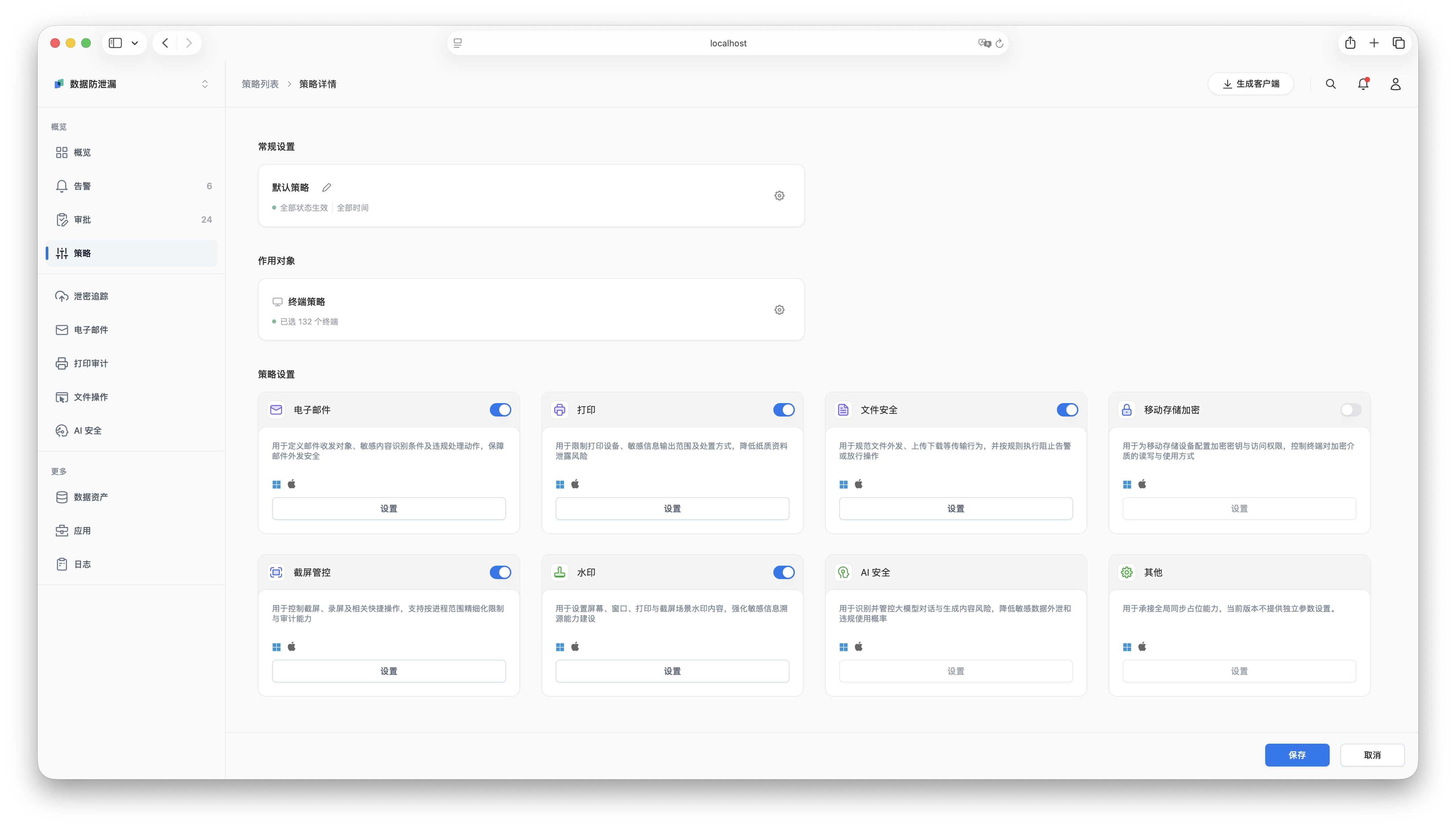

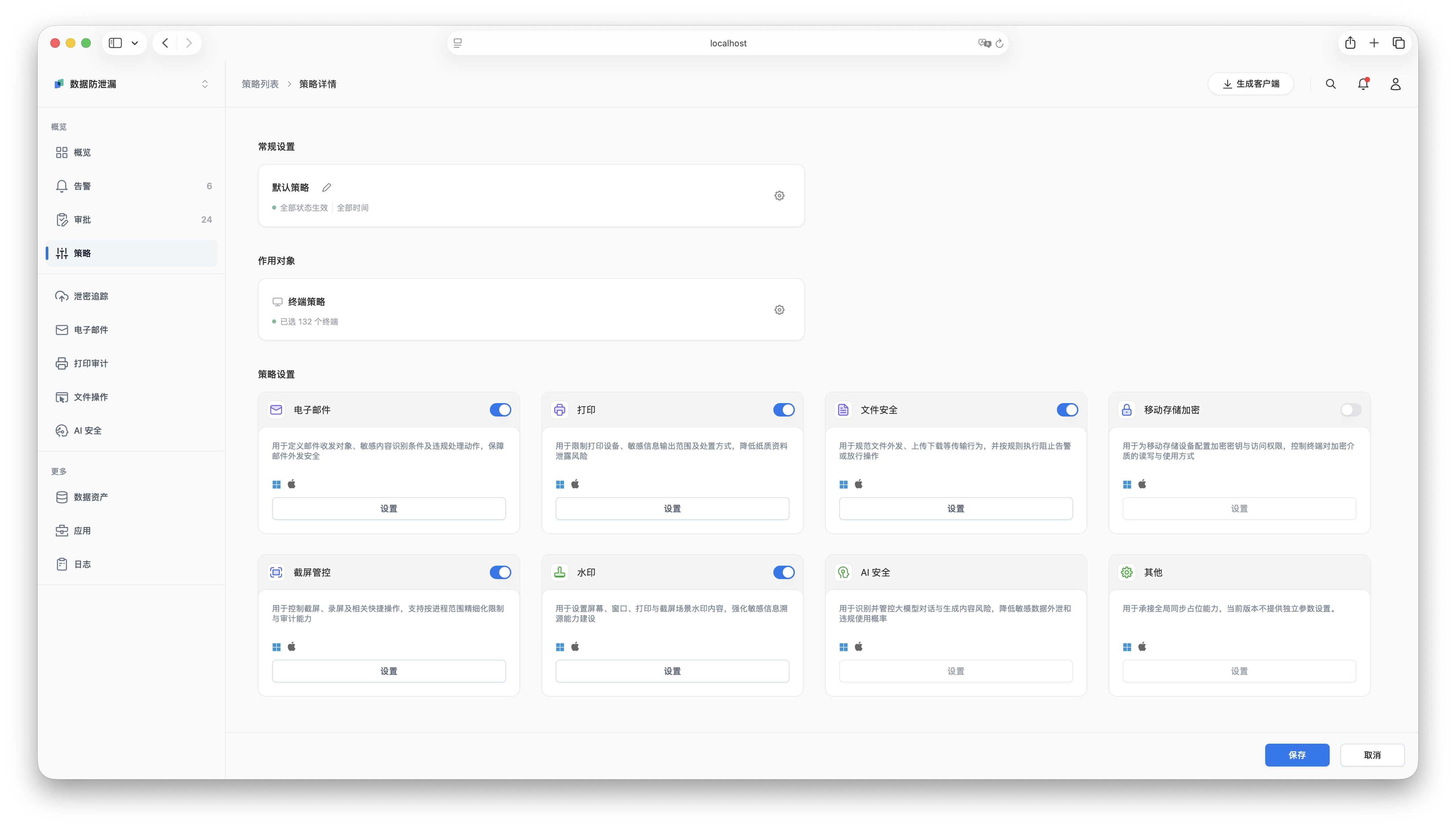

这也是 Ping64 在数据防泄漏里把打印审计和水印策略放在同一套治理框架下的原因。一方面,Ping64 通过客户端采集打印任务的完整元数据,并把原始页面以图像形式回传至控制台,形成可追溯的”打印审计”视图;另一方面,Ping64 在”水印策略”里统一管理屏幕水印、窗口水印、URL 水印、打印水印和文件水印五个子策略,让管理员不必切换多个模块,就能在一个入口完成覆盖整条外泄路径的水印治理。对企业来说,这种设计的价值在于:查证据的时候看一个视图,布策略的时候在一个入口,关联关系不会因为模块切换而断裂。

在 Ping64 里完成一次完整的打印治理闭环

下面给出一条在 Ping64 控制台中落地的实操路径。建议管理员按顺序完成,不要只做其中的某一段,否则要么有审计没威慑,要么有水印没证据。

第一步,先进入数据防泄漏模块下的”打印审计”页面。这个页面是 Ping64 对整个组织打印行为的统一视图,顶部是部门、用户、操作用户、打印机名称、打印标题五个维度的高级筛选,右上角是时间范围选择和导出按钮。建议管理员先把时间范围调整为最近 30 天,看一下默认排序下的整体打印量分布、打印机集中度,以及是否存在同一用户短时间内打印页数明显偏高的异常记录。这一步覆盖的对象是全体已安装客户端的终端,验证方式是:在任意一台已纳管的终端上打印一份测试文档,回到 Ping64 打印审计列表,下拉刷新后应当能在列表中看到对应的部门、用户、打印机名称、打印标题、打印页数、日期字段被完整填充。

第二步,点击任意一条打印记录进入打印审计详情页。Ping64 的详情页分为头部基础信息、分页缩略图和预览工具条三个区域,点击任意一页缩略图会展开高清预览,工具条上依次是放大、缩小、左旋、右旋、下载和打印。管理员可以在这里核对:纸面上的内容是否与审计记录中的文档标题一致、是否存在员工故意修改文档标题以规避审计的情况。对每一页内容,Ping64 都会按页码顺序解压并展示,确保取证时不会漏页。这一步的对象是单次打印任务,验证方式是:挑选一条已知打印过的敏感文档记录,逐页预览并下载一页原图,和真实打印稿比对应当一致。

第三步,切换到数据防泄漏的策略模块,进入”水印策略”卡片。Ping64 在这里把水印策略定义为一套包含屏幕、窗口、URL、打印、文件五个子策略的统一配置。管理员需要把左侧标签页切换到”打印水印”,开启该子策略的启用开关,然后在打印水印模板下拉中选择一个已建好的模板。如果暂时没有合适的模板,可以先到水印模板管理中新建一个,内容建议包含员工姓名、机器名称、部门、日期时间等可追溯字段,位置选择文字上方或文字下方,显示方式可选平铺、居中、右上或右下。这一步的对象是被策略覆盖到的所有在线终端,验证方式是:保存策略后在一台已下发的测试终端上重新打印一份文档,打印输出上每一页应出现水印模板中配置的内容,并保持在选定的位置与显示方式下。

第四步,在同一个水印策略配置里,为打印水印挂接一条审批流程。Ping64 的设计是默认所有被策略覆盖的打印输出都会叠加打印水印,但业务上确实会遇到外部交付、对外招标、法务存档等必须输出”无水印”纸质稿的场景。管理员应当在打印水印子策略下选择一条审批流程,让员工在特殊业务场景下可以申请”临时移除打印水印”。Ping64 在审批动作上已经规范了对应项目,管理员不必自行拼接。这一步的对象是需要例外权限的业务人员,验证方式是:用一个被策略覆盖的普通账号发起”移除打印水印”审批,通过后在审批有效期内重新打印,应能输出不含水印的纸稿;审批结束或被驳回后再次打印,水印应当自动恢复。

第五步,回到打印审计页面做最后一次联动验证。打开高级筛选,按部门或用户名检索刚才进行过测试的账号,在时间维度上限定到今天,应当能看到测试打印任务对应的审计记录,且记录的打印页数与真实纸稿一致;进入详情页时,缩略图中应能观察到水印内容。这个联动验证之所以关键,是因为它同时证明了两件事:打印审计没有遗漏,打印水印策略也在实际输出路径上生效。

在以上五步之外,有三个边界情况值得管理员特别留意。其一是虚拟打印机,部分员工习惯先打印到 PDF 再转发,这类行为在打印审计页面同样会被记录为一次打印任务,打印机名称字段会显示为对应的虚拟打印机,管理员不要因为”没有物理纸张”就忽视这类记录。其二是客户端版本滞后,打印水印依赖客户端本地叠加,新下发的策略需要客户端升级到支持相应水印子策略的版本后才能完整生效,管理员在首次推行时应先在测试分组确认效果,再扩展到全量。其三是审批放行期间的审计留痕,即便水印被临时移除,Ping64 的打印审计依然会完整记录该次打印任务的元数据与内容缩略图,这一点是企业合规侧的关键底线,管理员无需额外配置。

从一次点击到一份可追溯的纸面档案

把打印治理做成闭环,其实是在把一次点击还原成一份可追溯的档案。Ping64 提供的打印审计,让每一次纸面输出都在后台有据可查;Ping64 提供的打印水印,让每一张流出的纸都带着可识别的身份标记;而 Ping64 的审批流程,又让这套机制不至于僵化到阻碍正常业务。三者组合起来,企业既能在事前对员工形成打印即留痕、打印即带标的显性威慑,也能在事中通过策略与审批进行合理放行,还能在事后凭审计详情与水印溯源准确还原责任链。对于管理者而言,打印不再是一个黑盒动作,而是一条从点击出发、到策略过滤、到水印叠加、再到审计归档的可视化链路。这也是为什么越来越多的安全团队会把 Ping64 的打印审计视图设为每日例行巡检对象,把水印策略纳入合规基线清单——在数据治理的最后一公里,能把纸面风险收回到系统视野之内的能力,本身就是企业数据资产保护的重要一环。

在线咨询

在线咨询

400-098-7607

400-098-7607 在线咨询

在线咨询 申请试用

申请试用

关于安在

关于安在

新闻动态

新闻动态

品牌标志

品牌标志

联系我们

联系我们

工作机会

工作机会

12 min

12 min