很多企业真正头疼的,并不是“不知道有人在外发文件”,而是不知道哪些外发行为值得被优先处理。日常办公里,员工通过浏览器、聊天工具、邮箱、网盘、移动介质等方式传文件,本身并不都等于违规。问题在于,如果企业只能看到“发生过外发”,却看不清外发途径、文件内容、风险等级、前置操作和后续告警,那么安全团队面对的就仍然是海量普通记录,而不是真正被筛出来的高危事件。

这也是为什么很多组织已经做了文件审计,却仍然很难提升事件响应效率。管理员看到的是一长串外发记录,但无法迅速回答几个关键问题:这次外发是不是命中了敏感内容、是不是在短时间内连续外发、是不是通过高风险渠道发生、外发前文件在本地经历了什么操作、事后能否快速把关联记录和证据串起来。要精准识别高危外发,核心不只是“留痕”,而是让留痕、分级、告警和检索形成一条可执行的判断链路。

为什么办公场景中的高危外发行为很难被准确识别

办公文件外发最大的难点,在于它天然带有业务合理性。销售会发报价,项目组会发材料,法务会发合同,行政会发表格。企业真正需要识别的,从来不是“有没有发”,而是“这次外发是否超出了正常边界”。如果缺少上下文,普通协作与高风险外发在表面上往往看起来是同一种动作。

更复杂的是,高危外发往往不只体现在最终发送动作本身。很多风险在外发前就已经出现,例如文件被集中复制、移动、重命名,或先通过聊天工具试发,再通过邮箱正式发送。如果审计只能看到终点,看不到过程,也就很难把真正异常的行为从正常办公噪音中区分出来。

精准识别高危外发,关键在于把“外发记录”升级成“风险判断”

企业若只保留外发记录,通常只能做到事后知道“某个文件发出去过”。但高危识别真正需要的是四层能力。第一层,是持续记录谁、在什么时间、通过什么途径外发了什么文件。第二层,是能识别文件中是否包含敏感内容,并把重点从全部记录收敛到真正需要关注的记录上。第三层,是根据企业自身业务,对不同外发途径和文件类型设置不同的风险评级,而不是所有记录都按同一严重度处理。第四层,是在需要时把文件外发记录、文件操作轨迹、截屏、告警和检索入口串联起来,形成完整证据链。

只有具备这四层能力,安全团队才能把“外发很多”转化成“哪些外发最值得先看”。否则,外发审计的记录越多,管理员反而越容易被大量低价值信息淹没。

如何用 Ping32 精准识别办公场景中的高危文件外发行为

1. 先在文件安全中启用泄密追踪,建立外发行为的基础审计面

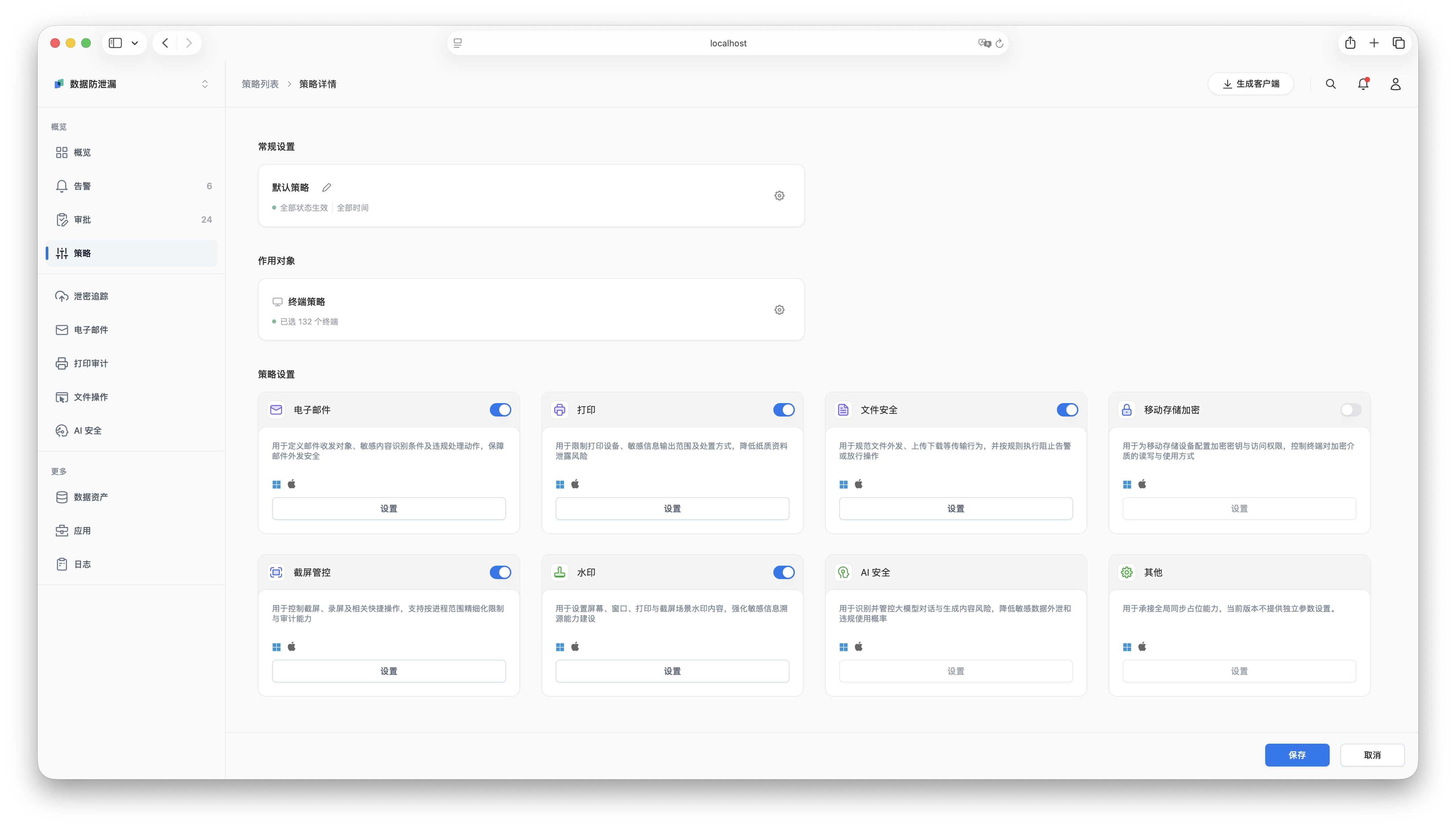

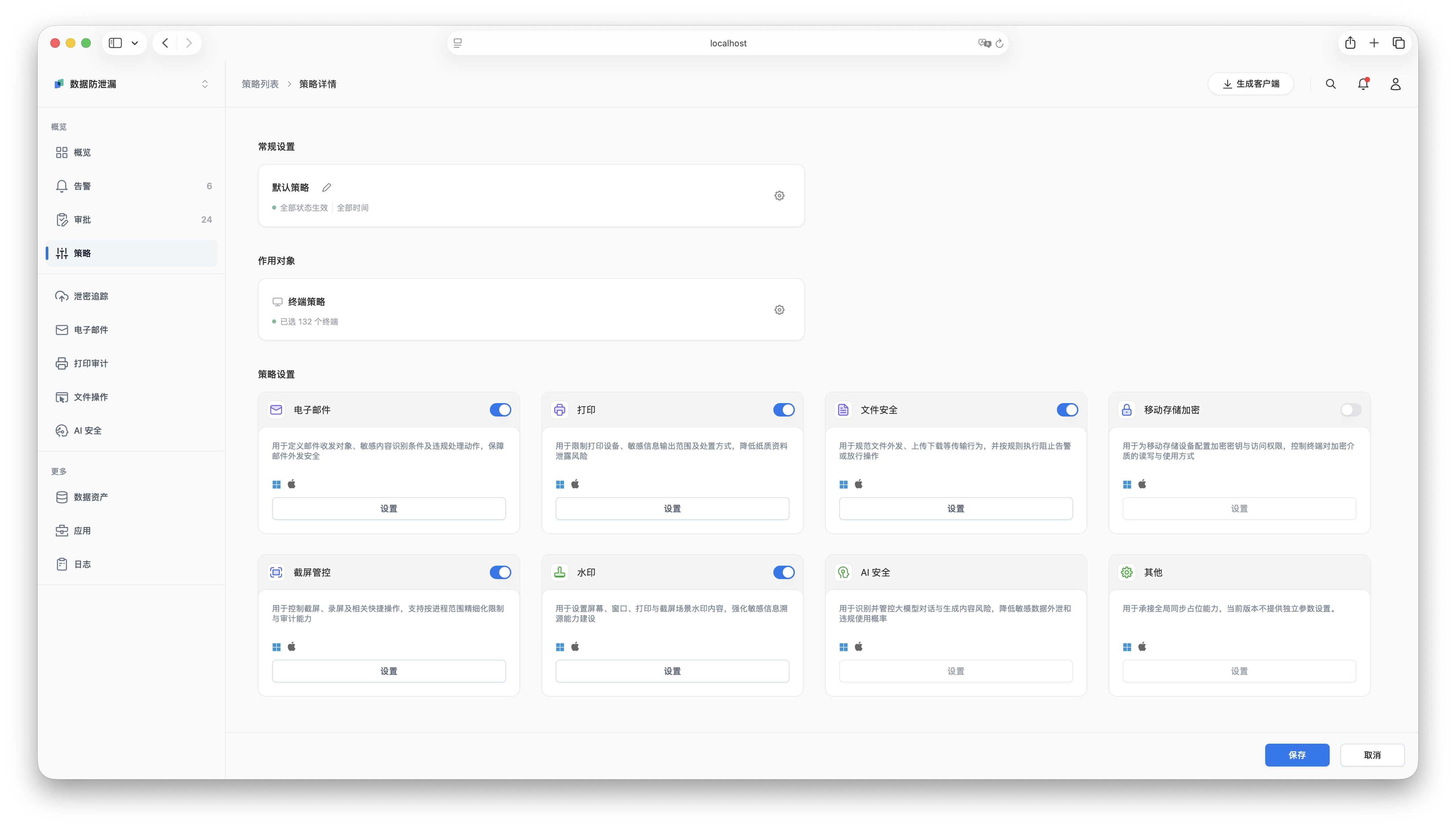

管理员先进入 数据安全 → 策略,在数据安全策略设置界面中点击 文件安全,开启 泄密追踪。如果只是要建立第一层外发可追溯能力,这一步应优先完成。随后进入 参数设置 → 常规设置,可按需勾选 发现泄密时截屏 与 发现泄密时告警,并设置截屏次数、截屏间隔以及短时间内外发多个文件时的告警触发条件。最后确认策略应用终端并点击 应用。

这一步的作用不是直接判断高危,而是先把“谁在什么时候通过什么途径外发了什么文件”稳定记录下来。策略生效后,管理员可进入 数据安全 → 泄密追踪 查看对应审计记录。对办公场景中的浏览器、聊天工具、邮箱等常见外发动作,这里是所有后续识别和分级的起点。

2. 开启敏感内容分析,把重点从“所有外发”收敛到“高价值外发”

若企业希望从大量普通外发中筛出真正值得优先关注的记录,可在同一策略中继续进入 泄密追踪 → 参数设置 → 敏感内容分析,勾选 敏感内容,并选择需要识别的敏感信息。相关敏感词和规则需要先在 开始 → 库&模板 → 数据分类库 中完成维护,支持关键词和正则表达式匹配,也可配置文件大小、文件属性、扫描对象和命中条件。

在外发场景中,这一步的价值很明确:不是所有外发文件都要被同等对待,而是优先识别那些真正命中敏感内容的文件。若需要进一步压缩噪音,还可启用“只审计包含敏感内容的记录”或“若文件中含有敏感内容立即备份”等组合配置。这样,外发审计就从单纯看行为,升级为同时看内容风险。

3. 用风险评级把不同外发方式分层,而不是所有事件都按同一严重度处理

在 Ping32 中,管理员可进入 数据安全 → 泄密追踪 → 风险评级,按企业实际需求新增规则,对不同泄密途径、指定文件类型、文件大小或敏感内容命中情况设置不同的 风险评级。例如,可把企业微信等常规协作渠道设置为普通风险,把个人微信、QQ、网盘或浏览器上传指定类型设计文件的行为设置为高危。

这一层非常关键,因为办公场景里“高危”不是固定答案,而是企业定义出来的。通过风险评级,管理员就不再需要在全量记录中凭经验猜测,而是可以在 泄密追踪 中直接按风险等级筛选,快速定位真正需要优先响应的高危事件。精准识别高危外发,本质上就是让系统先替管理员完成第一轮分层。

4. 把文件操作记录和外发记录串起来,还原高危外发前的准备过程

如果企业不仅要看外发结果,还要判断某次外发是否带有明显准备痕迹,管理员还应查看 数据安全 → 文件操作。这里可以回看目标文件在终端上的打开、复制、删除、下载、新建、移动、重命名等记录。对高危外发排查而言,这些前置动作往往比单一的发送动作更能说明问题。

例如,某个文件在短时间内先被批量复制、重命名,再通过聊天工具发出,这类行为比一次普通发送更值得警惕。把 文件操作 与 泄密追踪 结合起来,管理员看到的就不再只是“发出去了一次”,而是“这个文件在本地是如何被准备并最终外发的”。

5. 用聚合搜索和邮件告警,把高危事件从记录库里拉到响应链路里

当企业已经开启了外发审计、风险分级和敏感内容分析后,还需要解决“怎么更快找到它”。管理员可进入 开始 → 聚合搜索,结合时间范围、终端范围、文件名、用户名和模块筛选,对 泄密追踪、智能截屏、电子邮件 等审计数据进行统一检索。这样,在高危事件发生后,不必分模块逐页翻查,而能从一个入口快速串起相关证据。

如果企业还希望把高危事件更快推送给管理员,可在 开始 → 系统设置 → 通知设置 → 邮件配置 中完成邮件参数设置,再到 开始 → 系统设置 → 通知设置 → 告警通知项 中启用告警邮件通知。手册明确指出,泄密告警 与 短时间内外发多文件告警 都支持邮件通知。这样,高危文件外发就不只是留在后台记录里,而会进入实际响应流程。

Ping32 的价值

从治理效果看,Ping32 的价值不在于把外发审计做得更“多”,而在于把外发记录转化成可判断、可筛选、可追溯、可响应的高危事件。泄密追踪负责把外发行为稳定记下来,敏感内容分析负责把高价值文件筛出来,风险评级负责把不同外发方式分层,文件操作记录负责补齐前置动作,聚合搜索和邮件告警则把事件真正拉进处置链路。

这意味着企业面对办公场景中的文件外发时,不再只是看到海量行为日志,而是能够更快知道哪些事件更危险、哪些记录更需要先看、哪些证据已经足够支撑复盘与处置。真正精准的高危外发识别,不是把所有行为都扩大化,而是让系统先帮助管理员把风险聚焦到最值得处理的那一部分。

FAQ

Q1:为什么只做文件外发审计,还不够识别高危外发?

因为外发审计只能回答“发生过外发”,却不一定能回答“这次外发为什么危险”。若没有敏感内容识别、风险评级和前置操作回溯,管理员看到的仍然是大量普通记录,很难快速区分真正高危事件。

Q2:Ping32 怎么减少普通办公文件外发带来的审计噪音?

核心做法是启用 敏感内容分析,并提前在 数据分类库 中维护好敏感词和规则。这样系统可以优先识别命中敏感内容的外发文件,并结合“只审计包含敏感内容的记录”等配置,把关注点收敛到更有价值的事件上。

Q3:高危外发行为一定是固定渠道吗?

不一定。不同企业对高危渠道和高危文件类型的定义并不相同。Ping32 提供的 风险评级 机制,允许企业按外发途径、文件类型、文件大小和敏感内容等条件自定义风险等级,因此更适合贴近真实办公场景去识别高危事件。

在线咨询

在线咨询

400-098-7607

400-098-7607 在线咨询

在线咨询 申请试用

申请试用

关于安在

关于安在

新闻动态

新闻动态

品牌标志

品牌标志

联系我们

联系我们

工作机会

工作机会

11 min

11 min