研发团队是企业最核心、也是最敏感的资产沉淀点。源代码、配置文件、设计稿、模型权重、内部规范文档,每一份都凝结了多年投入。一方面,研发人员希望开发工具、编辑器、构建系统能够无感工作;另一方面,安全团队又必须杜绝代码被复制到 U 盘、压缩外发、上传到私人云盘的可能性。Ping32 在这一场景中承担的角色,就是用透明加解密技术把这两类诉求融合到同一套策略框架内,让代码在合法工具中可读、在非法路径上不可用。

源代码资产为什么需要透明加密

很多企业最初尝试的是「禁止 U 盘」「禁止外发」「关网」三件套,结果在研发部门遭遇大规模反弹。原因很简单:研发本来就需要频繁的工具协同、外部依赖拉取、分支同步。一旦粗暴封堵,开发节奏立刻被打乱。Ping32 把保护焦点从「通道」前移到「文件本身」,让源代码无论流到哪里,没有授权工具都打不开,从而把封堵的代价降到最低。

加密对象的边界

源代码并不只是 .c、.cpp、.cs、.ts 文件,它还包括项目工程文件、构建脚本、私有配置、私有 SDK、模型参数、内部接口文档。Ping32 的文档加密策略支持按扩展名、按目录、按工程类型批量纳入加密范围,且对中文文件名、长路径都做了兼容。明确加密对象的边界是部署的第一步,也直接决定了后续策略的精细度。

透明的真正含义

「透明」不仅意味着开发人员双击文件后能直接打开,更意味着 IDE 在保存、编译、调试、增量编译、Git 提交、Code Review 等场景下不会出现卡顿、损坏或权限弹窗。Ping32 把授权软件清单与文件加密策略绑定在一起,确保已批准的开发工具链路上的文件读写完全无感,未批准的工具则会读到密文或被直接拦截。

从研发岗位扩展到全研发资产链

只盯住代码本身远远不够。研发资产是一条链,包含从需求文档到设计稿、从源码到构建产物、从内部 wiki 到外部交付包。如果只对源码加密,泄密者完全可以转向同样敏感的设计文档、API 规范、压测脚本。

多类资产的统一策略

Ping32 支持把不同类型的资产纳入同一加密策略,但赋予不同的授权软件集合,例如代码以 IDE 与构建工具为主、设计稿以图形软件为主、文档以办公套件为主。这种分层授权能在不放松保护的前提下,最大限度尊重每一个研发角色的工作习惯。

操作行为的可观测性

加密只是底线,更进一步的能力在于把每一次加密、解密、外发、复制、压缩动作都记录下来,并能按用户、按文件、按工程进行检索。Ping32 的加解密记录、文件操作记录、外发记录共同构成研发资产生命周期的可观测层,是事后追责与事前调优都依赖的基础。

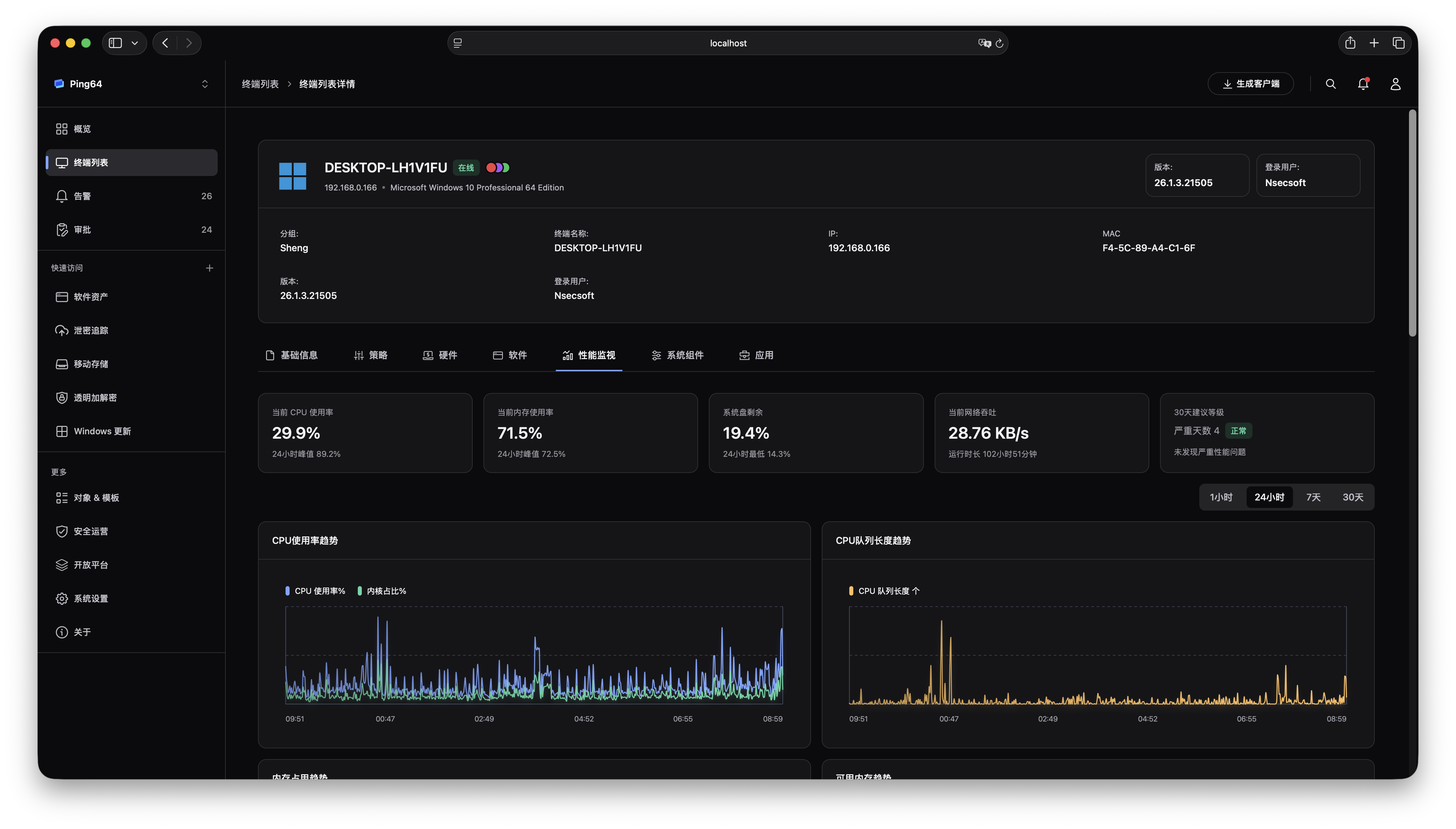

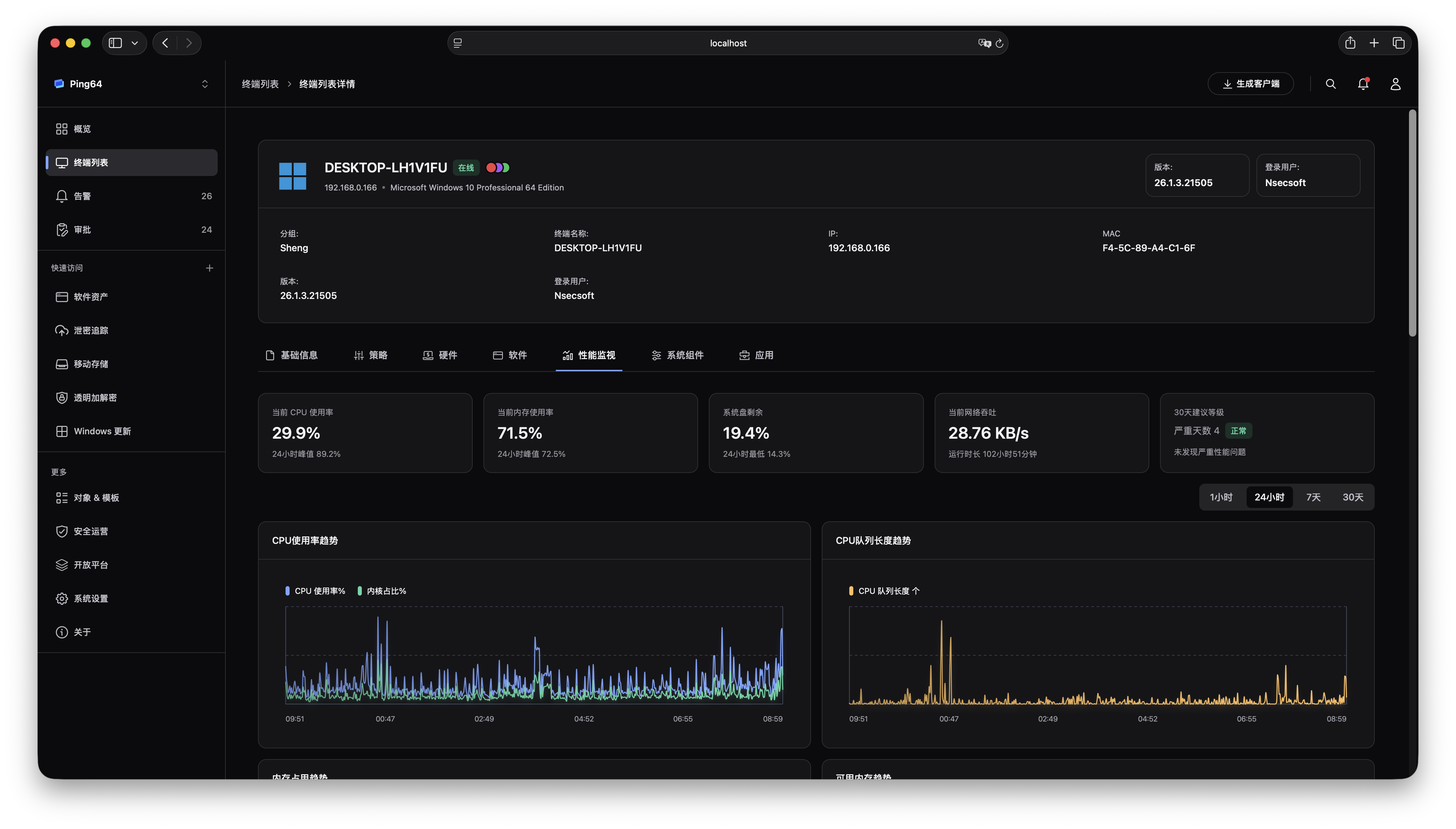

在 Ping32 控制台部署透明加密的落地步骤

下面给出一组与第七篇文章动作完全不同的部署步骤,建议研发安全管理员逐项执行。

步骤 1:在 Ping32 控制台「文档加密」→「加密策略」中划定研发资产范围

进入 Ping32 控制台「文档加密」→「加密策略」,新建研发线策略,按照工程目录、扩展名集合、关键关键字三种维度叠加圈定加密范围,并选择启用强制加密、读取自动解密、跨终端继承加密属性。执行人通常是研发安全管理员,需要事先与各研发负责人确认目录约定与扩展名清单。验证方式是在测试机上新建一个落入策略范围的 .cpp 文件,写入内容后通过未授权工具打开,应当看到密文,再通过批准的 IDE 打开应能正常显示。如果加密未生效,需要回到 Ping32 检查策略是否下发到目标分组、客户端心跳是否正常,必要时通过「终端管理」对单台设备执行策略立即下发。

步骤 2:在「文档加密」→「授权软件」中维护研发工具白名单

打开 Ping32「文档加密」→「授权软件」,把研发线常用的 IDE、编辑器、构建工具、版本控制客户端、调试器、图形工具加入授权软件列表,按可执行文件签名、文件名与版本三重匹配方式登记。执行人是研发安全管理员,需要协同各研发组长收集准确的工具清单与版本要求。验证方式是用授权列表中的工具读写加密文件,应当全程无感;用未授权工具读取,应该读到密文或被拒绝。对于自研构建机器人、CI 代理这种以服务方式运行的进程,需要在 Ping32 中特别勾选「服务身份授权」,并配合白名单的运行控制策略,避免被误判为非法外联。

步骤 3:在「文档加密」→「加解密记录」中建立研发资产可观测层

切换到 Ping32「文档加密」→「加解密记录」,按用户、按部门、按文件路径、按工程关键字配置默认查询视图,并将常用视图固化为研发线专属仪表盘。执行人是研发安全管理员与审计岗位共同负责,需要约定查询字段不暴露源码原文,仅展示文件名、操作时间、操作进程、操作类型。验证方式是在测试终端上对同一文件依次执行打开、保存、复制、压缩、上传,并在 Ping32 加解密记录、文件操作记录两个视图中均能完整还原这一系列动作,且能与外发记录串联。如果记录有缺失,应回到客户端检查日志缓存与上报通道,确认日志服务正常并按批量策略上报。

步骤 4:通过软件运行控制与外发记录把保护范围再收一次口

回到 Ping32 控制台,在与「文档加密」对应的运行控制视图中,启用对压缩软件、网盘客户端、即时通讯工具的细粒度运行控制,禁止研发线终端上未在白名单中的同类软件运行;同时在外发记录中针对加密文件配置「外发即记录、未授权即拦截」的处置组合。执行人是研发安全管理员,需要与法务确认外发记录的取证字段与保留期限。验证方式是用一台研发终端尝试通过未授权压缩工具压缩源码、通过未授权网盘客户端上传,应当被 Ping32 直接拒绝,并在外发记录中保留完整证据;通过授权工具的正常协作流程上传到企业代码托管平台,应顺畅完成。如果遇到正版工具因版本升级未更新签名而被误拦,应在 Ping32 中允许临时例外,限定有效期,并尽快补齐授权软件库。

如果遇到部分研发岗位需要短期解密外发的特殊场景,例如向客户提交受控样例代码,应通过 Ping32 内置的外发审批流程申请单次解密包,避免管理员直接关闭策略;在合规调取加解密记录时,必须遵守研发资产分级查询的最小授权原则。

让研发资产保护成为可持续的工程

透明加密的核心不是「让人无法工作」,而是「让人无需感知防护,但攻击者无路可走」。Ping32 把文档加密、授权软件、加解密记录、文件操作记录、外发记录与软件运行控制串联在一条策略链上,让源代码、配置文件、设计稿、研发文档在 IDE 与构建系统中保持透明可用,在 U 盘、压缩、网盘、私聊等通道上则全部失效或留痕。Ping32 在研发资产保护中的真正价值,是把保护的颗粒度从「设备」降到「文件 + 进程 + 行为」三元组,让安全团队既能为业务保驾护航,也能在事后给出经得起审计的完整证据。当透明加密、授权软件、加解密记录、外发记录在 Ping32 中形成稳定运转的体系,企业的研发资产才真正具备了长期沉淀和扩张的安全底座。

在线咨询

在线咨询

400-098-7607

400-098-7607 在线咨询

在线咨询 申请试用

申请试用

关于安在

关于安在

新闻动态

新闻动态

品牌标志

品牌标志

联系我们

联系我们

工作机会

工作机会

10 min

10 min