随着企业数字化、信息化与平台化持续深入,业务系统正加速向集中化、云化方向演进。尽管核心系统与关键数据逐步上云,但数据在实际使用、加工与流转层面,仍高度依赖员工终端这一分散节点。员工在终端上的操作几乎覆盖全部业务场景:网页访问、邮件收发、文件编辑与处理、资料交付、屏幕截图、打印输出、U 盘拷贝以及即时通讯发送等。这些行为共同构成企业数据流动的主通道,也是风险最容易发生、却最难被及时感知的环节。

在制造、研发、工程、能源、金融、轨道交通等行业,终端不仅是员工日常工作的入口,更是企业核心资料可能外流的重要出口。常见场景包括:员工频繁访问外部网站、行业平台或合作方系统以获取资料与技术信息;设计文件、技术方案、报价资料、合同文档等关键资料通过邮件、即时通讯或网盘对外传递;在现场无法联网或内外网隔离环境中,U 盘、移动硬盘成为离线数据流转的主要手段;关键资料在内部评审、汇报、投标、培训过程中被打印、截图、展示或复用,从而形成新的潜在泄露路径。

终端的高自由度在提升效率的同时,也持续放大数据安全与合规风险。大量安全事件表明,数据泄露与违规外传的根源往往并非外部攻击,而是内部人员在终端上的无意或有意操作。问题不在于员工本身,而在于企业长期缺乏对终端操作的三项关键能力:统一可视、过程可控、事后可追溯。

为什么“终端行为不可审计”会放大风险

在多数企业环境中,终端长期处于“高自由、低治理”的状态:员工访问了哪些网站、与谁进行邮件或即时通讯往来、向外发送了哪些文件、是否截图或打印了敏感资料、是否通过 U 盘拷贝了核心文件——这些行为在发生当下往往无人知晓。

即便企业部署了防火墙、网关、杀毒软件等安全设备,其关注重点也多集中在网络边界与攻击行为防护,而非终端侧的真实业务操作过程,导致大量风险行为发生在“不可见的灰色区域”。当问题真正发生时,企业常会遭遇一连串现实困难:行为记录缺乏统一标准,日志分散甚至缺失;无法完整还原“谁在什么时间、通过哪台终端、进行了哪些操作”;文件外传过程难以回溯;权责难以界定,调查往往演变为猜测与推诿。

最终,管理会陷入两难:要么收紧终端权限、牺牲效率;要么放任使用、让风险持续累积。

Ping32 终端行为审计体系

Ping32 的目标并不是简单在终端上增加限制或“监控”,而是帮助企业补齐终端行为审计与责任追溯能力,让终端从“管理黑盒”转变为可治理、可审计、可信任的业务节点。通过对终端关键操作进行统一采集、留痕与关联分析,企业能够更清晰地看见数据在终端侧如何被获取、使用、处理与流转,并据此建立风险治理闭环。

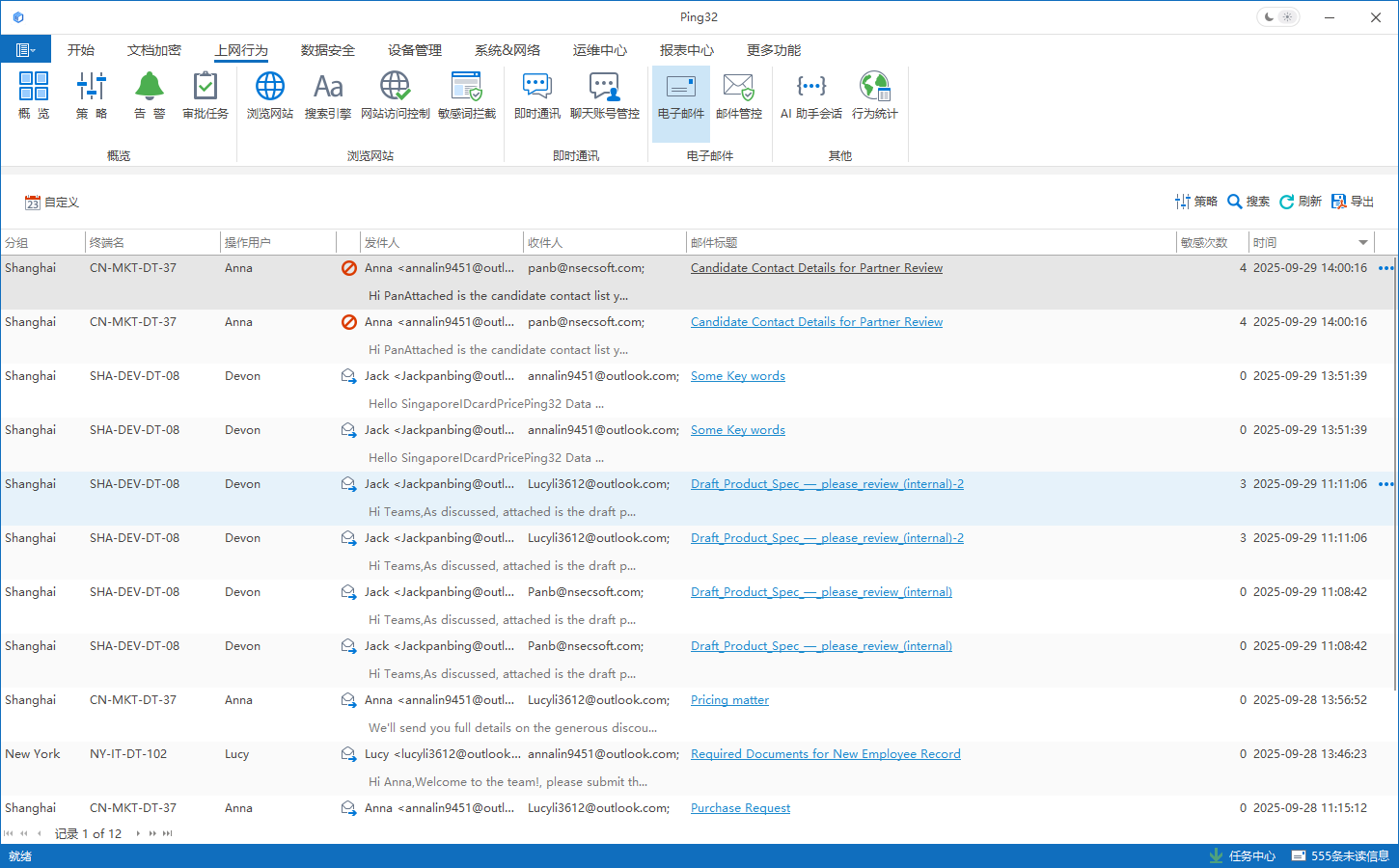

围绕企业最核心的数据流转路径,Ping32 重点提供以下能力:

-

浏览器与外部访问审计:对终端外部访问行为实现可视化,识别不合规网站访问、异常云服务使用等潜在风险入口。

-

对外沟通与文件流转审计:对邮件、即时通讯、网盘等外发行为形成可核验的事实记录,清晰掌握“是否外发、发给谁、发了什么”。

-

U 盘与离线数据流转审计:将 USB、移动硬盘等离线流转纳入审计范围,补齐传统安全体系难以覆盖的治理盲区。

-

截图、打印等敏感操作留痕:对高敏感操作留痕管理,兼顾协作效率与二次扩散风险控制。

-

统一证据链与事件追溯:以连续、可验证的行为证据链替代碎片化日志,为泄露调查、合规审计与内部核查提供可靠依据。

当企业面临数据泄露、合规审计或内部调查时,以上能力能够把“看不见的终端操作”变成可还原、可验证的事实链路,支撑快速定位问题与清晰界定权责,减少内耗与争议。

方案价值

通过终端行为审计体系,企业可以将风险前置识别并及时干预,避免问题积累到不可控阶段;同时在不影响业务连续性的前提下实施差异化策略,仅对高风险行为进行提示、限制或审批,让正常业务顺畅流转。在合规与审计层面,统一留痕与关联分析形成完整证据链,显著降低核查成本与合规不确定性。更重要的是,企业能够基于事实还原过程与界定责任,避免调查陷入猜测与推诿,推动组织从“被动应对”走向“主动治理”。

常见问题(FAQ)

Q1:终端行为审计是否等同于监控员工?

A:不是。终端行为审计聚焦业务数据相关操作的留痕与追溯,用于风险治理与合规支撑,不针对个人隐私进行监控。

Q2:部署后会影响员工工作效率吗?

A:通常不会。策略按岗位与场景差异化配置,仅对高风险行为提示或审批,正常业务操作顺畅放行。

Q3:终端行为审计主要覆盖哪些场景?

A:覆盖数据流转的关键路径,包括浏览器访问、邮件/即时通讯/网盘外发、USB/移动硬盘使用,以及截图、打印、复制等敏感操作。

Q4:发生数据外泄或合规检查时能提供什么?

A:提供连续、可验证的证据链,帮助还原“谁在何时用哪台终端做了什么”,加速调查处置并清晰界定责任。

Q5:哪些企业更适合优先上线?

A:终端使用频繁且数据敏感的企业优先,如制造、研发、工程、能源、金融、轨道交通等行业。

在线咨询

在线咨询

400-098-7607

400-098-7607 在线咨询

在线咨询 申请试用

申请试用

关于安在

关于安在

新闻动态

新闻动态

品牌标志

品牌标志

联系我们

联系我们

工作机会

工作机会

7 min

7 min