企業裡的敏感檔案並不總是來自正式業務系統。很多高風險內容會透過微信、即時通訊工具、網盤用戶端、第三方業務軟體,甚至是本地匯出目錄落到終端磁碟中。問題在於,這些檔案一旦以普通明文形式保存在本機,就很容易繼續被複製、轉發、壓縮、改名或再次上傳。對資料安全團隊而言,真正棘手的並不是「檔案有沒有經過辦公軟體編輯」,而是「檔案一旦落地,是否還能持續受到控制」。

這類風險在很多企業中都很普遍。比如員工透過聊天工具接收客戶清單,透過第三方協作軟體接收專案資料,或透過本地目錄匯出帶有身分證號碼或財務欄位的報表。如果終端側只保護傳統辦公軟體產生的文件,而對這些額外落地路徑缺少自動識別與自動加密機制,敏感檔案就會在大量「看似正常」的收發過程中形成管理盲區。

為什麼聊天工具與第三方軟體接收的檔案特別難治理

這類檔案的共同特徵是來源分散、落地快、變化頻繁。它們可能出現在使用者桌面、下載目錄、微信資料夾、專案同步目錄,或某個業務軟體的快取路徑中。很多企業知道這些檔案有風險,但往往難以長期依賴人工判斷哪些目錄該盯、哪些檔案該管、哪些內容已經達到需要保護的級別。

更複雜的是,企業並不希望把所有接收檔案一律強制加密。這樣雖然簡單,但會給大量一般檔案處理帶來不必要負擔,也可能影響部分業務流程。更可執行的思路,是在終端上建立「先識別、再加密」的自動化規則:只要檔案內容命中敏感詞或分類規則,且落在指定路徑或指定類型範圍內,就立即觸發加密。

企業在做這類自動保護時,最容易踩到哪些坑

第一個問題是只看應用、不看落地路徑。很多安全策略只盯辦公軟體本身,卻忽略真正的風險往往發生在檔案落地之後。只要接收目錄不受管控,聊天工具、匯出工具與第三方用戶端就會成為持續的明文入口。

第二個問題是沒有先把加密模式打通。智慧加密並不是孤立啟用就能生效,它需要先讓相關應用具備正確的文件加密基礎能力。否則,即使敏感規則配置得很完整,真正落到終端上的檔案仍可能無法按預期受控。

第三個問題是範圍配置過寬或過窄。如果只配置少數固定目錄,容易漏掉實際業務路徑;如果路徑、類型與排除範圍配置得太粗,又可能誤處理系統目錄、程式目錄或快取檔案,影響終端正常使用。因此,目錄範圍、檔案類型、排除路徑與執行時機必須一起設計。

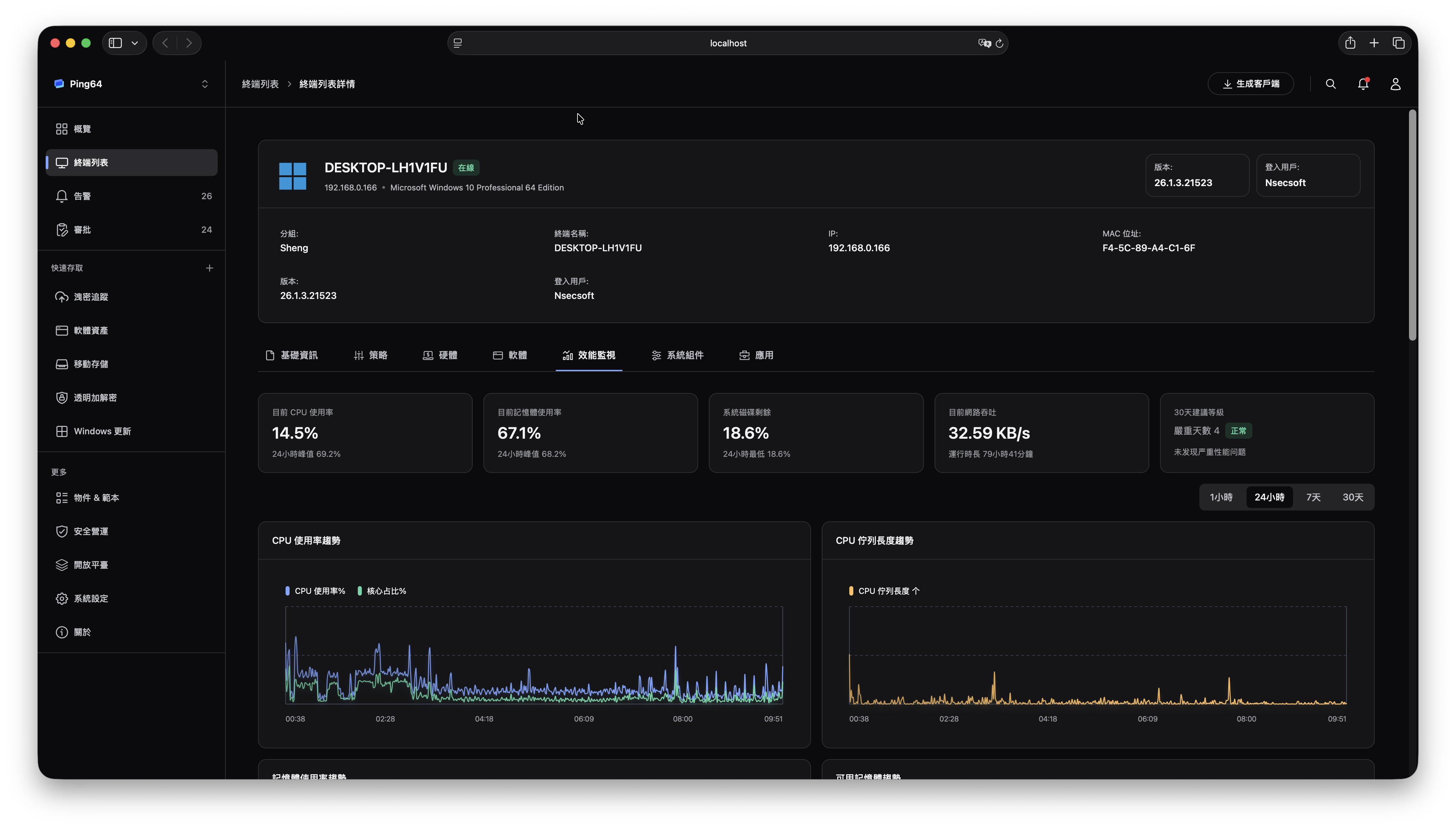

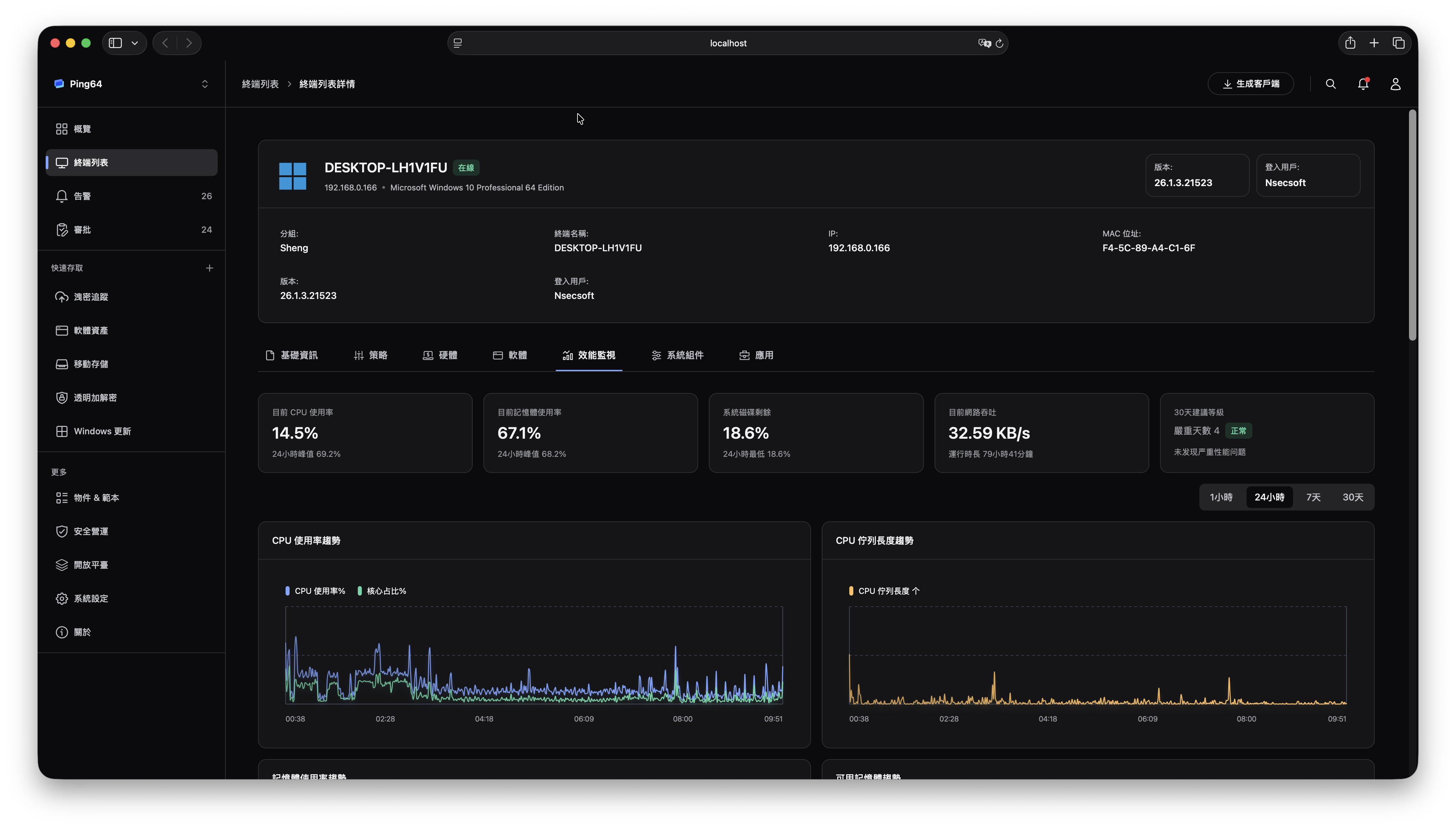

如何透過 Ping32 用智慧加密自動保護落地敏感檔案

1. 先為相關應用配置半透明加密,建立可用的加密基礎

在 Ping32 控制台進入 文件加密 -> 策略,在透明加密配置中把 加密模式 設為 半透明加密,並勾選需要生效的授權軟體。接著再進入 文件加密 -> 授權軟體,打開對應應用的進程高級設定,取消 如果觸發高風險行為,始終使用透明加密模式,讓半透明加密與後續的智慧加密策略能協同工作。這樣做的目的,是先把應用側的加密基礎準備好,避免後續規則開啟後無法真正落地。

2. 在資料分類庫中準備敏感詞或識別規則

智慧加密依賴內容識別結果,因此需要先在 庫&模板 -> 資料分類庫 中維護好敏感詞規則或正則表達式規則。只有已經啟用的規則,後續才能在智慧加密參數裡被選擇。企業可以根據自身場景優先放入客戶資訊、合約編號、身分證號碼、銀行卡號、財務欄位、專案代號等識別項,讓自動加密更貼近真實業務資料。

3. 在文件加密策略中開啟智慧加密並綁定敏感規則

進入 文件加密 -> 策略 -> 其他設定,開啟 智慧加密,點擊參數設定後勾選需要生效的敏感詞規則。完成儲存並套用後,Ping32 就能基於檔案內容命中情況決定哪些檔案需要納入自動保護範圍。這一步的核心價值,在於不再按「所有檔案一律處理」的粗放模式執行,而是按內容風險做更精準的加密判斷。

4. 開啟文件發現操作,指定聊天工具或第三方軟體的落地路徑

同樣在 文件加密 -> 策略 -> 其他設定 中,開啟 文件發現操作,進入參數設定後,在 操作範圍 中新增規則。這裡需要明確三項內容:類型 選擇加密;路徑 填寫聊天工具、第三方用戶端或業務匯出目錄的實際保存路徑;文件類型 選擇或手動輸入需要保護的副檔名,例如 *.doc;*.docx;*.xls;*.xlsx;*.pdf。路徑支援萬用字元,因此可以覆蓋更貼近實際環境的目錄結構,而不必只盯單一路徑。

5. 設定排除範圍,避免誤處理系統目錄與程式目錄

在 文件發現操作 中還應配置 排除範圍設定,把不應被處理的目錄排除出去。常見建議包括 *\\Program Files\\*、*\\Program Files (x86)\\*、*\\Windows\\*、*\\ProgramData\\*、*\\AppData\\*、*\\System Volume Information\\* 等。這一步非常關鍵,因為自動化能力一旦應用到過寬範圍,可能會把本不該處理的系統或軟體檔案一併捲入策略。

6. 在高級設定中選擇執行方式,並驗證檔案落地後的加密時機

進入 高級設定 後,可以選擇執行方式。對大多數場景,更適合使用 監聽目錄文件變更,再根據業務需要設定落地後的處理延遲時間。策略完成後點擊套用下發到終端,建議透過測試檔案驗證兩件事:一是帶有敏感內容的檔案落到指定目錄後,是否會在預期時間內自動加密;二是未命中敏感規則或位於排除路徑中的檔案,是否不會被誤加密。

這類方案對企業意味著什麼

從治理層面看,智慧加密解決的並不是單一軟體的保護問題,而是把「內容識別」與「落地加密」連接起來。企業過去常見的難題,是知道某些資料敏感,卻無法在檔案離開業務系統、落到終端本地後持續控制。透過 Ping32 把資料分類規則、文件加密策略與文件發現操作聯動起來,企業就可以把聊天工具、第三方軟體與本地匯出目錄納入統一保護範圍。

從實施層面看,這種方式也比「一律全部加密」更精細。它允許企業先明確高風險內容,再決定哪些目錄、哪些類型、哪些場景需要自動加密,從而在安全強度與終端可用性之間取得更穩妥的平衡。對於經常透過多種工具收發資料的組織,這種能力尤其關鍵。

FAQ

Q1:智慧加密是否等於把所有接收檔案全部加密?

不是。智慧加密的核心是按內容識別結果觸發保護,只有命中已啟用敏感規則的檔案,才會按策略進入自動加密流程。

Q2:為什麼還要配置文件發現操作?

因為智慧加密負責「識別哪些檔案敏感」,而文件發現操作負責「在什麼路徑、什麼類型、什麼時機執行加密」。兩者配合,才能把聊天工具與第三方軟體落地檔案真正管起來。

Q3:為什麼要先配置半透明加密?

因為相關應用需要先具備合適的文件加密基礎能力,後續的智慧加密與落地加密規則才能穩定生效。若前置加密模式沒有打通,策略即使下發,也可能達不到預期保護效果。

聯絡我們

聯絡我們

28 min

28 min