在企業的資料外洩事件裡,列印這個環節常常被低估。螢幕可以被錄影偵測、外接裝置可以被連接埠管控、網路外送可以被內容辨識,但檔案一旦走進列印佇列、落到實體紙張上,數位世界的安全邊界就戛然而止。一份被標記為機密的合約、一份尚未公告的財務報表、一段研發程式碼,只要透過一次點擊「列印」,就可以繞過多數電子化的防護手段,安靜地離開企業。

更棘手的是,列印行為通常被員工視為日常操作。無論是列印合約、列印名單,還是列印內部電子郵件附件,多數人不會意識到其中可能包含敏感資料。從管理者視角來看,真正困擾團隊的並不是「是否發生過列印」,而是「誰在什麼時候列印了哪一份檔案、列印了多少頁、送到哪一台印表機、是否屬於高風險行為」。在許多組織裡,這些問題在事發之後幾乎無法回答,只能憑主觀判斷和有限的紙本紀錄去追溯。

為什麼紙面外洩至今仍是最難收口的一環

把問題拆開來看,列印稽核的難度來自三個層面。第一個層面是行為離散。列印任務可能來自 Word、PDF 閱讀器、瀏覽器列印預覽、ERP 客戶端,甚至是一些內嵌列印功能的業務系統,輸出通道也分為本機印表機、網路印表機、虛擬印表機、共享印表機。任何一個通道缺少統一的採集標準,都會在稽核鏈路上形成空白。

第二個層面是內容不可見。傳統的列印紀錄頂多只能告訴管理員「某員工在某時刻列印了 N 頁」,卻無法還原當時的內容。一旦出現疑似外洩的紙本證據流出,企業若沒有對應的內容快照,很難判斷這張紙究竟來自哪一次列印任務,也就很難形成完整的證據鏈。

第三個層面是威懾缺位。即便建立了列印紀錄,如果員工不知道自己的列印行為被記錄,列印成品上也沒有顯性的溯源標記,那麼在「要不要把這份敏感資料列印出來帶出公司」這個決策時刻,稽核體系其實沒有發揮應有的約束力。真正有效的治理,需要事前威懾、事中攔截與事後取證三層疊加。

稽核與浮水印:同一件事的兩個面向

把列印治理做到位,必須同時回答兩個問題:列印了什麼,以及列印出去的那張紙能否被辨識出來。前者對應列印稽核,要求管理員能看到「誰、在哪一台終端、用哪一台印表機、列印了哪一份文件、共多少頁、什麼時間」,並在必要時能回看列印內容的頁面縮圖與原圖。後者對應列印浮水印,要求每一頁列印輸出上都自動疊加可辨識的標記——可能是員工姓名、電腦名稱、部門名稱、MAC 位址,也可能是日期時間,使紙面一旦流出就能被反向定位。

這也是 Ping64 在資料防外洩裡把列印稽核和浮水印策略放在同一套治理框架下的原因。一方面,Ping64 透過客戶端採集列印任務的完整中繼資料,並把原始頁面以影像形式回傳至控制台,形成可追溯的「列印稽核」檢視;另一方面,Ping64 在「浮水印策略」裡統一管理螢幕浮水印、視窗浮水印、URL 浮水印、列印浮水印與檔案浮水印五個子策略,讓管理員不必切換多個模組,就能在一個入口完成覆蓋整條外洩路徑的浮水印治理。對企業來說,這種設計的價值在於:查證據時看同一個檢視,布策略時走同一個入口,關聯關係不會因為模組切換而斷裂。

在 Ping64 裡完成一次完整的列印治理閉環

下面給出一條在 Ping64 控制台中落地的實作路徑。建議管理員按順序完成,不要只做其中的一段,否則要麼有稽核沒威懾,要麼有浮水印沒證據。

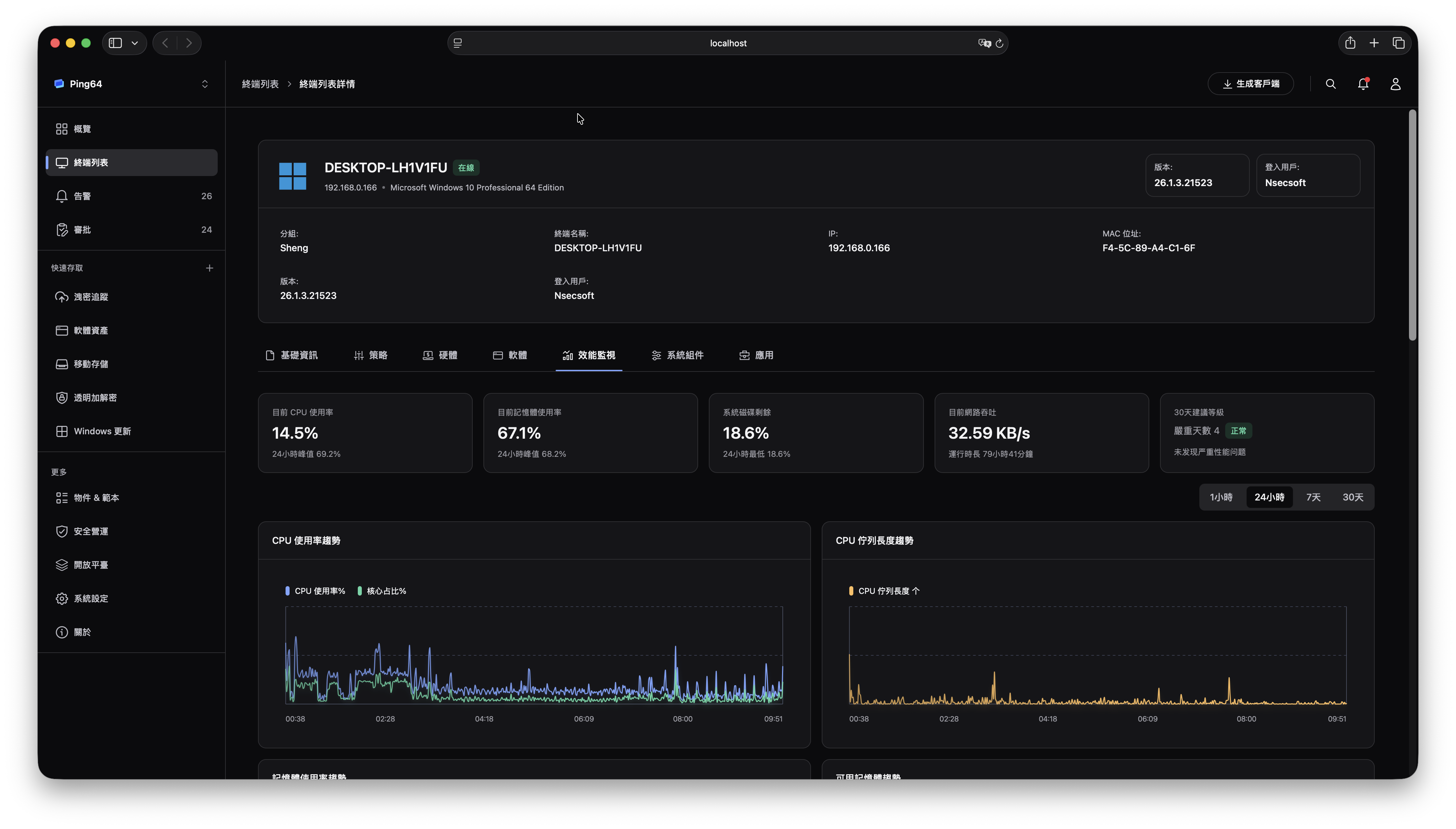

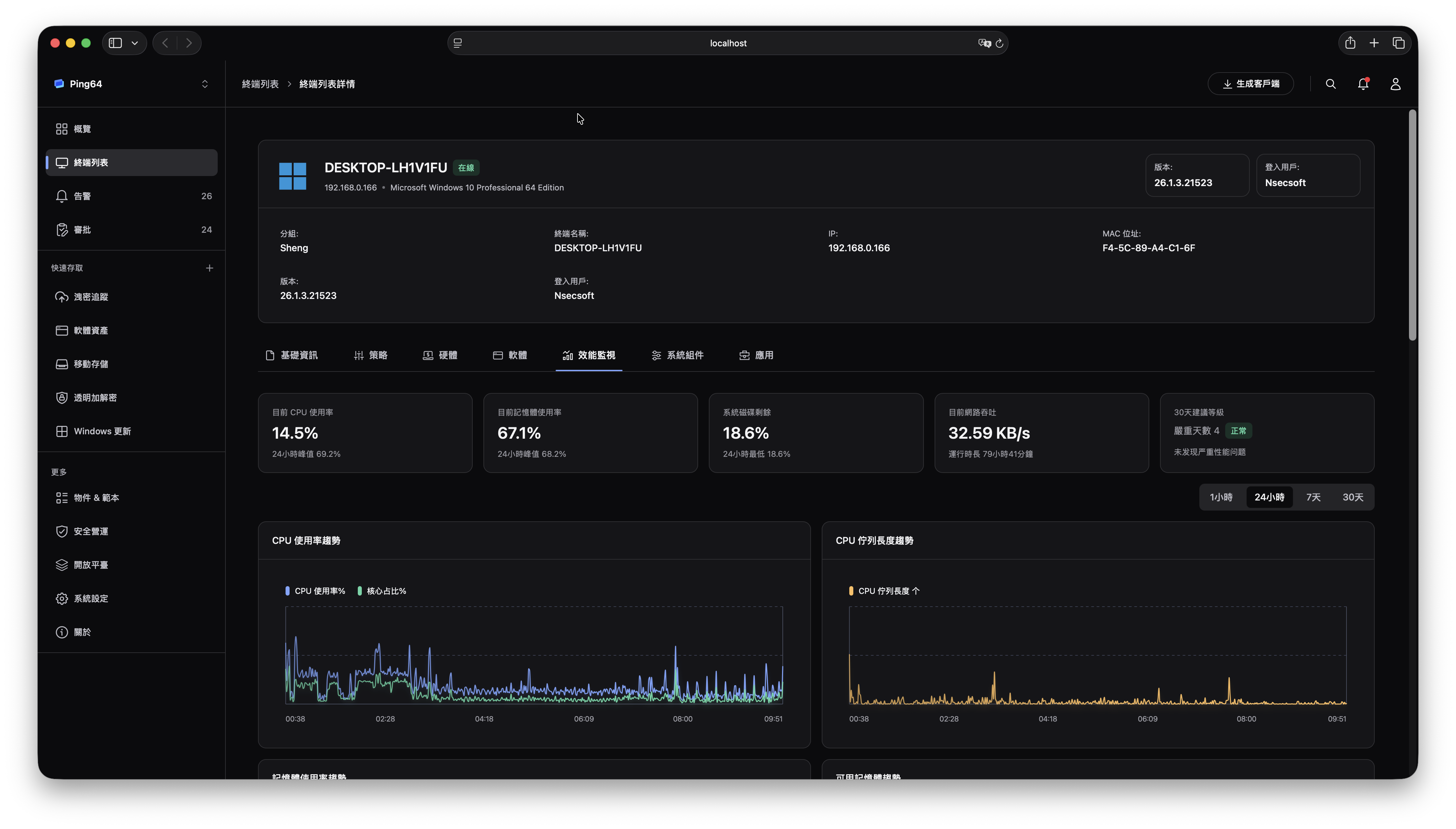

第一步,先進入資料防外洩模組下的「列印稽核」頁面。這個頁面是 Ping64 對整體組織列印行為的統一檢視,上方是部門、使用者、操作使用者、印表機名稱、列印標題五個維度的進階篩選,右上方是時間範圍選擇與匯出按鈕。建議管理員先把時間範圍調整為最近 30 天,觀察預設排序下的整體列印量分布、印表機集中度,以及是否存在同一使用者在短時間內列印頁數明顯偏高的異常紀錄。這一步覆蓋的對象是全體已安裝客戶端的終端,驗證方式是:在任一已納管的終端上列印一份測試檔案,回到 Ping64 列印稽核列表,下拉重新整理後應當能看到對應的部門、使用者、印表機名稱、列印標題、列印頁數、日期欄位被完整填入。

第二步,點擊任意一筆列印紀錄進入列印稽核詳情頁。Ping64 的詳情頁分為基本資訊、分頁縮圖與預覽工具列三個區域,點擊任一頁縮圖會展開高解析度預覽,工具列依序是放大、縮小、左旋、右旋、下載與列印。管理員可以在這裡核對:紙面上的內容是否與稽核紀錄中的文件標題一致、是否存在員工故意修改文件標題以規避稽核的情況。對每一頁內容,Ping64 都會按頁碼順序解壓並展示,確保取證時不會漏頁。這一步的對象是單次列印任務,驗證方式是:挑選一筆已知列印過的敏感文件紀錄,逐頁預覽並下載一頁原圖,與實際列印稿比對應當一致。

第三步,切換到資料防外洩的策略模組,進入「浮水印策略」卡片。Ping64 在這裡把浮水印策略定義為一套包含螢幕、視窗、URL、列印、檔案五個子策略的統一組態。管理員需要把左側分頁切換到「列印浮水印」,開啟該子策略的啟用開關,然後在列印浮水印範本下拉中選擇一個已建立的範本。若暫時沒有合適的範本,可以先到浮水印範本管理中新建一個,內容建議包含員工姓名、電腦名稱、部門、日期時間等可追溯欄位,位置選擇文字上方或文字下方,顯示方式可選平鋪、置中、右上或右下。這一步的對象是被策略覆蓋到的所有線上終端,驗證方式是:儲存策略後在一台已下發的測試終端上重新列印一份檔案,列印輸出上每一頁應出現浮水印範本中設定的內容,並保持在選定的位置與顯示方式下。

第四步,在同一個浮水印策略組態裡,為列印浮水印掛接一條簽核流程。Ping64 的設計是預設所有被策略覆蓋的列印輸出都會疊加列印浮水印,但業務上確實會遇到對外交付、對外招標、法務存檔等必須輸出「無浮水印」紙本稿的情境。管理員應當在列印浮水印子策略下選擇一條簽核流程,讓員工在特殊業務情境下可以申請「移除列印浮水印」。Ping64 在簽核動作上已經規範了對應項目,管理員不必自行拼湊。這一步的對象是需要例外權限的業務人員,驗證方式是:用一個被策略覆蓋的一般帳號發起「移除列印浮水印」簽核,通過後在簽核有效期內重新列印,應能輸出不含浮水印的紙稿;簽核結束或被駁回後再次列印,浮水印應自動恢復。

第五步,回到列印稽核頁面做最後一次聯動驗證。打開進階篩選,按部門或使用者名稱查詢剛才進行過測試的帳號,在時間維度上限定到今天,應當能看到測試列印任務對應的稽核紀錄,且紀錄的列印頁數與實際紙稿一致;進入詳情頁時,縮圖中應可觀察到浮水印內容。這個聯動驗證之所以關鍵,是因為它同時證明了兩件事:列印稽核沒有遺漏,列印浮水印策略也在實際輸出路徑上生效。

在以上五步之外,有三個邊界情境值得管理員特別留意。其一是虛擬印表機,部分員工習慣先列印成 PDF 再轉送,這類行為在列印稽核頁面同樣會被記錄為一次列印任務,印表機名稱欄位會顯示為對應的虛擬印表機,管理員不要因為「沒有實體紙張」就忽視這類紀錄。其二是客戶端版本落後,列印浮水印仰賴客戶端本機疊加,新下發的策略需要客戶端升級到支援對應浮水印子策略的版本後才能完整生效,管理員在首次推行時應先在測試群組確認效果,再擴展到全量。其三是簽核放行期間的稽核留痕,即便浮水印被臨時移除,Ping64 的列印稽核仍會完整記錄該次列印任務的中繼資料與內容縮圖,這一點是企業合規面的關鍵底線,管理員無須額外設定。

從一次點擊到一份可追溯的紙本檔案

把列印治理做成閉環,其實是在把一次點擊還原成一份可追溯的檔案。Ping64 提供的列印稽核,讓每一次紙本輸出都在後台有據可查;Ping64 提供的列印浮水印,讓每一張流出的紙都帶著可識別的身份標記;Ping64 的簽核流程,又讓這套機制不至於僵化到阻礙正常業務。三者組合起來,企業既能在事前對員工形成「列印即留痕、列印即帶標」的顯性威懾,也能在事中透過策略與簽核進行合理放行,還能在事後憑稽核詳情與浮水印溯源準確還原責任鏈。對管理者而言,列印不再是一個黑盒動作,而是一條從點擊出發、到策略過濾、到浮水印疊加、再到稽核歸檔的可視化鏈路。這也是為什麼越來越多的資安團隊會把 Ping64 的列印稽核檢視設為每日例行巡檢對象,把浮水印策略納入合規基線清單——在資料治理的最後一哩,能把紙面風險收回到系統視野之內的能力,本身就是企業資料資產保護的重要一環。

聯絡我們

聯絡我們

34 min

34 min